整体解读:渗透测试是一种评估计算机网络系统安全的方法,通过模拟恶意黑客的攻击方法来发现系统的弱点、技术缺陷或漏洞。渗透测试的目的是为了识别和评估潜在的安全风险,从而帮助组织采取措施防止黑客攻击,保护数据安全。渗透测试的流程主要包括确定测试目标、收集信息、需求分析和漏洞扫描、漏洞利用、物理访问测试、测试结果分析等步骤。在测试过程中,渗透测试人员会使用各种工具来辅助完成任务,如Web应用程序扫描器、网络扫描器、社会工程工具箱(SET)、Metasploit、Wireshark、Nmap、Burp Suite、OWASP ZAP、Nessus、Aircrack-ng等。这些工具能够帮助渗透测试人员更有效地进行测试,提高测试的效率和准确性。

随着技术的发展,渗透测试也在不断进步。例如,2022年被认为是塑造渗透测试未来的技术趋势的最佳时机,因为大流行向远程工作过渡。此外,渗透测试行业的前景看好,预计到2031年,全球渗透测试市场收入将达到55.37亿美元,显示出该行业的巨大增长潜力。渗透测试的优势在于它不仅有助于识别可能被忽视的漏洞,还能降低风险,有助于企业评估与其系统和网络相关的风险。通过渗透测试,企业可以更全面地了解其系统和网络的安全状况,从而采取相应的安全措施。

总的来说,渗透测试是一个复杂但至关重要的过程,它要求渗透测试人员具备专业知识和技能,以及熟练运用各种测试工具。随着网络安全威胁的增加,渗透测试的发展将继续受到重视,成为保障信息安全的重要手段。

渗透测试需要具备什么样的专业知识

渗透测试需要具备的专业知识主要包括以下几个方面:

-

系统环境和操作系统的了解:熟悉Windows、Linux和MacOS等操作系统环境是基础,这对于进行渗透测试至关重要。

-

网络安全与应用安全的知识和技能:渗透测试工程师需要掌握网络安全的基本原理和应用安全的相关知识,这包括对HTTP、HTTPS等协议的基础理解。

-

数据库知识:掌握SQL、NoSQL等数据库的使用和管理是渗透测试中不可或缺的一部分。

-

渗透测试工具和技术的熟练使用:熟练掌握各种漏洞扫描工具和技术,如Metasploit、Burp Suite等,以及熟悉渗透测试的步骤和流程。

-

编程语言的掌握:熟悉代码开发,至少掌握一种或多种常用的编程语言,如C、C++、Java、Python等,这有助于在进行漏洞挖掘时能够编写有效的代码。

-

解决问题的分析能力和逻辑思维能力:渗透测试工程师不仅需要有技术能力,还需要具备分析问题和解决问题的能力,这对于发现潜在的安全漏洞和利用它们进行攻击非常重要。

-

攻击手段和防御技术的了解:了解常见的攻击手段及其防御技术,以及如何利用这些漏洞来实现攻击目标,是渗透测试工程师必须掌握的知识。

-

密码学知识:对密码学有一定的了解,包括对称加密、非对称加密、数字签名等,这有助于在渗透测试过程中保护测试数据和结果的安全。

-

道德规范和方法论:虽然渗透测试是为了发现系统漏洞而进行的,但渗透测试人员也应该遵循一定的道德规范和安全方法论,确保测试工作的合法性和道德性。

-

持续学习和适应能力:渗透测试领域不断发展,新的攻击技术和防御策略层出不穷,因此渗透测试工程师应具备持续学习的能力和快速适应新技术的能力。

渗透测试流程

渗透测试流程可以概括为以下几个步骤:

- 明确目标:首先需要明确渗透测试的目标,这包括了解测试的目的、范围和预期结果。

- 信息收集:通过各种方式收集与测试目标相关的信息,这些信息可能来自于公开的数据、已知的安全漏洞、甚至是网络上的讨论等。

- 漏洞探测:根据收集的信息,使用各种工具进行漏洞探测,以发现潜在的安全问题。

- 漏洞验证:在确认了存在漏洞后,需要验证这些漏洞是否能够被利用来访问目标系统或获取数据。

- 信息分析:对发现的漏洞进行分析,理解其背后的原理,以及如何通过这些漏洞实现攻击目的。

- 获取所需:根据分析结果,获取目标系统所需的数据或权限,这可能包括系统管理员账号密码、网络访问权限等。

- 信息整理:将测试过程中获得的信息进行整理,形成详细的测试报告,记录下所有发现和测试结果。

- 形成报告:最后,根据测试结果编写完整的测试报告,报告中应包括测试目标、信息收集方式、漏洞扫描工具以及漏洞情况、攻击计划、实际攻击结果、测试过程中遇到的问题等。

渗透测试之后需要做些什么

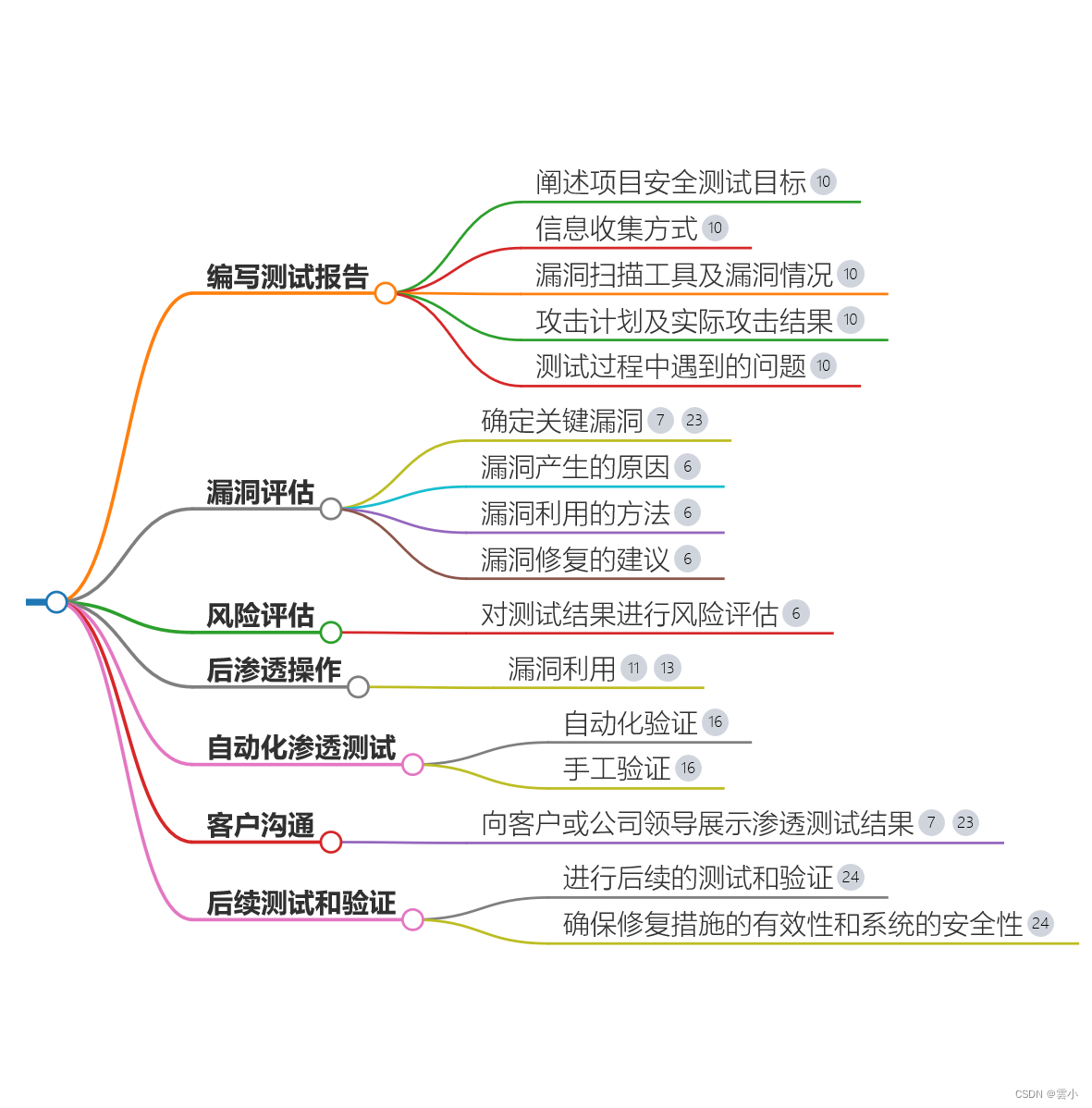

渗透测试之后,需要做的事情主要包括以下几个方面:

-

漏洞分析和评估:对每个漏洞进行详细的分析,包括漏洞产生的原因、漏洞利用的方法和漏洞修复的建议等信息。这一步骤是为了确定哪些漏洞更加关键,需要优先修复。

-

风险评估:对测试结果进行风险评估,根据漏洞的严重程度,确定需要采取的安全措施。

-

编写测试报告:测试完成之后,要编写测试报告,阐述项目安全测试目标、信息收集方式、漏洞扫描工具以及漏洞情况、攻击计划、实际攻击结果、测试过程中遇到的问题等。这份报告是向客户或公司领导展示渗透测试结果的关键文档。

-

后续测试和验证:修复漏洞和弱点后,进行后续的测试和验证,重新进行漏洞扫描和渗透测试,确保修复措施的有效性和系统的安全性。

-

持续监控和维护:持续进行定期的网络安全测试和渗透测试,以确保系统和应用程序的安全状态能够及时更新和修复发现的漏洞。

本文探讨了渗透测试作为评估网络系统安全的关键方法,详细介绍了其流程、所需专业知识、发展趋势,以及修复漏洞后的后续步骤。预测了随着远程工作和市场增长,渗透测试的重要性将持续提升。

本文探讨了渗透测试作为评估网络系统安全的关键方法,详细介绍了其流程、所需专业知识、发展趋势,以及修复漏洞后的后续步骤。预测了随着远程工作和市场增长,渗透测试的重要性将持续提升。

3149

3149

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?