红日-VulnStack靶场

注:此文章仅限于安全研究和教学,用户因阅读此文章而导致的所有法律和相关责任! 作者不承担任何法律和相关责任!

环境搭建

下载地址

http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

首先创建一块仅主机的网卡,修改地址为192.168.52.0/24段ip

win7未边界

双网卡

net,ip为192.168.25.137

仅主机,仅主机网卡地址为192.168.52.143

windows server 2008

单网卡,仅主机,仅主机网卡地址为192.168.52.138

windows 2003

单网卡,仅主机,仅主机网卡地址为192.168.52.141

kali服务器

网卡net,ip为192.168.25.132

开始攻击

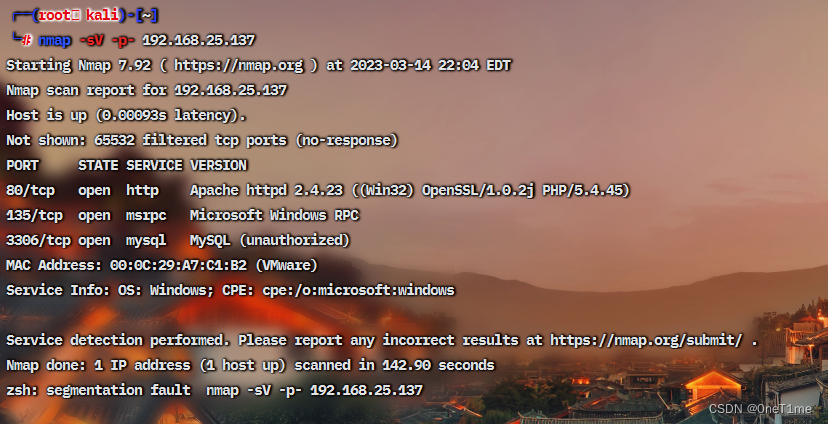

判断192.168.25.137为目标ip。对其进行端口扫描

nmap -sV -p- 192.168.25.137

发现80,135,3306,对80端口发起访问

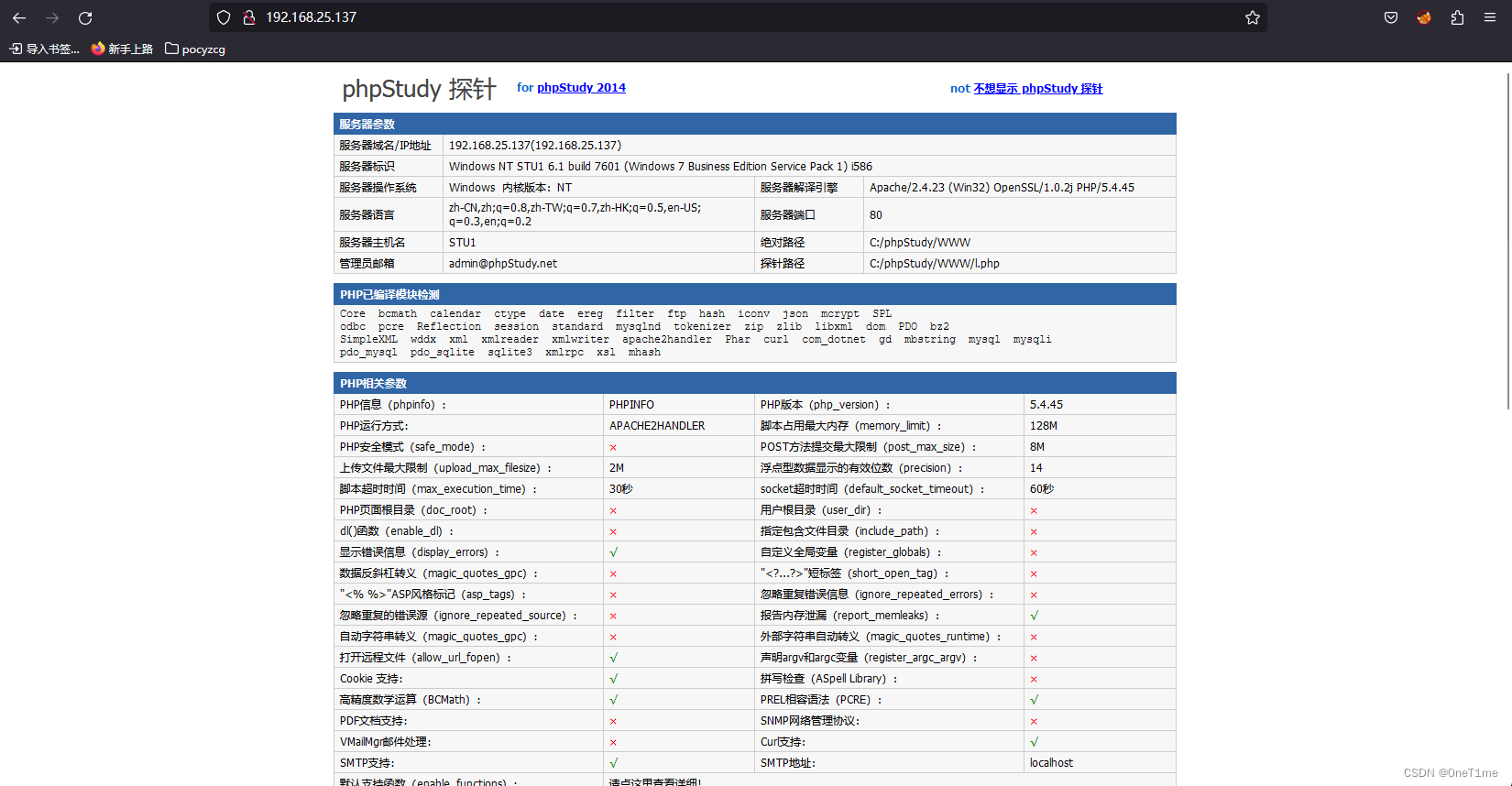

该端口为phpstudy探针页面,可以查看到敏感信息,如绝对路径,对其进行目录扫描

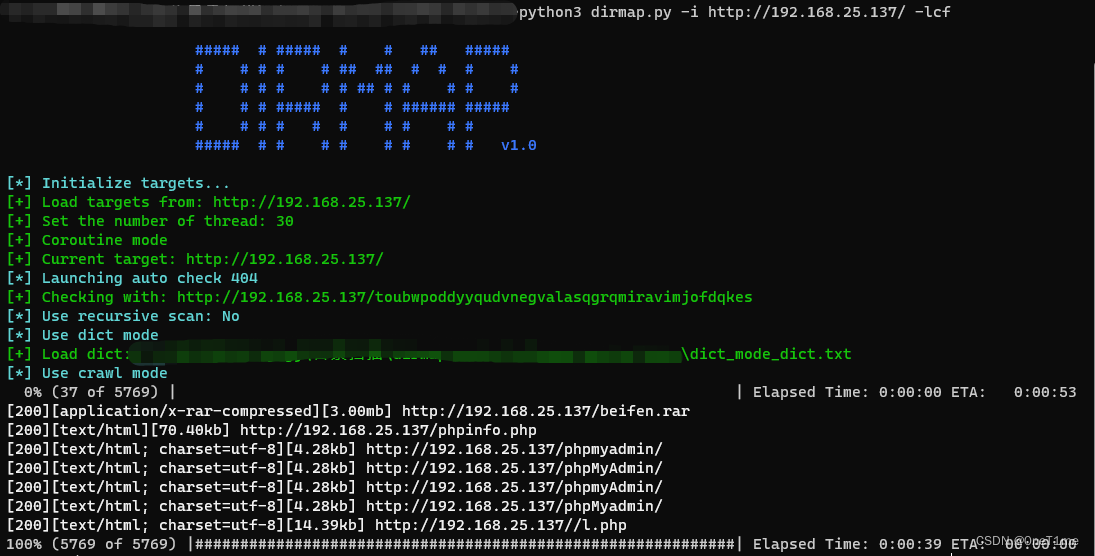

python3 dirmap.py -i http://192.168.25.137/ -lcf //dirmap工具

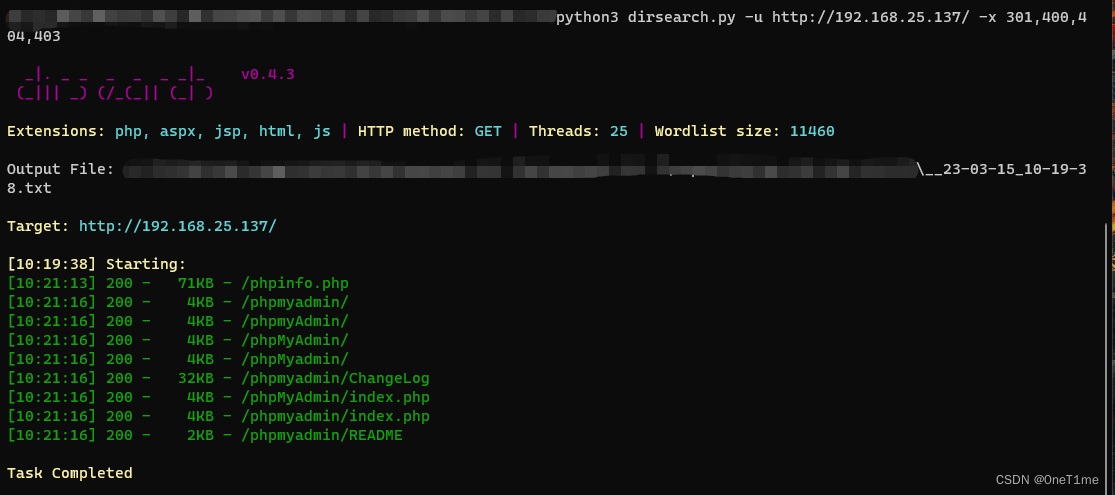

python3 dirsearch.py -u http://192.168.25.137/ -x 301,400,404,403 //dirsearch工具

首先下载beifen.rar,然后访问ph

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3060

3060

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?