包:

1.1

介绍

- shiro框架是一个安全管理框架,主要实现认证与授权。权限控制。

- Apache Shiro是Java的一个安全框架。功能强大,使用简单的Java安全框架,它为开发人员提供一个直观而全面的认证,授权,加密及会话管理的解决方案。

- 实际上,Shiro的主要功能是管理应用程序中与安全相关的全部,同时尽可能支持多种实现方法。Shiro是建立在完善的接口驱动设计和面向对象原则之上的,支持各种自定义行为。Shiro提供的默认实现,使其能完成与其他安全框架同样的功能,这不也是我们一直努力想要得到的吗!

- Apache Shiro相当简单,对比Spring Security,可能没有Spring Security做的功能强大,但是在实际工作时可能并不需要那么复杂的东西,所以使用小而简单的Shiro就足够了。对于它俩到底哪个好,这个不必纠结,能更简单的解决项目问题就好了。

- Shiro可以非常容易的开发出足够好的应用,其不仅可以用在JavaSE环境,也可以用在JavaEE环境。Shiro可以帮助我们完成:认证、授权、加密、会话管理、与Web集成、缓存等。这不就是我们想要的嘛,而且Shiro的API也是非常简单;其基本功能点如下图所示:

1.2

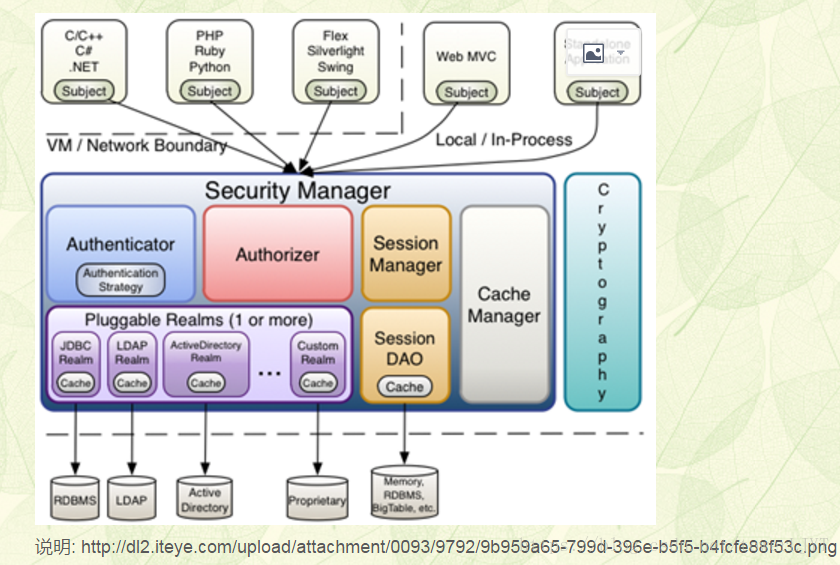

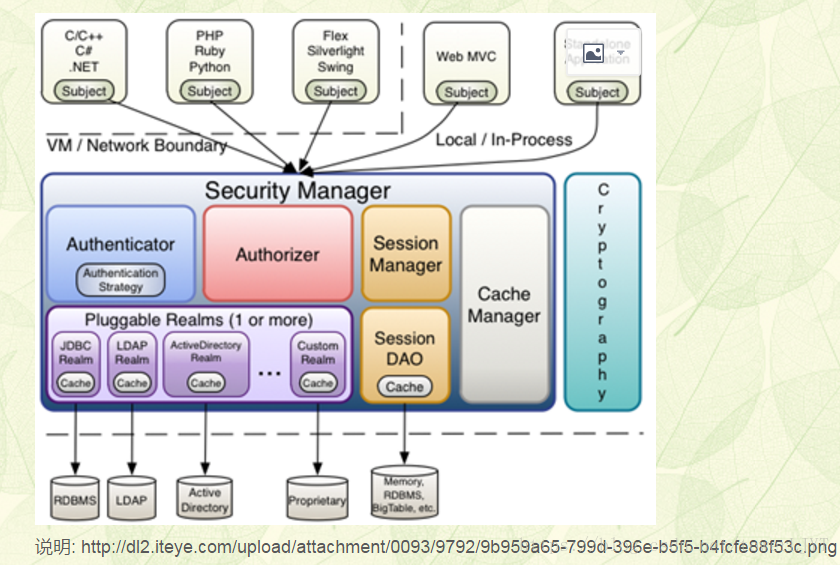

功能架构图

Authentication

:

身份认证/登录,验证用户是不是拥有相应的身份;

Authorization

:

授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能做事情,常见的如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

Session Manager

:

会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通JavaSE环境的,也可以是如Web环境的;

Cryptography

:

加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

Web Support:

Web支持,可以非常容易的集成到Web环境;

1.3

技术架构图

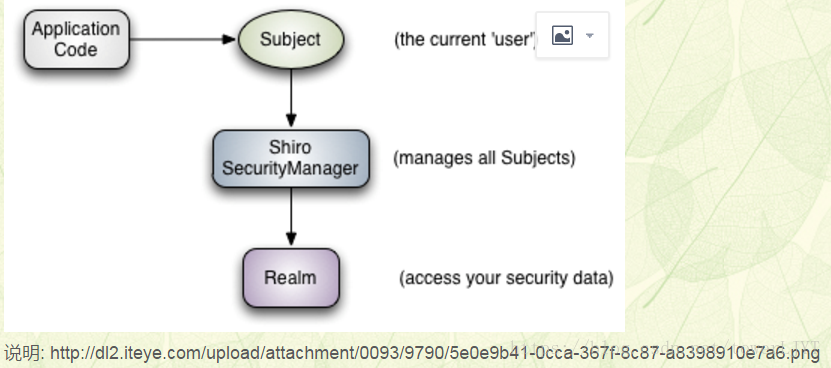

Subject:

主体,可以看到主体可以是任何可以与应用交互的“用户”;

SecurityManager:

相当于SpringMVC中的DispatcherServlet或者Struts2中的FilterDispatcher;是Shiro的心脏;所有具体的交互都通过SecurityManager进行控制;它管理着所有Subject、且负责进行认证和授权、及会话、缓存的管理。

Authenticator:

认证器,负责主体认证的,这是一个扩展点,如果用户觉得Shiro默认的不好,可以自定义实现;其需要认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

Authrizer:

授权器,或者访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

Realm:

可以有1个或多个Realm,可以认为是安全实体数据源,即用于获取安全实体的;可以是JDBC实现,也可以是LDAP实现,或者内存实现等等;由用户提供;注意:Shiro不知道你的用户/权限存储在哪及以何种格式存储;所以我们一般在应用中都需要实现自己的Realm;

SessionManager:

如果写过Servlet就应该知道Session的概念,Session呢需要有人去管理它的生命周期,这个组件就是SessionManager;而Shiro并不仅仅可以用在Web环境,也可以用在如普通的JavaSE环境、EJB等环境;所有呢,Shiro就抽象了一个自己的Session来管理主体与应用之间交互的数据;这样的话,比如我们在Web环境用,刚开始是一台Web服务器;接着又上了台EJB服务器;这时想把两台服务器的会话数据放到一个地方,这个时候就可以实现自己的分布式会话(如把数据放到Memcached服务器);

1.4

系统与shiro的交互

Shiro 加密模块

|

public

class

App {

@Test

public

void

md5()

throws

Exception {

//1.

对

“1”

进行

md5

加密,使用

shiro

api

// c4ca4238a0b923820dcc509a6f75849b

Md5Hash

md5

=

new

Md5Hash(

"1"

);

System.

out

.

println

(

md5

.toString());

//2.

加密,加盐

String

key

=

"1234567AAAAA"

;

md5

=

new

Md5Hash(

"1"

,

key

);

System.

out

.

println

(

md5

.toString());

//3.

加密,加盐,加迭代次数

md5

=

new

Md5Hash(

"1"

,

key

,2);

//

对加密后的结果在加密

System.

out

.

println

(

md5

.toString());

}

@Test

public

void

sha256()

throws

Exception {

//

随机盐

SecureRandomNumberGenerator

srn

=

new

SecureRandomNumberGenerator();

String

key

=

srn

.nextBytes().toHex();

System.

out

.

println

(

"

随机盐:

"

+

key

);

Sha256Hash

sha

=

new

Sha256Hash(

"1"

,

key

,2);

System.

out

.

println

(

sha

.toString());

System.

out

.println(

sha

.toString().length());

}

}

|

|

--

数据库密码改为

md5

加密的密码,因为

shiro

会自动按照输入的密码进行

md5

加密

update

user_p

set

password

=

'c4ca4238a0b923820dcc509a6f75849b'

|

<!-- 1.创建Shiro提供的过滤器工厂, 注入SecurityManager -->

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<!-- 1.1 注入SecurityManager -->

<property name="securityManager" ref="securityManager" />

<!-- 1.2 注入其他参数 -->

<!-- a. 认证失败,跳转到的错误页面 -->

<property name="loginUrl" value="/login.jsp" />

<!-- b. 认证成功跳转到的地址; 如果代码指定了地址,以代码跳转地址为最终跳转结果。 -->

<property name="successUrl" value="/home.jsp" />

<!-- c. 授权校验失败,跳转的错误页面 -->

<property name="unauthorizedUrl" value="/unauthorized.jsp" />

<!-- 1.3 过滤器链配置 -->

<!-- shiro提供了一系列过滤器: anon 匿名访问过滤器,这里的资源直接放行。 authc 认证(校验)过滤器 perms 授权(校验)过滤器

/index.jsp* 匹配 /index.jsp?id=10000 -->

<property name="filterChainDefinitions">

<value>

/index.jsp* = anon

/home* = anon

/sysadmin/login/login.jsp* =

anon

/sysadmin/login/loginAction_logout* = anon

/login* = anon

/logout* =

anon

/components/** = anon

/css/** = anon

/img/** = anon

/js/** = anon

/plugins/** = anon

/images/** = anon

/js/** = anon

/make/** = anon

/skin/** = anon

/stat/** = anon

/ufiles/** = anon

/validator/** = anon

/resource/** = anon

/** = authc

</value>

</property>

</bean>

<!-- 2. 创建SecurityManager,注入realm -->

<bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager">

<property name="realm" ref="myRealm"/>

</bean>

<!-- 3. 创建realm, 注入凭证匹配器 -->

<bean id="myRealm" class="cn.xxx.realm.CustomRealm">

<property name="credentialsMatcher" ref="hashedCredentialsMatcher"></property>

</bean>

<!-- 4. 创建凭证匹配器,注入加密算法 -->

<bean id="hashedCredentialsMatcher" class="org.apache.shiro.authc.credential.HashedCredentialsMatcher">

<property name="hashAlgorithmName" value="md5"></property>

</bean>

892

892

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?