我们上一篇文章阐述了VPN面临的众多安全挑战,那么有什么好的解决办法吗?众多的经验和成功案例告诉我们,借助“零信任”的理念重塑整个信任体系是一种相对较好的方案。零信任是一种以资源保护为核心的网络安全理念,该理念认为主体对资源访问时,无论主体和资源是否可信,主体和资源之间的信任关系都需要从零开始建立,通过持续环境感知与动态信任评估进行构建,从而实施访问控制。

零信任发展趋势

零信任概念最早于2010年由Forrester 分析师正式提出,历经13年的演变与实践,逐渐成熟并广泛落地推广。

近年来,零信任在国内也迅速发展,代替VPN已然大势所趋。2019年,工信部《关于促进网关安全产业发展的指导意见》中,要求积极探索零信任安全等网络安全新理念、新架构;2020年,中国信通院《网络安全产业白皮书》中,指出远程办公模式的普及或将为零信任架构带来更多的市场空间;Gartner也曾预测,到2023年,全球将有60%企业将淘汰VPN,转向使用零信任网络访问,到2025年,至少有70%的远程访问部署将依赖ZTNA而不是VPN,而2021年底这一比例还不到10%。

与此同时,零信任相关的政策和标准相继被出台。国内众多安全厂商纷纷涉足零信任领域,渴望分一杯羹。也间接反映了零信任持续向好的发展趋势。

零信任深度解读

零信任是对传统防护理念的一次进化和升华,体现在以下几个方面:

- 信任范围的变化,零信任认为边界内部和外部的流量均不可信。

- 防护方式转变,由以网络为中心转为以身份为中心。

- 由静态授权转为动态授权。

- 先连接再认证转为先预认证再连接。

- 暴露面由开放转为隐藏。

- 产品的集成能力提升。

那么零信任具体是怎样重塑信任体系的呢?

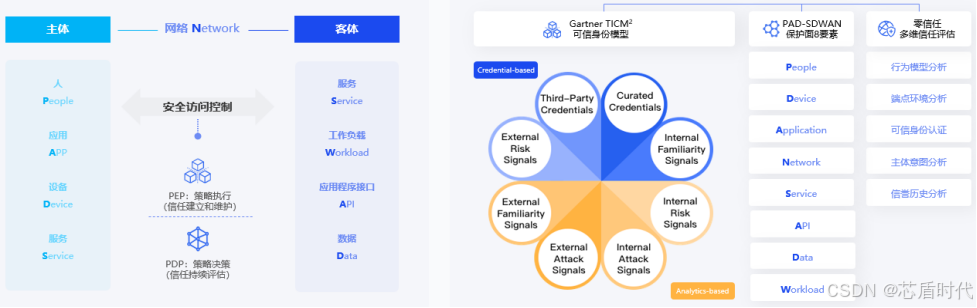

首先是身份维度的扩展,认证的主体不仅仅是人,而是拓展到了应用、设备及服务。保护的客体也不仅仅是应用,拓展为服务、负载、API接口、数据等。与此同时安全分析的维度也进行了扩展,包括行为、端点、身份、上下文等。

首先是身份维度的扩展,认证的主体不仅仅是人,而是拓展到了应用、设备及服务。保护的客体也不仅仅是应用,拓展为服务、负载、API接口、数据等。与此同时安全分析的维度也进行了扩展,包括行为、端点、身份、上下文等。

其次是随需随身,主要存在三大特点:一是贴身化,就是说资源在哪边界就在哪;二是随身化,意思是资源移动到哪边界就跟着去哪;三是微粒化,可以实现资源细粒度的保护。

最后是按需扩展,最内层的Agent、网关及控制器提供基础的接入能力,中间层由系统自身的安全组件提供基础安全防护能力;最外层可对接外部系统,提供额外的安全能力。

解决思路分析

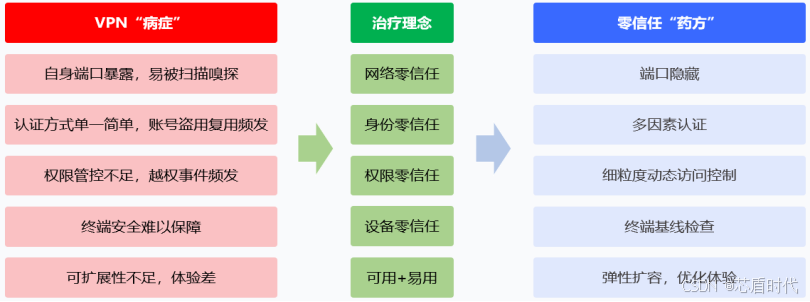

中医之道讲究对症下药,前面我们分析了VPN的不足,下面针对这些不足探究零信任的解决办法:

- 针对端口暴露问题,利用网络零信任的理念,实现端口隐藏。

- 针对认证安全不足的问题,采用身份零信任的理念,实现多因素认证。

- 针对权限管控差的问题,采取权限零信任的理念,实现细粒度动态访问控制。

- 针对终端安全问题,采取设备零信任的理念,进行终端设备的基线检查。

- 在可用性及易用性上进行改进提升。

方案整体架构

零信任系统可划分为数据层面和控制层面,两个层面相对隔离。数据层上,员工和合作伙伴使用终端设备向网关发起连接请求,需要先验证用户及设备的身份。同时终端设备上部署沙箱保护数据安全。零信任网关承载单包授权、流量代理和风险处置能力,确保用户安全的访问企业资源。控制层上,具备基础的认证源对接和数据源导入能力,具备设备管理、应用管理、持续信任评估和数据安全防护能力,同时还具备一定的轻4A能力。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?