下载附件,解压到后面是个加密的111.zip文件

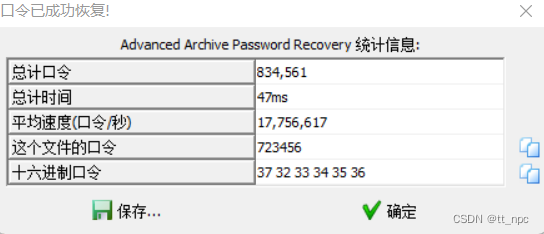

爆破出密码

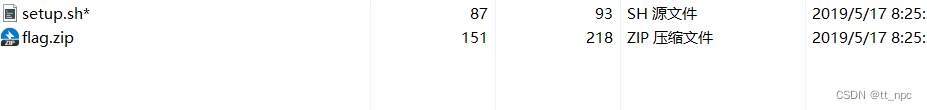

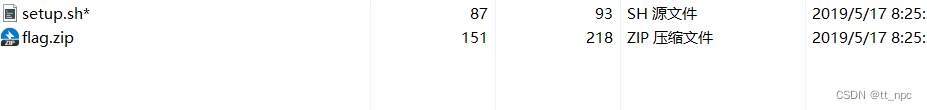

解压出两个文件

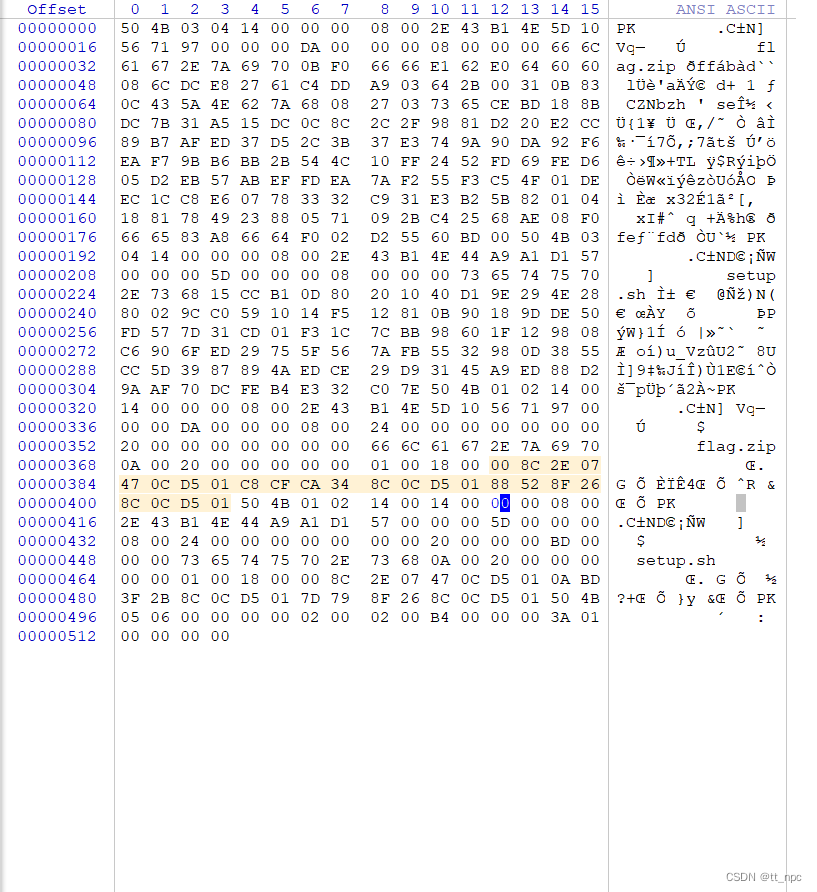

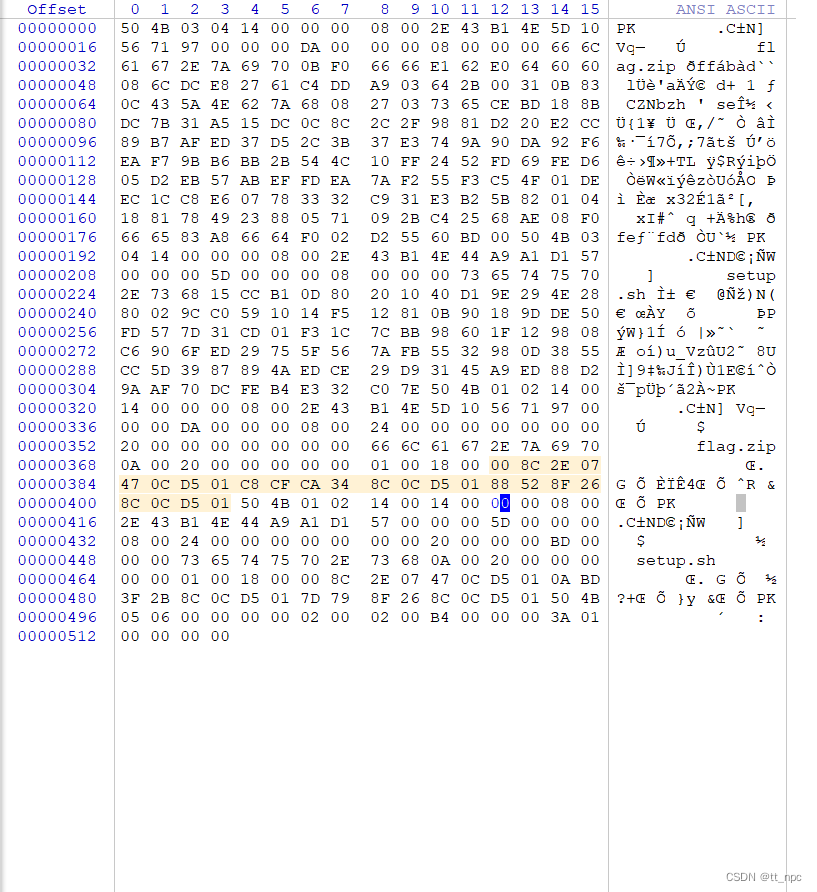

发现setup.sh是个伪加密,将9改为0

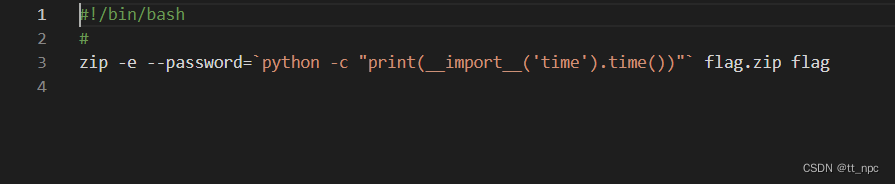

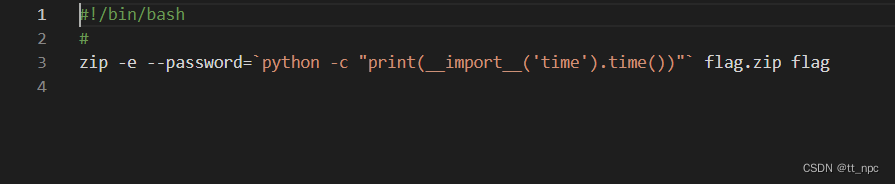

解压出文件,看sh文件

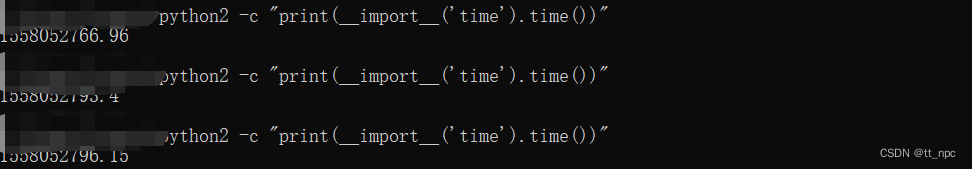

终端运行

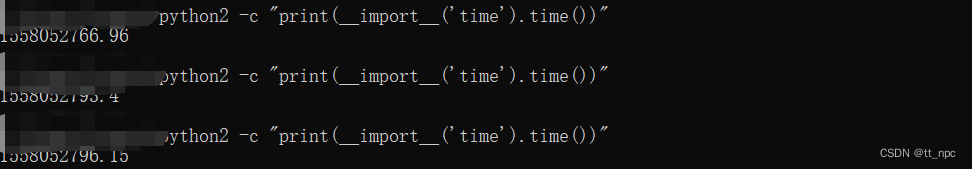

看来这应该是以时间戳为密码,但我们并不知道当时的时间是什么时候,只能看一下压缩包中文件创建的时间,将系统时间改为创建时间,再在终端运行该命令

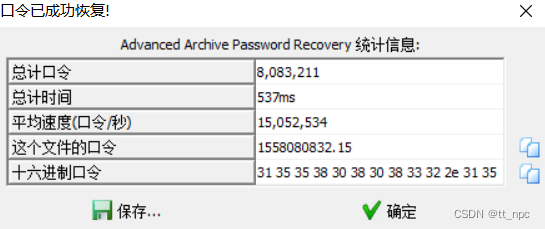

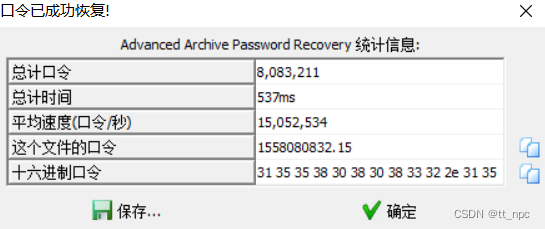

发现基本是以15580开头的,于是进行掩码爆破,小数点前十位,小数点后两位,爆破出了密码

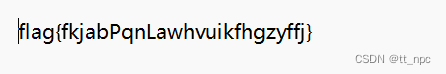

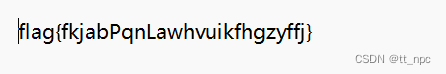

得到flag

flag{fkjabPqnLawhvuikfhgzyffj}

下载附件,解压到后面是个加密的111.zip文件

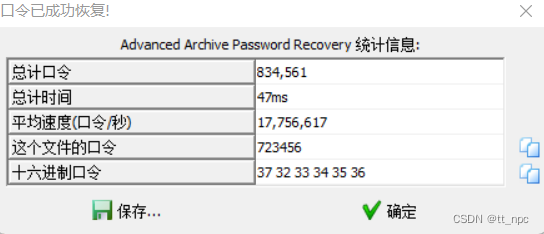

爆破出密码

解压出两个文件

发现setup.sh是个伪加密,将9改为0

解压出文件,看sh文件

终端运行

看来这应该是以时间戳为密码,但我们并不知道当时的时间是什么时候,只能看一下压缩包中文件创建的时间,将系统时间改为创建时间,再在终端运行该命令

发现基本是以15580开头的,于是进行掩码爆破,小数点前十位,小数点后两位,爆破出了密码

得到flag

flag{fkjabPqnLawhvuikfhgzyffj}

377

377

677

677

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?