最近研究了下cas单点登录,用了应用广泛的JASIG,可惜的是官网在我天朝打不开,不过也挡不住我的步伐。废话就不说了,今天先简单的记录下对于服务端研究的笔记。以备过后查看。

下载服务端地址:http://developer.jasig.org/cas/

我下载的是3.5.2版,最新的是4.x版的。

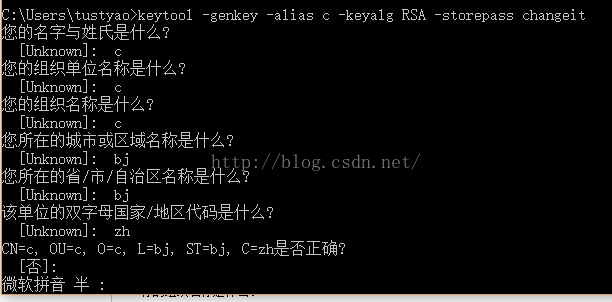

单点登录一般都采用https协议,那么生成证书就采用sun公司提供的keytool命令来生成证书,最终的证书的密钥是这样子的:

第一步:生成密钥:

keytool -genkey -alias cas -keyalg RSA -storepass changeit-genkey:生成密钥

-alias :别名 ,就是为生成的密钥条目起个别名,上图中日期前的cas就是

-keyalg:采用的加密的方式

-storepass:是密钥库的密码

按回车后将会提示一下信息:

其中您的名字和姓氏是什么?一般填写你的服务器访问的域名,其他的随便填写,当然如果对命令熟悉的话,可以在上述命令后加 -dname ”CN=cas OU=cas O=cas L=北京 ST= 北京 C=zh“ 引号中用空格或是逗号隔开,就不会在象上图一样一步步提示了,直接到位:

条目的密码如果与上面设置的密钥库的密码changeit相同直接回车,不同则自己设置,一般相同的即可

回车后,在您的C:/Users/用户名下会多一个.keystore的文件,这个就是生成的密钥库了。如果你指定生成密钥库的位置,可以在上述命令中加 -keystore ”%JAVA_HOME%\bin\aaa.keystore“ 这样在设置的jdk的bin目录下就多了一个aaa.keystore的文件了。

第二步:输出证书

keytool -export -alias cas file -cas.crt -storepass changeit 执行上述命令后在默认路径下会多一个cas.crt的证书

第三步:将证书导入到java的证书库中

<span style="font-size:14px;">keytool -import -alias cas -file cas.crt -keystore "%JAVA_HOME%\jre\lib\security\cacerts" -storepass changeit</span>这样证书就ok了。

输入命令

keytool -list -alias cas -storepass changeit

就能看到前文的第一张图的信息了。

部署

将下载的文件解压,然后把cas-server-3.5.2\modules\cas-server-webapp-3.5.2.war 改名ROOT/cas.war放到Tomcat的webapp目录下

将Tomcat的 <Connector port="8443" protocol="org.apache.coyote.http11.Http11Protocol"

maxThreads="150" SSLEnabled="true" scheme="https" secure="true"

clientAuth="false" sslProtocol="TLS" />从注释中放开

启动Tomcat

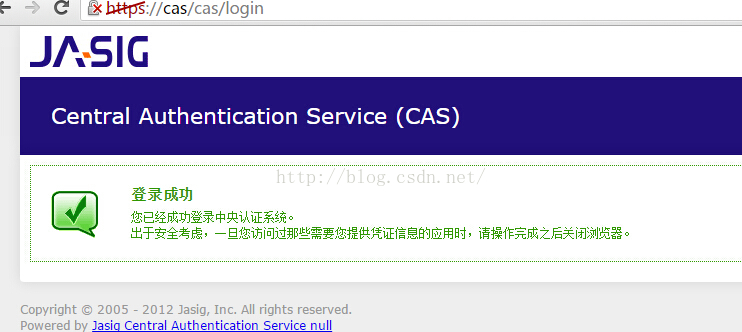

然后访问https://cas:8443/cas/(修改成cas.war),https://cas:8443/(修改成ROOT.war)即可看到Cas的登陆页面了。

如果不想加端口号,将端口号修改成443,就ok了。

官方的用户名和密码一致即可登录。成功后页面如下:

官方的这个验证是采用的是包package org.jasig.cas.authentication.handler.support下的SimpleTestUsernamePasswordAuthenticationHandler类

其源码大致如下:

public boolean authenticateUsernamePasswordInternal(final UsernamePasswordCredentials credentials) {

final String username = credentials.getUsername();

final String password = credentials.getPassword();

if (StringUtils.hasText(username) && StringUtils.hasText(password)

&& username.equals(getPasswordEncoder().encode(password))) {//验证username ==password

log

.debug("User [" + username

+ "] was successfully authenticated.");

return true;

}

log.debug("User [" + username + "] failed authentication");

return false;

}

<bean class="org.jasig.cas.authentication.handler.support.SimpleTestUsernamePasswordAuthenticationHandler" />下面介绍下包package org.jasig.cas.adaptors.generic下的三个类:

三个类 :

RejectUsersAuthenticationHandler

拒绝认证某些人 除了配置的用户,随便输入都能登陆

<bean class="org.jasig.cas.adaptors.generic.RejectUsersAuthenticationHandler">

<property name="users">

<list>

<value>scott</value>

</list>

</property>

</bean>FileAuthenticationHandler

认证文件中配置的某些人 配置格式如下:scott::123456

<bean class="org.jasig.cas.adaptors.generic.FileAuthenticationHandler">

<property name="fileName" value="/WEB-INF/user.txt"></property>

</bean> AcceptUsersAuthenticationHandler

认证配置的人

<span style="font-size:14px;"><bean class="org.jasig.cas.adaptors.generic.AcceptUsersAuthenticationHandler">

<property name="users">

<map >

<entry key="scott" value="password"></entry>

...

</map>

</property>

</bean></span>

JDBC认证需要修改配置文件deployerConfigContext.xml

找到bean<bean class="org.jasig.cas.authentication.handler.support.SimpleTestUsernamePasswordAuthenticationHandler"/>此bean默认只要用户名和密码相同即可登录

改为

<beanclass="org.jasig.cas.adaptors.jdbc.QueryDatabaseAuthen

本文详细介绍了如何配置JASIG CAS 3.5.2作为单点登录服务端,包括生成SSL证书、配置Tomcat、部署CAS服务端、设置数据库认证及返回更多用户信息等步骤。通过修改配置文件实现CAS服务器与客户端的交互。

本文详细介绍了如何配置JASIG CAS 3.5.2作为单点登录服务端,包括生成SSL证书、配置Tomcat、部署CAS服务端、设置数据库认证及返回更多用户信息等步骤。通过修改配置文件实现CAS服务器与客户端的交互。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?