Vulhub

是一个面向大众的开源漏洞靶场,无需docker知识,简单执行两条命令即可编译、运行一个完整的漏洞靶场镜像。让漏洞复现变得更加简单,让对安全感兴趣的人员更加专注于漏洞原理本身。

Docker

是一个开源的应用容器引擎,让开发者可以打包他们的应用以及依赖包到一个可移植的容器中,然后发布到任何流行的Linux机器上,也可以实现虚拟化,容器是完全使用沙箱机制,相互之间不会有任何接口。通过对应用组件的封装、分发、部署、运行等生命周期的管理,达到应用组件级别的“一次封装,到处运行”。这里应用组件,即可以是Web应用,也可以是一套数据库服务,甚至是一个操作系统或编译器。

Docker三大核心: 由镜像(Image)、容器(Container)、仓库(Repository)

安装docker容器

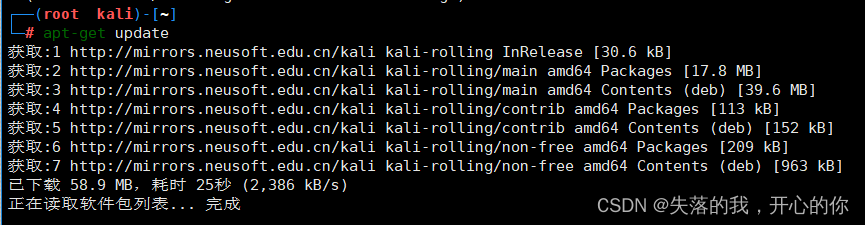

1.更新源

apt-get update

2.安装https协议,证书

apt-get install -y apt-transport-https ca-certificates

3.安装docker

apt-get install docker.io

4.验证docker

- 查看docker版本 --> docker -v

- 启动docker的信息 --> systemctl start docker

- 查看开启的环境 --> docker ps -a

5.安装pip3

apt-get install python3-pip

6.pip安装docker-compose

apt-get install docker-compose

7.查看docker-compose版本

docker-compose -v

8.配置docker加速器

vim /etc/docker/daemon.json{"registry-mirrors": ["https://registry.docker-cn.com","http://hub-mirror.c.163.com"]}- 重新加载daemon.json配置 --> systemctl daemon-reload

- 重启docker服务 --> systemctl restart docker

安装vulhub靶场

1.git下载vulhub

git clone https://gitee.com/puier/vulhub.git

2.漏洞环境部署

- 随机进入一个目录,演示如何使用靶场 --> cd spring/CVE-2018-1273

- 编译运行靶场 --> docker-compose build

- docker-compose up -d

3.查看启动环境,发现端口是8080

docker-compose ps

4.浏览器访问,http://localhost:8080/users 即可进入漏洞页面,环境部署成功,到这就证明靶场安装好了;

5.移除环境

docker-compose down

3698

3698

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?