2021萌新赛MISCWP,加一道Crypto

MISC-sign in

下载解压发现pdf需要密码打开

直接爆破,得到密码:661123

打开文件获得flag:

flag{welec0me_to_news_ctf}

MISC-very-ez-dump

下载文件,直接用foremost进行分离文件

在ZIP文件夹里面发现

开始找密码

用volatility

vol.exe -f .\mem.raw --profile=Win7SP1x64 cmdscan

得到密码(ljmmz)ovo

解压得到flag:flag{ez_di_imp_1t_y0u_like?}

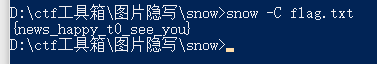

MISC-!了反都,了反

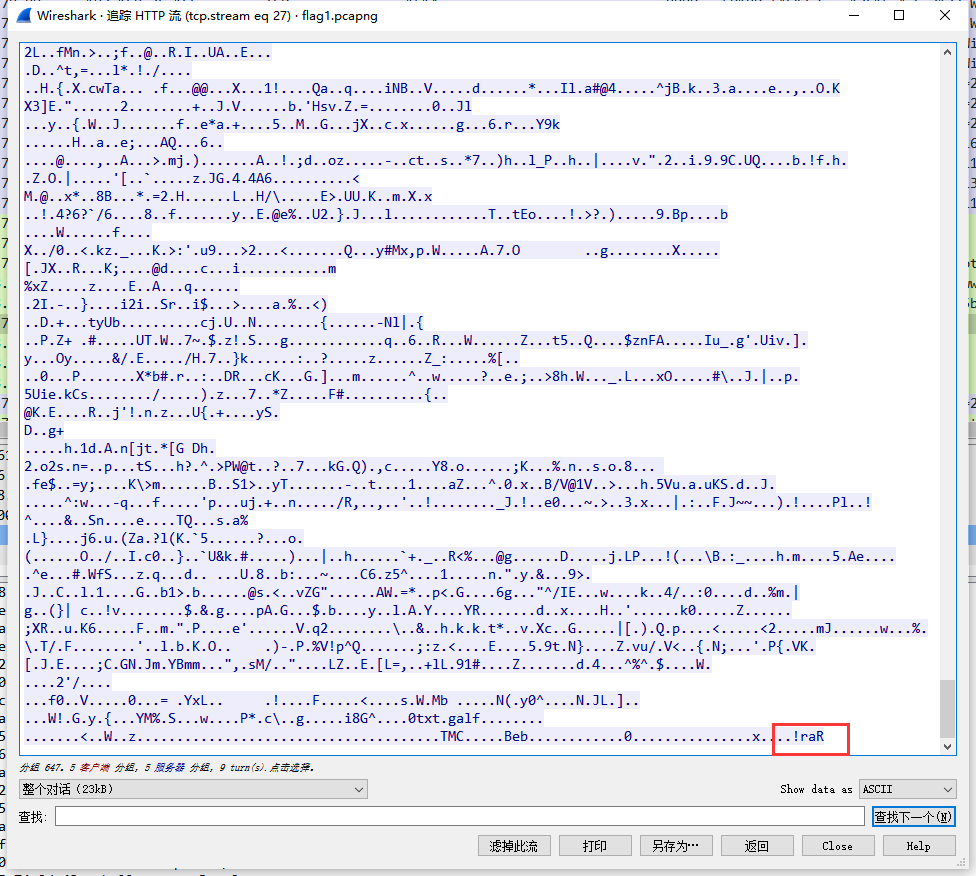

下载之后改后缀名解压或者直接分离,有一个流量包文件

tcp.stream eq 27 下有一段特殊字节,

用原始数据提取出来,去掉其中的0D0A字节,进行按字符串翻转

得到一个rar文件

根据提示,密码为同一流的密码 密码为:passwd123

解压之后

很明显的base64 每行进行了反转

f = open('flag.txt')

lines=f.readlines()

for line in lines:

print(line[::-1].replace('\n',''))

保存文件之后用以下脚本进行解密

base64chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/'

flag = ''

with open('flag2.txt', 'r') as f:

for line in f.readlines():

line = line[:-1]

num = line.count('=')

if num == 0:

continue

lastchar = line[-(num + 1)]

# print(line,num,lastchar)

myindex = base64chars.index(lastchar)

# print(myindex)

bin_str = bin(myindex)[2:].zfill(6)

# print(bin_str)

flag += bin_str[6 - 2 * num:]

# print(bin_str[6-2*num:])

print(''.join([chr(int(flag[i:i + 8], 2)) for i in range(0, len(flag), 8)]))

得到flag{md5(0)}

即flag为flag{cfcd208495d565ef66e7dff9f98764da}

MISC-happy六一

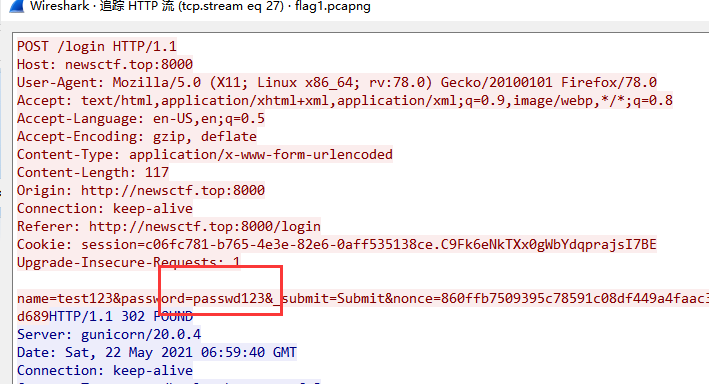

下载解压,一个txt,一个倒序的+文件头缺失的zip文件

翻转字节有很多方法,自己百度

修补一下ZIP,如图插入504B030414到文件头

保存解压,draw起来没有一点卵用,画出来是显示节日快乐,这里就不纠结怎么画了,就是01画图

_key.png文件尾有一段二进制转码为pwd is 123456

这里用到了stegpy

stegpy -p _key=123456.png

得到了一串字符串fERASmxgfD82SQ==

套了两层娃base64到base91

fERASmxgfD82SQ==→|D@Jl`|?6I→happy6.1

.crypto用Encrypto进行解密

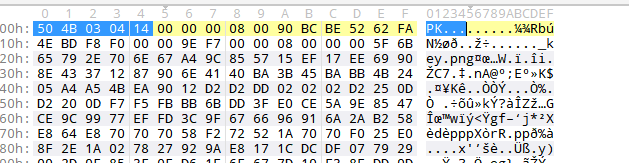

得到一个txt,里面有很多09 20 0D0A,这里用snow解密

snow -C flag.txt

得到flag:flag{news_happy_t0_see_you}

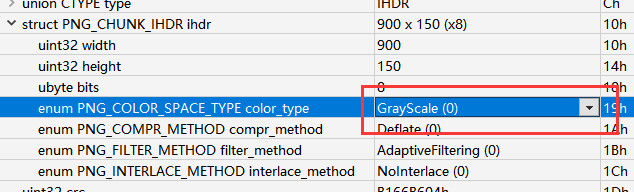

MISC-Peltate

非预期方法:将如图位置的参数改为0,即可看到flag

flag:NEWSCTF{A_Stego_a_day_makes_taoshen_AWAY}

MISC-base64 … or base56?

使用CyberChef,如图所示配置即可直接一把梭flag

8神这题出题的意思是

关键点就在这里,这其实

是一段以7-bit ASCII码形式储存的文本,在8-bit模式下必然无法识别。但如果以二进制形式查看,就能

发现每7位转码均可以得到可识别的结果。题目中的56作为提示,实际上是指密文经过了两重变换,先

将长度缩减到了原本的7/8,然后再进行base64编码。

所以只需要将编码进行一次base64解码,然后转换成8bit,再用7bit翻译一次即可

顺便在此纪念这题:https://ctf.bugku.com/challenges/detail/id/219.html

flag:NEWSCTF{So_wh0_1s_th3_God_of_Matryoshka}

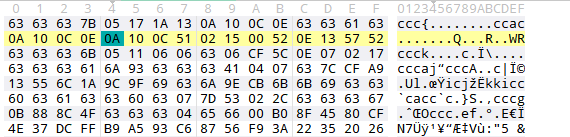

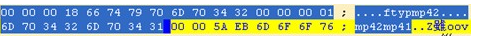

MISC-🍞🧀🍞

下载之后需要解密压缩包

直接丢进CyberChef,使用Magic,发现是UTF-7

密码为祝好运

解压之后得到🍞🧀🍞.mp4 丢进CyberChef中xor爆破试试

发现key=63时候为mp4文件头

在010中进行全文xor一下

文件还是打不开,在网上查了相关资料可以发现,文件头的大小不对,一般的box1如下图,0x18是到第二行中间的,这道题是到文件尾,所以要把第一行第四个hex值修改为0x20

文件尾部有一个zip,提取出来,提示为upname

打开视频可以看到左上角为UP主名字为没下巴的Mr_Wang,即解压密码

解压之后,一个损坏的png图片,进行宽高修复(网上都有随便找下)

得到一个新的图片,这里再修改一下高度,得到一串地址https://wwa.lanzoui.com/icG0Tpdygfi

解压发现需要密码,注释区底部有一堆乱码,这里是malbolge,随便找个网站运行一下就可以得到password

passwd:We-c0m-b1ne

解压后一个图片,文件尾部有很明显的OurSecret特征

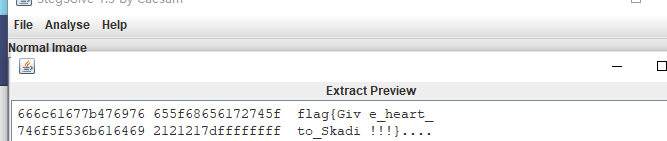

密码为最后一段Arknights ? heart for who(5

最近比较火的把心脏献给斯卡蒂,这个地方挺恶心的,对于不熟悉新梗的人不友好

所以这里pass应该为Skadi

又导出一个一模一样的图片,xor没有任何东西可以排除水印

两个图片的RGB0通道都有内容,但是不可读,尝试将两个图片叠加(and)

重新读取RGB0通道,得到flag

flag:flag{Give_heart_to_Skadi!!!}

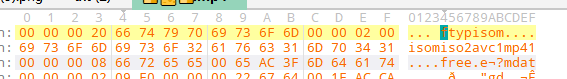

MISC-包

开局一个二维码,扫一下,如图位置保存hex在010中载入

https://demo.dynamsoft.com/barcode-reader/

是bzip文件,用binwalk或者bandzip可以直接解压

得到16张DataMatrix码,按照从左到右从上到下的顺序拼好,得到字符串

UEsDBBQAAAAIAIlRuVJjzCpL/gEAACoKAAALAAAAYmZfb3V0Mi50eHTdVVuOwyAMPBAChVcCUtSLrHr/a6wHCsam3a/9qlSh+oHtGdukmB/7KOZ+PvxpXLbu7hp7P+lwxt0JcoLH+E82OqIrxhW6UKGscIjGnaTwBzR0kuoyLFu4wB6aHGAPhxkRLEQyX5AuGClBxn3f/L1tVdrV/6Iy+AJVMSQYCU2ywd0Rmgi7GQLMdFWU6oJxlxWAiRLBCJIzY2RN9FOIt4oRM0POEOsqgZS1pDyNHf7qSlGbQCcuFgFVpgyHYtlXs8IIE0Zv0VbRCfHsGAchvcGzCjgjHU2BwI+MXM0rG+4tk3boKxWK2BTRNoUGEJegirhGuo6o524inpd5anxaGSAXLqaNqEes1BSpTwGzoJMPVqKVujDH9m15gVnvnZfwF7F5e+Gt2I2zZdLY94VpHK3g0E2hPArf3+d1nf0PfdPxo9iwLGo9BZAsJhyRWVIoygzTQQo+dHs2PNyXU3fylHiozHXqtqFMItpl1G7vQ8/LTk/ntlxrNDrU/aiWJgrYg5Bh4UxVsByWsG/2vwpmg1yjIN6yc6M9b1tnxN6FKQ72eBjo+Lbvzcrr+N+CDhbla9zzXf/+keo+orK/CsjUNJFQLlvRLwqvbY8mrip24yR3H+BqVOConmFPqaei9fZS4auq7cuyf1q2V4OxHIlO/JNfH7/uAMqJMt2KZAzB/QtQSwECPwAUAAAACACJUblSY8wqS/4BAAAqCgAACwAkAAAAAAAAACAAAAAAAAAAYmZfb3V0Mi50eHQKACAAAAAAAAEAGAALPSRiC1HXAfsVJGILUdcB+xUkYgtR1wFQSwUGAAAAAAEAAQBdAAAAJwIAAAAA

是base64的zip文件,直接在010中粘贴自base64,另存为zip文件,解压得到一个bf_out2.txt

8+[->8+<]>16+.5-.<8+[->8-<]>8-.+.<4+[->4+<]>.<4+[->4-<]>4-3.8+.8-.<9+[->9+<]>3+.6-.<10+[->10+<]>7+.<10+[->10-<]>3-.<12+[->12+<]>20+.<9+[->9-<]>2-.<7+[->7+<]>8+.5+.<11+[->11-<]>16-.<9+[->9-<]>7-3.<7+[->7+<]>9+.<7+[->7-<]>5-.4-2.<3+[->3+<]>+.<3+[->3-<]>-3.<10+[->10+<]>.2+.7-.<4+[->4+<]>.6+.-.<8+[->8-<]>6-.<8+[->8+<]>6+.4+.4-.<10+[->10+<]>5+.<11+[->11-<]>17-.<5+[->5-<]>9-.<5+[->5-<]>10-.<3+[->3-<]>5-.<5+[->5+<]>8+.<5+[->5-<]>.<15+[->15+<]>18+.<7+[->7-<]>.<11+[->11-<]>20-.<12+[->12+<]>19+.<8+[->8-<]>2-.<8+[->8+<]>7+.<5+[->5-<]>10-.<6+[->6+<]>6+.<4+[->4+<]>3+.<15+[->15-<]>11-.8+.<10+[->10+<]>12+.<11+[->11-<]>2-.3+.<8+[->8+<]>10+.<10+[->10+<]>19+.<13+[->13-<]>19-.<12+[->12+<]>13+.<11+[->11-<]>10-.<3+[->3+<]>5+.<10+[->10+<]>17+.<10+[->10-<]>-.<8+[->8-<]>10-.<7+[->7+<]>14+.<5+[->5-<]>8-.<13+[->13+<]>21+.<14+[->14-<]>6-.<15+[->15+<]>5+.<10+[->10-<]>11-.3-.<10+[->10-<]>2-.<9+[->9+<]>17+.<10+[->10-<]>20-.<6+[->6+<]>8+.<12+[->12+<]>+.<12+[->12-<]>21-.<6+[->6+<]>3+.<8+[->8+<]>13+.<4+[->4+<]>3+.<8+[->8-<]>7-.<11+[->11+<]>10+.<12+[->12-<]>10-.<11+[->11+<]>8+.<8+[->8-<]>10-.<3+[->3-<]>4-.<10+[->10-<]>19-.<12+[->12+<]>13+.<12+[->12-<]>13-.<4+[->4+<]>5+.<4+[->4+<]>6+.<8+[->8+<]>5+.<7+[->7-<]>9-.<7+[->7-<]>.<11+[->11+<]>18+.<4+[->4-<]>7-.<8+[->8+<]>15+.<10+[->10-<]>.<8+[->8-<]>10-.<9+[->9+<]>6+.<10+[->10-<]>16-.<12+[->12+<]>4+.<3+[->3+<]>3+.<11+[->11-<]>14-.<9+[->9+<]>7+.<3+[->3-<]>5-.<10+[->10+<]>19+.<5+[->5+<]>+.6+.<15+[->15-<]>11-.<9+[->9+<]>9+.<10+[->10+<]>13+.<13+[->13-<]>3-.<8+[->8+<]>.<4+[->4-<]>3-.<5+[->5+<]>9+.<8+[->8+<]>2+.<10+[->10-<]>10-.<6+[->6+<]>9+.<4+[->4-<]>2-.<8+[->8-<]>12-.<5+[->5-<]>6-.<8+[->8+<]>15+.5-.<8+[->8-<]>10-.+.<7+[->7+<]>12+.<7+[->7-<]>14-.<4+[->4+<]>4+.<4+[->4-<]>4-3.8+.8-.<9+[->9+<]>3+.6-.<10+[->10+<]>7+.<10+[->10-<]>3-.<12+[->12+<]>20+.<9+[->9-<]>2-.<7+[->7+<]>8+.5+.<11+[->11-<]>16-.<9+[->9-<]>7-3.<7+[->7+<]>9+.<7+[->7-<]>5-.4-2.<3+[->3+<]>+.<3+[->3-<]>-.<6+[->6+<]>.<6+[->6-<]>7.<5+[->5+<]>7+.<5+[->5-<]>7-7.<10+[->10+<]>.2+.7-.<4+[->4+<]>.6+.-.<8+[->8-<]>6-.<8+[->8+<]>6+.4+.4-.<10+[->10-<]>6-.<3+[->3-<]>-.<5+[->5+<]>7+.<5+[->5-<]>7-5.+.-.<4+[->4+<]>8+.<4+[->4-<]>8-.<11+[->11+<]>15+.<7+[->7+<]>7+.<4+[->4+<]>8+.<11+[->11-<]>3-.<9+[->9-<]>3-.<8+[->8+<]>9+.<11+[->11+<]>13+.<14+[->14-<]>18-.<14+[->14+<]>27+.<11+[->11-<]>9-.<11+[->11+<]>+.<11+[->11-<]>3-.<9+[->9-<]>3-.<8+[->8+<]>9+.<11+[->11+<]>13+.<14+[->14-<]>18-.<14+[->14+<]>27+.<11+[->11-<]>9-.<11+[->11+<]>+.<11+[->11-<]>3-.<9+[->9-<]>3-.<8+[->8+<]>9+.<11+[->11+<]>13+.<14+[->14-<]>18-.<8+[->8+<]>15+.5-.<8+[->8-<]>6-.+.6-4.+.-.+.-.<9+[->9+<]>11+.<9+[->9-<]>11-3.<11+[->11+<]>7+.<11+[->11-<]>7-5.<

这是游程编码形式下brainfuck,写个简单的脚本替换一下

data = open('bf_out2.txt').read()

zuihou=data

for i in range(30,-1,-1):

repsadd=str(i)+'+'

repsjian=str(i)+'-'

repsdian=str(i)+'.'

#print(reps)

text = zuihou.replace(repsadd,'+'*i).replace(repsjian,'-'*i).replace(repsdian,'.'*i)

zuihou =text

print(text)

得到

++++++++[->++++++++<]>++++++++++++++++.-----.<++++++++[->--------<]>--------.+.<++++[->++++<]>.<++++[->----<]>----...++++++++.--------.<+++++++++[->+++++++++<]>+++.------.<++++++++++[->++++++++++<]>+++++++.<++++++++++[->----------<]>---.<++++++++++++[->++++++++++++<]>++++++++++++++++++++.<+++++++++[->---------<]>--.<+++++++[->+++++++<]>++++++++.+++++.<+++++++++++[->-----------<]>----------------.<+++++++++[->---------<]>-------...<+++++++[->+++++++<]>+++++++++.<+++++++[->-------<]>-----.----..<+++[->+++<]>+.<+++[->---<]>-...<++++++++++[->++++++++++<]>.++.-------.<++++[->++++<]>.++++++.-.<++++++++[->--------<]>------.<++++++++[->++++++++<]>++++++.++++.----.<++++++++++[->++++++++++<]>+++++.<+++++++++++[->-----------<]>-----------------.<+++++[->-----<]>---------.<+++++[->-----<]>----------.<+++[->---<]>-----.<+++++[->+++++<]>++++++++.<+++++[->-----<]>.<+++++++++++++++[->+++++++++++++++<]>++++++++++++++++++.<+++++++[->-------<]>.<+++++++++++[->-----------<]>--------------------.<++++++++++++[->++++++++++++<]>+++++++++++++++++++.<++++++++[->--------<]>--.<++++++++[->++++++++<]>+++++++.<+++++[->-----<]>----------.<++++++[->++++++<]>++++++.<++++[->++++<]>+++.<+++++++++++++++[->---------------<]>-----------.++++++++.<++++++++++[->++++++++++<]>++++++++++++.<+++++++++++[->-----------<]>--.+++.<++++++++[->++++++++<]>++++++++++.<++++++++++[->++++++++++<]>+++++++++++++++++++.<+++++++++++++[->-------------<]>-------------------.<++++++++++++[->++++++++++++<]>+++++++++++++.<+++++++++++[->-----------<]>----------.<+++[->+++<]>+++++.<++++++++++[->++++++++++<]>+++++++++++++++++.<++++++++++[->----------<]>-.<++++++++[->--------<]>----------.<+++++++[->+++++++<]>++++++++++++++.<+++++[->-----<]>--------.<+++++++++++++[->+++++++++++++<]>+++++++++++++++++++++.<++++++++++++++[->--------------<]>------.<+++++++++++++++[->+++++++++++++++<]>+++++.<++++++++++[->----------<]>-----------.---.<++++++++++[->----------<]>--.<+++++++++[->+++++++++<]>+++++++++++++++++.<++++++++++[->----------<]>--------------------.<++++++[->++++++<]>++++++++.<++++++++++++[->++++++++++++<]>+.<++++++++++++[->------------<]>---------------------.<++++++[->++++++<]>+++.<++++++++[->++++++++<]>+++++++++++++.<++++[->++++<]>+++.<++++++++[->--------<]>-------.<+++++++++++[->+++++++++++<]>++++++++++.<++++++++++++[->------------<]>----------.<+++++++++++[->+++++++++++<]>++++++++.<++++++++[->--------<]>----------.<+++[->---<]>----.<++++++++++[->----------<]>-------------------.<++++++++++++[->++++++++++++<]>+++++++++++++.<++++++++++++[->------------<]>-------------.<++++[->++++<]>+++++.<++++[->++++<]>++++++.<++++++++[->++++++++<]>+++++.<+++++++[->-------<]>---------.<+++++++[->-------<]>.<+++++++++++[->+++++++++++<]>++++++++++++++++++.<++++[->----<]>-------.<++++++++[->++++++++<]>+++++++++++++++.<++++++++++[->----------<]>.<++++++++[->--------<]>----------.<+++++++++[->+++++++++<]>++++++.<++++++++++[->----------<]>----------------.<++++++++++++[->++++++++++++<]>++++.<+++[->+++<]>+++.<+++++++++++[->-----------<]>--------------.<+++++++++[->+++++++++<]>+++++++.<+++[->---<]>-----.<++++++++++[->++++++++++<]>+++++++++++++++++++.<+++++[->+++++<]>+.++++++.<+++++++++++++++[->---------------<]>-----------.<+++++++++[->+++++++++<]>+++++++++.<++++++++++[->++++++++++<]>+++++++++++++.<+++++++++++++[->-------------<]>---.<++++++++[->++++++++<]>.<++++[->----<]>---.<+++++[->+++++<]>+++++++++.<++++++++[->++++++++<]>++.<++++++++++[->----------<]>----------.<++++++[->++++++<]>+++++++++.<++++[->----<]>--.<++++++++[->--------<]>------------.<+++++[->-----<]>------.<++++++++[->++++++++<]>+++++++++++++++.-----.<++++++++[->--------<]>----------.+.<+++++++[->+++++++<]>++++++++++++.<+++++++[->-------<]>--------------.<++++[->++++<]>++++.<++++[->----<]>----...++++++++.--------.<+++++++++[->+++++++++<]>+++.------.<++++++++++[->++++++++++<]>+++++++.<++++++++++[->----------<]>---.<++++++++++++[->++++++++++++<]>++++++++++++++++++++.<+++++++++[->---------<]>--.<+++++++[->+++++++<]>++++++++.+++++.<+++++++++++[->-----------<]>----------------.<+++++++++[->---------<]>-------...<+++++++[->+++++++<]>+++++++++.<+++++++[->-------<]>-----.----..<+++[->+++<]>+.<+++[->---<]>-.<++++++[->++++++<]>.<++++++[->------<]>.......<+++++[->+++++<]>+++++++.<+++++[->-----<]>-------.......<++++++++++[->++++++++++<]>.++.-------.<++++[->++++<]>.++++++.-.<++++++++[->--------<]>------.<++++++++[->++++++++<]>++++++.++++.----.<++++++++++[->----------<]>------.<+++[->---<]>-.<+++++[->+++++<]>+++++++.<+++++[->-----<]>-------.....+.-.<++++[->++++<]>++++++++.<++++[->----<]>--------.<+++++++++++[->+++++++++++<]>+++++++++++++++.<+++++++[->+++++++<]>+++++++.<++++[->++++<]>++++++++.<+++++++++++[->-----------<]>---.<+++++++++[->---------<]>---.<++++++++[->++++++++<]>+++++++++.<+++++++++++[->+++++++++++<]>+++++++++++++.<++++++++++++++[->--------------<]>------------------.<++++++++++++++[->++++++++++++++<]>+++++++++++++++++++++++++++.<+++++++++++[->-----------<]>---------.<+++++++++++[->+++++++++++<]>+.<+++++++++++[->-----------<]>---.<+++++++++[->---------<]>---.<++++++++[->++++++++<]>+++++++++.<+++++++++++[->+++++++++++<]>+++++++++++++.<++++++++++++++[->--------------<]>------------------.<++++++++++++++[->++++++++++++++<]>+++++++++++++++++++++++++++.<+++++++++++[->-----------<]>---------.<+++++++++++[->+++++++++++<]>+.<+++++++++++[->-----------<]>---.<+++++++++[->---------<]>---.<++++++++[->++++++++<]>+++++++++.<+++++++++++[->+++++++++++<]>+++++++++++++.<++++++++++++++[->--------------<]>------------------.<++++++++[->++++++++<]>+++++++++++++++.-----.<++++++++[->--------<]>------.+.------....+.-.+.-.<+++++++++[->+++++++++<]>+++++++++++.<+++++++++[->---------<]>-----------...<+++++++++++[->+++++++++++<]>+++++++.<+++++++++++[->-----------<]>-------.....<

这里需要将brainfuck转为hex然后再转为字符串才行,用到下面这个网站

https://gkucmierz.github.io/brainfuck-interpreter/

转换之后保存为文件,解压得到df_out.txt

这个是deadfish编码,从github随便偷一段代码,将, 换成o运行一下

class Node():

def __init__(self, num):

self.num = num

self.edges = []

self.visited = False

nodes = [Node(i) for i in range(256)]

for i in range(1, 16):

nodes[i].edges.append((nodes[i - 1], 'd'))

nodes[i].edges.append((nodes[i + 1], 'i'))

nodes[i].edges.append((nodes[i ** 2], 's'))

for i in range(16, 255):

nodes[i].edges.append((nodes[i - 1], 'd'))

nodes[i].edges.append((nodes[i + 1], 'i'))

nodes[0].edges.append((nodes[0], 'd'))

nodes[0].edges.append((nodes[1], 'i'))

nodes[255].edges.append((nodes[255], 'd'))

nodes[255].edges.append((nodes[0], 'i'))

nodes[16].edges.append((nodes[0], 's'))

DP = {}

def BFS(nodes, s, t):

if (s, t) in DP:

return DP[(s, t)] + 'o'

for n in nodes:

n.visited = False

queue = [(nodes[s], '')]

while queue:

v, path = queue.pop(0)

v.visited = True

if v.num == t:

DP[(s, t)] = path

return path + 'o'

for (node, c) in v.edges:

if not node.visited:

queue.append((node, path + c))

DP[(s, node.num)] = path + c

# BFS(nodes[13], nodes[127])

def encode(s, start=0):

""" Encodes input string s into deadfish """

targets = [start] + [ord(c) for c in s]

out = ""

for i in range(len(s)):

out += BFS(nodes, targets[i], targets[i + 1])

return out

def decode(s, accumulator=0):

out = ""

for cmd in s:

if accumulator == 256 or accumulator == -1:

# Overflow, reset accumulator

accumulator = 0

# Process input

if cmd == 'i':

accumulator += 1 # Increment

elif cmd == 'd':

accumulator += -1 # Decrement

elif cmd == 'o':

out += chr(accumulator) # Output

elif cmd == 's':

accumulator *= accumulator # Square

return out, accumulator

f = open('df_out.txt')

lines=f.readlines()

data=''

for line in lines:

data=str(decode(line))

print(data)

运行得到

('n', 110)('e', 101)('w', 119)('s', 115)('c', 99)('t', 116)('f', 102)('{', 123)('\xbc', 188)('\xa6', 166)('\xb0', 176)('\xfc', 252)('\xb0', 176)('\xfc', 252)('\xbc', 188)('\xa6', 166)('\xb0', 176)('\xfc', 252)('\xb0', 176)('\xfc', 252)('\xbc', 188)('\xa6', 166)('\xb0', 176)('\xfc', 252)('\xd6', 214)('\xbd', 189)('\xb0', 176)('\xfc', 252)('\xd6', 214)('\xbd', 189)('\xb0', 176)('\xfc', 252)('\xbc', 188)('\xa6', 166)('\xb0', 176)('\xfc', 252)('\xb0', 176)('\xfc', 252)('\xbc', 188)('\xa6', 166)('\xd6', 214)('\xbd', 189)('\xb0', 176)('\xfc', 252)('\xbc', 188)('\xa6', 166)('\xb0', 176)('\xfc', 252)('\xd6', 214)('\xbd', 189)('\xb0', 176)('\xfc', 252)('\xbc', 188)('\xa6', 166)('', 125)

将可以很明显的看到格式为newctf{xxxxxxx}

讲\x**提取出来丢到CyberChef中Magic一下

得到flag:newctf{鸡包包鸡包包鸡包纸包纸包鸡包包鸡纸包鸡包纸包鸡}

Crypto-字符串与字节

这题挺无聊的,一开始实在是没想到

将两段01进行插空输出

data1='010101100100010101110101010001010100010001000101010101100100011001010110011001000100010001000110011001100110010001100100010101100100010001010101010101010101010101000110'

data2='101010101001101111011001101101011011011101000100100100110110010010010101001101101010011101000011010101010101010000110111100001000101101010000110101010011000101001001111'

data=''

for i in range(0,len(data1)):

temp=data1[i]+data2[i]

data+=temp

print(data)

输出的内容丢到CyberChef里使用From Binary一把梭

flag:flag{ce3e502c-48c9-4d50-9990-5b81db6fcbf0}

4379

4379

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?