题目要求找到powershell执行的脚本储存的注册表键

以下为整体思路

使用到工具 volatility、010editer

首先使用volatility查看dump文件基本情况

这里我使用的是windows下的volatility所以以下以windows语法为主

vol.exe -f memory.dmp imageinfo

如图所以要加上参数 --profile=Win7SP1x64

因为题目让找powershell下,所以先看一下日志文件

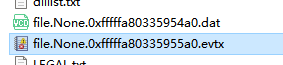

vol.exe -f memory.dmp --profile=Win7SP1x64 filescan|find "evtx"

使用dumpfiles命令将日志dump出来

vol.exe -f memory.dmp --profile=Win7SP1x64 dumpfiles -Q 0x000000013d9a7640 -D .

将后缀名修改为evtx,可以直接用windows自带的日志查看器打开

发现可疑内容

复制powershell -noprofile 在编辑器里面全局搜索看看有没有线索

vol.exe -f memory.dmp --profile=Win7SP1x64 printkey -K "Microsoft\Windows\Communication"

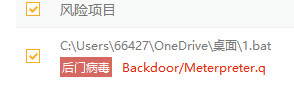

检查一下该键下面确实存在恶意代码

如图上面的注册表键就是对应的flag

将注册表值内容替换%%~a之后得到完整的脚本内容,火绒正常报毒

使用CyberChef可以将混淆还原

683

683

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?