接到老大任务,采集某网站用户数据,作案工具:一个用户账号,charles抓包工具,谷歌浏览器。

登录:

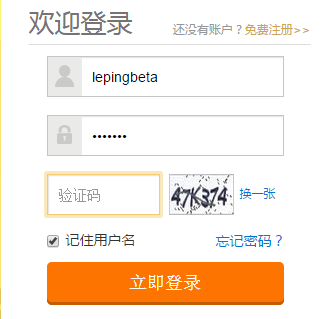

第一次就需要输入验证码, (牺牲一些用户体验,但这是一种防采集的很重要作法);

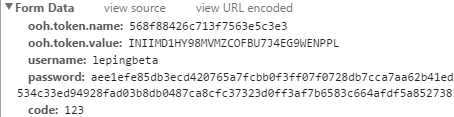

点击登录,google浏览器调试工具显示:

可以看出需要5个参数,人为输入的只有三个。可能有隐藏input。密码还变长了!!!(后来才知道这就是利用js脚本进行rsa加密)

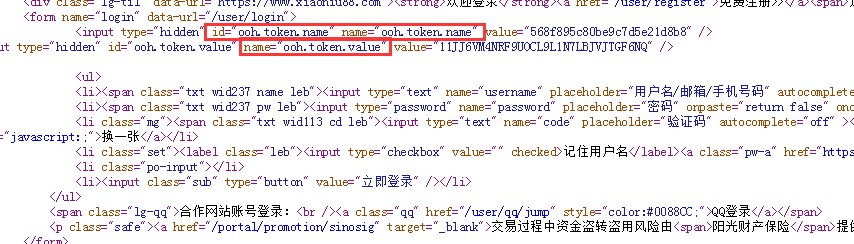

于是看源代码:

确实有隐藏token。

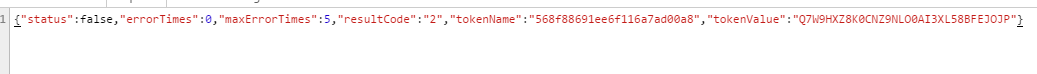

google浏览器查看response:

可以根据status来判断是否登录成功.

接下来就是密码了…点击登录时:

可以看出是点击时触发的事件改变了密码。

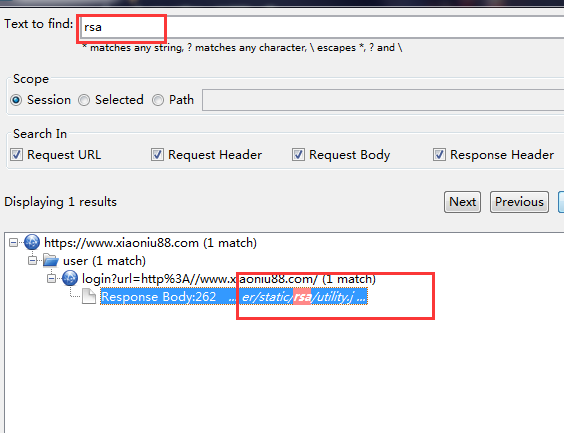

由于登录是一瞬间的,google浏览器捕获不到。于是打开Charles搜索:

发现rsa!!!

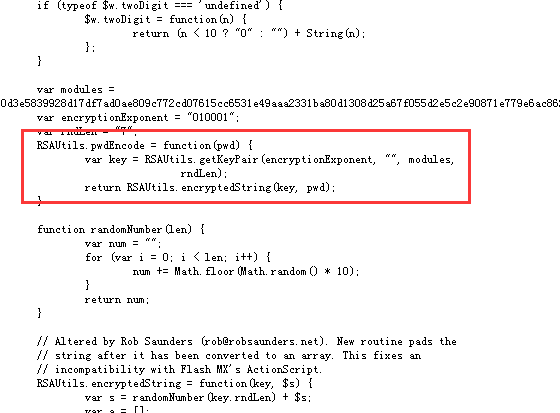

再打开那个js文件

复习什么是rsaRSA算法原理,以及js加密(rsa)实现

有三种方案:

①在php脚本中模拟那个js文件里的算法写代码

②安装v8扩展,用php运行js脚本

③在前端模拟js加密,取得加密数据传给php脚本处理

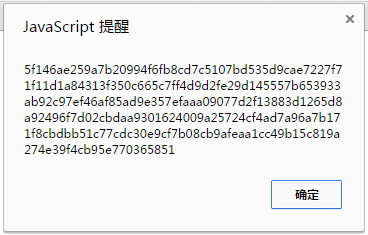

我选择的是第三种方法。因为前面两种要花费的时间太多了。走了很多弯路。

成功

8268

8268

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?