奇怪的恐龙特性

这是一道代码审计的题目,又发现了一个我以前没见过的知识点,可以详细看看这个链接

https://wooyun.shuimugan.com/bug/view?bug_no=64792

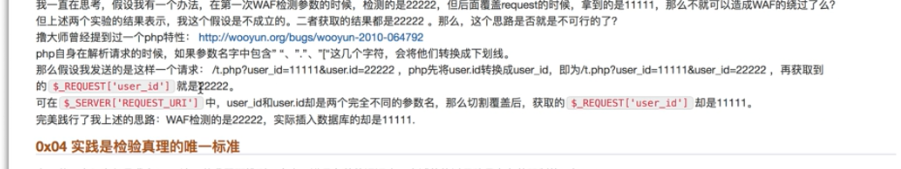

从上面可以看出,简单点解释就是当代码中存在$_REQUEST['user_id']里面类似的参数的时候,我们在url上可以这样a.php?user.id传参去进行绕过,这样进去之后也能表示$_REQUEST['user_id']的值,同样可以绕过的符号还有+,[ 等,应该说是php的一个小特性,上面讲的很清楚了,

<?php

highlight_file(__FILE__);

ini_set("display_error", false);

error_reporting(0);

$str = isset($_GET['A_A'])?$_GET['A_A']:'A_A';

if (st

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1156

1156

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?