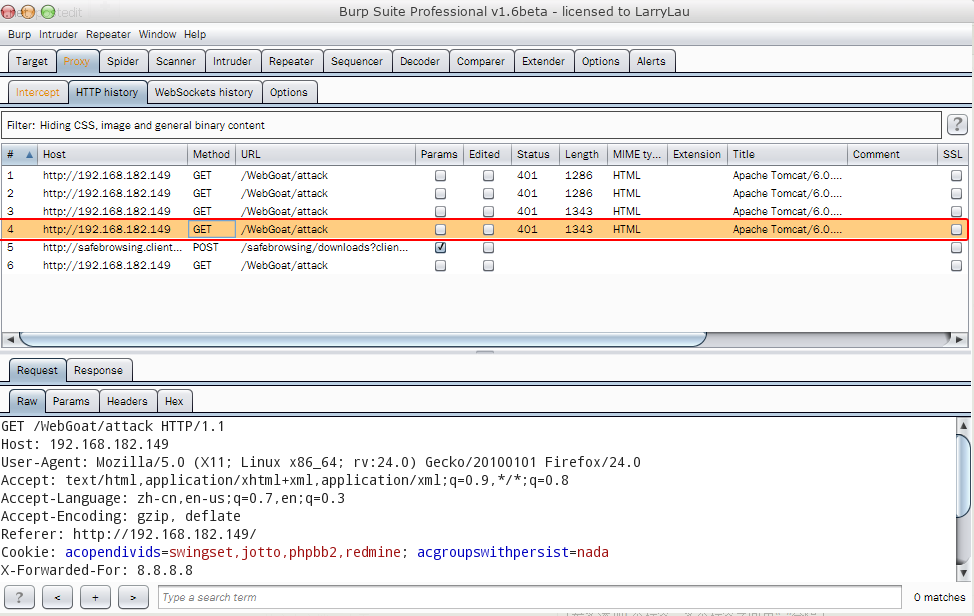

1. 在用owaspbwa这个系统的时候,当你要登录webgoat的需要验证,如下:

2. 直接用admin和admin登录,抓包结果如下:

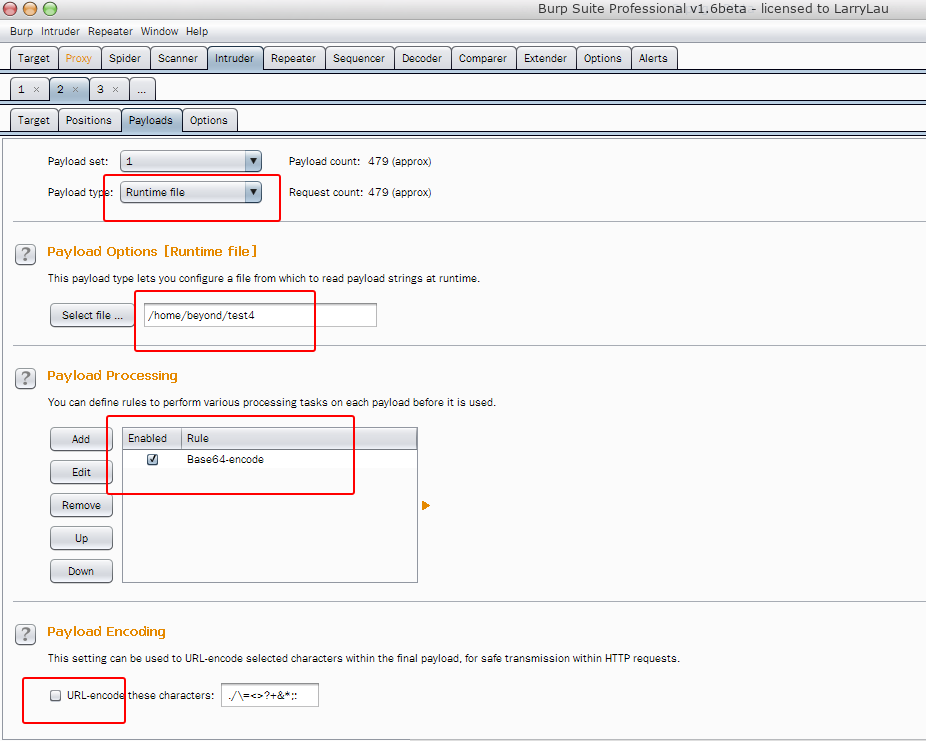

3. send to intruder,然后就来构造相应的字典来攻击了,直接用http://blog.csdn.net/u011500307/article/details/26613013这里收集的一些默认的路由器密码来:

4. 从上面红色的方框里面就可以看到是base64编码了,解码后是admin:admin。所以直接替换这个变量来进行暴力美学攻击。图中已经选中了。接下来就是设置字典,与编码问题

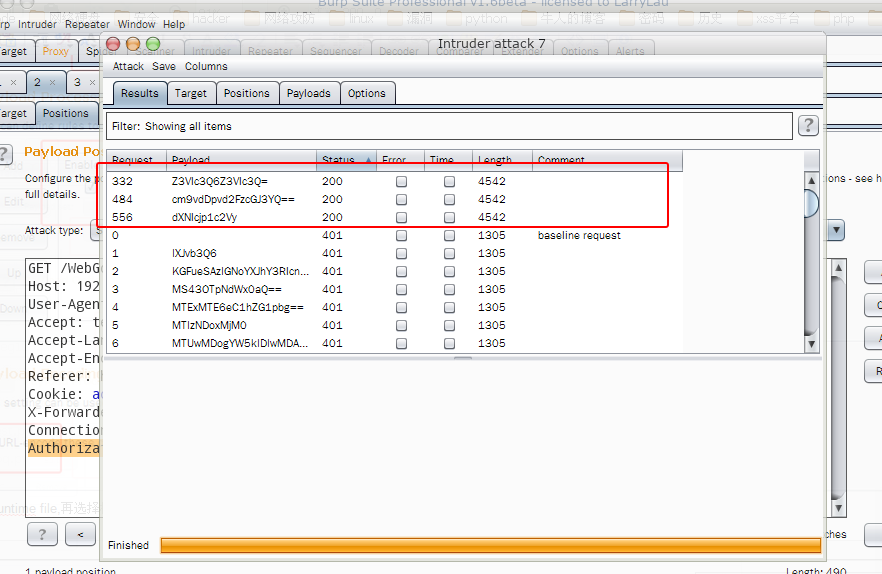

5. 上面选择runtime file,再选择相应的字典,接下来就是选择相应的编码,选择base64,还有就是特殊字符转换成url-code,这里不要选择。攻击如下

1645

1645

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?