0x00

小记这次360全国安全大赛,抱着试试看的心,捧回了西北区第一。真是,以后还要加油啊,不然太菜了被虐就不好玩了。

0x01

比赛两天,第一天是CTF类似的夺旗赛。王总的逆向就不说了,主要把我酱油的一些题说说,总结共享一下思路。

1,网络协议 10

模拟iphone6访问网页。

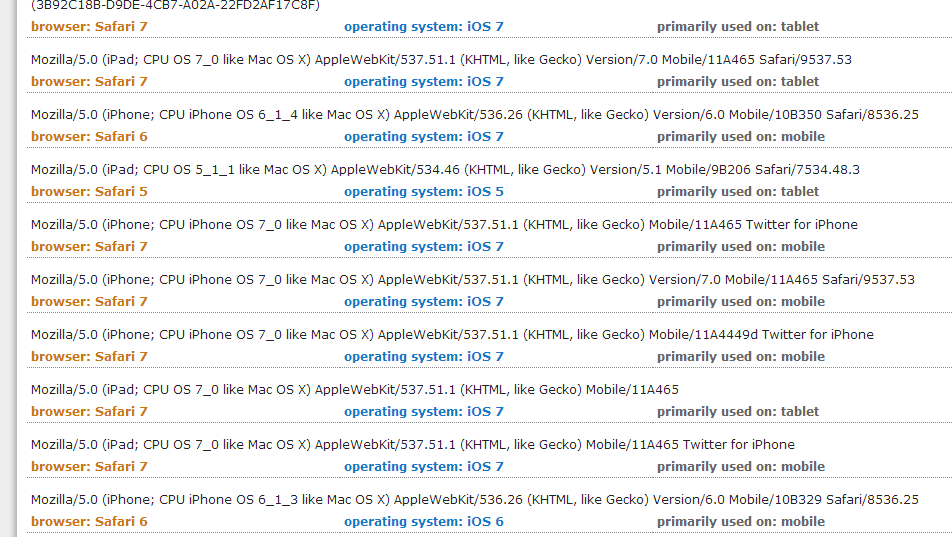

说实在一开始没想好是利用http哪一个头域,后来想了想是user-agent,然后就在各种实验这个还未出世产品可能的头域部分。老实说。。。360这道题太坑。。。完全不按规律出牌下面我截了一部分原先的user-agent头域作为参考

可以看到前面mozilla 的版本都一样, safari浏览器的版本和ios几的版本决定os 后面的数字还有后面组件的序列号53x以及version号,依次类推,可能的ios8头域如下

Mozilla/5.0 (iPhone; CPU OS 8_0 like Mac OS X)AppleWebKit/538.51.1 (KHTML, like Gecko) Versi

本文介绍了作者参加360 CTF大赛的经历,分享了网络协议、取证分析、加密解密等题目的解题思路。在逆向题目中,通过分析HTTP头域、ZIP文件、二进制数据和古典加密算法,成功解密获取关键信息。在实战攻防环节,通过解析Wi-Fi四次握手包获取密码,并利用Linux命令进行防护。

本文介绍了作者参加360 CTF大赛的经历,分享了网络协议、取证分析、加密解密等题目的解题思路。在逆向题目中,通过分析HTTP头域、ZIP文件、二进制数据和古典加密算法,成功解密获取关键信息。在实战攻防环节,通过解析Wi-Fi四次握手包获取密码,并利用Linux命令进行防护。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?