目录

一、思维导图

二、知识点

1.计算机安全概述

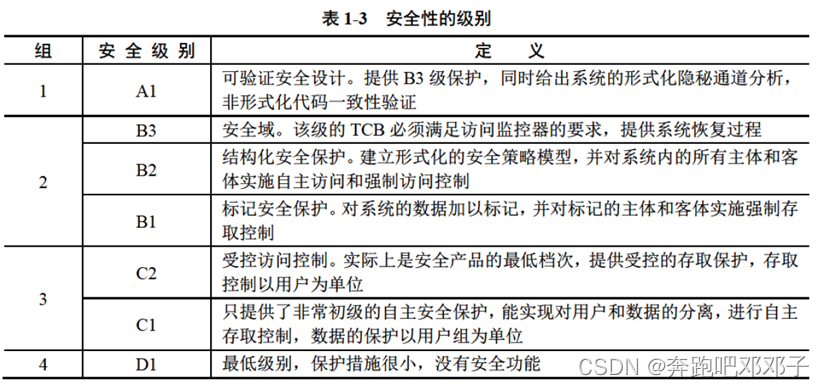

(1)计算机安全等级

○ 三类安全性

■ 技术安全性

■ 管理安全性

■ 政策法律安全性

○ 安全评估准则

■ 美国国防部和国家标准局推出的《可信计算机系统评估准则》(TCSEC)

● 将系统划分为4组7个等级

■ 加拿大的《可信计算机产品评估准则》(CTCPEC)

■ 美国制定的《联邦(最低安全要求)评估准则》(FC)

■ 欧洲英、法、德、荷四国国防部门信息安全机构联合制定的《信息技术安全评估准则》(ITSEC),该准则事实上已成为欧盟各国使用的共同评估标准

■ 美国制定的《信息技术安全评估通用准则》(简称CC 标准),国际标准组织(ISO)于1996年批准CC标准以ISO/IEC15408-1999名称正式列入国际标准系列

(2)信息安全

○ 5个基本要素

■ 机密性

● 确保信息不暴露给未受权的实体或进程

■ 完整性

● 只有得到允许的人才能修改数据,并能够判别出数据是否已被篡改

■ 可用性

● 得到授权的实体在需要时可访问数据

■ 可控性

● 可以控制授权范围内的信息流向及行为方式

■ 可审查性

● 对出现的安全问题提供调查的依据和手段

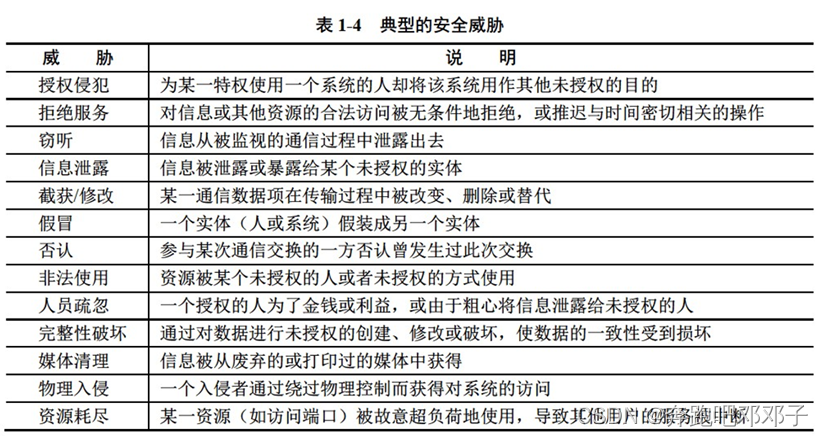

○ 2类安全威胁

■ 故意(如黑客渗透)

■ 偶然(如信息发往错误的地址)

○ 典型安全威胁

(3)影响数据安全的因素

○ 内部因素

■ 可采用多种技术对数据加密;制定数据安全规划;建立安全存储体系,包括容量、容错数据保护和数据备份等;建立事故应急计划和容灾措施;重视安全管理,制定数据安全管理规范

○ 外部因素

■ 可将数据分成不同的密级,规定外部使用员的权限。设置身份认证、密码、设置口令、设置指纹和声纹笔迹等多种认证。设置防火墙,为计算机建立一道屏障,防止外部入侵破坏数据。建立入侵检测、审计和追踪,对计算机进行防卫。同时,也包括计算机物理环境的保障、防辐射、防水和防火等外部防灾措施

2.加密技术和认证技术

(1)加密技术

○ 对称加密技术

■ 概念

● 对称加密采用了对称密码编码技术,其特点是文件加密和解密使用相同的密钥,这种方法在密码学中叫作对称加密算法

■ 对称加密算法

● 数据加密标准(Data Encryption Standard, DES)算法

○ 它用56位密钥对64位二进制数据块进行加密,每次加密可对64位的输入数据进行16轮编码,经一系列替换和移位后,输入的64位原始数据转换成完全不同的64位输出数据。DES算法运算速度快,密钥生产容易,适合于在当前大多数计算机上用软件方法实现,同时也适合于在专用芯片上实现

● 三重DES (3DES, 或称TDEA)

○ 在DES的基础上采用三重DES, 即用两个56位的密钥K1和K2,发送方用K1加密,K2解密,再使用K1加密。接收方则使用Ki解密,Kz加密,再使用K1解密,其效果相当于将密钥长度加倍

● RC-5 (Rivest Cipher5)

○ RC-5是由Ron Rivest (公钥算法的创始人之一)在1994年开发出来的。RC-5 是在RCF2040中定义的,RSA数据安全公司的很多产品都使用了RC-5

● 国际数据加密算法(Intermnational Data Encryption Algorithm, IDEA)

○ IDEA是在DES算法的基础.上发展起来的,类似于三重DES。IDEA的密钥为128位,这么长的密钥在今后若干年内应该是安全的。类似于DES, IDEA算法也是一种数据块加密算法,它设计了一系列加密轮次,每轮加密都使用从完整的加密密钥中生成的一个子密钥。IDEA加密标准由PGP (Pretty Good Privacy)系统使用

● 高级加密标准(Advanced Encryption Standard,AES) 算法

○ AES算法基于排列和置换运算。排列是对数据重新进行安排,置换是将-一个数据单元替换为另一个。AES使用几种不同的方法来执行排列和置换运算。AES是一个迭代的、对称密钥分组的密码,它可以使用128、 192和256位密钥,并且用128位(16字节)分组加密和解密数据

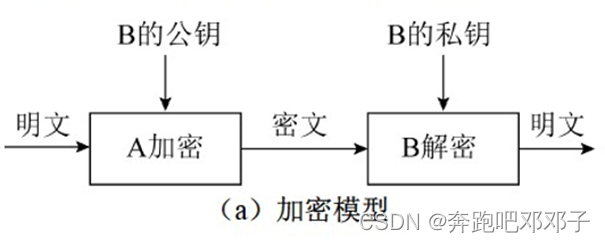

○ 非对称加密技术

■ 概念

● 与对称加密算法不同,非对称加密算法需要两个密钥:公开密钥(publickey) 和私有密钥( privatekey)。公开密钥与私有密钥是一对,如果用公开密钥对数据进行加密,只有用对应的私有密钥才能解密;如果用私有密钥对数据进行加密,那么只有用对应的公开密钥才能解密。因为加密和解密使用的是两个不同的密钥,所以这种算法称为非对称加密算法

■ 两个体制

● 加密模型

● 认证模型

■ 非对称加密算法

● RSA算法

○ RSA算法的安全性是基于大素数分解的困难性。攻击者可以分解已知的n,得到p和q, 然后可得到z,最后用Euclid算法,由e和z得到d。但是要分解200位的数,需要40亿年;分解500位的数,则需要1025 年

○ 密钥管理

■ 密钥产生

■ 密钥备份和恢复

■ 密钥更新

■ 多密钥管理

(2)认证技术

○ PKI

■ 构成

● 认证机构(CA)

● 数字证书库

● 密钥备份及恢复系统

● 证书作废系统

● 应用接口(Application Programming Interface,API)

■ 标准

● RSA公司的公钥加密标准(Public Key Cryptography Standards, PKCS), 它定义了许多基本PKI部件,包括数字签名和证书请求格式等

● 由Internet 工程任务组 ( Internet Engineering Task Force, IETF)和PKI工作组( Public Key Infrastructure Working Group, PKIX)所定义的一组具有互操作性的公钥基础设施协议

■ 技术

● Hash函数与信息摘要(Message Digest)

● 数字签名

● SSL协议

● 数字时间戳技术

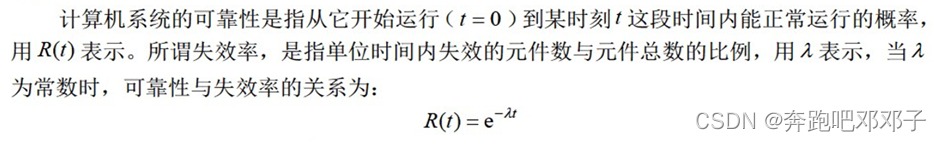

3.计算机可靠性

(1)可靠性概述

○ 概念

○ 浴盆曲线

○ 平均无故障时间(MTBF)

○ 平均修复时间(MTRF)

■ 通常用平均修复时间(MTRF)来表示计算机的可维修性,即计算机的维修效率,指从故障发生到机器修复平均所需要的时间

○ 计算机可用性

■ 计算机的可用性是指计算机的使用效率,它以系统在执行任务的任意时刻能正常工作的概率A来表示

(2)可靠性模型

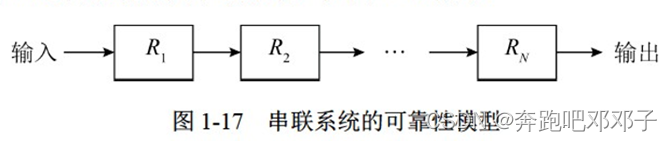

○ 串联系统

■ 可靠性

■ 失效率

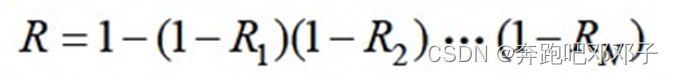

○ 并联系统

■ 可靠性

■ 失效率

4.计算机系统的性能评价

(1)性能评测的常用方法

○ 时钟频率

○ 指令执行速度

○ 等效指令速度法

○ 数据处理速率(PDR)法

○ 核心程序法

(2)基准测试程序

○ 整数测试程序

○ 浮点测试程序

■ 理论峰值浮点速度

■ Linpack基准测试程序

■ Whetstone基准测试程序

○ SPEC基准程序(SPEC benchmark)

○ TPC基准程序

3328

3328

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?