目录

前言

串口获取shell

分析

总结

转载地址

前言

在看了一位师傅的关于摄像头的文章之后,我也心血来潮找了一款摄像头(某达最新款CP7)固件去挖一下练练手。

串口获取shell

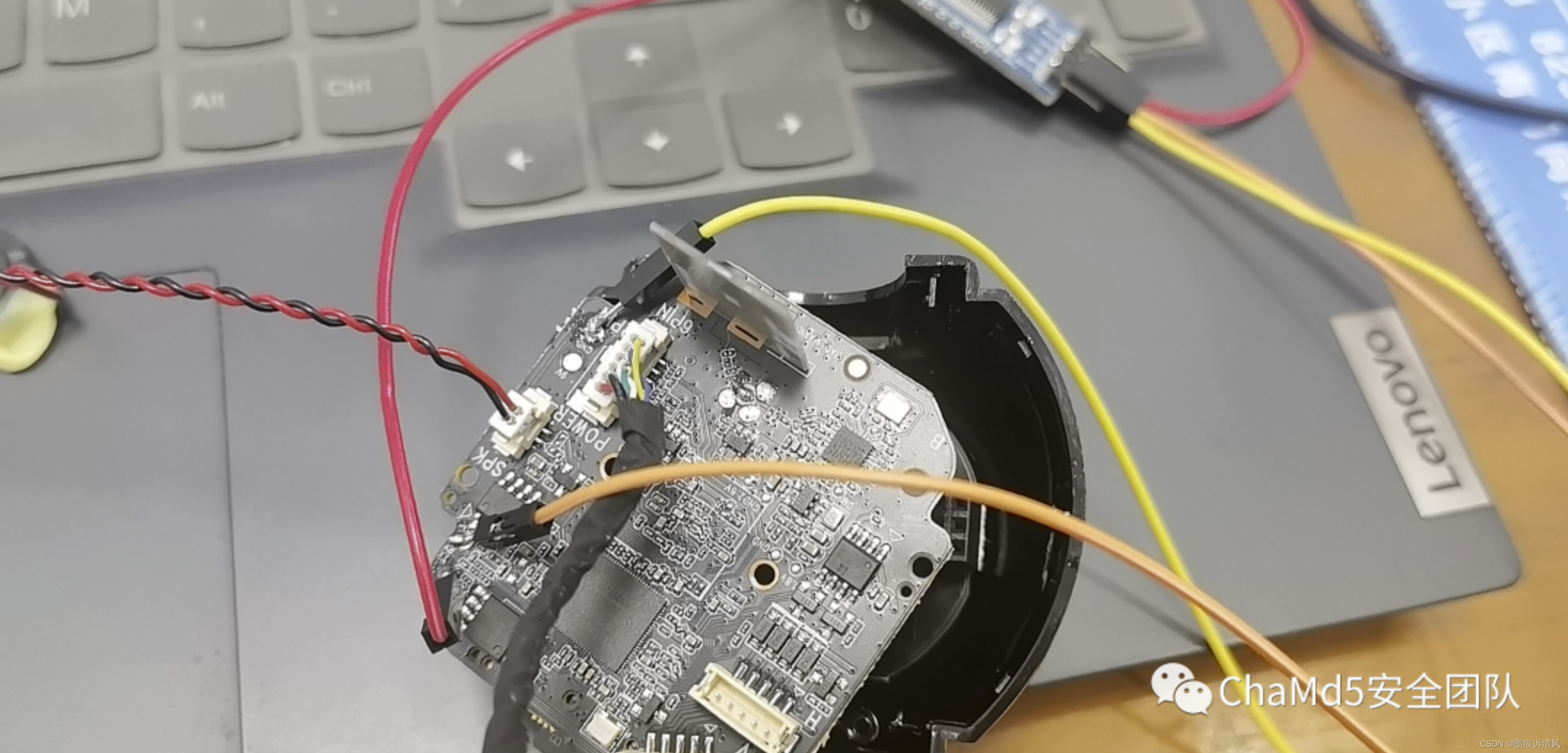

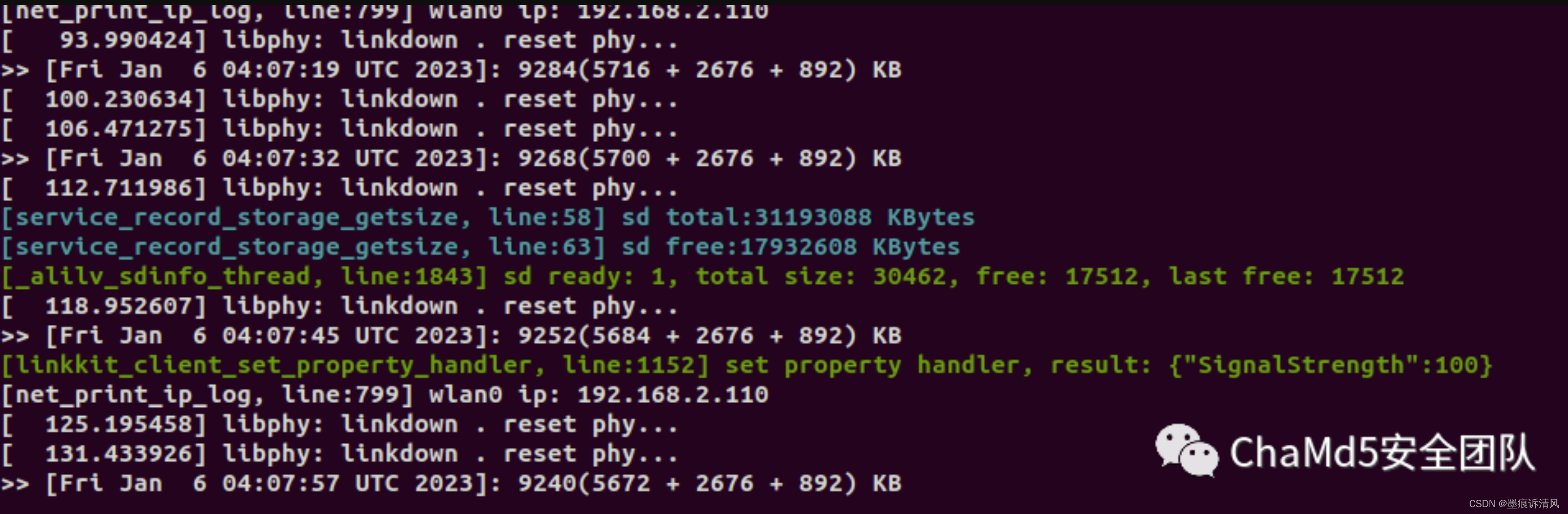

拿到摄像头拆下来之后尝试了一波串口获取shell。

但是连上之后发现这个摄像头貌似无法获得一个正常的shell,只能用来看回显信息。

分析

用IDA打开摄像头相关程序之后,可以发现和那位师傅分析的固件大同小异。那么,如果我们想要挖掘新的漏洞的话也只能从不同的角度去进行挖掘了。之前那个师傅找到的是某个类似于后门的命令执行漏洞。那么我们再去找看看能不能发现一些其他的漏洞点。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?