突然收到 aws的 扫描信息,给出警告,必须解决服务漏洞:

24 24-3909 紧急 OpenSSH多个漏洞 52.80.74.81 SSH漏洞 7.4 CVE-2016-10009, CVE-2016-8858, CVE-2016-10010, CVE-2016-10011, CVE-2016-10012 -- -- -- -- 目标主机安装了OpenSSH,存在多个漏洞。 目前厂商已经发布了升级补丁以修复此安全问题,补丁获取链接:http://www.openssh.com/ 上海xx网络科技有限公司 由于云服务购买较早,系统未有过升级,因此被扫描漏洞。

本文主要简单记录CentOS 6.9下OpenSSH 7.4 升级步骤:

[ec2-user@n01 ~]$ ssh -V

OpenSSH_7.4p1, OpenSSL 1.0.2k-fips 26 Jan 2017安装编译所需工具包:sudo yum install gcc pam-devel zlib-devel

一、升级原因

7.4 以下openssh版本存在严重漏洞 :

1.OpenSSH 远程权限提升漏洞(CVE-2016-10010)

2.OpenSSH J-PAKE授权问题漏洞(CVE-2010-4478)

3.Openssh MaxAuthTries限制绕过漏洞(CVE-2015-5600)

OpenSSL>=1.0.1可以不用升级OpenSSL二、安装telnet服务

1.安装软件

sudo yum -y install telnet-server* telnet2.启用telnet服务

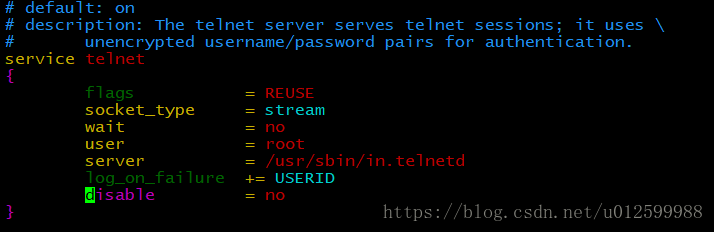

sudo vim /etc/xinetd.d/telnet 将其中disable字段的yes改为no以启用telnet服务

sudo mv /etc/securetty /etc/securetty.old #允许root用户通过telnet登录

sudo service xinetd start #启动telnet服务

sudo chkconfig xinetd on #使telnet服务开机启动,避免升级过程中服务器意外重启后无法远程登录系统3.测试telnet能否正常登入系统

三、升级OpenSSH

1.备份当前openssh

sudo mv /etc/ssh /etc/ssh.old

sudo mv /etc/init.d/sshd /etc/init.d/sshd.old2.卸载当前openssh

[ec2-user@n01 ~]$ rpm -qa | grep openssh

openssh-7.4p1-16.69.amzn1.x86_64

openssh-server-7.4p1-16.69.amzn1.x86_64

openssh-clients-7.4p1-16.69.amzn1.x86_64

sudo rpm -e --nodeps openssh-7.4p1-16.69.amzn1.x86_64

sudo rpm -e --nodeps openssh-server-7.4p1-16.69.amzn1.x86_64

sudo rpm -e --nodeps openssh-clients-7.4p1-16.69.amzn1.x86_64注意:卸载过程中如果出现以下错误

[ec2-user@n01 ~]$ sudo rpm -e --nodeps openssh-server-7.4p1-16.69.amzn1.x86_64

error reading information on service sshd: No such file or directory

error: %preun(openssh-server-7.4p1-16.69.amzn1.x86_64) scriptlet failed, exit status 1

error: openssh-server-7.4p1-16.69.amzn1.x86_64: erase failed

解决方法: sudo rpm -e --noscripts openssh-server-7.4p1-16.69.amzn1.x86_64

3.openssh安装前环境配置

sudo install -v -m700 -d /var/lib/sshd

sudo chown -v root:sys /var/lib/sshd 当前系统sshd用户已经存在的话以下不用操作

sudo groupadd -g 50 sshd

sudo useradd -c 'sshd PrivSep' -d /var/lib/sshd -g sshd -s /bin/false -u 50 sshd4.解压openssh_7.5p1源码并编译安装

cd /usr/local/

sudo wget https://cloudflare.cdn.openbsd.org/pub/OpenBSD/OpenSSH/portable/openssh-7.5p1.tar.gz

sudo tar -zxvf openssh-7.5p1.tar.gz

cd openssh-7.5p1

sudo ./configure --prefix=/usr --sysconfdir=/etc/ssh --with-md5-passwords --with-pam --with-zlib --with-openssl-includes=/usr --with-privsep-path=/var/lib/sshd

sudo make

sudo make install5.openssh安装后环境配置,在openssh编译目录执行如下命令

sudo install -v -m755 contrib/ssh-copy-id /usr/bin

sudo install -v -m644 contrib/ssh-copy-id.1 /usr/share/man/man1

sudo install -v -m755 -d /usr/share/doc/openssh-7.5p1

sudo install -v -m644 INSTALL LICENCE OVERVIEW README* /usr/share/doc/openssh-7.5p1

ssh -V #验证是否升级成功6.启用OpenSSH服务,在openssh编译目录执行如下目录

echo 'X11Forwarding yes' >> /etc/ssh/sshd_config

echo "PermitRootLogin yes" >> /etc/ssh/sshd_config #允许root用户通过ssh登录

cp -p contrib/redhat/sshd.init /etc/init.d/sshd

sudo chmod +x /etc/init.d/sshd

sudo chkconfig --add sshd

sudo chkconfig sshd on

sudo chkconfig --list sshd

sudo service sshd restart注意:如果升级操作一直是在ssh远程会话中进行的,上述sshd服务重启命令可能导致会话断开并无法使用ssh再行登入(即ssh未能成功重启),此时需要通过telnet登入再执行sshd服务重启命令。

7.重启系统验证没问题后关闭telnet服务

sudo mv /etc/securetty.old /etc/securetty

sudo chkconfig xinetd off

sudo service xinetd stop

581

581

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?