二十五、数据包中的线索

题目提示:公安机关近期截获到某网络犯罪团伙在线交流的数据包,但无法分析出具体的交流内容,聪明的你能帮公安机关找到线索吗? 注意:得到的 flag 请包上 flag{} 提交

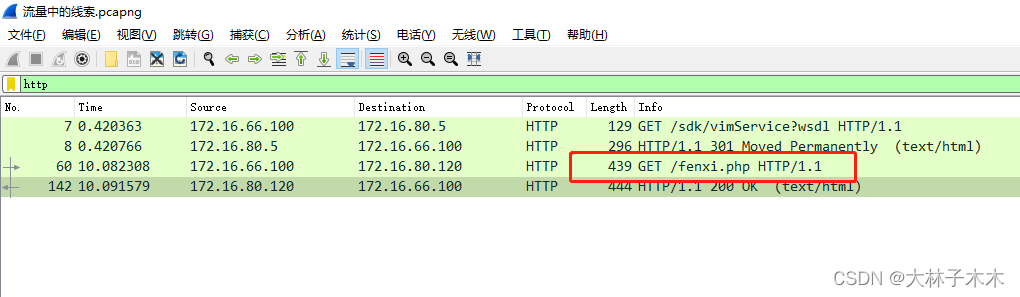

直接搜索http发现fenxi.php,右键追踪流http。发现是base64:

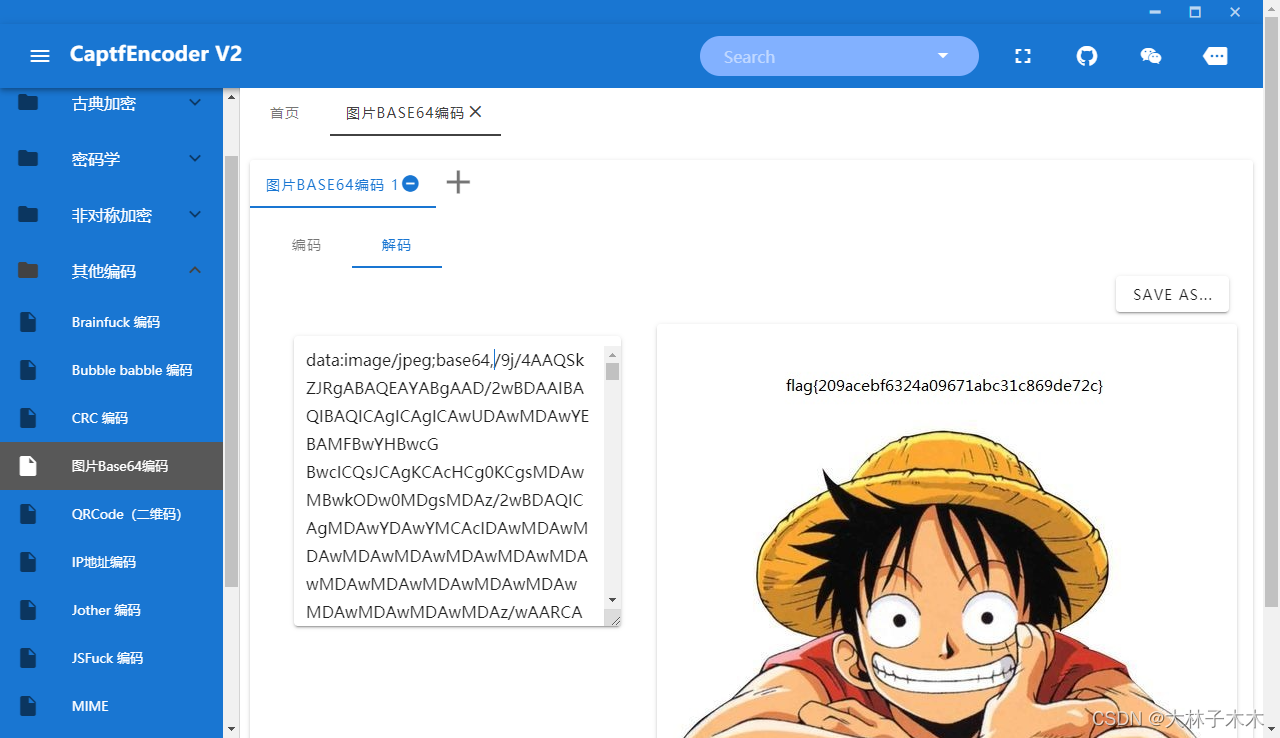

直接加上文件头:

则flag{209acebf6324a09671abc31c869de72c}

二十六、假如给我三天光明

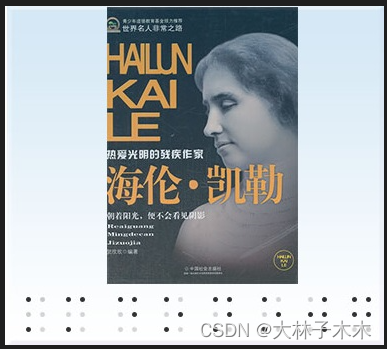

下载后得到一个图片和一个压缩包,发现压缩包需要密码,图片中显示一部分盲文,根据盲文对照表,对比出来一串字母:kmdonowg。

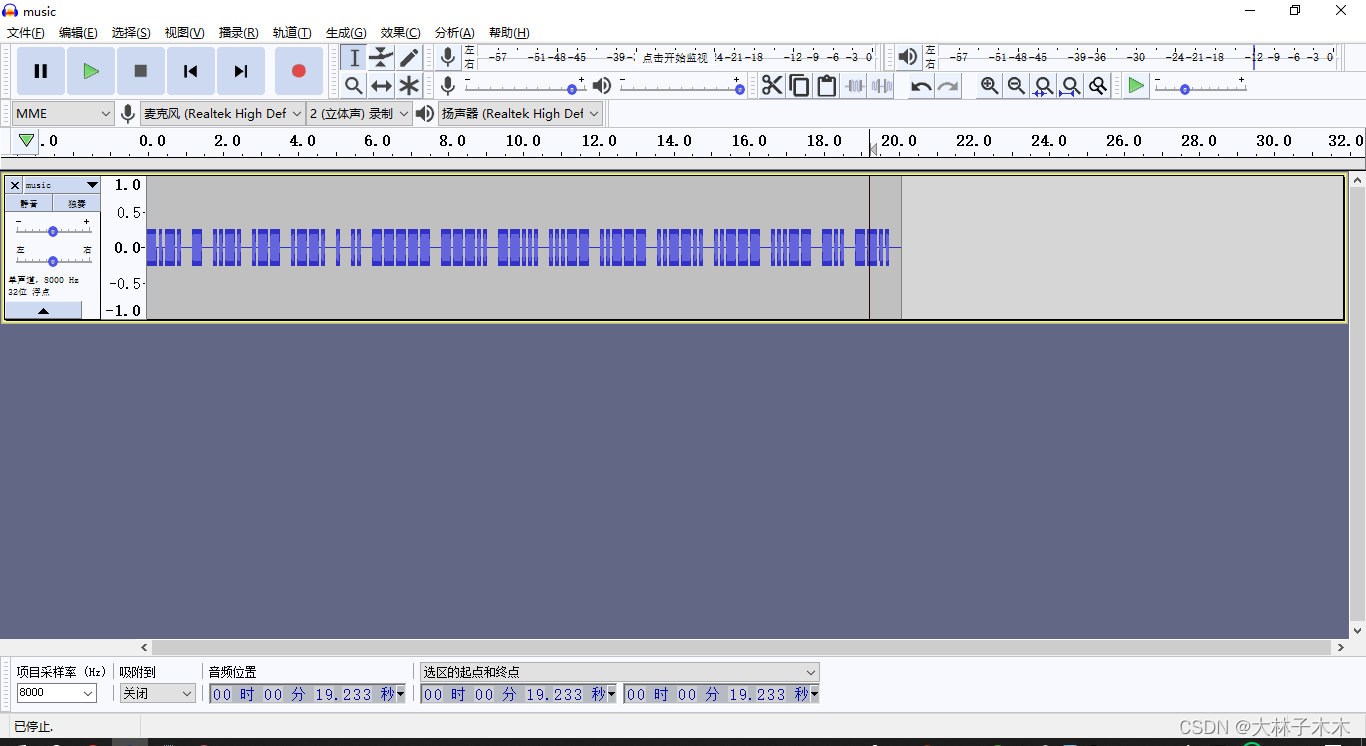

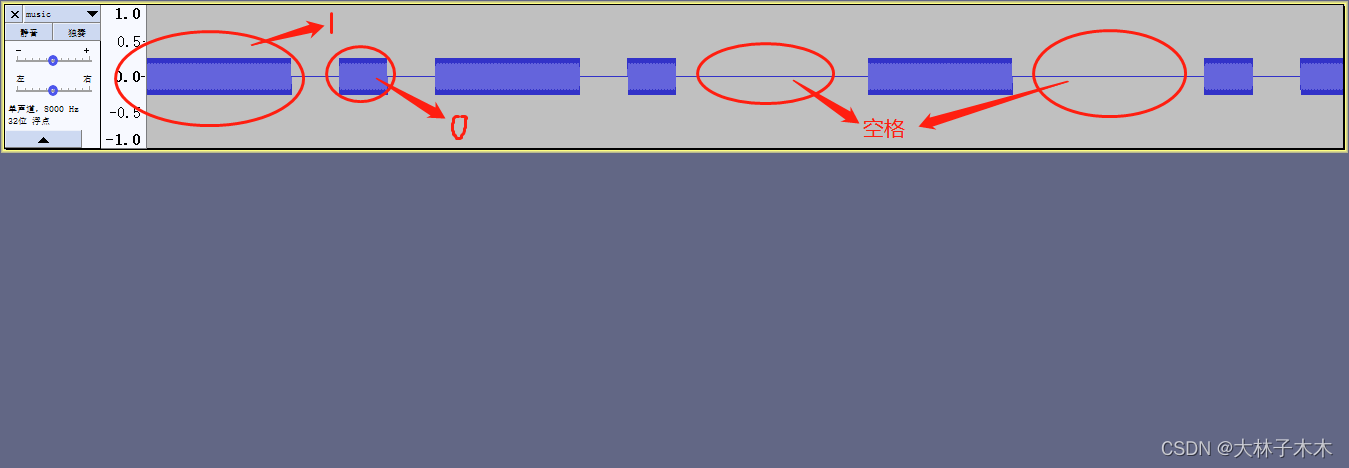

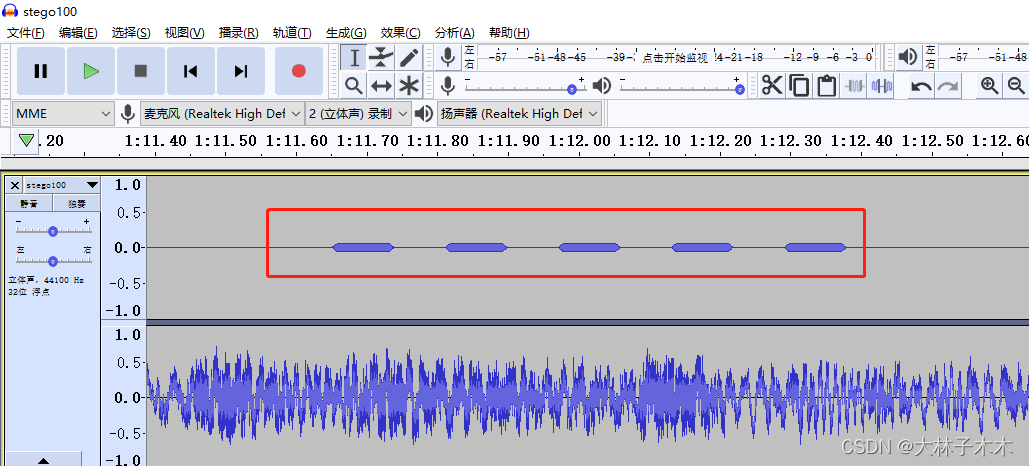

得到的那一串字母大概率是压缩包密码,刚开始用了全部大写密码不对,小写再次解压压缩包,得到一个音频文件,音频文件使用Audacity打开,

使用ctrl+鼠标滑轮放大,

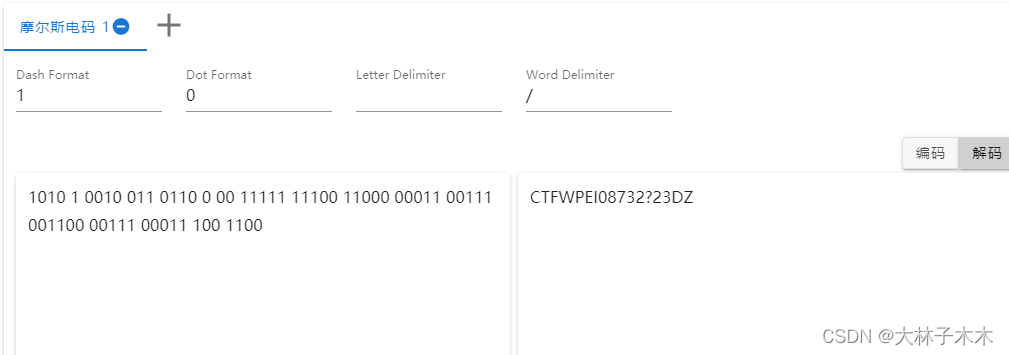

可以看到如上图所示,我们把长条当作1,把短一点的当作0,中间的间隔为空格,得到一串摩斯密码:1010 1 0010 011 0110 0 00 11111 11100 11000 00011 00111 001100 00111 00011 100 1100 ,将该密码放入破解软件中:得到flag

包裹上flag{CTFWPEI08732?23DZ}直接提交发现不对,将大小写转化后flag{ctfwpei08732?23dz}提交,还不对,去掉ctf,flag{wpei08732?23dz},提交成功。

二十七、后门查杀

题目提示:小白的网站被小黑攻击了,并且上传了Webshell,你能帮小白找到这个后门么?(Webshell中的密码(md5)即为答案)。 注意:得到的 flag 请包上 flag{} 提交}

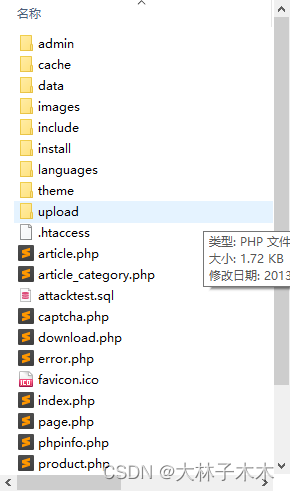

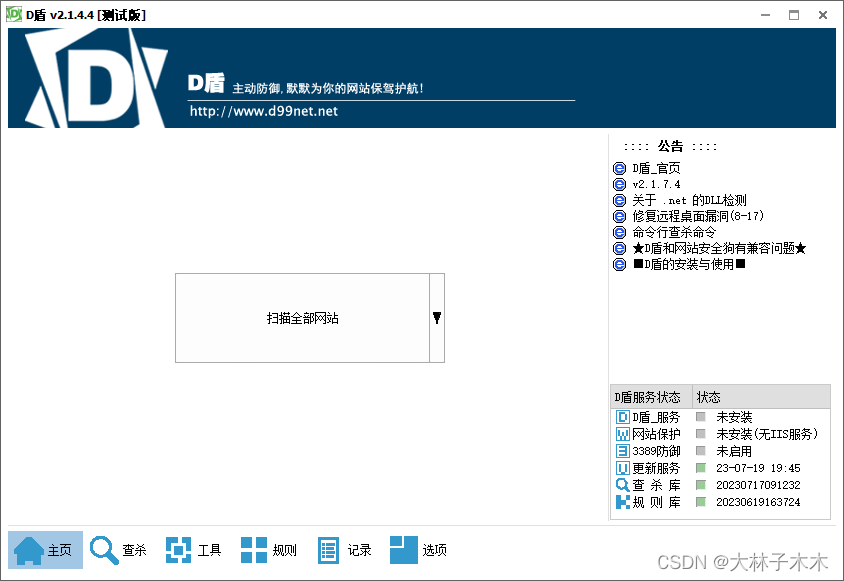

下载后得到一个php文件夹 文,根据题目应该是有什么后门代码直接隐秘的写入代码块里了,具体不知道是哪个php文件里面的危险代码,所以需要相应的工具,这里用的D盾

文,根据题目应该是有什么后门代码直接隐秘的写入代码块里了,具体不知道是哪个php文件里面的危险代码,所以需要相应的工具,这里用的D盾

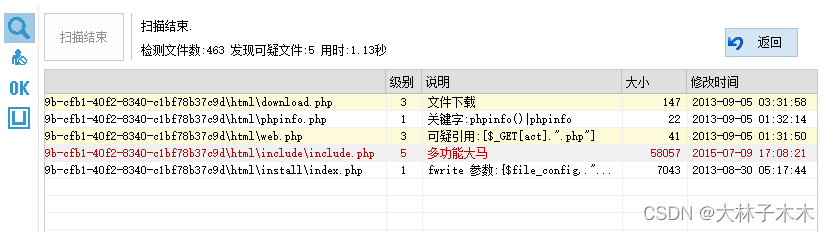

直接对整个目录进行扫描:

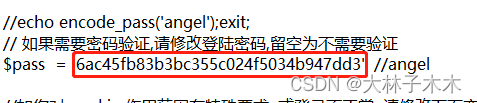

扫描出来如上图结果,我们根据题目 是需要找到密码(md5),所以先去include.php文件里看看有没有:

考虑flag{6ac45fb83b3bc355c024f5034b947dd3},输入成功

二十八、webshell后门

朋友的网站被黑客上传了webshell后门,他把网站打包备份了,你能帮忙找到黑客的webshell在哪吗?(Webshell中的密码(md5)即为答案)。 注意:得到的 flag 请包上 flag{} 提交

该题和第二十七题解题思路一致 不在赘述。

二十九、来首歌吧

与第二十六题下半部分解法一致,都是打开音乐,看到短音符和长音符交替,为摩斯密码,解答出来后注意多试试几次 大小写 再flag提交。不在赘述

三十、荷兰宽带数据泄露

注意:得到的 flag 请包上 flag{} 提交

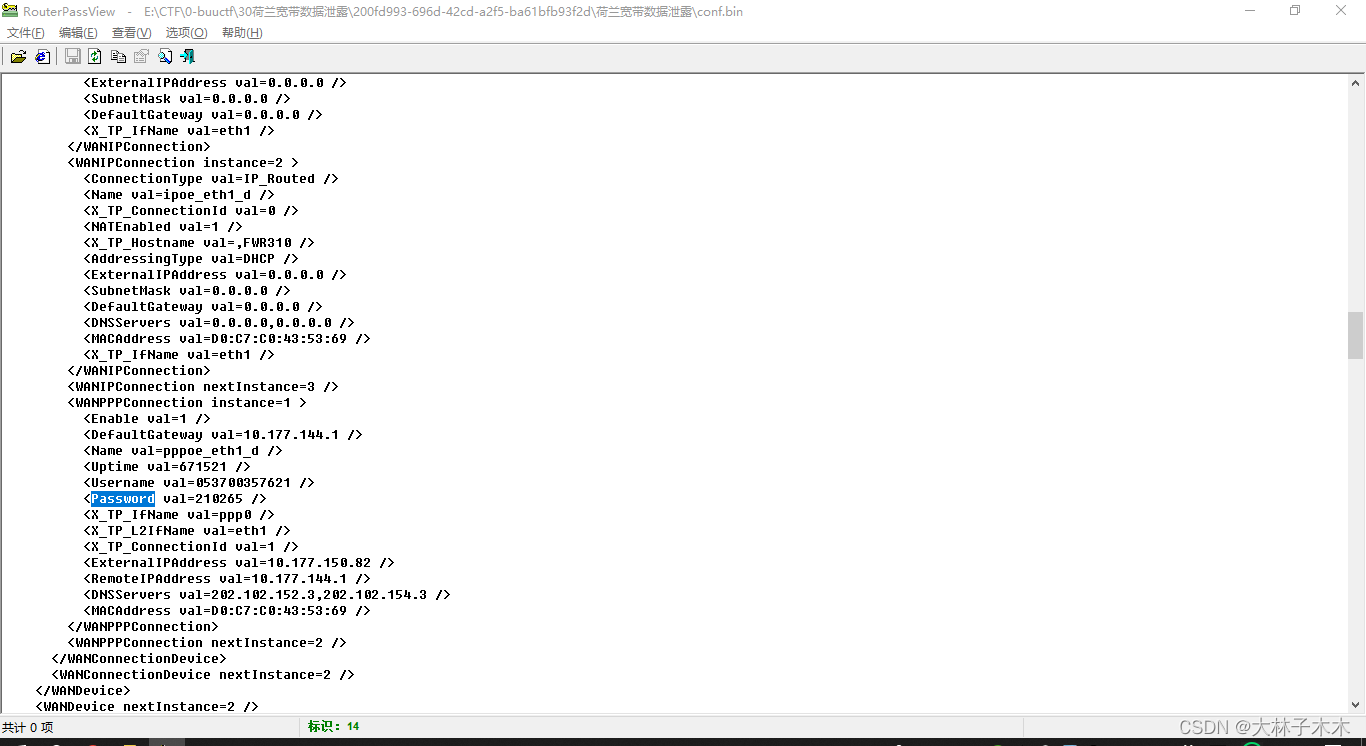

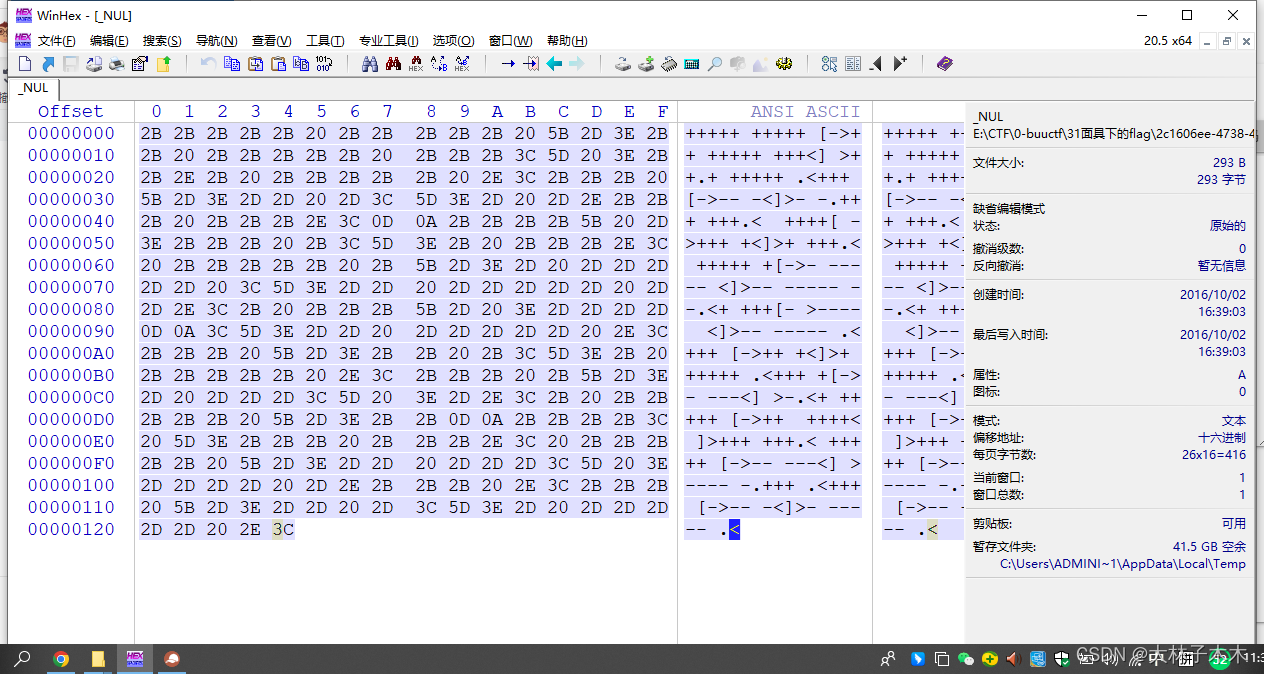

下载后得到一个conf.bin文件,不知道这个是什么,拉入Winhex发现都是乱码,flag,ctf搜索也没找到,网上搜索得知该文件是一个路由文件,结合题目,宽带数据泄露,确实贴近。下载路由器文件查看的软件,RouterPassView,打开文件:

看了一下都没有看到flag在哪里,网络上找了一下答案,是跟用户名和密码有关的,flag要么是username的值要么是password的值,最后flag{053700357621}

三十一、面具下的flag

注意:得到的 flag 请包上 flag{} 提交:

1287

1287

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?