开篇故事:一封被篡改的加密邮件

某公司使用ECB模式加密合同文档,攻击者通过替换特定密文块,将“支付金额100万”篡改为“支付金额900万”。这场事故暴露了加密模式选择的重要性——不同的加密模式,直接决定数据的安全性等级。本文将通过图解+代码,带你深入理解7大主流加密模式的工作原理。

一、加密模式基础

在正式介绍加密模式之前,我们先来学习两组基础术语。

1. 块加密 vs 流加密

块加密(Block Cipher) :

-

原理:将数据分割为固定大小的块(如128位),逐块加密

-

代表算法:AES、DES、3DES

-

关键挑战:如何关联多个块,防止模式分析攻击

流加密(Stream Cipher)

-

原理:生成密钥流,与明文逐位异或(如CTR/OFB/CFB)

-

优势:天然支持实时数据流加密

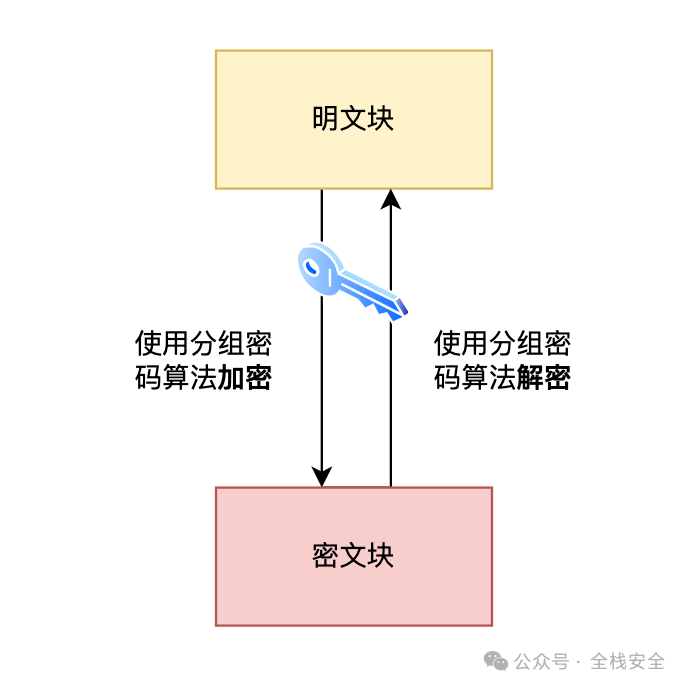

2. 明文块 vs 密文块

明文块:分组密码算法中作为加密对象的明文。明文块的长度与分组密码算法的分组长度相同,所以一般明文会被分割为多个明文块。

密文块:使用分组密码算法将明文块加密后得到的密文。

二、七种加密模式深度解析

分组密码算法只能加密固定长度的分组,待加密的明文长度一般会大于分组长度,这里就需要对分组密码算法进行多次迭代,从而实现对明文的全部加密,迭代的方式就称为分组密码的加密模式。

主流的模式有以下7种:

1. ECB:Electronic Codebook(电子密码本模式)

2. CBC:Cipher Block Chaining(密码块链模式)

3. CTR:Counter(计数器模式)

4. GCM:Galois/Counter Mode(伽罗瓦/计数器模式)

5. CCM:Counter with CBC-MAC(计数器与CBC-MAC模式)

6. OFB:Output Feedback(输出反馈模式)

7. CFB:Cipher Feedback(密码反馈模式)

接下来我们就对每一种加密模式展开介绍。

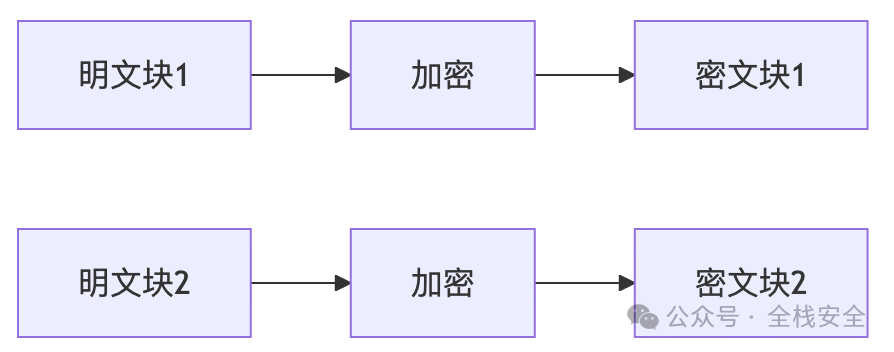

1. ECB(电子密码本)

工作原理:

特点:

-

每个块独立加密,无关联性

-

相同明文块生成相同密文块

-

密文块按原顺序拼接

代码示例(Python):

from Crypto.Cipher import AES

from Crypto.Random import get_random_bytes

from Crypto.Util.Padding import pad

key_128 = get_random_bytes(16) # AES-128,生成16字节的密钥

data = pad(b'SensitiveData', AES.block_size)

cipher = AES.new(key_128, AES.MODE_ECB)

ciphertext = cipher.encrypt(data) # 危险!禁止用于真实场景

安全警示:

-

加密图像可见轮廓

-

无法防御重放攻击

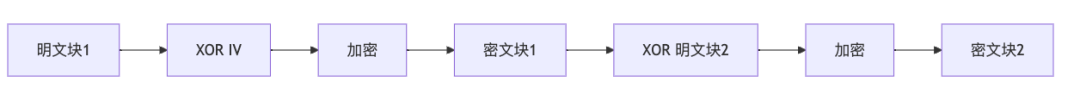

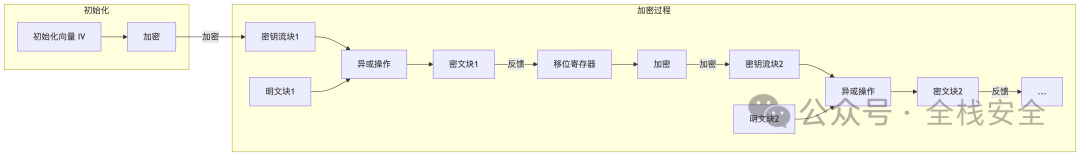

2. CBC(密码块链)

工作原理:

核心要素:

-

初始化向量(IV)必须随机且唯一

-

前一个密文块参与下一块加密

安全配置:

from Crypto.Cipher import AES

import os

key = os.urandom(16)

iv = os.urandom(16) # 必须每次随机生成

cipher = AES.new(key, AES.MODE_CBC, iv)

典型攻击:填充提示攻击(Padding Oracle Attack),如2014年针对SSL 3.0的POODLE攻击。

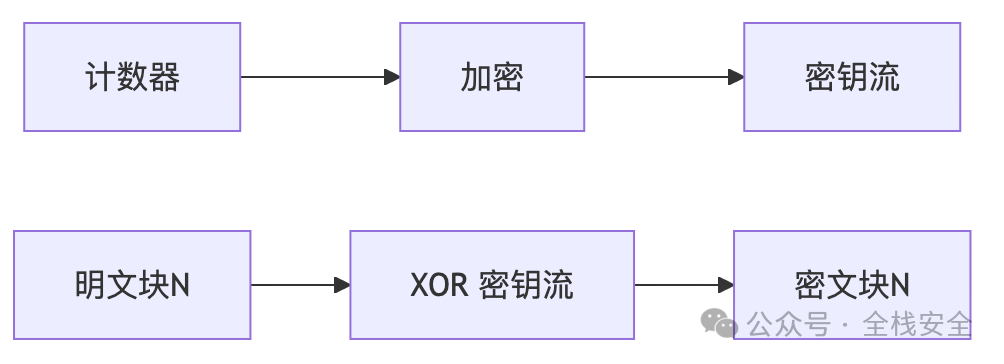

3. CTR(计数器模式)

工作原理:

优势:

-

支持并行加密/解密

-

无需填充(适合任意长度数据)

代码实践:

from Crypto.Cipher import AES

import os

key = os.urandom(16)

nonce = os.urandom(8) # 64位随机数

cipher = AES.new(key, AES.MODE_CTR, nonce=nonce)

ciphertext = cipher.encrypt(b"Real-time Video Stream")

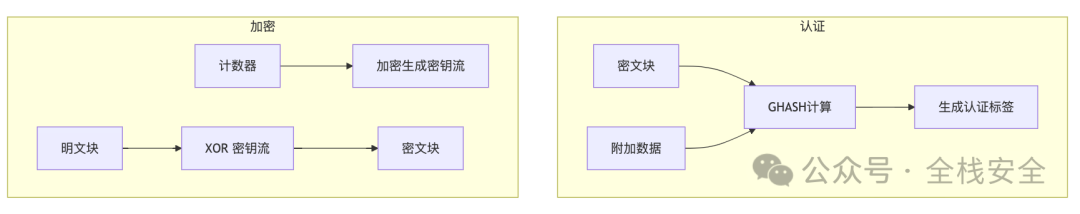

4. GCM(伽罗瓦/计数器模式)

工作原理:

核心价值:

-

同时提供机密性、完整性、认证(组合了CTR加密与GMAC认证算法)

-

硬件加速支持(AES-NI指令集),硬件加速效率比软件实现快10倍以上

实战代码:

from Crypto.Cipher import AES

import os

key = os.urandom(16)

nonce = os.urandom(12)

cipher = AES.new(key, AES.MODE_GCM, nonce=nonce)

cipher.update(b"AdditionalData") # 认证附加数据

ciphertext, tag = cipher.encrypt_and_digest(b"TopSecret")

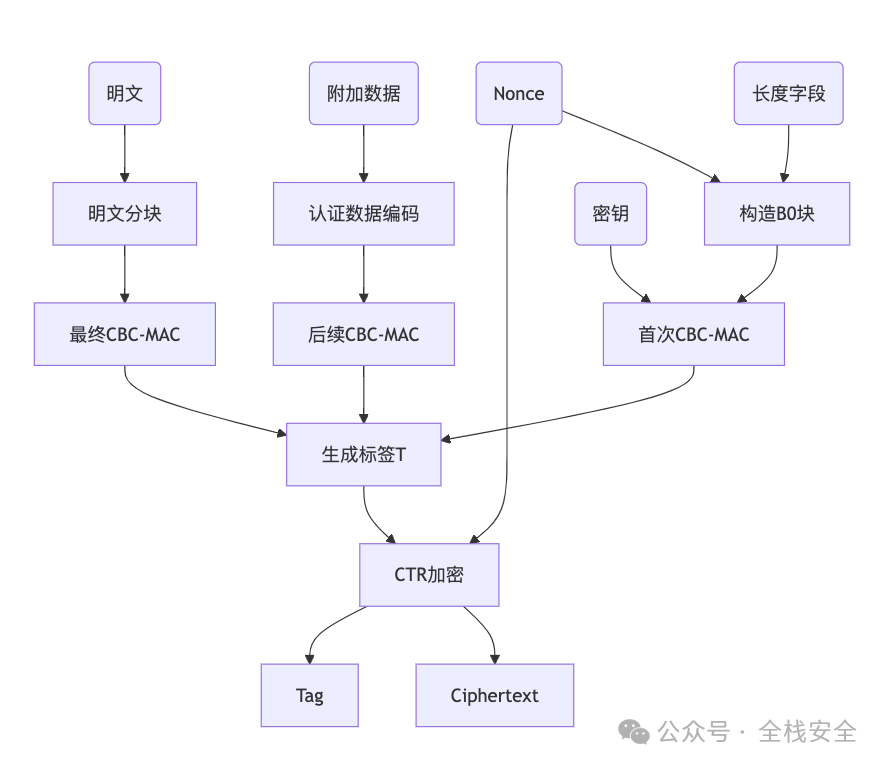

5. CCM(计数器与CBC-MAC模式)

工作原理:

CCM加密模式工作原理图(RFC 3610标准兼容版)

标签Tag:由CBC-MAC生成的认证码。

适用场景:

-

资源受限设备(如物联网传感器)

-

需要轻量级认证加密的场景

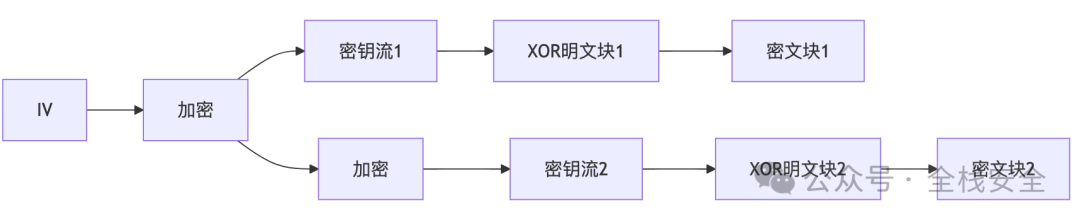

6. OFB(输出反馈模式)

工作原理:

由于是将密码算法的输出反馈给密码算法,因此称为输出反馈模式。

特点:

-

密钥流预生成,抗比特翻转

-

错误不会传播

典型应用:卫星通信

7. CFB(密码反馈模式)

工作原理:

第一个块将IV加密生成密钥流,然后与明文块进行异或运算得到密文块。接下来的块会将前一个密文块作为输入来生成下一个密钥流,依次类推。

因此,每个密文块不仅依赖于当前明文,还依赖于前一个密文块,这提供了自同步的能力,即使某个块在传输中出错,错误只会影响有限的后续块。

核心特点:

-

自同步:若某个密文块传输错误,错误只会影响后续有限块(取决于移位寄存器大小)。

-

流加密:支持按需逐位/逐字节加密,无需等待完整数据块。

安全注意事项:

-

IV 必须唯一且随机,否则可能导致密钥流重复。

-

避免短移位寄存器(如 CFB-8),可能降低安全性。

-

认证缺失:需配合 HMAC 等机制保证完整性。

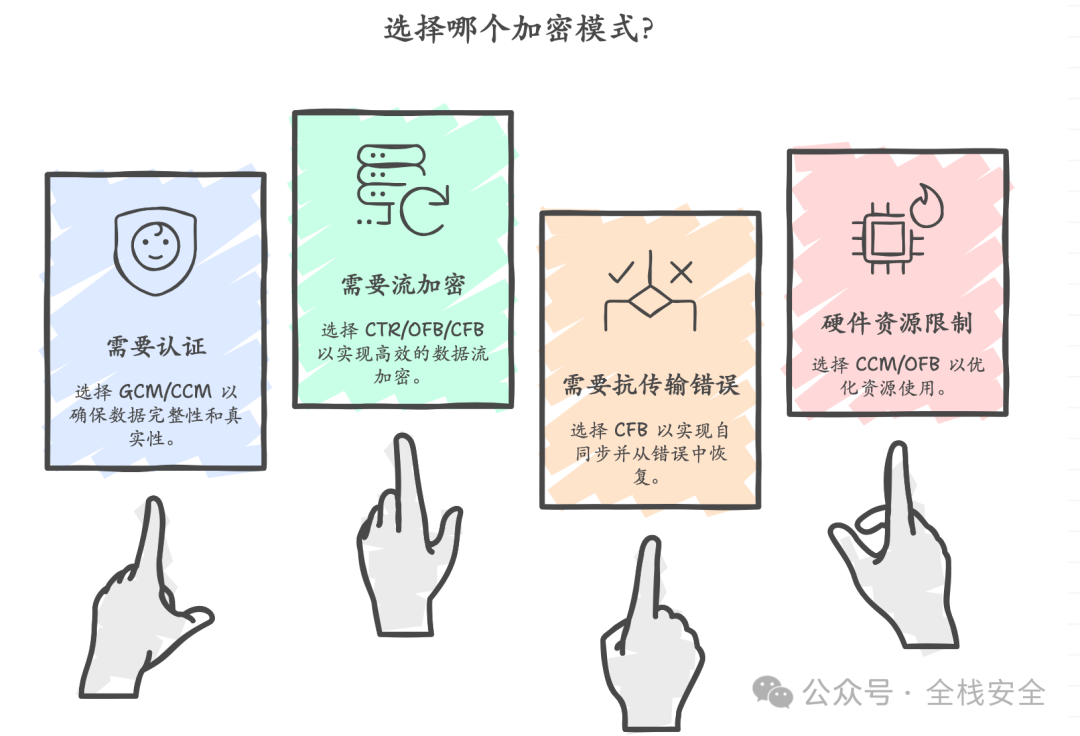

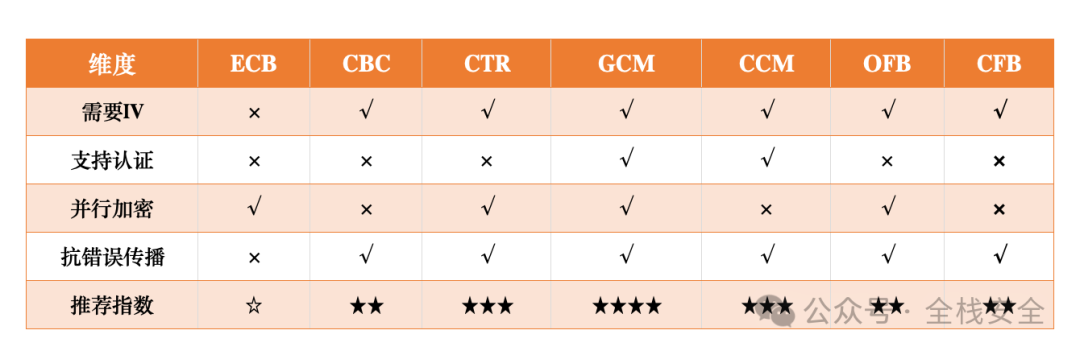

三、选型指南

选型指南

模式对比

记忆口诀:

ECB独立最危险,CBC链式IV关键;

CTR流转性能先,GCM认证最安全;

OFB预载抗错链,CFB自同步有限传;

CCM轻量物联选,按需配置避风险。

四、实战:OpenSSL性能测试

1. 速度测试命令

# 测试AES-128-GCM性能

openssl speed -evp aes-128-gcm

# 对比所有模式

for mode in ecb cbc ctr ofb cfb gcm ccm; do

openssl speed -evp aes-128-$mode

done

2. 典型结果(i7-12700H)

| 模式 | 速度(MB/s) |

|---|---|

| ECB | 498 |

| CBC | 432 |

| CTR | 460 |

| GCM | 415 |

| CCM | 385 |

五、安全加固检查清单

1. 通用原则

-

禁用ECB:

openssl ciphers -v '!ECDHE-RSA-AES256-SHA:!AES256-ECB' -

强制前向保密:优先选择ECDHE密钥交换

-

定期轮换密钥:尤其是长期使用的对称密钥

2. 各模式专用配置

-

CBC:启用PKCS#7填充校验

-

GCM:确保nonce全局唯一(推荐计数器)

-

CTR:使用64位随机nonce+64位计数器

六、总结:加密模式的进化之路

从ECB到GCM,加密模式的演进史就是一部对抗黑客攻击的历史:

-

第一代:ECB/CBC(基础防护)

-

第二代:CTR/OFB/CFB(性能优化)

-

第三代:GCM/CCM(认证加密)

未来趋势:

-

抗量子加密:CRYSTALS-Kyber等算法整合

-

内存安全实现:Rust语言重构OpenSSL

通过本文,相信你已掌握七种加密模式的本质差异与实战要点。记住:没有绝对安全的算法,只有正确场景下的合理选择。

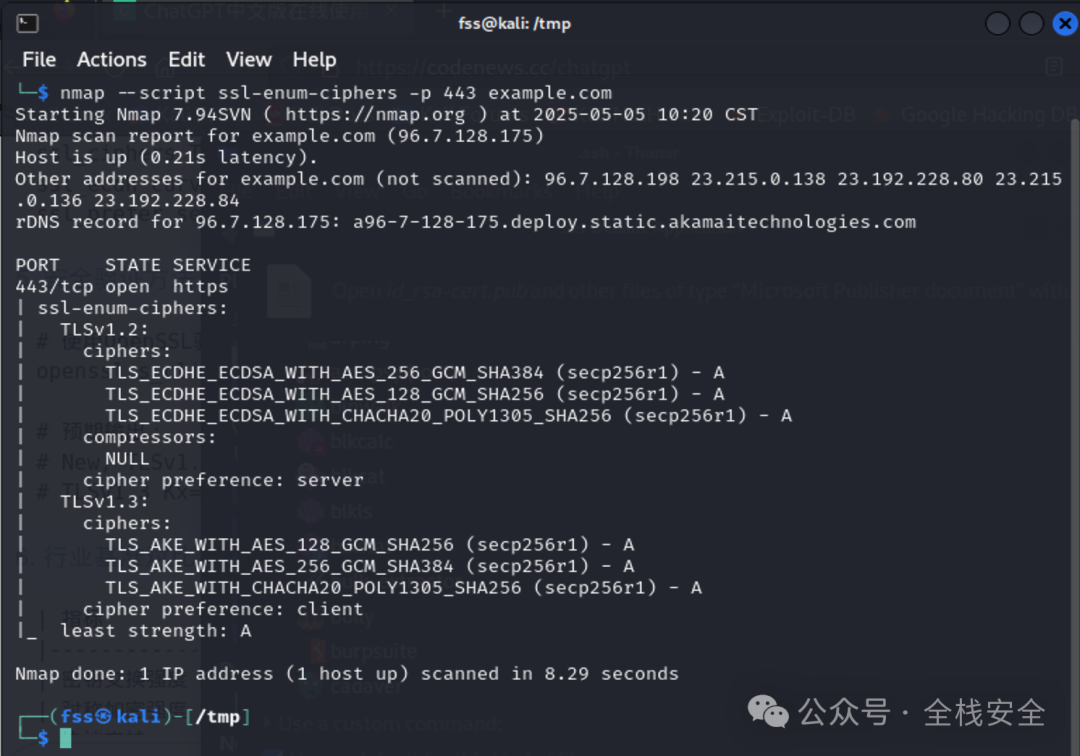

立即行动:

使用

nmap --script ssl-enum-ciphers扫描你的服务器,欢迎评论区分享扫描出的安全评级结果,获取定制化加固建议!

Nmap扫描结果中密码套件强度分级(本例为A,采用了GCM模式)

关注我,带你用“人话”读懂技术硬核! 🔥

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?