RSA完整加密流程总结

1.1-RSA加密介绍

-

1.RSA公钥加密算法是1977年由罗纳德·李维斯特(Ron Rivest)、阿迪·萨莫尔(Adi Shamir)和伦纳德·阿德曼(Leonard Adleman)一起提出的。1987年7月首次在美国公布,当时他们三人都在麻省理工学院工作实习。RSA就是他们三人姓氏开头字母拼在一起组成的。

-

2.RSA是目前最有影响力和最常用的公钥加密算法,它能够抵抗到目前为止已知的绝大多数密码攻击,已被ISO推荐为公钥数据加密标准。

-

3.今天只有短的RSA钥匙才可能被强力方式解破。到2008年为止,世界上还没有任何可靠的攻击RSA算法的方式。只要其钥匙的长度足够长,用RSA加密的信息实际上是不能被解破的。但在分布式计算和量子计算机理论日趋成熟的今天,RSA加密安全性受到了挑战和质疑。

-

4.RSA算法基于一个十分简单的数论事实:将两个大质数相乘十分容易,但是想要对其乘积进行因式分解却极其困难,因此可以将乘积公开作为加密密钥。

*** 也就是说RSA加密只要你的钥匙够长,是无解的***

1.2-关于公钥和私钥

-

参考网址http://www.blogjava.net/yxhxj2006/archive/2012/10/15/389547.html

-

1.公钥是谁所持有的?

- 服务器和客户端

-

2.私钥是谁所持有的?

- 服务器

-

3.哪一把钥匙用来加密?

- 公钥

-

4.哪一把钥匙用来解密?

- 私钥

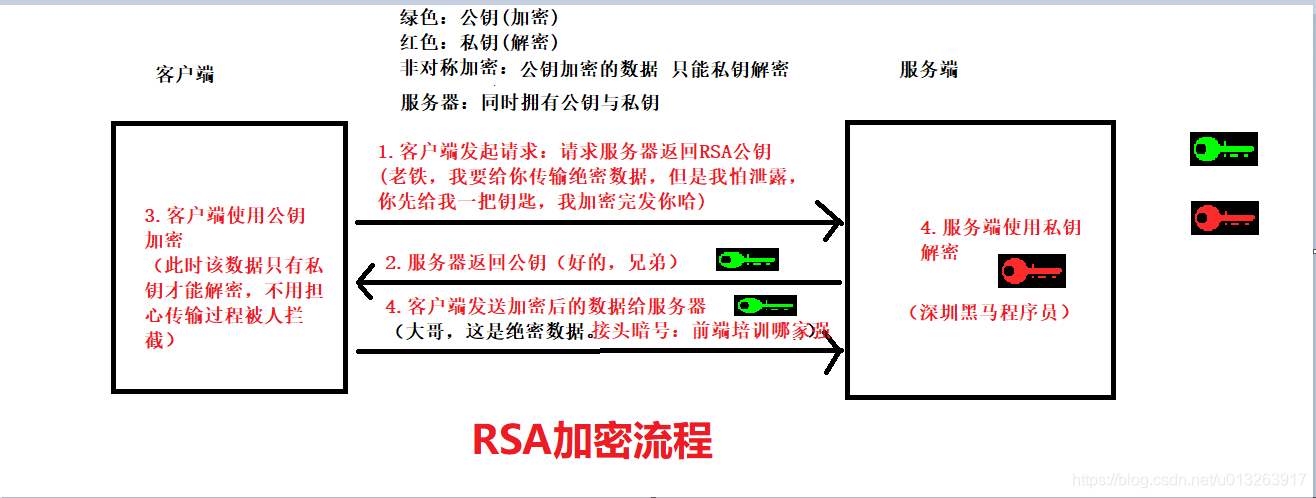

1.3-RSA加密完整流程

-

服务端需要准备两把钥匙,公钥和私钥

- 百度搜索:openssl.exe工具

- 安装包路径默认在:

C:\OpenSSL-Win64\bin

- 安装包路径默认在:

- 百度搜索:openssl.exe工具

-

1.客户端需要加密时,先向服务端发起一个请求,请求RSA的公钥

-

2.服务端获取到请求之后,生成公钥,返回给客户端

-

3.客户端拿到公钥之后,使用公钥加密明文

-

4.客户端将公钥加密之后的密文发给服务器

-

5.服务端获取客户端密文,使用私钥解密可以得到明文

1.4-服务端生成公钥私钥流程

1.打开终端生成公私钥

* genrsa -out rsa_private_key.pem 1024

* 如果是java开发者则需要将私钥转成PKCS8格式,nodejs可以不用

* pkcs8 -topk8 -inform PEM -in rsa_private_key.pem -outform PEM -nocrypt -out rsa_private_key_pkcs8.pem

-

2.生成公钥

rsa -in rsa_private_key.pem -pubout -out rsa_public_key.pem -

3.退出程序

exit:方便下一次继续生成,每一次进入和退出生成的公私钥都是不一样的

-

4.将刚刚生成的两个公私钥证书放入项目目录

- 使用文件读写来读取公钥和私钥

1.5-服务端编写一个rsa模块用于RSA加密和解密

本教程服务端使用nodejs编写- 修改crypto的解密填充模式,并添加用于RSA加密的钥匙

- 关于rsa加密的填充模式可以参考这篇博客:http://www.cnblogs.com/lzl-sml/p/3501447.html

- 填充模式作用:增加RSA加密复杂度

- 关于rsa加密的填充模式可以参考这篇博客:http://www.cnblogs.com/lzl-sml/p/3501447.html

//导入nodejs内置加密模块

var crypto = require('crypto');

//文件读写模块

var fs = require('fs');

//读取私钥pem证书文件

var privatePem = fs.readFileSync('./rsa_private_key.pem');

//读取公钥pem证书文件

v

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1833

1833

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?