一、/etc/passwd与/etc/shadow

在Linux系统中的账户、密码被存放在两个文件中:/etc/passwd和/etc/shadow。

# cat /etc/passwd

root:x:0:0:root:/root:/bin/sh

daemon:x:1:1:daemon:/usr/sbin:/bin/false

bin:x:2:2:bin:/bin:/bin/false

sys:x:3:3:sys:/dev:/bin/false

sync:x:4:100:sync:/bin:/bin/sync

mail:x:8:8:mail:/var/spool/mail:/bin/false

www-data:x:33:33:www-data:/var/www:/bin/false

operator:x:37:37:Operator:/var:/bin/false

nobody:x:65534:65534:nobody:/home:/bin/false

sshd:x:1000:1000:SSH drop priv user:/var/empty:/bin/false

如上就是etc/passwd文件中的内容。可以观察到,其中每一行的内容从格式上来看都是一致的。即每一行都代表一个帐号,比如上图中的第一行root账号,第二行daemon账号,第三行bin账号等。这个文件中除了保存root账号,普通用户的账号之外,还保存了系统正常运行所需要的一些账号,比如daemon,bin,sys等系统账号。

Linux 系统中默认怎么会有这么多的用户?这些用户中的绝大多数是系统或服务正常运行所必需的用户,这种用户通常称为系统用户或伪用户。系统用户无法用来登录系统,但也不能删除,因为一旦删除,依赖这些用户运行的服务或程序就不能正常执行,会导致系统问题。

passwd一共由7个字段组成,6个冒号将其隔开。它们的含义分别为:

- 1 用户名

- 2 是否有加密口令,x表示有,不填表示无,采用MD5、DES加密。

- 3 用户ID

- 4 组ID

- 5 注释字段

- 6 登录目录

- 7 所使用的shell程序

用户名:密码:UID(用户ID):GID(组ID):描述性信息:主目录:默认Shell

/etc/shadow 文件,用于存储 Linux 系统中用户的密码信息,又称为“影子文件”。前面介绍了 /etc/passwd 文件,由于该文件允许所有用户读取,易导致用户密码泄露,因此 Linux 系统将用户的密码信息从 /etc/passwd 文件中分离出来,并单独放到了此文件中。/etc/shadow 文件只有 root 用户拥有读权限,其他用户没有任何权限,这样就保证了用户密码的安全性。

# cat /etc/shadow

root:$5$xBnBrwleKnDI$DHkgvlnZO6fuk8535ZHJSbBaBapPgIRsyNjgC8rxyY0:::::::

daemon:*:::::::

bin:*:::::::

sys:*:::::::

sync:*:::::::

mail:*:::::::

www-data:*:::::::

operator:*:::::::

nobody:*:::::::

sshd:*:::::::

#

如上是/etc/shadow文件的内容,想要查看这个文件的内容,那么必须具备管理员权限才可以查看其内容。和passwd文件一样,冒号用来分隔每一项,每一行有9项。

用户名:加密密码:最后一次修改时间:最小修改时间间隔:密码有效期:密码需要变更前的警告天数:密码过期后的宽限时间:账号失效时间:保留字段

二、登录

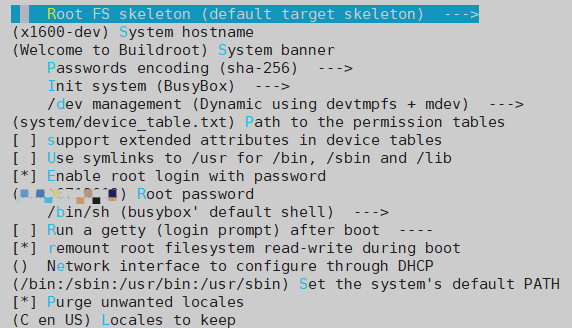

以上两个文件是由系统编译生成的,当前以buildroot为例进行说明

如上,在执行make buildroot-menuconfig时设置好Root password之后,编译并烧录到板子上,在系统启动后我们能在/etc目录下看到如上两个文件,此时配置好网络之后,我们使用telnet 进行登录,发现输入正确的密码后一直不能连接报如下Login incorrect错误

sl:~$ telnet 10.19.15.103 61994

Trying 10.19.15.103...

Connected to 10.19.15.103.

Escape character is '^]'.

buildroot login: root

Password:

Login incorrect

为了验证我们账户与密码的正确性,我们使用ssh再次进行连接,发现可以连接成功。于是我们尝试使用passwd命令修改密码,修改之后再使用telnet进行连接就可以,所以现象就很奇怪。

因此,我们对比了修改密码前后shadow文件中的root账户那行的信息发现,root那一行由最初的root:$5$xBnBrwleKnDI$DHkgvlnZO6fuk8535ZHJSbBaBapPgIRsyNjgC8rxyY0:::::::变为root:$5$n6FAir2UP2Ou8Q$umJebvqKr207YBCeYV5XH2pndsll.W5QeE9ZzKp3IHA:18332::::::,第一个冒号后是加密后的密码,这个没什么问题,主要是第二个冒号加了个最后一次修改时间,所以我们猜想是不是再修改密码之前的对应的这一项随机加个数字就可以了。

按照我们的猜想,果然随机加个数字,telnet初次连接就可以了,因此我们在编译配置buildroot时做了如下修改

编辑 buildroot/package/skeleton-init-common/skeleton-init-common.mk 文件

$ git diff buildroot/package/skeleton-init-common/skeleton-init-common.mk

diff --git a/buildroot/package/skeleton-init-common/skeleton-init-common.mk b/buildroot/package/skeleton-init-common/skeleton-init-common.mk

index 4a67f51..d78496b 100644

--- a/buildroot/package/skeleton-init-common/skeleton-init-common.mk

+++ b/buildroot/package/skeleton-init-common/skeleton-init-common.mk

@@ -76,7 +76,7 @@ else # !BR2_TARGET_ENABLE_ROOT_LOGIN

SKELETON_INIT_COMMON_ROOT_PASSWORD = "*"

endif

define SKELETON_INIT_COMMON_SET_ROOT_PASSWD

- $(SED) s,^root:[^:]*:,root:$(SKELETON_INIT_COMMON_ROOT_PASSWORD):, $(TARGET_DIR)/etc/shadow

+ $(SED) s,^root:[^:]*:,root:$(SKELETON_INIT_COMMON_ROOT_PASSWORD):1, $(TARGET_DIR)/etc/shadow

endef

SKELETON_INIT_COMMON_TARGET_FINALIZE_HOOKS += SKELETON_INIT_COMMON_SET_ROOT_PASSWD

如上修改之后重新编译buildroot后,系统起来telnet初次连接便成功了。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?