seccomp-bpf介绍

seccomp

Linux 2.6.12中的导入了第一个版本的seccomp,通过向/proc/PID/seccomp接口中写入“1”来启动通过滤器,最初只有一个模型:严格模型下模(strict mode)编译限制的进程使用:

PLAINTEXT

1

read,write,_exit,sigreturn

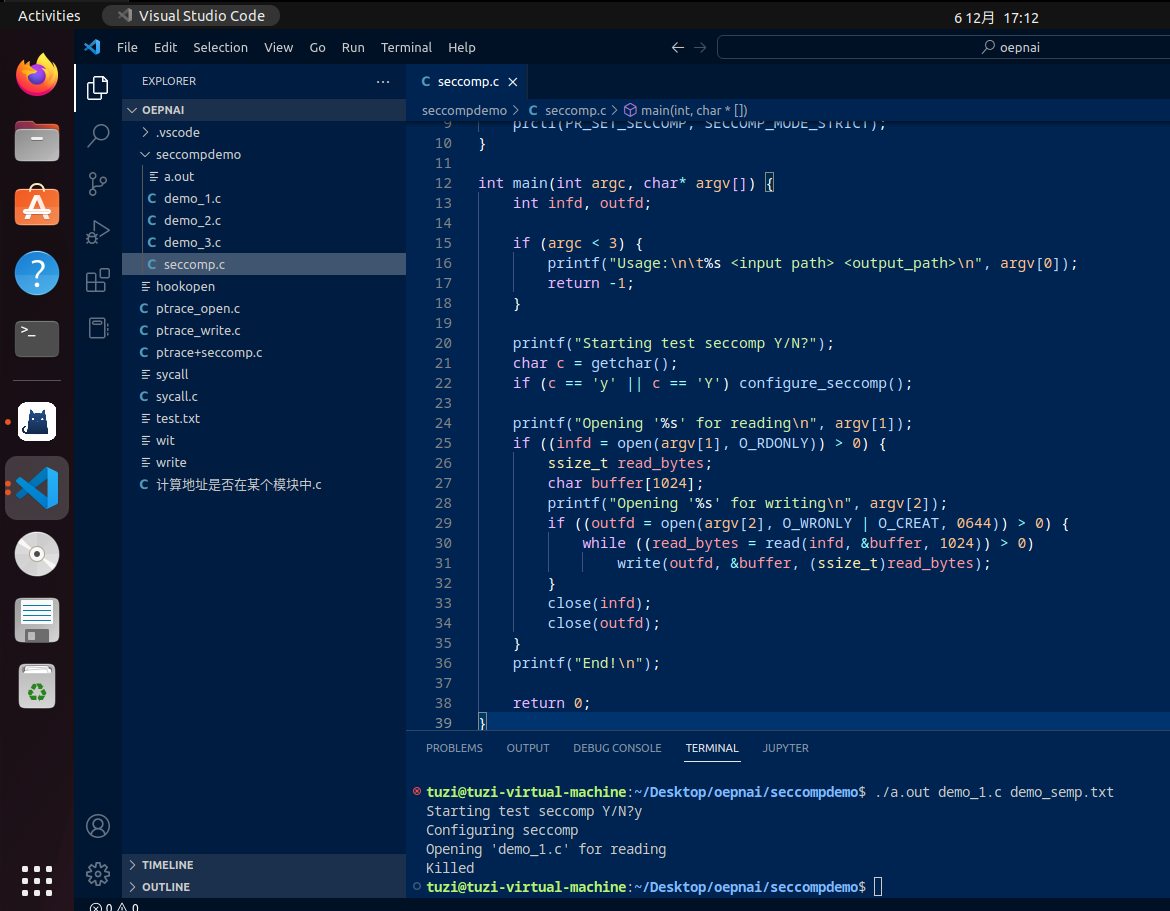

使用其他系统调用就会收到信号(SIGKILL)退出。测试代码如下:

C

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

#include <fcntl.h>

#include <stdio.h>

#include <unistd.h>

#include <sys/prctl.h>

#include <linux/seccomp.h>

void configure_seccomp() {

printf("Configuring seccomp\n");

prctl(PR_SET_SECCOMP, SECCOMP_MODE_STRICT);

}

int main(int argc, char* argv[]) {

int infd, outfd;

if (argc < 3) {

printf("Usage:\n\t%s <input path> <output_path>\n", argv[0]);

return -1;

}

printf("Starting test seccomp Y/N?");

char c = getchar();

if (c == 'y' || c == 'Y') configure_seccomp();

printf("Opening '%s' for reading\n", argv[1]);

if ((infd = open(argv[1], O_RDONLY)) > 0) {

ssize_t read_bytes;

char buffer[1024];

printf("Opening '%s' for writing\n", argv[2]);

if ((outfd = open(argv[2], O_WRONLY | O_CREAT, 0644)) > 0) {

while ((read_bytes = read(infd, &buffer, 1024)) > 0)

write(outfd, &buffer, (ssize_t)read_bytes);

}

close(infd);

close(outfd);

}

printf("End!\n");

return 0;

}

seccomp-bpf

Seccomp-BPF(Berkeley Packet Filter)是Linux内核中的一种安全机制,用于限制进程对系统调用的访问权限。它主要用于防止恶意软件对系统的攻击,提高系统的安全性。

Seccomp-BPF使用BPF(Berkeley Packet Filter)技术来实现系统调用过滤,可以使用BPF程序指定哪些系统调用可以被进程访问,哪些不能。BPF程序由一组BPF指令组成,可以在系统调用执行之前对其进行检查,以决定是否允许执行该系统调用。

Seccomp-BPF提供了两种模式:白名单模式和黑名单模式。白名单模式允许所有系统调用,除非明确指定不允许的系统调用。黑名单模式禁止所有系统调用,除非明确指定允许的系统调用。这两种模式的选择取决于您的实际需求。

Seccomp-BPF提供了一个钩子函数,在系统调用执行之前会进入到这个函数,对系统调用进行检查,如果BPF程序允许执行该系统调用,则进程可以继续执行,否则会抛出一个异常。

1.BPF确定了一个可以在内核内部实现的虚拟机,该虚拟机具有以下特性:

PLAINTEXT

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1385

1385

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?