SSH(安全外壳)是用于基于Linux的系统,路由器,交换机,防火墙,设备和其他资产的最常见的远程管理协议。尽管SSH守护程序提供了出色的强化功能,以增强您的身份验证方法和访问控制,但SSHD并未提供本机监视功能。

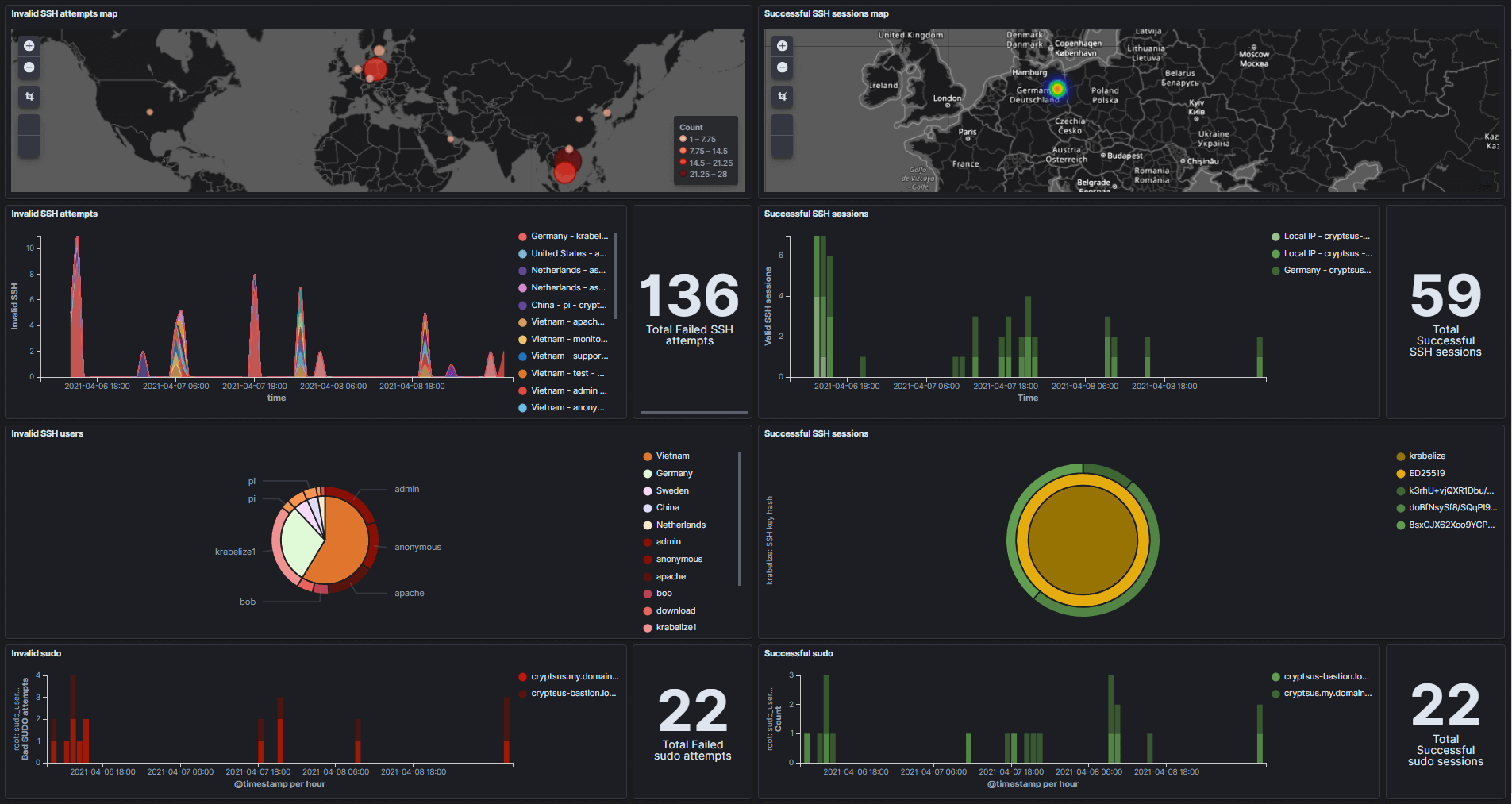

这篇博客文章详细介绍了如何使用ELK堆栈中的Kibana(Elasticsearch,Logstash和Kibana)将SSH日志文件转换为实时和交互式开源SIEM(安全信息和事件管理)仪表板。这样,您就知道谁在敲门并在SSH会话中获得可见性。图1显示了该实时仪表板。此安全性仪表板的左侧显示失败的SSH操作,而右侧显示成功的SSH会话:

在以下情况下,此数据和仪表板可能会很有用:

-您的SSH密钥对被盗/复制/破解,并被恶意参与者用来登录。

-利用了(Web应用程序)漏洞,并执行了特权升级,这导致sudo特权/根访问,或者生成并配置了辅助SSH密钥对。

-在网关,管理和Web /应用程序服务器上执行并行攻击,并且您想要使用SSH和sudo日志数据进行威胁搜索。

-SSHD或sudo配置中的配置错误会导致大量的登录和提升。

设置

您可以自建ELK Stack,也可以利用腾讯云ES 。后者实质上是云原生SIEM解决方案。

SSHD日志与操作系统无关,这意味着无论

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2071

2071

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?