最近整理点防火墙和入侵检测系统的东西,记录在这里。

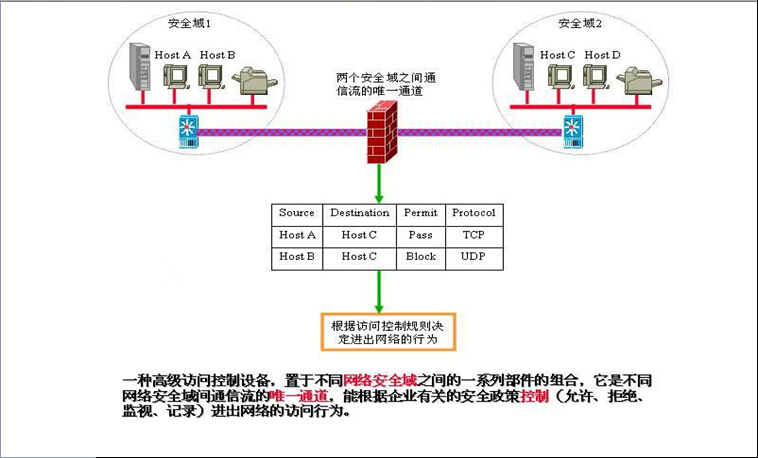

防火墙:是一种高级访问控制设备,置于不同的网络安全域之间的一些列部件的组合,它是不同网络安全域间通信流的唯一通道,能根据企业有关的安全策略控制(允许、拒绝、监视、记录)进出网络的访问行为。

防火墙主要面临的安全威胁:

- 通过更改防火墙配置参数和其它相关安全数据而展开的攻击

- 攻击者利用高层协议和服务对内部受保护网络或主机进行的攻击

- 绕开身份认证和鉴别机制,伪装身份,破坏已有连接。

- 任何通过伪装内部网络地址进行非法内部资源访问的地址欺骗攻击。

- 未经授权访问内部网络中的目标数据

- 用户对防火墙等重要设备未经授权的访问

- 破坏审计记录

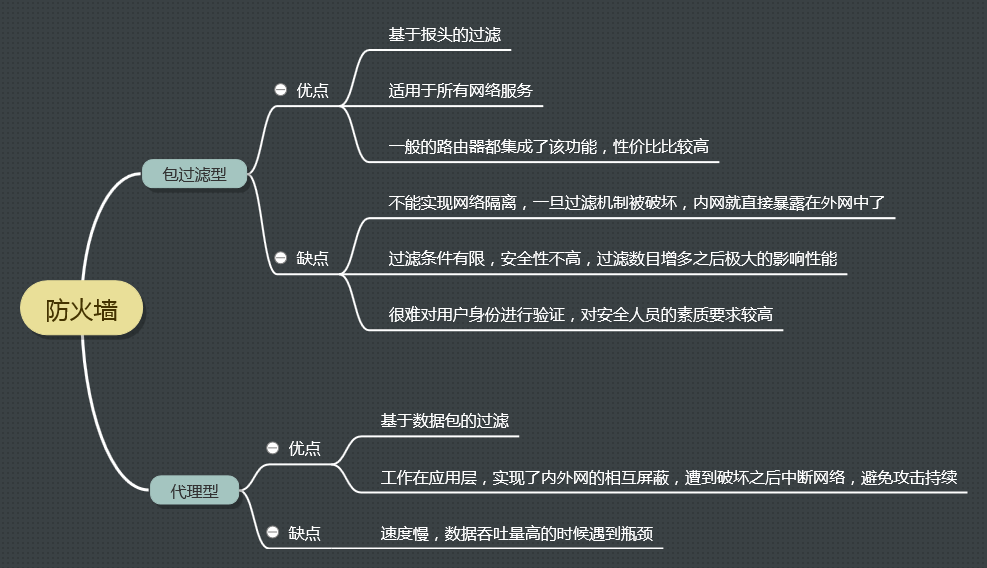

防火墙按照技术划分主要分为两种:包过滤型和代理型。

包过滤型防火墙:

基本思想:

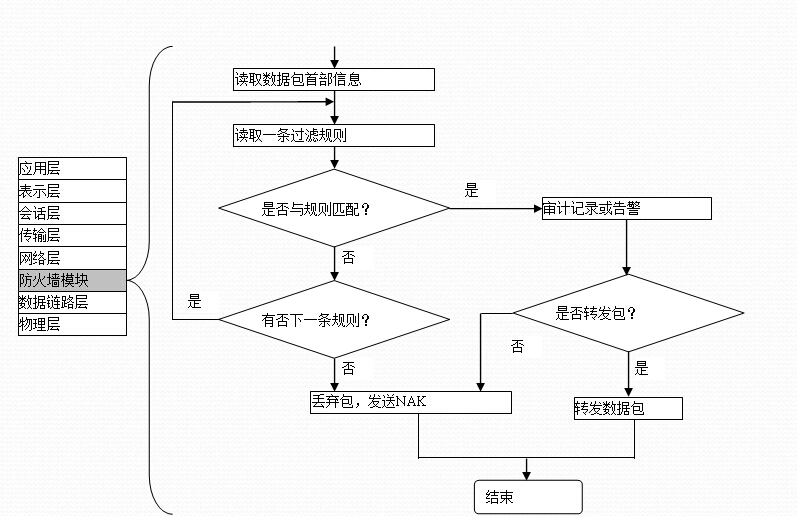

对于每个进来的包,适用一组规则,然后决定转发或者丢弃该包(只对数据包的头部进行检测)

包过滤器操作的基本过程

当包到达端口时,对包报头进行语法分析。大多数包过滤设备只检查IP、TCP、或UDP报头中的字段。包过滤规则以特殊的方式存储。应用于包的规则的顺序与包过滤器规则存储顺序必须相同。 若一条规则阻止包传输或接收,则此包便不被允许.若一条规则允许包传输或接收,则此包便可以被继续处理。 若包不满足任何一条规则,则此包便被阻塞。

代理型防火墙:

基本思想:

代理服务器不仅扫描数据包头部的各个字段,还要深入到包的内部,理解数据包载荷部分内容的含义。可为安全检测和日志记录提供详细的信息。

主要特点

实现了网络隔离,降低了用户网络受到直接攻击的风险。外网不能探测到内网的信息。

防火墙按照部署模式进行划分主要分为两种:屏蔽主机和屏蔽子网。

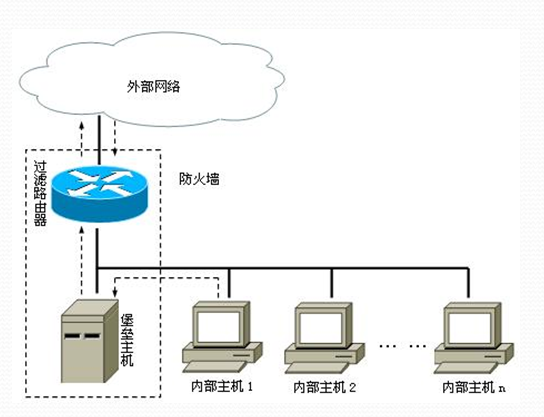

屏蔽主机:(包过滤防火墙+代理型防火墙)

屏蔽主机防火墙实际上结合了两种不同类型的防火墙:过滤路由器实现的是包过滤防火墙的功能,而堡垒主机实现的是代理防火墙的功能。

过滤路由器的路由表是定制的,将所有外联网络对内联网络的请求都定向到堡垒主机处,而堡垒主机上运行着各种网络服务的代理服务器组件。

- 优点:

一、能提供比单纯的过滤路由器和多重宿主主机更高的安全性;

二、支持多种网络服务的深层过滤,并具有相当的可扩展性;

三、系统本身稳固可靠。保护简单配置的路由器比保护一台主机要容易的多。 - 缺点

一、堡垒主机和其它内网主机放在一起,它们之间没有一道安全隔离屏障;

二、过滤路由器容易受到攻击。内联网络的安全性维系在相对脆弱的路由表上。

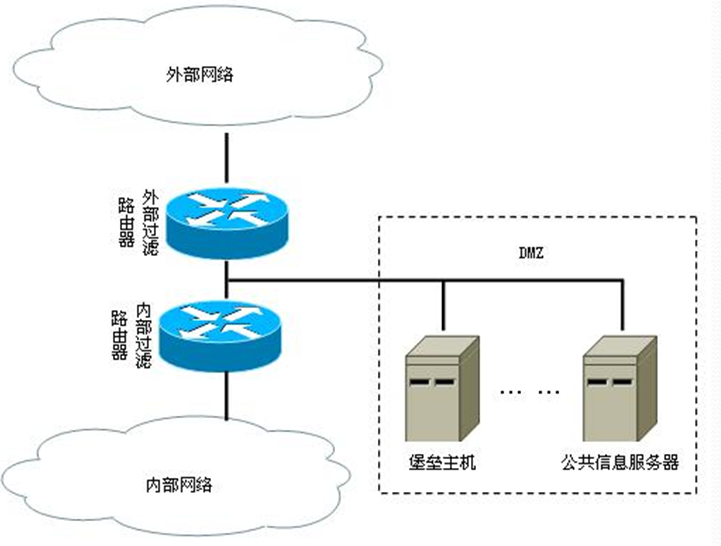

屏蔽子网:

堡垒主机

堡垒主机负责执行屏蔽子网防火墙的应用层访问控制操作。在堡垒主机上要安装相应的代理服务器组件,对于从内部服务器或内部主机发来的请求要进行应用层检查,符合允许条件后再由相应代理服务程序代为转发至外联网络的目的主机处。堡垒主机的这种安全代理网关功能可以由三叉防火墙代替以获得更高的安全性并简化了管理行为。公用信息服务器

公共信息服务器主要是为了面向外联网络提供信息服务而设立的。每一台公用服务器都是一台牺牲主机,其上只提供必要的服务而不允许向内联网络转发信息。优点:

一、内联网络实现了与外联网络的隔离,内部结构无法探测,外联网络只能知道到外部路由器或非军事区的存在,而不知道内部路由器的存在,也就无法探测到内部网络路由器后面的内部网络。

二、内联网络安全防护严密。

三、降低了堡垒主机处理的负载量,减轻了堡垒主机的压力,增强了堡垒主机的可靠性和安全性。

四、非军事区的划分将用户网络的信息流量明确地分为不同的等级,通过内部路由器的隔离作用,机密信息流受到严密的保护,减少了信息泄漏现象的发生。

防火墙的主要过滤字段:

- 源地址 发送者的IP地址;

- 源端口号 发送者的端口号;

- 目的端口号 接收者的端口号;

- 协议标志 数据使用协议;

防火墙的过滤流程:

1456

1456

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?