题目

k8s集群TLS安全配置

Task

通过TLS加强kube-apiserver安全配置,要求kube-apiserver除了 TLS 1.3 及以上的版本可以使用,其他版本都不允许使用。

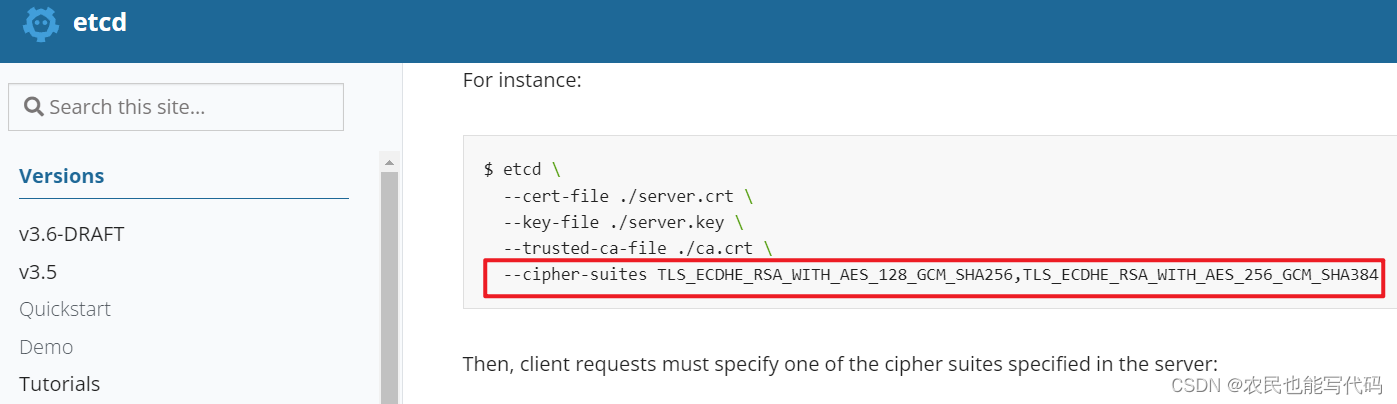

密码套件(Cipher suite)为 TLS_AES_128_GCM_SHA256通过TLS加强ETCD安全配置,要求密码套件(Cipher suite)为TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

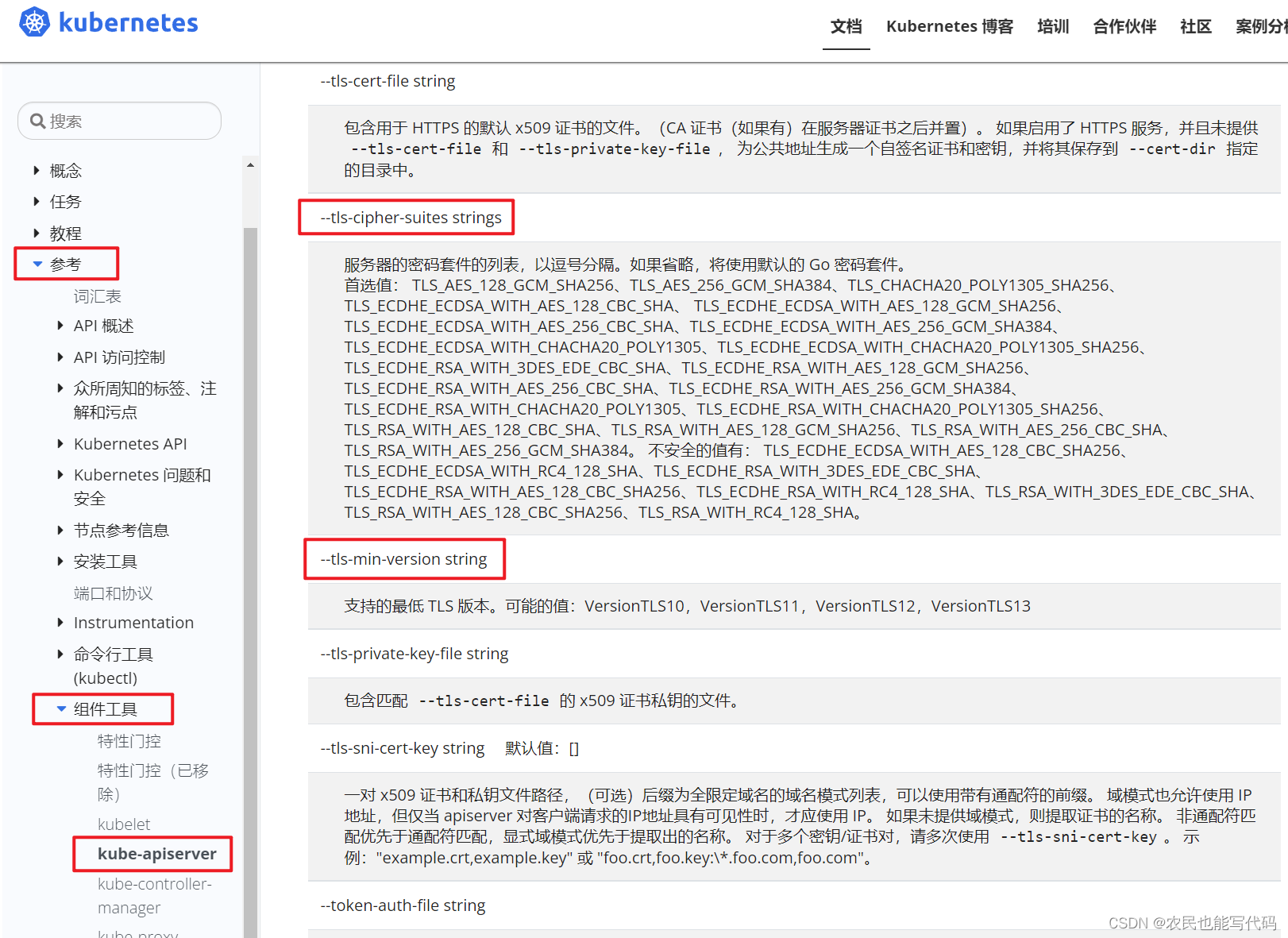

参考

https://kubernetes.io/zh-cn/docs/reference/command-line-tools-reference/kube-apiserver/

解答

1、切换集群

kubectl config user-context KSRS00501

2、切换到master

ssh master01

sudo -i

3、修改配置文件

备份、修改 kube-apiserver

mkdir bakyaml

cp /etc/kubernetes/manifests/kube-apiserver.yaml bakyaml/

vim /etc/kubernetes/manifests/kube-apiserver.yaml

添加或修改相关内容,并保存(先检查一下,如果考试环境里已经给你这两条了,则你只需要修改即可)

- --tls-cipher-suites=TLS_AES_128_GCM_SHA256

- --tls-min-version=VersionTLS13

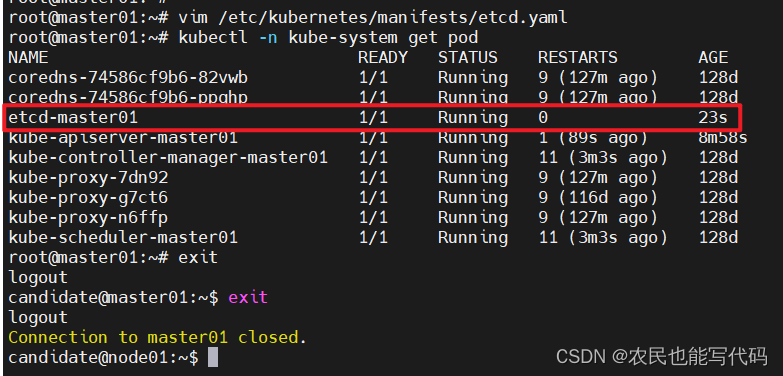

等待几分钟,等集群应用策略后,再检查kube-apiserver,确保Running。

kubectl -n kube-system get pod

4、修改 ETCD

cp /etc/kubernetes/manifests/etcd.yaml bakyaml/

vim /etc/kubernetes/manifests/etcd.yaml

添加或修改相关内容,并保存

- --cipher-suites=TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

修改完成后,需要等待几分钟,等集群应用策略后,再检查一下所有pod,特别是etcd和kube-apiserver两个pod,确保模拟环境是正常的。

kubectl get pod -A

kubectl -n kube-system get pod

743

743

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?