文章目录

WIPO全球商标检索接口破解

背景

同事想要把WIPO的查询功能做到程序里,但是接口参数是加密过的,不知如何模拟封包。

过程

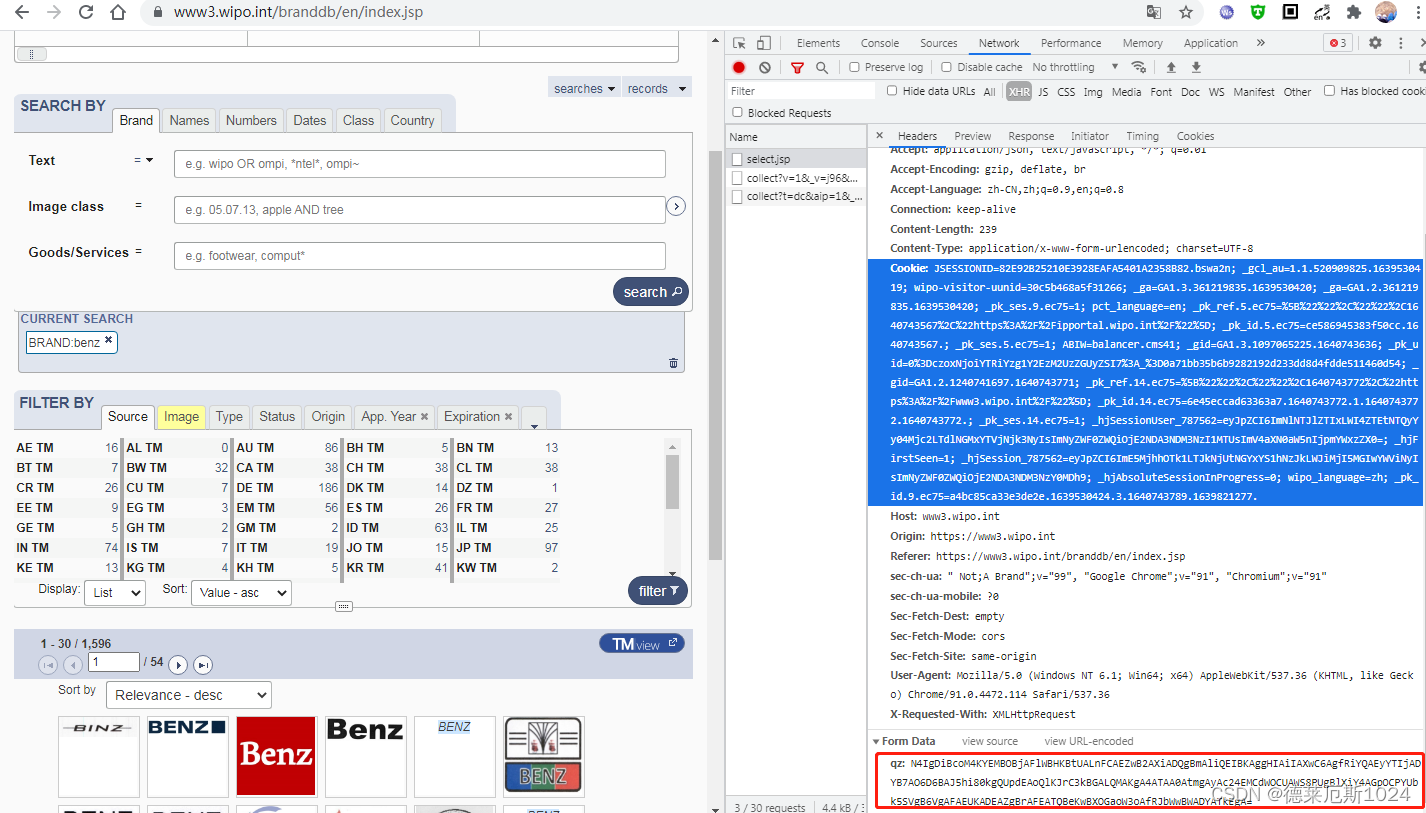

进搜索页,打开F12 我们搜索一下奔驰(benz),发现产生了一个POST请求https://www3.wipo.int/branddb/jsp/select.jsp并携带了一个名为qz的base64加密串,且response里包含了查询结果。

那可以确定刚发送的查询参数benz应该就在这个字符串里。

-

尝试直接解码base64加密串,没有得到明文,说明内容是单独加密后再转base64编码的

-

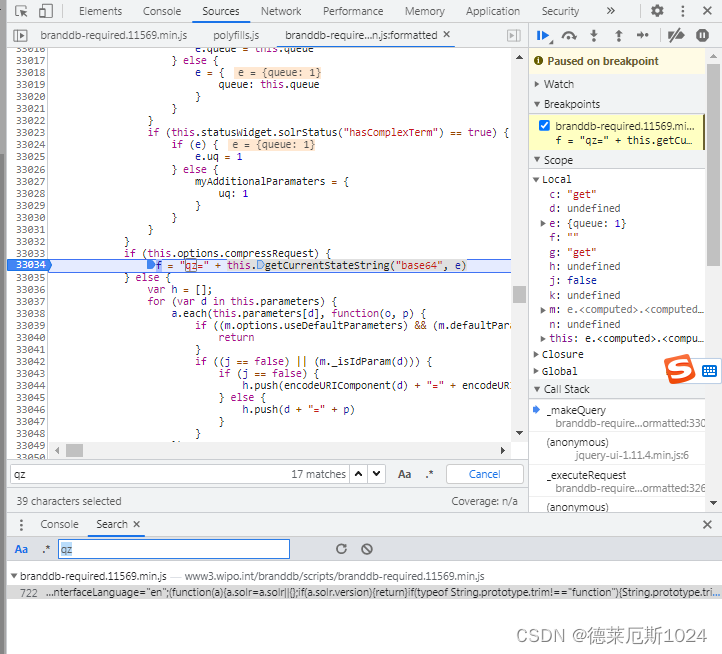

全局搜索关键字qz定位到如下的脚本位置,发现

this.getCurrentStateString("base64", e)复制到控制台执行一遍,发现产生的内容就是post请求携带的qz参数,说明参数是该处代码产生的。

-

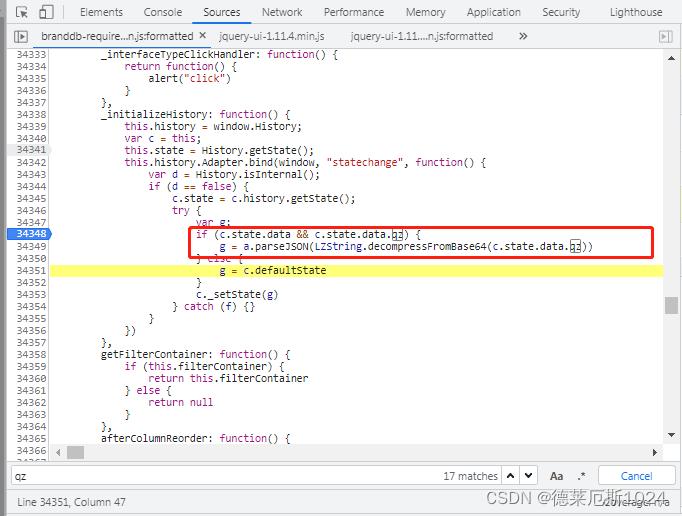

继续往下找getCurrentStateString方法 发现是jQueryUi里的方法 说明真正的加密源头不在这里,这里只是取了一个预存储的值,继续找qz关键字发现以下可疑的代码

这行代码使用LZString去解码qz,我们在控制台也尝试一下

- (PS:至此我们反向去找LZString.encode加密相关代码也是可以的,但是那样要分析更多代码,不确定性更高,不如直接用decode得到封包内容更快速)

-

控制台执行

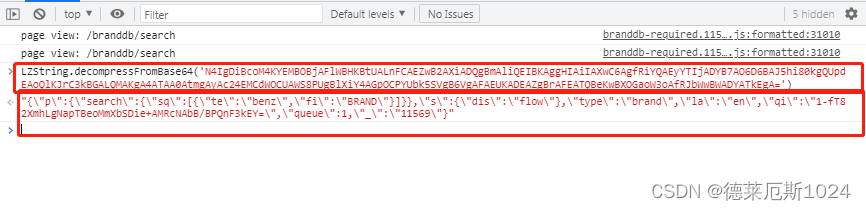

LZString.decompressFromBase64()发现内容是一个json串,里面包含了我们前面搜索的关键字benz,但是json参数中有个关键字qi也是一串加密变量,经过反复尝试后发现该值可以写死不变动。

-

最后只需要多尝试几次搜索并解码对应的qz参数就能知道页面的封包规则了,核心的加解密处理类

LZString可以在网上找到python版本/Java版本/或者直接用代码调用js来做加解密也是可以的。 -

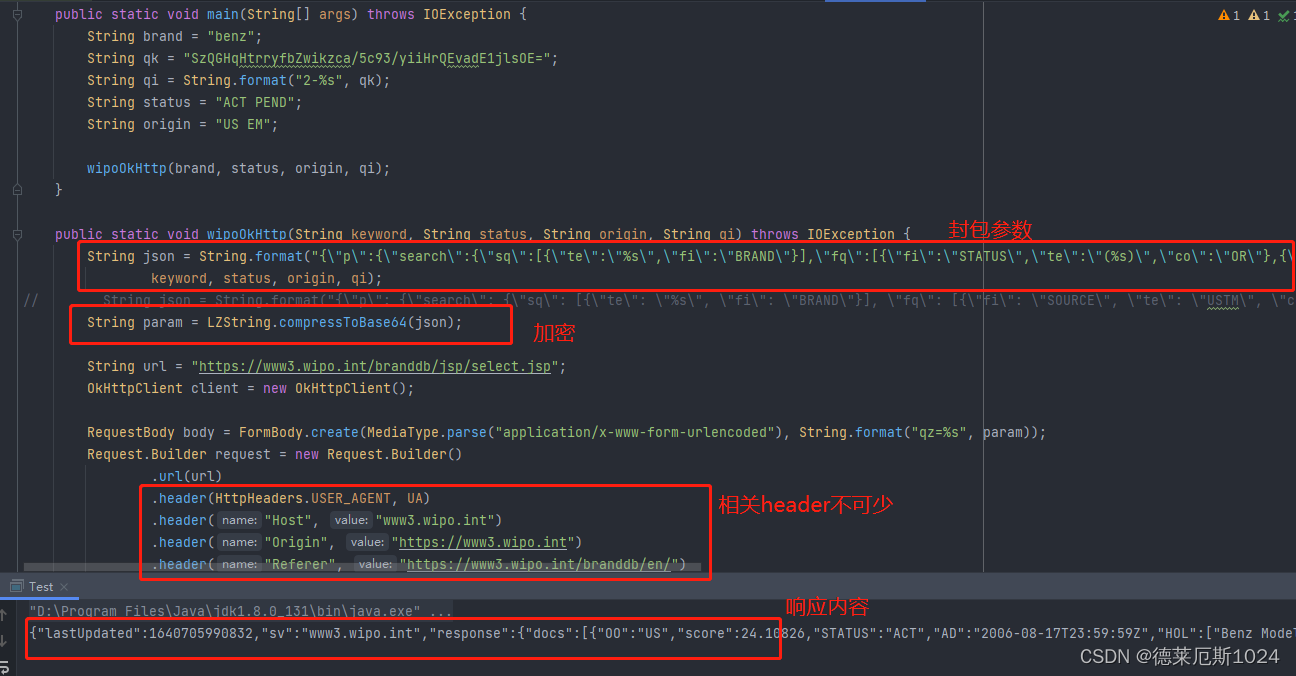

我在网上找到一份Java版的LZString,并以此解码封包尝试直接调用搜索接口,结果OK.

本文介绍了如何破解WIPO全球商标检索接口的过程,通过分析页面脚本,解码base64和LZString加密,最终成功模拟封包并直接调用搜索接口。关键步骤包括找到加密参数的生成位置,解码LZString编码的json,以及确定固定参数。解密过程中利用了JavaScript库,同时提供了Java版本的解码实现,实现了对WIPO商标查询功能的程序化接入。

本文介绍了如何破解WIPO全球商标检索接口的过程,通过分析页面脚本,解码base64和LZString加密,最终成功模拟封包并直接调用搜索接口。关键步骤包括找到加密参数的生成位置,解码LZString编码的json,以及确定固定参数。解密过程中利用了JavaScript库,同时提供了Java版本的解码实现,实现了对WIPO商标查询功能的程序化接入。

1397

1397

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?