docker中病毒“kirito666”(这是一篇不能解决实际问题的记录,介意勿看)

####################################这是一篇不能解决实际问题的记录,介意勿看###########################################

问题发现:

阿里云发送短信:“尊敬的 XXXX:您的服务器因攻击被限制访问部分目的端口,详情信息请查看xxxx”

登录阿里云控制台可以看到CPU使用率达到99%,并且无法远程登录服务器。

并且在阿里云的安全告警处理器中可发现如下信息

处理流程:

登录阿里云,进行强制重启。重启后,就可以通过Xshell/SecureCRT工具远程登录服务器进行排查。

通过执行free -lh 、top、df -lh等命令均为发现异常。然后查看docker容器发现如下信息:

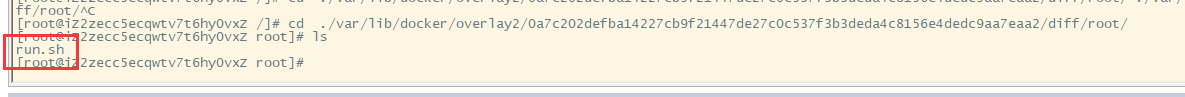

从图示“command”一行可以看到,该命令执行了/root/run.sh命令文件,(这是相对于docker的root,如果找不到可以通过命令“find / -name ‘run.sh’进行查找”),我的命令文件所在地方:/var/lib/docker/overlay2/0a7c202defba14227cb9f21447de27c0c537f3b3deda4c8156e4dedc9aa7eaa2/diff/root/。

查看run.sh文件内容:

#!/bin/bash

#

# ___________ _____________________________

# \__ ___/___ _____ ____\__ ___/\ \__ ___/

# | |_/ __ \\__ \ / \| | / | \| |

# | |\ ___/ / __ \| Y Y \ | / | \ |

# |____| \___ >____ /__|_| /____| \____|__ /____|

# \/ \/ \/ \/

# __ .__.__ .__ .__ .__

# _______/ |_|__| | | | _____ | | |__|__ __ ____

# / ___/\ __\ | | | | \__ \ | | | \ \/ // __ \

# \___ \ | | | | |_| |__ / __ \| |_| |\ /\ ___/

# /____ > |__| |__|____/____/ (____ /____/__| \_/ \___ >

# \/ \/ \/

#

#~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~#

# #

# __________.____ _____ _________ ____ __. ___________ #

# \______ \ | / _ \ \_ ___ \| |/ _| \__ ___/ #

# | | _/ | / /_\ \/ \ \/| < ______ | | #

# | | \ |___/ | \ \___| | \ /_____/ | | #

# |______ /_______ \____|__ /\______ /____|__ \ |____| #

# \/ \/ \/ \/ \/ #

# #

#~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~#

#

# .__ .__ _____ _____ __

# | | |__|/ ____\____ _/ ____\_ __ ____ | | __ ______ ___.__. ____ __ __

# | | | \ __\/ __ \ \ __\ | \_/ ___\| |/ / / ___/ < | |/ _ \| | \

# | |_| || | \ ___/ | | | | /\ \___| < \___ \ \___ ( <_> ) | /

# |____/__||__| \___ > |__| |____/ \___ >__|_ \/____ > / ____|\____/|____/

# \/ \/ \/ \/ \/

# __ __ _____

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

358

358

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?