知识补充

RTF格式是为文本和图像信息格式的交换制定的一种文件格式,使用与不同设备,操作环境和系统。RTF文件基本元素:正文、控制字、控制符号、群组

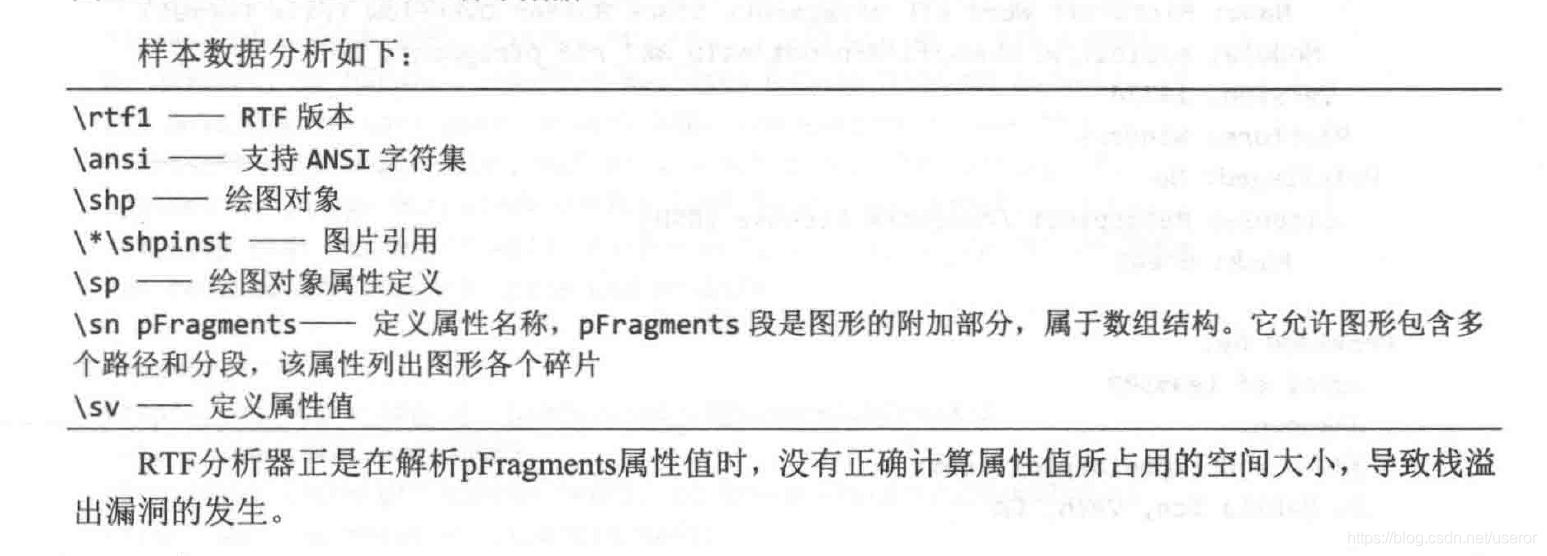

控制字: RTF用来标记打印控制字符和管理文档信息的一种特殊格式的命令,RTF用它做正文格式的控制代码,每个控制字均以一个 反斜杠\开头 ,由a~z小写字母组成,通常不应该包含任何大写字母,而每个分隔符标志着控制字名称的结束。使用格式:\字母序列<分隔符>。

控制符号由反斜杠后跟一个单独的、非字母的字符,表示一个特定的符号。

群组由包含在大括号中的文本、控制字或控制符组成。左扩符 { 表示组的开始,有扩符 }表示组的结束。每个组包括文本和文本的不同属性。RTF文件也能同时包括字体、格式、屏幕颜色、图形、脚注、注释、文件头、文件尾、摘要信息、域和书签的组合、以及文档区段、段落和字符的格式属性。

一个完整的RTF文件包括文件头<header>和文档区<document> 两大部分,可用以下语法表示:

<File>’{’<header> <document>’}'

漏洞发生原因

来自tools loversorry: 分析一个漏洞的成因,不是只是再现。我觉得真正的成因其实你没有找到,应该是在处理什么功能的时候,调用了哪个函数,然后又调用了哪个函数,再调用哪个函数……最后在哪里产生溢出,这个溢出是否特殊,如何可以触发,触发的条件是

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

831

831

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?