总结上一节的内容

先从以下代码开始

builder.Services.AddAuthentication("Bearer").AddJwtBearer("Bearer", options => {

options.Authority = "http://localhost:5100";

options.TokenValidationParameters = new Microsoft.IdentityModel.Tokens.TokenValidationParameters { ValidateAudience = false };

options.RequireHttpsMetadata = false;

});

上述代码做了些什么事?分开两步走:

1、AddAuthentication("Bearer"),设置AuthenticationOptions.DefaultScheme ="Bearer"。注册服务,返回AuthenticationBuilder。

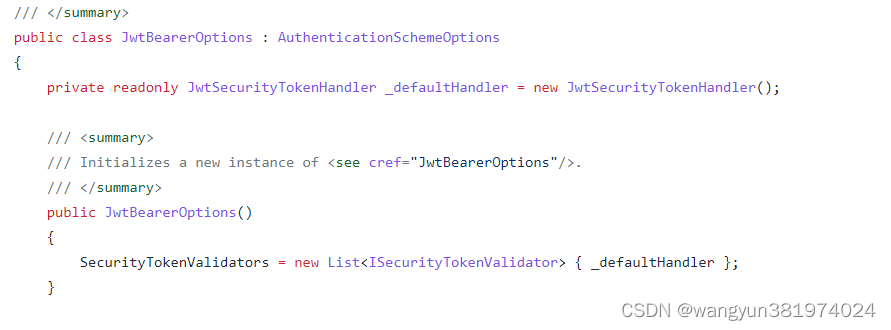

2、AddJwtBearer("Bearer",options=>{}),"options=>{}"中的options为JwtBearerOptions。①JwtBearerOptions会经过两次配置选项,一次通过JwtBearerConfigureOptions配置,第二次通过传入的"options=>{}"进行配置。②使用第一步返回的AuthenticationBuilder,构建AuthenticationOptions类(配置AuthenticationOptions->AuthenticationSchemeBuilder的内容为{name:"Bearer",HandlerType:JwtBearerHandler,DisplayName:"Bearer"})。③DI注册JwtBearerHandler。

app.UseAuthentication();接下来总结UseAuthentication()做了些什么?

1、AuthenticationSchemeProvider构造函数通过AuthenticationOptions中的AuthenticationSchemeBuilder构建AuthenticationScheme(name:"Bearer",HandlerType:JwtBearerHandler,DisplayName:"Bearer")。

2、AuthenticationService中进行的操作:AuthenticationHandlerProvider调用JwtBearerHandler.InitializeAsync(scheme, context)进行初始化,初始化Scheme为第一步构建的AuthenticationScheme,以及JwtBearerOptions配置项。

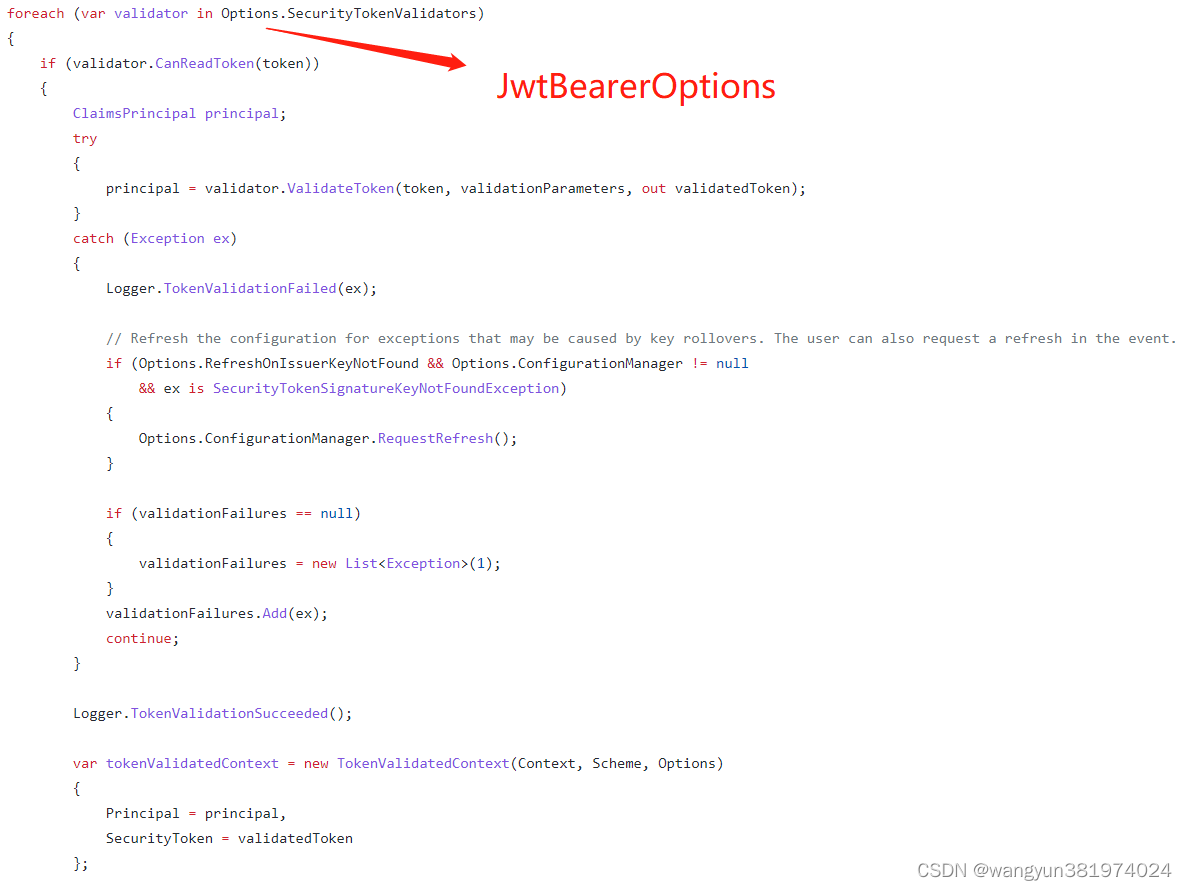

3、然后进行JwtBearerHandler.HandleAuthenticateAsync()操作。JwtSecurityTokenHandler为微软内部类,设计用于创建和验证Json Web令牌的SecurityTokenHandler,包位置:System.IdentityModel.Tokens.Jwt)。主要步骤如下:

①CanReadToken(token),验证格式是否正确的Json Web令牌。

②ValidateToken(token, validationParameters, out validatedToken) ,读取并验证以压缩序列化格式编码为JWS或JWE的“JSON Web令牌”(JWT),返回生成ClaimsPrincipal。

③生成 TokenValidatedContext(Context, Scheme, Options) {Principal = principal,SecurityToken = validatedToken};

④配置AuthenticationProperties的过期时间和存储token等信息

⑤生成new AuthenticationTicket(Principal!, Properties, Scheme.Name)。

⑥通过上一步生成ticket,返回结果new HandleRequestResult() { Ticket = ticket, Properties = ticket.Properties }。

详细代码如下:

就此已经把认证的源码都讲解研究结束,接下来需要对授权源码继续解读。

899

899

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?