CTF-Pwn-[BJDCTF 2nd]r2t4

博客说明

文章所涉及的资料来自互联网整理和个人总结,意在于个人学习和经验汇总,如有什么地方侵权,请联系本人删除,谢谢!本文仅用于学习与交流,不得用于非法用途!

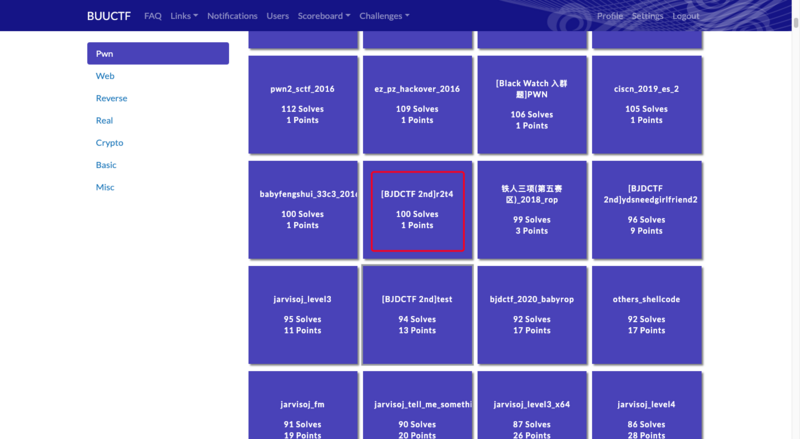

CTP平台

网址

https://buuoj.cn/challenges

题目

Pwn类,[BJDCTF 2nd]r2t4

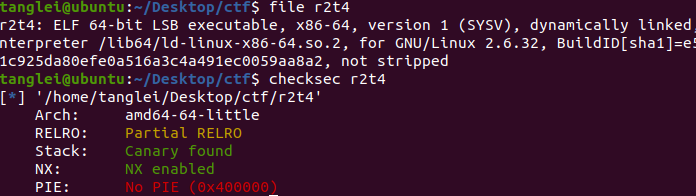

下载题目的文件

r2t4

思路

使用file命令查看,发现是64位的文件,使用ida64位打开

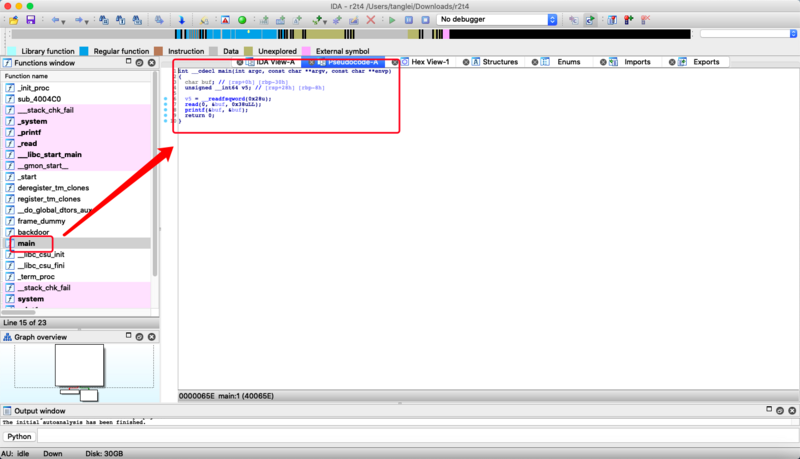

进入主函数,使用F5反编译后得到伪代码,结果f5按不出来

int __cdecl main(int argc, const char **argv,

本文详细介绍了BJDCTF 2nd中Pwn类挑战r2t4的解决方案。通过ida64分析64位程序,发现格式化字符串漏洞。利用该漏洞,复写got表中的`__stack_chk_fail`地址,构造payload成功执行,从而获得flag。

本文详细介绍了BJDCTF 2nd中Pwn类挑战r2t4的解决方案。通过ida64分析64位程序,发现格式化字符串漏洞。利用该漏洞,复写got表中的`__stack_chk_fail`地址,构造payload成功执行,从而获得flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

491

491

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?