一、实验目的

- 了解木马隐藏技术的基本原理

- 提高木马攻击的防范意识

- 明确木马技术的发展方向

- 学会使用木马防范的相关工具

二、实验内容

- 通过对木马程序的分析,了解木马的隐藏技术原理

- 能够分析木马隐藏的基本特征

- 能够清除一般的隐藏木马

三、实验环境

- VMare workstation

- Windows操作系统

- 上兴远程

- 实验也可两个同学为一组,一个做为木马控制端,另一个作为木马被控端,进行实验

四、实验步骤

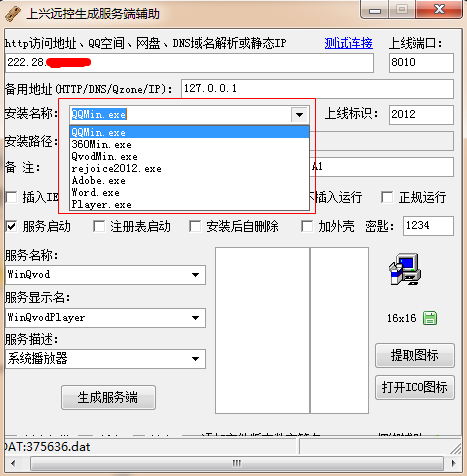

- 本次实验选择在主机安装木马的控制端,在虚拟机安装植入木马的服务端,利用木马的控制端生成植入虚拟机中的服务端,如图:

配置自己的IP地址,注意可以选择生成不同的可疑程序,以第一个为例。

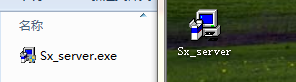

在将生成的服务器植入到虚拟机中时,需要安装VMare Tools,安装完成后,出现无法拖拽现象,我的解决办法是:对文件进行复制粘贴即可。

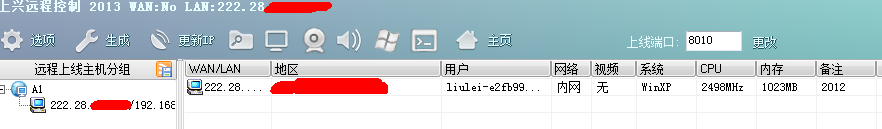

- 在虚拟机中双击木马客户端,使靶机中植入木马,接受控制端的控制。如图:

上图显示的是当监听到有客户端上线的情况。

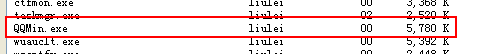

在虚拟机的任务管理器中木马伪装成QQ软件的情况。

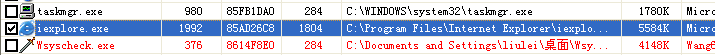

通过Wsyscheck工具检查虚拟机的进程,发现木马伪装成QQ软件的进程。

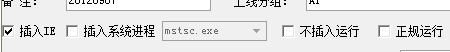

- 在生成服务器时,选择插入IE(或插入系统进程)操作,如图所示:

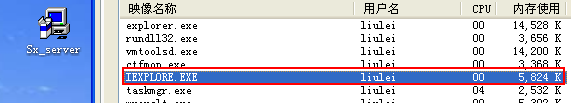

运行虚拟机的程序,发现有疑似IE浏览器的程序,如图所示:

通过Wsyscheck工具检查虚拟机的进程,也发现了疑似IE浏览器的进程,

如图所示:

五、实验总结

通过主机向虚拟机中植入木马程序后,虚拟机成为客户端,而主机成为了控制端,在虚拟机中我们通过任务管理器并没有发现木马程序的进程,而是发现了两项“可疑进程”,这是木马隐藏原理中介绍的第一种隐藏方法“API”拦截伪隐藏方式。

通过本次实验,能够了解木马隐藏技术的基本原理,能够根据一些基本的方法分析木马隐藏的特征,并且能够分析出木马隐藏的方式和所采用的技术。

5348

5348

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?