XXL-JOB是一个轻量级分布式任务调度平台,默认情况下XXL-JOB的API接口没有开启认证,未经授权的攻击者可以构造一个恶意请求,实现远程命令执行。鉴于漏洞危害较大,建议客户尽快采用处置建议或使用奇安信产品解决方案。

奇安信 CERT

漏洞描述

奇安信 CERT

漏洞描述

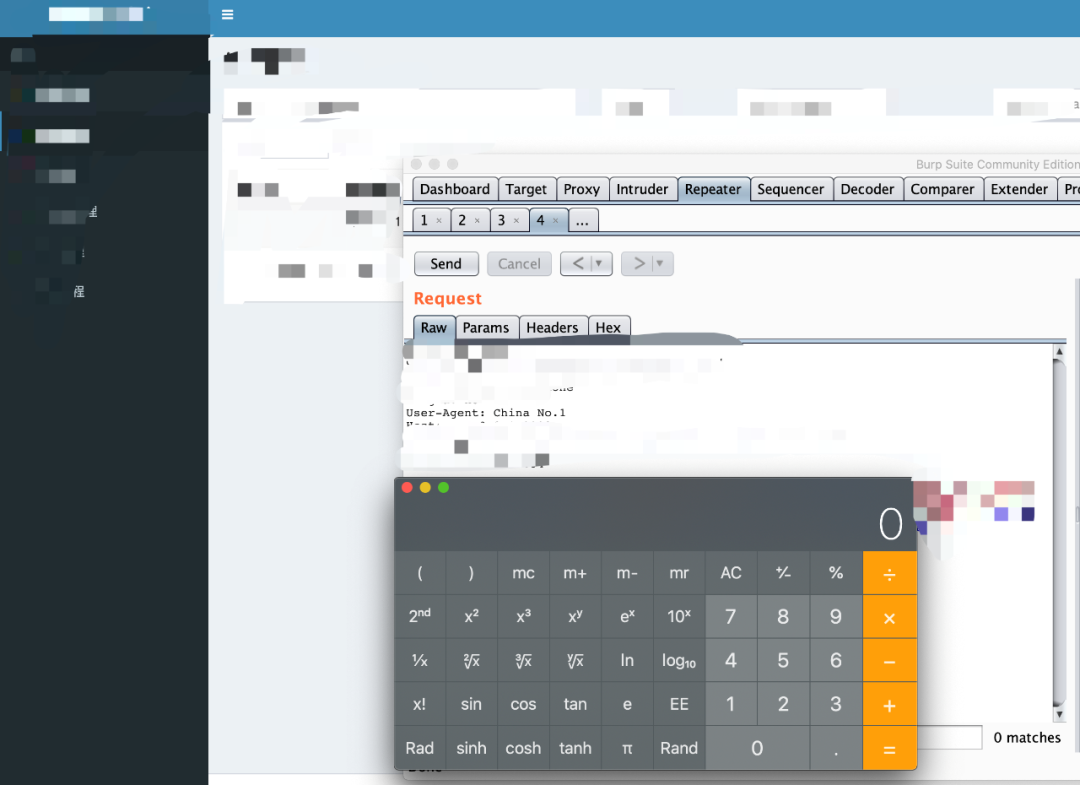

XXL-JOB是一个轻量级分布式任务调度平台。默认情况下XXL-JOB的API接口没有开启相关认证,未授权的攻击者可构造恶意请求,造成远程执行命令,直接控制服务器。漏洞利用无需登录,实际风险极高,奇安信CERT建议XXL-JOB 用户尽快采取相关措施缓解漏洞攻击。

奇安信CERT已成功复现该漏洞:

风险等级

风险等级

奇安信 CERT风险评级为:高危

风险等级:蓝色(一般事件)

影响范围XXL-JOB <= 2.2.0

处置建议

处置建议

增加授权验证,配置xxl.job.accessToken缓解此漏洞。

产品线解决方案

产品线解决方案

奇安信网神统一服务器安全管理平台更新防御规则库

奇安信网神虚拟化安全轻代理版本可通过更新入侵防御规则库2020.10.30版本,支持对XXL-JOB未授权远程命令执行漏洞的防护,当前规则正在测试中,将于10月30日发布,届时请用户联系技术支持人员获取规则升级包对轻代理版本进行升级。

奇安信网神统一服务器安全管理平台可通过更新入侵防御规则库10304版本,支持对XXL-JOB未授权远程命令执行漏洞的防护,当前规则正在测试中,将于10月30日发布,届时请用户联系技术支持人员获取规则升级包对融合版本进行升级。

奇安信网神天堤产品防护方案

奇安信新一代智慧防火墙(NSG3000/5000/7000/9000系列)和下一代极速防火墙(NSG3500/5500/7500/9500系列)产品系列,已通过更新IPS特征库完成了对该漏洞的防护。建议用户尽快将IPS特征库升级至” 2010271700” 及以上版本并启用规则ID:1227701进行检测防御。

奇安信网站应用安全云防护系统已更新防护特征库

奇安信网神网站应用安全云防护系统已全局更新所有云端防护节点的防护规则,支持对XXL-JOB未授权远程命令执行漏洞的防护。

奇安信网神云锁产品解决方案

奇安信网神云锁产品(私有云版/公有云版)可通过更新网站漏洞防御规则实现XXL-JOB未授权远程命令执行漏洞检测,请用户联系技术支持人员获取防护规则。

奇安信天眼产品解决方案

奇安信天眼新一代威胁感知系统在第一时间加入了该漏洞的检测规则,请将规则包升级到3.0.1027.12465及以上版本。规则名称:XXL-JOB未授权远程命令执行漏洞,规则ID:0x10020B55。奇安信天眼流量探针(传感器)升级方法:系统配置->设备升级->规则升级,选择“网络升级”或“本地升级”。

奇安信开源卫士已更新

奇安信开源卫士通过更新到20201027. 467版本,支持对XXL-JOB未授权远程命令执行漏洞的检测。

奇安信网神网络数据传感器系统产品检测方案

奇安信网神网络数据传感器(NDS3000/5000/9000系列)产品,已具备该漏洞的检测能力。规则ID为:5948,建议用户尽快升级检测规则库至2010271750以后版本并启用该检测规则。

参考资料

[1] https://github.com/xuxueli/xxl-job

参考资料

[1] https://github.com/xuxueli/xxl-job

时间线

2020年10月27日,奇安信 CERT发布安全风险通告

时间线

2020年10月27日,奇安信 CERT发布安全风险通告

奇安信A-TEAM招人啦!

奇安信A-TEAM招人啦!

奇安信A-TEAM正在寻找安全研究员,及时关注、跟进、挖掘最新的漏洞,维护公司的漏洞情报库,为公司产品和实战攻防能力赋能。输出研究文章、演讲、报告等为团队及公司提升影响力。

奇安信A-TEAM 团队专注于网络实战攻击研究、攻防安全研究、黑灰产对抗研究。早在Oracle第二季度关键补丁更新公告中,就被评为了“在线状态安全性贡献者”。A-TEAM 团队还曾多次率先提供Windows域、Exchange、Weblogic等重大安全问题的风险通告及可行的处置措施并获得官方致谢。同时,A-TEAM 还是奇安信CERT的支撑团队,在Web渗透、互联网底层协议分析、APT攻防对抗,前瞻性攻防工具预研等方面均积累了丰富的实战经验。

* 对从事漏洞研究工作充满热情

* 理解常见安全漏洞产生原理及防护方法

* 了解常见编程语言,具有一定的代码编写能力

* 独立分析过公开漏洞

* 独立挖掘过通用型漏洞(有CVE、CNVD编号)

* 独立撰写过较深入的漏洞分析文章

* 补充医疗保险+定期体检----你的健康我来保障

* 定期团建----快乐工作交给我

* 福利年假+带薪病假----满足各种休假需求

* 下午茶----满足你每天的味蕾

8350

8350

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?