简介:IaaS(基础设施即服务)作为云计算的核心模式之一,为用户提供了灵活的虚拟化资源,包括服务器、存储和网络等。诺卡姆团队通过详尽的项目文档,指导团队成员在项目规划与设计、基础设施搭建、自动化运维、资源管理、安全与合规、故障排查与恢复、成本优化等方面高效执行IaaS项目的开发和运维任务。文档中也提到了CSS在创建管理界面和提升用户体验中的重要性。本项目文件“iaas-master”为源代码主分支,含有构建IaaS平台的所有关键资源和详细指南,为读者提供了一个系统化了解IaaS建设和管理的视角。

1. IaaS概念与服务模式

1.1 IaaS定义与重要性

IaaS(基础设施即服务)是云计算的三大服务模式之一,它允许用户通过Internet访问和使用包括存储、服务器和其他计算资源在内的虚拟化硬件资源。IaaS的出现,对企业IT运营产生了深远的影响,因为它提供了灵活性、可扩展性和成本效率。IaaS不仅仅是出租计算资源,还提供网络、安全、监控和其他支持性服务,使得企业能够专注于核心业务,而不是基础设施的维护。

1.2 IaaS与传统IT服务的区别

与传统的IT服务模式相比,IaaS的优势体现在其高度的灵活性和经济性。传统模式下,企业需要购买和维护昂贵的物理硬件,并且随着业务的发展,扩展这些资源既耗时又耗力。而在IaaS模型中,资源的扩展就像点击几下鼠标一样简单,资源的使用可以根据实际需要进行计费,从而帮助企业更有效地控制成本。另外,IaaS提供的服务通常是多租户环境,这意味着可以实现资源的高效分配和共享,进一步降低费用。

1.3 IaaS的典型供应商与服务案例

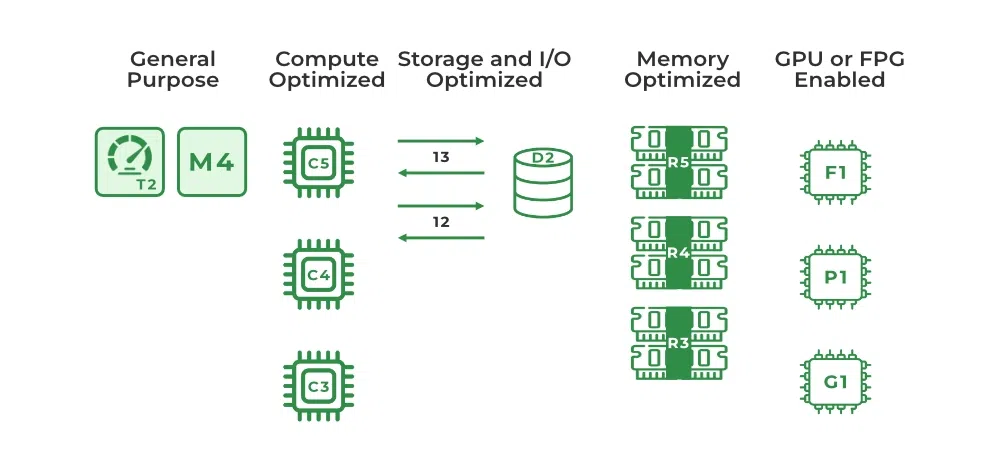

市场上有很多知名的IaaS提供商,如Amazon Web Services (AWS)、Microsoft Azure、Google Cloud Platform (GCP) 和阿里云等,它们提供了丰富的服务和工具来支持各种业务需求。这些服务通常包括虚拟服务器、云存储、内容交付网络、数据库管理、负载均衡、自动化服务等。一些案例表明,企业通过使用IaaS,成功地实现了业务流程的现代化、提升了应用的部署速度、并加强了灾难恢复能力。企业在选择IaaS供应商时,应考虑其服务的可靠性、安全性和合规性标准,以确保其业务需求得到满足。

2. 项目规划与整体架构设计

2.1 IaaS项目的目标与需求分析

2.1.1 确定项目目标

在启动IaaS项目之前,必须明确项目的商业目标和预期的技术成果。商业目标可能包括提高运营效率、降低IT成本或提高资源利用率等。技术目标则可能关注于系统的可扩展性、灵活性、可靠性和安全性。为了确保项目成功,业务和IT团队应该共同协作,将业务需求转化为明确的技术目标。项目目标的确定是一个迭代过程,随着项目进展和市场环境的变化,目标可能需要适时调整。

2.1.2 分析用户需求

用户需求的分析是设计IaaS架构的另一个关键环节。需求收集可以通过访谈、调查问卷或工作坊的形式进行,目标是了解不同用户群体对IT服务的具体需求。例如,对于开发团队,可能需要快速的资源供应以满足敏捷开发的需求;对于运维团队,则可能更关注系统的监控和维护功能。用户需求分析还需要评估现有资源的使用状况,包括现有服务器的负载情况、网络的瓶颈等,从而为后续的架构设计提供依据。

2.2 架构设计原则与方法论

2.2.1 选择合适的设计模式

在IaaS架构设计中,选择合适的设计模式对项目的成功至关重要。常见的设计模式包括分层模式、微服务架构和事件驱动架构等。例如,分层模式通过将系统分为多个服务层来提供松耦合的架构;微服务架构则通过将应用拆分成一系列小服务来提高敏捷性和可维护性。选择设计模式时需要考虑项目的规模、复杂性、团队的经验和技术栈。在设计时还应遵循现代云原生的原则,比如容器化和编排工具的使用。

2.2.2 应用最佳实践和架构方法论

为了实现高效和可维护的IaaS架构,有必要应用最佳实践和架构方法论。这包括采用DevOps文化、持续集成和持续部署(CI/CD)流程、基础设施即代码(IaC)等实践。这些方法论能够帮助团队缩短开发周期,提高发布质量和运维效率。例如,通过IaC可以实现基础设施的自动化部署和配置,从而大幅降低人为错误和提高部署速度。另外,设计时还应该遵循“故障不可知”的原则,对系统进行适当的冗余设计和灾难恢复策略。

2.3 架构组件与技术选型

2.3.1 服务器与存储技术选型

在IaaS架构中,服务器和存储技术的选型直接影响到系统的性能和成本效益。选择服务器时要考虑到计算能力、内存容量和网络性能等关键因素。虚拟化技术也对服务器的选择有影响,因为某些虚拟化解决方案对硬件有特定要求。在存储方面,需要根据业务需求选择SAN、NAS或分布式存储系统。还要考虑存储的冗余性和扩展性,以及是否需要高性能存储解决方案以应对数据密集型工作负载。

2.3.2 网络架构与布局选择

网络架构的设计是保证IaaS平台高性能和高可靠性的核心部分。它不仅涉及到数据中心内的网络连接,还关系到数据的进出流量管理。在设计网络架构时,需要考虑的因素包括带宽需求、延迟敏感度、安全策略以及多区域的灾备要求。网络设计中的关键组件包括交换机、路由器、防火墙和负载均衡器等。为了保障服务的连续性,还需要规划网络冗余和备份链路。现代IaaS架构倾向于采用软件定义网络(SDN)来提供更高的灵活性和动态资源管理能力。

3. 基础设施搭建与虚拟化技术配置

在当今数字化时代,基础设施的搭建与虚拟化技术的应用是构建现代IT环境的基石。这一章节我们将深入探讨基础设施搭建的关键步骤,选择合适的虚拟化技术,并了解如何通过配置管理实现基础设施即代码(IaC)。

3.1 基础设施搭建关键步骤

3.1.1 硬件设施的部署与配置

对于任何IaaS项目来说,物理硬件的部署和配置是第一步,也是至关重要的一步。这些硬件包括服务器、存储设备、网络设备等。在部署之前,需要根据项目需求进行精准计算,选择合适的硬件规格和配置。

首先,要选择适当的服务器硬件。CPU核心数量、内存大小、存储容量和I/O吞吐量等参数应根据预期的工作负载进行配置。例如,高密度的虚拟化环境可能需要更强大的处理器和更多的内存资源,而存储密集型应用则可能需要更大容量的存储系统。

其次,网络设备的部署也非常重要。路由器、交换机、负载均衡器等需要根据网络设计进行合理布局,并确保它们的配置满足性能和安全的要求。网络设备的配置应该为数据传输提供足够的带宽和低延迟,并支持必要的安全协议和访问控制列表(ACLs)。

# 示例:配置Linux服务器的网络设置(/etc/sysconfig/network-scripts/ifcfg-eth0)

TYPE=Ethernet

BOOTPROTO=none

DEFROUTE=yes

PEERDNS=yes

PEERROUTES=yes

IPV4_FAILURE_FATAL=no

IPV6INIT=yes

IPV6_AUTOCONF=yes

IPV6_DEFROUTE=yes

IPV6_PEERDNS=yes

IPV6_PEERROUTES=yes

IPV6_FAILURE_FATAL=no

NAME=eth0

UUID=***-1234-1234-1234-***abc

DEVICE=eth0

ONBOOT=yes

IPADDR=***.***.*.***

PREFIX=24

GATEWAY=***.***.*.*

DNS1=*.*.*.*

DNS2=*.*.*.*

在硬件设施部署完成后,服务器的配置管理是确保系统稳定运行的关键。从安装操作系统到配置系统服务,再到安装必要的软件和工具,每一步都需要精心规划和实施。通过自动化脚本和配置管理工具可以大大提高效率,并减少人为错误。

3.1.2 网络环境的搭建

网络环境的搭建涉及到网络设计原则、IP地址规划、子网划分、VLAN配置等多个方面。一个稳固的网络环境能够确保数据传输的高效和安全。在设计网络环境时,需要考虑以下因素:

- 确保有足够的IP地址用于服务器、网络设备和终端设备的连接。

- 使用子网划分技术来优化IP地址的使用,并提供一定程度的隔离以增强安全性。

- 利用虚拟局域网(VLAN)技术将大型局域网划分为多个逻辑上的小型网络,以减少广播域和提高网络管理效率。

- 网络的冗余设计以确保高可用性,比如使用双链路连接、链路聚合、冗余路由器等。

通过使用网络配置工具和命令进行网络环境的配置,可以确保网络设置的正确性和高效性。

# 示例:使用ip命令配置网络接口(CentOS/RHEL系统)

# 添加一个新的IP地址到eth0接口

ip addr add ***.***.*.***/24 dev eth0

# 启动网络接口

ifconfig eth0 up

# 使用ip命令查看所有网络接口的状态

ip link show

# 测试网络连接

ping *.*.*.*

3.2 虚拟化技术的选择与应用

3.2.1 虚拟化技术概述

虚拟化技术允许用户在一个物理服务器上运行多个虚拟机(VMs),每个虚拟机可以运行不同的操作系统和应用程序。这种技术提高了硬件资源的利用率,并为多租户环境提供了隔离和安全保证。

当前流行的虚拟化技术包括:KVM(Kernel-based Virtual Machine)、VMware vSphere、微软的Hyper-V、以及Xen。每种技术都有其特点和优势,根据不同的业务需求和环境选择合适的虚拟化技术至关重要。

3.2.2 虚拟化技术配置与优化

配置虚拟化环境时,需要考虑虚拟机的CPU、内存、网络和存储资源分配。合理的资源分配可以确保虚拟机的性能,同时避免资源浪费。以下是一些虚拟化配置的关键点:

- CPU虚拟化应考虑虚拟机的CPU核心数、核心限制以及超线程技术的使用。

- 内存管理涉及虚拟机内存的大小、交换空间的配置以及内存热插拔的支持。

- 网络配置要确保虚拟网络接口与物理网络的兼容性和通信效率。

- 存储配置需要考虑使用本地存储、网络存储或分布式存储,并选择正确的磁盘类型和存储虚拟化技术。

优化虚拟化环境通常涉及监控资源使用情况,并根据工作负载动态调整资源分配。使用性能分析工具如vmstat、iostat、netstat等,可以实时监控虚拟机和物理机的性能。

graph LR

A[开始虚拟化配置] --> B[选择虚拟化平台]

B --> C[配置CPU资源]

B --> D[配置内存资源]

B --> E[配置网络资源]

B --> F[配置存储资源]

C --> G[监控和优化CPU性能]

D --> G

E --> G

F --> G[结束优化]

3.3 配置管理与基础设施即代码

3.3.1 配置管理工具的选用

配置管理工具是自动化基础设施搭建和维护过程中的核心工具。它们提供了一种方法来自动化地配置、维护和管理物理及虚拟服务器。常用的配置管理工具有Ansible、Puppet、Chef和SaltStack等。

选择配置管理工具时,需要考虑以下因素:

- 易于使用和学习

- 能够集成现有的工作流程和工具

- 良好的社区支持和文档

- 能够跨平台工作,支持不同的操作系统和环境

配置管理工具应能够定义和实现基础设施的期望状态,自动执行系统配置任务,同时提供变更管理和合规性检查功能。

3.3.2 基础设施即代码的实现方式

基础设施即代码(Infrastructure as Code, IaC)是一种管理和配置IT基础设施的方式,它利用描述性的代码文件替代手动配置。使用IaC可以实现基础设施的版本控制、自动化测试和持续部署。

实现IaC通常涉及到两个主要工具:配置管理工具(如Ansible、Puppet等)和自动化部署工具(如Terraform、CloudFormation等)。通过这些工具,可以将基础设施的配置和部署以代码的形式进行管理,从而提高自动化水平和灵活性。

# 示例:使用Ansible的playbook来配置Web服务器

- name: Configure Web Server

hosts: webservers

become: yes

vars:

http_port: 80

https_port: 443

tasks:

- name: Install Apache

apt:

name: apache2

state: present

- name: Enable Apache sites-available

linein***

***

*** "ServerName localhost"

create: yes

- name: Enable Apache rewrite module

apache2_module:

name: rewrite

state: present

- name: Start Apache

service:

name: apache2

state: started

enabled: yes

在采用基础设施即代码的方法后,整个基础设施的管理变得更加透明和可追踪,极大地提高了IT运维的效率和质量。

4. 自动化运维工具与CI/CD流程实现

自动化运维工具与持续集成/持续部署(CI/CD)是现代软件开发和部署流程中不可或缺的两个方面。它们极大地提高了开发效率、加快了交付速度,并且能够确保应用程序的质量和可靠性。本章节将深入探讨如何集成自动化运维工具,设计和构建CI/CD流程,以及自动化测试与部署策略的实现。

4.1 自动化运维工具的集成与部署

4.1.1 自动化工具的选择与评估

选择合适的自动化运维工具对于成功实现运维自动化至关重要。企业需要评估工具是否能够满足特定的业务需求,包括配置管理、任务调度、监控告警以及日志分析等方面。市场上常见的自动化运维工具有Ansible、Puppet、Chef和SaltStack等。企业应基于以下维度进行评估:

- 易用性 : 工具的学习曲线、用户界面友好度、文档完整度等因素。

- 扩展性 : 工具是否支持横向扩展,是否能够与现有的系统集成。

- 性能 : 工具的执行效率,处理大规模部署的能力。

- 安全性 : 工具是否提供访问控制,确保安全执行运维任务。

例如,Ansible以其无代理、声明式配置、易学易用的特性脱颖而出。以下是一个简单的Ansible Playbook示例,用于配置Nginx服务器:

- name: Install and configure Nginx

hosts: webservers

become: yes

tasks:

- name: Install Nginx

apt:

name: nginx

state: present

- name: Copy Nginx configuration

template:

src: /path/to/nginx.conf.j2

dest: /etc/nginx/nginx.conf

- name: Start Nginx service

service:

name: nginx

state: started

enabled: yes

4.1.2 集成自动化运维工具的实践

集成自动化运维工具到现有IT环境是一个系统工程,需要策略性地规划和执行。以下是集成步骤的概述:

- 环境评估 : 评估现有系统环境,包括硬件、网络、软件及已有的配置。

- 需求分析 : 确定自动化运维的目标,例如减少手动错误、提高部署速度等。

- 工具选择 : 根据评估和分析结果,选择适合的自动化运维工具。

- 流程设计 : 设计自动化工作流程,包括任务、角色、授权和流程控制。

- 测试与部署 : 在沙箱环境中测试流程,然后逐步部署到生产环境。

- 监控与优化 : 持续监控流程的执行情况,并根据反馈进行优化。

4.2 持续集成与持续部署(CI/CD)流程

4.2.1 CI/CD流程设计原则

CI/CD流程设计原则的核心是自动化和持续性。这涉及到代码的持续集成、自动化测试、以及快速部署。CI/CD流程的设计应遵循以下原则:

- 快速反馈 : 开发人员提交代码后应立即触发构建和测试,以便快速发现问题。

- 透明性 : 所有的构建、测试结果和部署活动都应该是透明的,所有利益相关者都能随时访问。

- 安全 : 自动化流程中不应减少代码审核和测试的标准。

- 持续交付 : 确保软件能够在任何时候推向生产环境,即使部署不立即进行。

4.2.2 CI/CD工具链的构建与实践

构建CI/CD工具链需要多个工具的协同工作。一个常见的工具链可能包括源代码管理工具(如Git)、构建工具(如Maven、Gradle)、容器技术(如Docker)、容器编排工具(如Kubernetes)和部署工具(如Ansible)。

以一个简单的Java应用程序为例,我们可以使用Jenkins作为CI服务器,利用Maven来构建项目,Docker来容器化应用,并使用Kubernetes进行部署。下面是一个使用Jenkins进行持续集成的简化流程:

- 开发人员提交代码到Git仓库。

- Jenkins检测到代码提交,触发新的构建任务。

- Jenkins拉取最新的代码,使用Maven进行项目构建和单元测试。

- 构建成功后,Maven构建工具生成Docker镜像,并推送到镜像仓库。

- Jenkins触发Kubernetes集群上的部署脚本,将最新的镜像拉取到集群中并更新部署。

4.3 自动化测试与部署策略

4.3.1 自动化测试框架的选择与实现

自动化测试框架的选择要基于项目的技术栈和测试需求。一般而言,单元测试、集成测试和功能测试是常见的测试类型。流行的自动化测试框架包括JUnit、TestNG(Java)、pytest(Python)、Selenium等。

以JUnit为例,自动化测试的代码可以编写如下:

import static org.junit.Assert.assertEquals;

import org.junit.Test;

public class CalculatorTest {

@Test

public void testAddition() {

Calculator calculator = new Calculator();

assertEquals(4, calculator.add(2, 2));

}

}

4.3.2 部署策略与版本控制

自动化部署是CI/CD流程中至关重要的一环,它涉及到如何将软件从测试环境安全、准确地推送到生产环境。常见的部署策略包括蓝绿部署、金丝雀发布和滚动更新。

部署策略的选择取决于业务需求和应用的特性。例如,蓝绿部署通过保持两个相同的环境(一个生产环境,一个待发布环境)来快速切换,从而最小化发布风险。在金丝雀发布中,一小部分用户首先尝试新版本,如果反馈良好,则逐步扩大到所有用户。滚动更新则是在不停止服务的情况下,逐步替换旧版本的实例。

以Kubernetes为例,使用滚动更新部署新版本的Pods可以通过修改Deployment对象来实现:

apiVersion: apps/v1

kind: Deployment

metadata:

name: myapp-deployment

spec:

replicas: 3

template:

spec:

containers:

- name: myapp-container

image: myapp:1.0.1

minReadySeconds: 10

strategy:

type: RollingUpdate

rollingUpdate:

maxUnavailable: 1

maxSurge: 1

在这个例子中, maxUnavailable 设置为1,表示在更新过程中最多只能有一个Pod不可用; maxSurge 设置为1,表示在更新过程中,可以有最多一个额外的Pod在运行。这样的配置保证了更新的平滑进行,同时不会对用户服务造成显著的影响。

通过本章节的介绍,您应该已经对自动化运维工具的集成与部署、CI/CD流程设计原则、自动化测试与部署策略有了深入的了解。

5. 资源监控与调度策略

5.1 资源监控机制与工具选择

在IaaS模型中,资源监控是一项关键任务,它为管理员提供对基础设施健康状态和性能的洞察。监控不仅涉及收集数据,还涉及如何利用这些数据来优化性能和成本效率。

5.1.1 监控指标与监控工具

监控指标是衡量资源使用情况和系统性能的关键数据点。这些指标通常包括CPU使用率、内存消耗、磁盘I/O、网络带宽使用等。选择合适的监控工具是实现有效监控的关键。流行的开源监控工具如Prometheus和Grafana,因其扩展性和灵活性而广受欢迎。

# Prometheus抓取配置示例

scrape_configs:

- job_name: 'prometheus'

static_configs:

- targets: ['localhost:9090']

在上述配置中,Prometheus配置了名为'prometheus'的任务,目标为本地主机的9090端口。Prometheus将从该端口抓取数据,并通过Grafana可视化。

5.1.2 监控系统的搭建与优化

搭建监控系统不仅包括安装工具,还包括配置告警、设置阈值、数据存储和可视化仪表板。以Prometheus为例,搭建过程涉及配置抓取规则、定义警报规则以及通过Grafana设置面板和图表。

# Prometheus警报规则示例

groups:

- name: example

rules:

- alert: HighCPUUsage

expr: (100 - (avg by(instance) (irate(node_cpu{job="node exporter",mode="idle"}[5m])) * 100)) > 80

for: 1m

labels:

severity: page

annotations:

summary: High CPU usage on instance {{ $labels.instance }}

上段代码定义了一个名为HighCPUUsage的警报规则,当CPU使用率超过80%时,将会触发警报。

5.2 动态资源调度机制

动态资源调度是IaaS云环境自动化和优化资源使用的关键。它涉及自动分配、启动、停止和调整工作负载,以便响应实时需求和最大化资源利用率。

5.2.1 调度算法的原理与应用

调度算法可以基于不同的策略,如轮询、最少连接、响应时间等。Kubernetes是动态资源调度领域的领导者,它使用复杂的调度算法来分配容器到合适的节点。

graph TD

A[调度器] -->|检查资源| B[节点A]

A -->|检查资源| C[节点B]

A -->|检查资源| D[节点C]

B -->|资源不足| E[排除]

C -->|资源满足| F[选择]

D -->|资源超额| E

F -->|调度容器| G[Pod]

如mermaid流程图所示,Kubernetes调度器会检查不同节点的资源状态,并选择合适的节点来调度Pod。

5.2.2 动态调度策略与实现

动态调度策略通常涉及自动伸缩,即根据工作负载需求自动调整资源。例如,Kubernetes的HPA(Horizontal Pod Autoscaler)可以根据CPU使用率自动扩展Pod数量。

# Kubernetes HPA配置示例

apiVersion: autoscaling/v2beta2

kind: HorizontalPodAutoscaler

metadata:

name: my-app-hpa

spec:

scaleTargetRef:

apiVersion: apps/v1

kind: Deployment

name: my-app

minReplicas: 1

maxReplicas: 10

metrics:

- type: Resource

resource:

name: cpu

target:

type: Utilization

averageUtilization: 50

在上述配置中,HPA配置为当CPU使用率达到50%时,Pod数量会在1到10之间动态调整。

5.3 性能优化与资源弹性伸缩

性能优化和资源弹性伸缩是确保云服务高可用性和成本效率的关键。这涉及对资源使用进行持续分析,然后调整资源分配来满足需求。

5.3.1 性能分析与优化方法

性能分析通常涉及到使用工具来检测瓶颈和优化点。例如,使用火焰图分析CPU使用情况,或使用网络分析工具如Wireshark来诊断网络问题。

#火焰图分析示例

# 安装FlameGraph工具

git clone ***

* 使用perf工具生成数据并创建火焰图

sudo perf record -F 99 -a -g -- sleep 60

sudo perf script | FlameGraph/stackcollapse-perf.pl | FlameGraph/flamegraph.pl > perf.svg

上述过程通过perf记录系统性能,然后使用FlameGraph工具生成可视化表示。

5.3.2 资源弹性伸缩的策略与实践

资源的弹性伸缩涉及到根据实时负载来自动增加或减少资源。一个典型的实践是使用云服务商的自动伸缩服务,例如AWS的Auto Scaling或Azure的Virtual Machine Scale Sets。

// AWS Auto Scaling策略示例

{

"AutoScalingGroupName": "my-asg",

"MinSize": 1,

"MaxSize": 10,

"DesiredCapacity": 5,

"TargetGroupARNs": [

"arn:aws:elasticloadbalancing:us-west-2:***:targetgroup/my-target-group/***"

],

"HealthCheckType": "ELB",

"HealthCheckGracePeriod": 300,

"UpdatePolicy": {

"Type": "Simple",

"Cooldoown": 60,

"MinAdjustmentMagnitude": 1

}

}

此配置示例定义了一个Auto Scaling组,其中包括最小、最大和期望的容量。它还定义了健康检查和更新策略,以便在需要时自动添加或移除实例。

本章节内容涵盖了资源监控与调度策略的核心概念和实践,从监控工具的选择到动态调度机制的应用,再到性能优化和弹性伸缩的具体操作,为云基础设施的高效运行提供了理论基础和实际操作指南。

6. 安全策略与合规性标准

在数字化时代,数据安全与隐私保护成为企业和组织在使用IaaS基础设施时不可忽视的议题。本章节将深入探讨安全策略的框架、合规性标准的要求,以及数据安全和隐私保护的实施方法。

6.1 安全策略框架与实施

6.1.1 安全策略的制定

安全策略是组织为了保护其信息资产免受威胁而制定的指导方针和措施。在IaaS环境中,安全策略的制定应遵循以下原则:

- 风险评估 :评估潜在风险并确定关键资产。

- 最小权限原则 :赋予用户和系统操作所需的最小权限。

- 防御深度 :实施多层防御策略来减缓攻击。

- 监测与响应 :建立监测机制并制定事件响应计划。

6.1.2 安全措施的实施与管理

在确定了安全策略之后,实施与管理安全措施是确保策略得以执行的关键。这包括:

- 访问控制 :运用身份和访问管理(IAM)服务限制对资源的访问。

- 加密通信 :确保所有数据传输都通过加密通信,使用如TLS协议。

- 入侵检测与防御 :部署入侵检测系统(IDS)和入侵防御系统(IPS)。

6.1.3 安全策略管理工具和流程

有效管理安全策略需要专门的工具和流程。其中:

- 安全信息和事件管理(SIEM) :汇总并分析安全警报,以便快速响应威胁。

- 定期审计 :定期对安全策略的执行进行检查和审计。

- 安全策略更新 :随着威胁环境的变化,及时更新和修订安全策略。

6.1.4 安全培训和文化

组织内的安全培训不可忽视,构建一种安全文化可以提高员工对安全威胁的意识。具体措施包括:

- 定期培训 :确保所有员工定期接受安全意识培训。

- 安全政策宣传 :通过内部沟通和教育活动加强安全政策的知晓度。

- 强化责任意识 :明确每个员工在组织安全中扮演的角色。

6.2 合规性标准的要求与检查

6.2.1 主要合规性标准概述

合规性是确保企业符合特定行业规定和法律要求的必要过程。IaaS环境下,企业通常需要关注的合规性标准包括:

- ISO/IEC 27001 :信息安全管理体系标准。

- GDPR :欧盟通用数据保护条例。

- HIPAA :美国健康保险流通与责任法案。

6.2.2 合规性检查与审计流程

合规性检查和审计的目的是验证组织是否符合已建立的安全政策和合规性要求。关键步骤包括:

- 内部审计 :定期进行内部审计以检查和评估合规性。

- 第三方审核 :聘请第三方进行客观的合规性评估。

- 持续监控 :利用自动化工具持续监控合规性。

6.3 数据安全与隐私保护

6.3.1 数据加密技术与应用

数据加密是保护数据不被未授权访问的重要技术,主要使用方式包括:

- 传输层加密 :使用SSL/TLS等协议加密数据传输过程。

- 存储加密 :对存储在云服务中的数据进行加密。

- 端到端加密 :确保数据从源头到目的地的完整加密链路。

6.3.2 隐私保护措施与执行

隐私保护涉及收集、使用和共享个人数据的控制。有效执行隐私保护措施包括:

- 数据去标识化 :通过匿名化或伪匿名化处理个人数据。

- 访问控制 :严格限制对个人数据的访问。

- 透明度与控制权 :向用户提供他们的数据使用情况,并允许他们控制自己的个人数据。

在安全策略与合规性标准章节中,我们详细探讨了在IaaS环境中如何建立有效的安全框架、确保组织符合各种合规性要求,并且如何保护数据安全和用户隐私。通过这些策略和措施的实施,可以有效地降低风险,保障企业信息资产的安全,同时遵守相关法律法规。

7. 故障诊断与服务恢复计划

在当今高度依赖IT服务的商业环境中,确保服务的持续可用性和快速恢复能力是至关重要的。故障诊断、应急响应和服务恢复计划是维护业务连续性的关键组成部分。本章将探讨有效的故障诊断工具与方法、应急响应机制以及定期维护和性能调优的策略。

7.1 故障诊断工具与方法

故障诊断是一个系统化的过程,需要综合运用多种工具和方法来快速定位问题,并对根本原因进行分析。以下是故障诊断的常用工具和流程:

7.1.1 故障诊断流程与技术

故障诊断流程通常包括以下步骤:

- 识别和记录问题 :首先,要明确遇到的问题是什么,记录所有与问题相关的细节和时间戳。

- 收集系统信息 :利用各种诊断工具收集系统日志、性能数据等信息。

- 隔离问题范围 :通过排除法缩小问题的可能范围,可能需要检查网络、服务器、存储或其他基础设施组件。

- 复现问题 :尽可能在测试环境中复现问题,以验证问题的重复性和范围。

- 深入分析 :对收集到的数据进行详细分析,使用各种诊断技术来追踪问题的源头。

故障诊断技术包括:

- 性能监控工具 :如Nagios、Zabbix、Prometheus等,这些工具能够监控系统的性能指标并及时告警。

- 日志分析工具 :如ELK Stack(Elasticsearch、Logstash、Kibana),它们能够聚合和分析大量日志数据。

- 网络分析工具 :如Wireshark,用于捕获和分析网络上的数据包。

- 故障分析工具 :如Splunk,它提供了复杂的日志管理和分析功能。

- 自动化诊断脚本 :利用脚本语言(如Python、Bash)编写的自动化诊断脚本,能够快速执行检查并生成报告。

7.1.2 日志分析与故障定位

日志是了解系统运行状态和故障诊断的重要信息源。高效地分析日志需要以下步骤:

- 日志数据聚合 :首先将分散在各个系统组件中的日志数据收集到一个中央位置。

- 日志解析 :将日志数据格式化为可搜索和可读的格式。

- 实时监控 :设置实时监控以对关键日志事件产生告警。

- 关联分析 :利用日志管理工具关联不同系统组件的日志,以便更好地理解故障发生前后的事件顺序。

以下是一个简单日志分析的示例:

import re

def parse_logs(logs):

"""

解析日志文件,输出错误信息和时间戳

"""

pattern = ***pile(r"ERROR.*?(\d{4}-\d{2}-\d{2}\s\d{2}:\d{2}:\d{2})")

errors = pattern.findall(logs)

return errors

# 假设log_data是从日志文件读取的内容

log_data = """

2023-03-23 15:30:01 ERROR: Database connection failed

2023-03-23 16:01:35 ERROR: File not found

errors = parse_logs(log_data)

print(errors)

执行这段脚本将输出日志中所有的错误信息及其发生的时间:

['2023-03-23 15:30:01', '2023-03-23 16:01:35']

此例展示了如何解析包含特定模式的字符串(即错误日志条目),并从中提取时间戳信息,这对于故障诊断至关重要。

通过综合运用各种故障诊断工具和技术,我们可以更迅速和准确地定位问题,并采取相应的恢复措施。下一节将介绍如何制定应急响应计划并实践服务恢复策略。

简介:IaaS(基础设施即服务)作为云计算的核心模式之一,为用户提供了灵活的虚拟化资源,包括服务器、存储和网络等。诺卡姆团队通过详尽的项目文档,指导团队成员在项目规划与设计、基础设施搭建、自动化运维、资源管理、安全与合规、故障排查与恢复、成本优化等方面高效执行IaaS项目的开发和运维任务。文档中也提到了CSS在创建管理界面和提升用户体验中的重要性。本项目文件“iaas-master”为源代码主分支,含有构建IaaS平台的所有关键资源和详细指南,为读者提供了一个系统化了解IaaS建设和管理的视角。

334

334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?