影响范围V11.3版

2017版

2016版

2015版

2013版

2013增强版

漏洞简介

通过未授权访问进入上传点上传图片马,使用任意文件包含getshell

漏洞分析

未授权访问文件上传

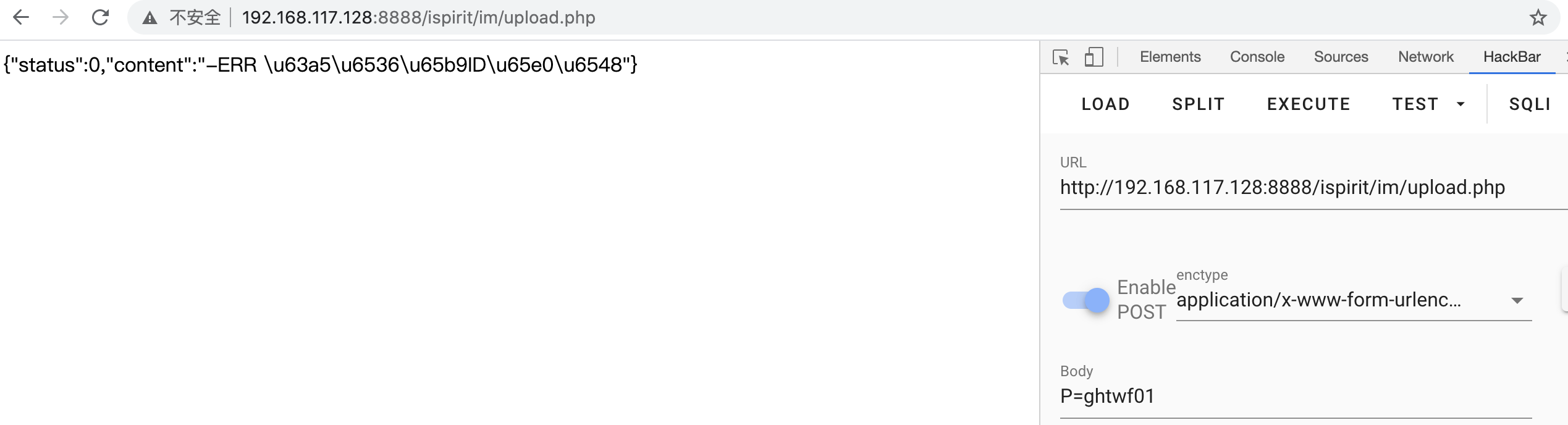

漏洞点位于/ispirit/im/upload.php,首先看到如下代码$P = $_POST["P"];

if (isset($P) || ($P != "")) {

ob_start();

include_once "inc/session.php";

session_id($P);

session_start();

session_write_close();

}

else {

include_once "./auth.php";

}

auth.php是进行身份认证相关的,如果我们POST传入了一个P那么就会实现绕过,但是由于还有后续验证所以并没有完全绕过

接着我们继续看代码如下$DEST_UID = $_POST["DEST_UID"];

$dataBack = array();

if (($DEST_UID != "") &&

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5046

5046

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?