NetScaler网关是NetScaler最常用的功能之一。在早期版本中,Citrix产品中对其命名为安全网关或访问网关,但NetScaler的10.1版本,它被命名为NetScaler网关。这个功能和以前安全网关相同,它通过一个网关授予用户远程访问公司的内部网络。它有多个特性和方式能给改善最终用户访问公司内部网络的体验,在这一章,我们将介绍它的详细特性。快速概述下我们将覆盖的内容:

NetScaler的网关的基础知识

不同的连接方式和设置

示例设置方案

和XenDesktop/ XenApp和XenMobile集成

配置StoreFront

发展简史

NetScaler网关功能发布了许多不同的形式。第一个版本于2001年首次发布,名字叫Citrix Secure Gateway。这是一个基于windows的软件,提供给用户远程访问Citrix应用服务的解决方案。后来,Citrix发布Access Gateway,它提供了更多的功能,如SSL ×××,端点分析和×××。现在已经名字已经改为NetScaler ,Gateway,它拥有两种不同的形式,即软件版本 VPX和硬件版本MPX。这两个版本的更多信息,可以找到NetScaler网关数据表查看他们的规格等,位于http://bit.ly/1kGLZS0。

许多公司都使用NetScaler设备的网关功能,因为它提供的好处是将许多功能在同一设备上实现,而不仅仅只有网关访问功能。

NetScaler Gateway的关键特性:

NetScaler的网关具有一组功能,其中可用于授予最终用户的远程访问,如:

ICA代理:这个特性允许网关代理ICA协议通过TCP端口443传输的XenApp流量或XenDesktop流量。

SSL ×××:这是一个基于浏览器的×××解决方案,也被称为客户端访问。

×××:这是一个虚拟专用网络功能,让用户使用NetScaler网关插件访问公司内部网络。

端点分析:这是一个网络访问控制功能,扫描客户信息检查是否满足企业安全策略,满足策略要求才被允许连接到网络。

SmartAccess:SmartAccess允许我们通过使用NetScaler会话策略来控制对服务器上应用程序和桌面的访问。你可以阅读更多关于SmartAccesshttp://support.citrix.com/proddocs/topic/access-gateway-92/agee-smartaccess-how-it-works-c.html。

MDX:它基本上是一个应用级的×××的解决方案,用于整合NetScaler XenMobile应用程序管理。

NetScaler网关还有更多的功能,我们将在这一章讨论。前提,所有这些特性要求我们安装了一个合法的NetScaler许可证。如果只使用常规的ICA代理功能,我们只需要一个普通平台许可证即可,在前面的章节中,我们已经介绍了许可证信息。如果我们还想要使用在前面的列表中任何其他特性,我们还需要添加一个通用许可。

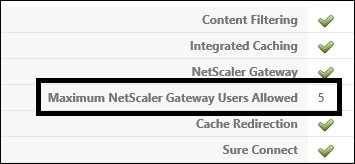

当我们购买了正规的NetScaler平台许可证,无论是对于MPX或VPX,我们都会得到5个通用许可证。我们可以从GUI导航验证System | Licenses:

我们也可以通过CLI使用以下命令验证这一点:

show license |

这些许可证是并发的,这意味着我们可以有五个用户在任何给定时间使用基于×××的解决方案。如果我们需要更多的并发用户,我们不得不购买更多用户的许可证。

NetScaler网关的最常用的功能是ICA代理,这是允许远程用户访问XenApp或XenDesktop的解决方案,并且只要求用户安装Citrix Receiver。它不需要额外的许可证。解决的办法很简单,因为它的所有的ICA流量隧道都通过端口443(此端口通常用于安全的HTTP流量)访问网关和返回给用户,并且在防火墙上打开该端口并允许在远程访问即可。

让我们来看看一个示例场景,看看ICA代理如何工作,以及用户如何能够访问他们的应用程序或桌面。

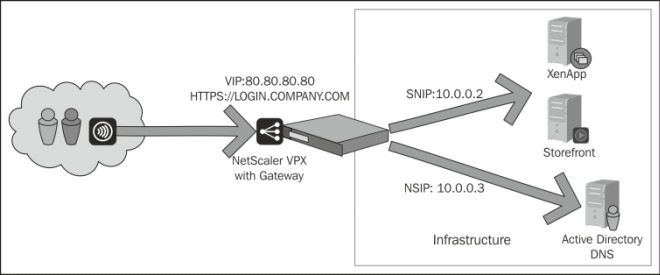

一个公司拥有的NetScaler网关功能并设置允许远程用户访问他们的XenApp解决方案。该示例网关为https://login.company.com,NSIP和SNIP设置了按照下图所示的设计:

那么他们是如何工作的呢?

当用户访问XenApp的资源时,将会出现以下访问流程:

1、User1通过浏览器访问https://login.company.com,然后DNS解析到NetScaler VIP。NetScaler VIP根据信息通过SNIP转发到相应的Web Interface或者StoreFront,显示登录界面。

2、User1在网站上与他/她的凭证进行认证。

3、NetScaler可利用其NSIP联系活动目录(AD)来验证用户。如果我们已经配置负载平衡的Active Directory服务,那么它会使用SNIP。

4、StoreFront身份验证服务去NetScaler调用NetScaler的的用户验证和凭据显示StoreFront门户用户的应用快捷方式。

5、StoreFront验证服务通过XML服务转发凭据给XenApp服务器群,XenApp使用STA的存储服务来存储的用户凭据,并获取可用资源的列表。

6、XenApp的通过XML的服务返回信息给StoreFront,并提供对可用资源的安全票据和信息。

7、StoreFront联系NetScaler回调URL为用户生成一个可用的资源列表信息显示在Web网页上。

现在,在Web网页上显示用户所有可用的资源。如果用户点击一个应用程序/桌面,将会发生访问流程:

1、当User1点击应用程序1,NetScaler可发送HTTP或HTTPS请求,根据设置,以StoreFront的服务器,这说明什么资源正在请求。

2、StoreFront连接使用XML服务到XenApp场。

3、该STA服务的查询可以启动应用程序资源1的IMA服务。

4、该STA服务返回给StoreFront的服务器具有可利用的资源,包括其IP地址信息。

5、StoreFront生成的ICA文件,其中包含由该STA签发的票据并将其发送到客户端的Web浏览器。生成的ICA文件中包含的NetScaler网关VIP的全FQDN名以及有后端服务器的IP地址绑定的STA登录票据。

6、Citrix Receiver通过FQDN和STA票据启动一个会话。

我们现在已经看到了一个示例场景,知道了Citrix组件之间如何通信,并生成与外部用户的ICA连接。我们看到了ICA代理如何工作,该流程不像普通的×××连接那样复杂。

现在,让我们仔细审视NetScaler网关功能的配置,以及我们如何设置它。

转载于:https://blog.51cto.com/tasnrh/1598235

1379

1379

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?