2013年7月15日,TrendMicro宣布发现一个针对亚洲和欧洲政府机构的APT***。这个***发起是通过一封定向钓鱼邮件。

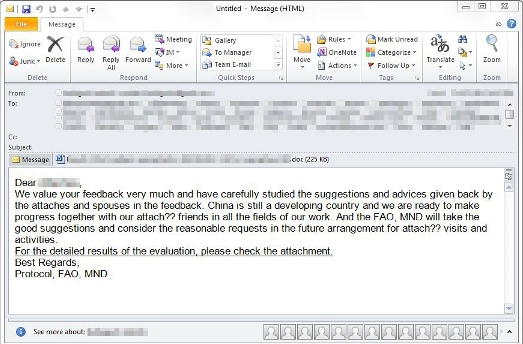

邮件以中国国防部外事办的名义发出,对特定受害人具有很强的诱惑力。

邮件中有一个恶意WORD附件利用了一个Office WORD漏洞(CVE-2012-0158),跟之前的Safe APT***行动如出一辙。如果受害人没有打上这个补丁,就会中招。恶意代码植入后会从IE中盗取网站登录凭据,以及从Outlook中盗取邮件帐号,并将盗取到的信息传送到位于香港的两个IP。

这次***的对象除了亚洲和欧盟的政府机构,还包括了中国的一些媒体机构。

【参考】

TrendMicro:针对以色列美国等国的基于Xtreme RAT的APT***

McAfee:High Roller金融欺诈行动采用了创新性技术

TrendMicro:针对东亚政府和台湾电子企业的APT***IXESHE

转载于:https://blog.51cto.com/yepeng/1252283

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?