懂得网络的人对于Ping这个最基本的网络命令一定很熟悉,它是一个非常好用的TCP/IP工具。它可以向你提供的地址发送一个小的数据包,然后侦听这台机器是否有“回答”。你可以使用机器的 Internet 地址,如:ping 192.78.222.81,或者也可使用机器名,如:ping MyComputer。 在使用Ping时,Ping工具程序发送一个ICMP(Internet Control Management Protocol,简称Internet控制管理协议)应答请求给对方,以验证另一台计算机是否在网络上,分析对方的名字和IP地址。 简单来说,PING能告诉你现在哪些机器在网络上活动。

可是这个Ping也能给Windows系统带来严重的后果,那就是Ping入侵即是ICMP入侵,原理是通过Ping大量的数据包使得计算机的CPU使用率居高不下而崩溃,通常在一个时段内连续向计算机发出大量请求而导致CPU处理不及而死机。实际上我们可以通过相应的设定或者利用防火墙来使对方无法PING到自己的计算机。

下面将向朋友介绍如何配置系统IP安全策略来禁止他人Ping自己的主机,具体操作步骤如下:

一、添加IP安全策略

我们首先要做的就是,在控制台中添加IP安全策略单元,添加步骤如下:

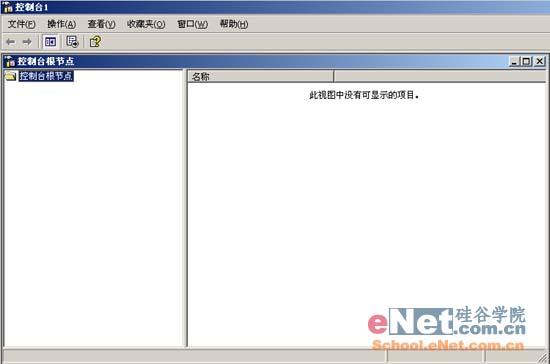

1)依次点击“开始”→“运行”,然后在“运行”窗口中输入“mmc”并回车,此时将会打开“控制台1”窗口(如图1);

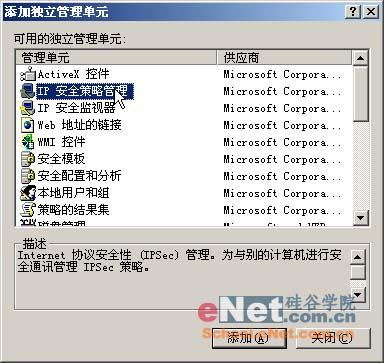

2)在图1所示窗口依次点击“文件”→“添加/删除管理单元” →“添加”,此时将会打开“添加/删除管理单元”窗口,我们在此窗口下的列表中双击“IP安全策略管理”(如图2);

3)这时将会弹出“选择计算机域”窗口,在此我们选中“本地计算机”,然后点击“完成”按钮,最后依次点击“关闭”→“确定”,返回“控制台1”主界面,此时我们将会发现在“控制台要节点”下多了“IP安全策略,在本地计算机”(如图3)项,此时可以说明控制台中已经添加了IP安全策略项。

二、创建IP安全策略

在我们添加了IP安全策略后,还要创建一个新的IP安全策略,步骤如下:

(1)在图3中右键点击“IP安全策略,在本地机器”选项,执行“创建IP安全策略”命令,此时将会打开“IP安全策略向导”窗口;

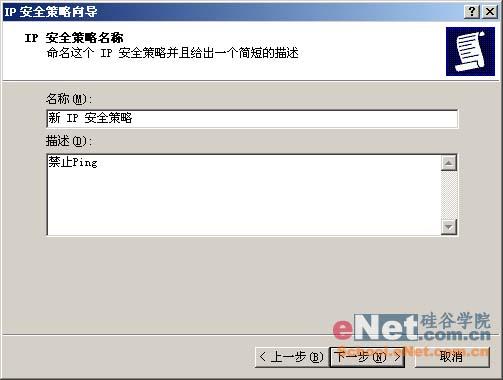

(2)单击“下一步”按钮,此时将会出现要求指定IP安全策略名称及描述向导页面,我们可以在“描述”下输入一个策略描述,比如“禁止Ping”(如图4);

(3)点击“下一步”,然后在出现的页面中确保选中了“激活默认相应规则”项,然后单击“下一步”;

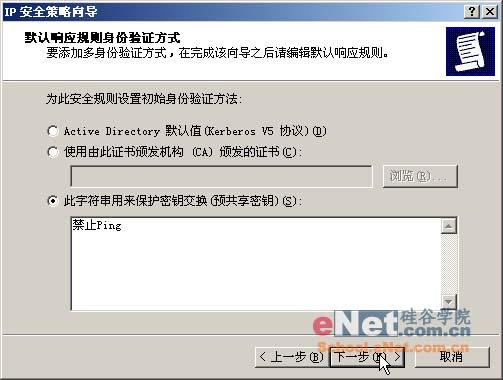

(4)在出现的“默认响应规则身份验证方法”对话框中我们选中“此字符串用来保护密钥交换(预共享密钥)”选项,然后在下面的文字框中任意键入一段字符串(如“禁止 Ping”)(如图5);

(5)单击“下一步”,此时将会出现完成IP安全策略向导页面窗口,最后单击“完成”按钮即完成了IP安全策略的创建工作。

三、编辑IP安全策略属性

在以上IP安全策略创建后,在控制台中就会看到刚刚创建好的“新IP安全策略”项,下面还要对其属性进行编辑修改,步骤如下;

(1)在控制台中双击创建好的新IP安全策略,此时将会弹出“新IP安全策略属性”窗口(如图6);

(2)单击“添加”按钮,此时将会弹出“安全规则向导”窗口,直接点击“下一步”则进入“隧道终结点”页面,在此点选“此规则不指定隧道”;

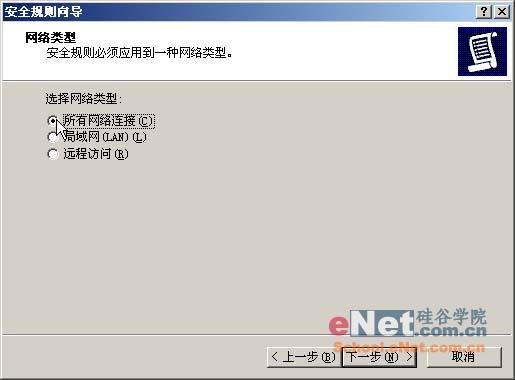

(3)单击“下一步”此时将会出现“网络类型”页面,在该页面中我们点选“所有网络连接”项,这样就能保证所有的计算机都Ping不通该主机了(如图7);

(4)单击“下一步”,此时将会出现“身份验证方法”页面,我们继续选中“此字符串用来保护密钥交换(预共享密钥)”项,然后在下面的输入框中输入“禁止Ping”的文字(如图8);

(5)单击“下一步”,然后在打开的“IP筛选器列表”页面中单击“添加”按钮,此时将会打开“IP筛选器列表”窗口(如图9);

(6)在“IP筛选器列表”窗口中单击“添加”按钮,此时将会弹出“IP筛选器向导”窗口,我们单击“下一步”,此时将会弹出“IP通信源”页面,在该页面中设置“源地址”为“我的IP地址”(如图10);

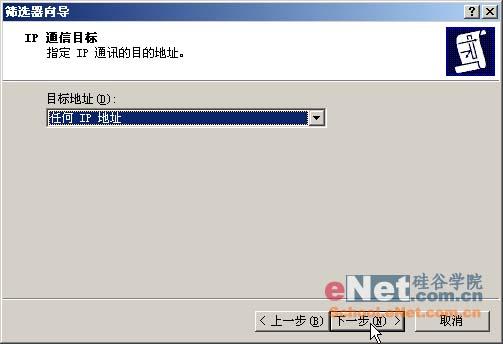

(7)单击“下一步”按钮,我们在弹出的页面中设置“目标地址”为“任何IP地址”,任何IP地址的计算机都不能Ping你的机器(如图11);

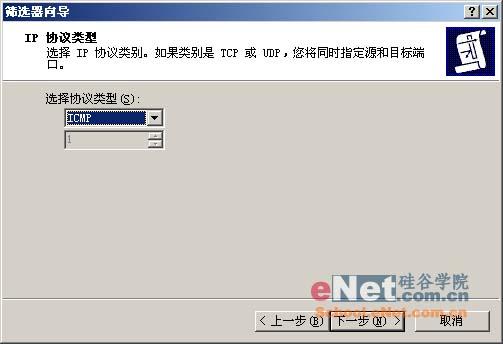

(8)点击“下一步”,然后在出现的“IP协议类型”页面中设置“选择协议类型”为“ICMP”(如图12);

(9)依次单击“下一步”→“完成”,此时,你将会在“IP筛选器列表”看到刚刚创建的筛选器,将其选中后单击“下一步”,我们在出现的“筛选器操作”页面中设置筛选器操作为“需要安全”选项(如图13);

10)点击“下一步”,然后依次点击“完成”→“确定”→“关闭”按钮,保存相关的设置返回控制台即可。

四、指派IP安全策略

安全策略创建完毕后并不能马上生效,我们还需通过“指派”功能令其发挥作用。方法是:在“控制台根节点”中右击“新的IP安全策略”项,然后在弹出的右键菜单中执行“指派”命令,即可启用该策略(如图14)。

至此,这台主机已经具备了拒绝其他任何机器Ping自己IP地址的功能,不过在本地仍然能够Ping通自己。经过这样的设置之后,所有用户(包括管理员)都不能在其他机器上对此服务器进行Ping操作。从此你再也不用担心被Ping威胁了吧!

3825

3825

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?