案例需求:

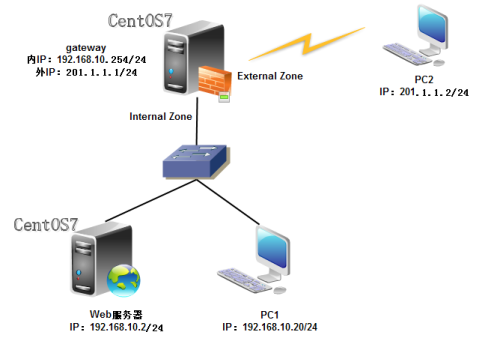

一、web主机

1、通过8000端口提供www服务,22端口提供ssh服务

2、其他主机通过80端口访问web服务

3、允许ssh远程管理

4、禁止ping请求

二、gateway主机 开启路由转发

1、通过地址伪装实现内网访问外网

2、外网主机可以访问内网web(通过80端口访问)和ssh(通过2222端口访问)

环境拓扑:

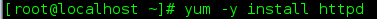

一、配置Web服务器

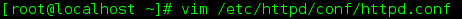

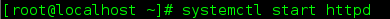

1.安装并配置httpd服务

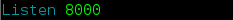

修改httpd的主配置文件,修改监听的端口号为8000.

重启httpd服务

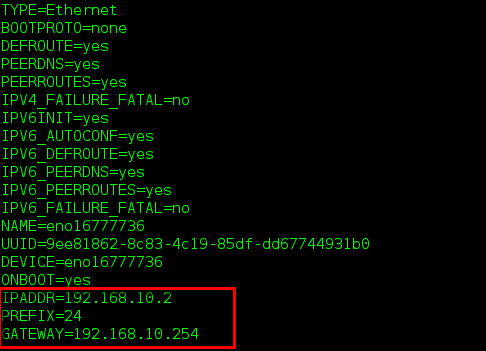

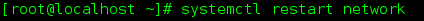

修改网卡的设备文件,更改IP地址和网关地址,之后重启network服务。

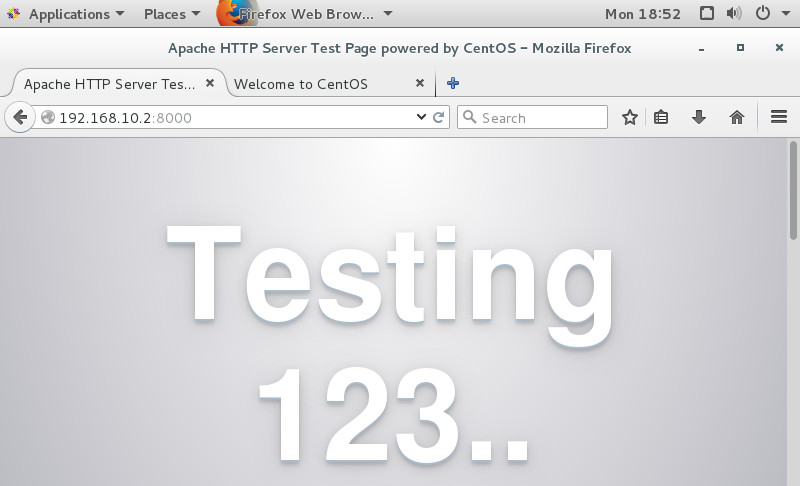

可以在本机访问apache的测试页面,检查web服务是否配置成功。

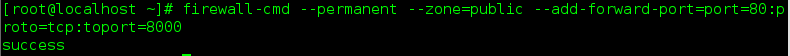

2.设置端口转发

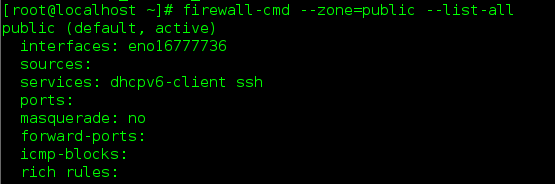

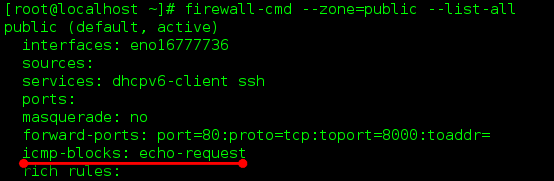

可以看到public zone是活动区域和缺省区域,并且ssh服务已开启。

将从80端口进入的协议为tcp的信息转发到8000端口

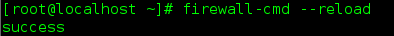

重启firewalld服务

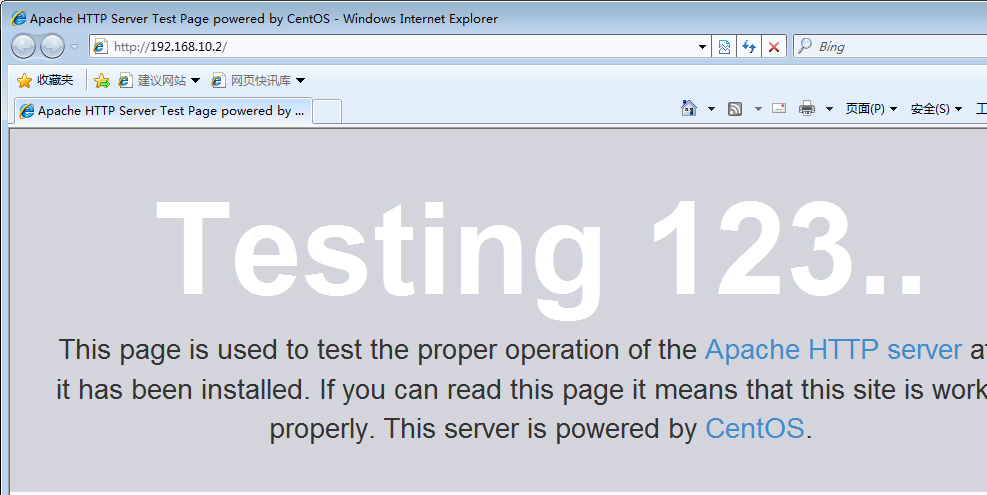

3.在内网PC上测试

在内网PC上成功访问web服务器。

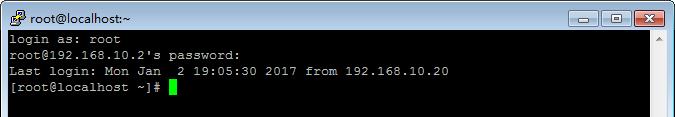

ssh远程登录也成功了

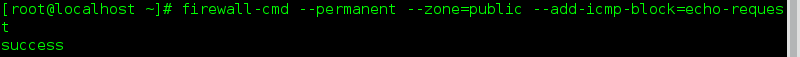

4.阻塞对Web服务的ping请求

在web服务器上将echo-reques添加到icmp-block.

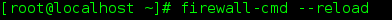

重启firewalld服务

可以看到public zone中已经添加了阻止echo-request请求。

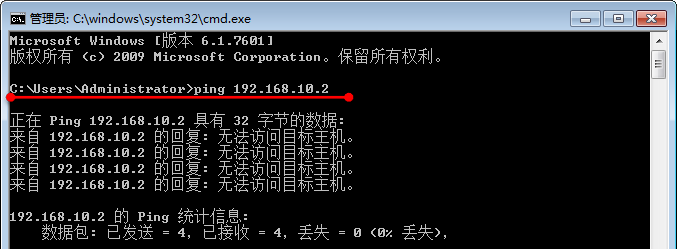

在内网PC上ping 192.168.10.2,发现无法访问目标主机。

二、配置网关服务器

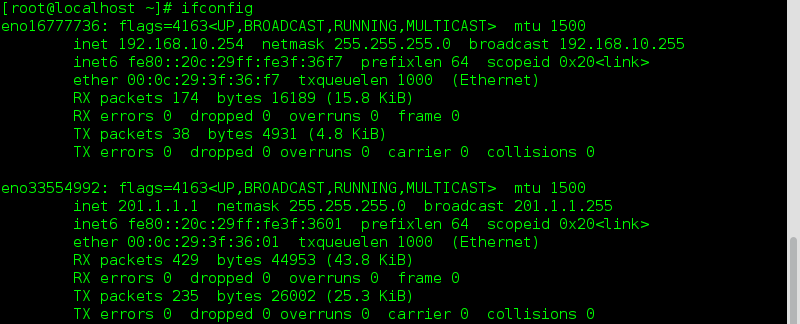

1.配置IP地址

网关服务器有两块网卡,分别配置相应的IP地址。

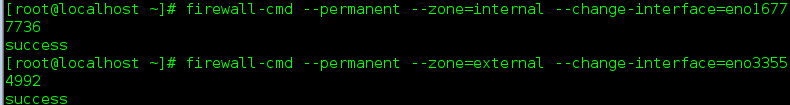

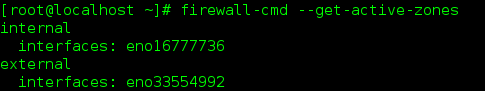

2.设置活动区域

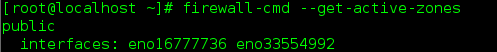

默认public zone是活动区域,两块网卡都属于这个区域。

使用以上命令,改变网卡属于的区域,即改变活动区域。

重启firewalld服务后,看到活动区域变为了 internal zone和external zone。

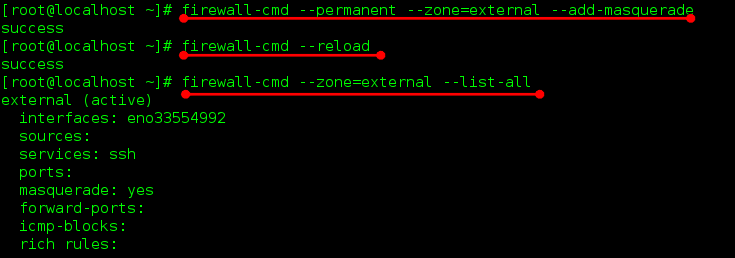

3.设置端口转发,使内网能够访问外网

在external区域中设置IP地址伪装

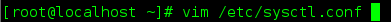

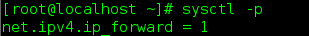

需要开启路由转发功能

在web服务器上测试到外网的连通性,发现可以通信。

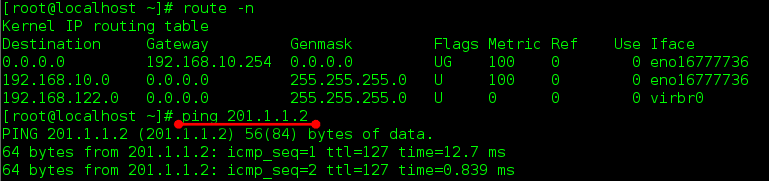

4.设置端口转发,使外网PC能够访问web服务器

将从80端口进入的协议为tcp的信息转发到ip地址为192.168.10.2的主机上。(即web服务器)

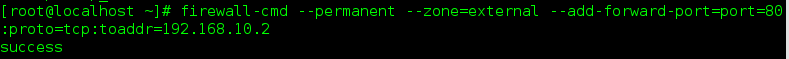

将从2222端口进入的协议为tcp的信息转发到web服务器的22号端口。

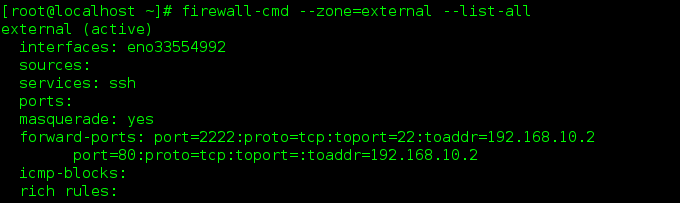

可以查看一下external区域的规则。

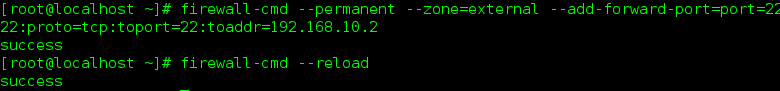

5.在外网PC上测试

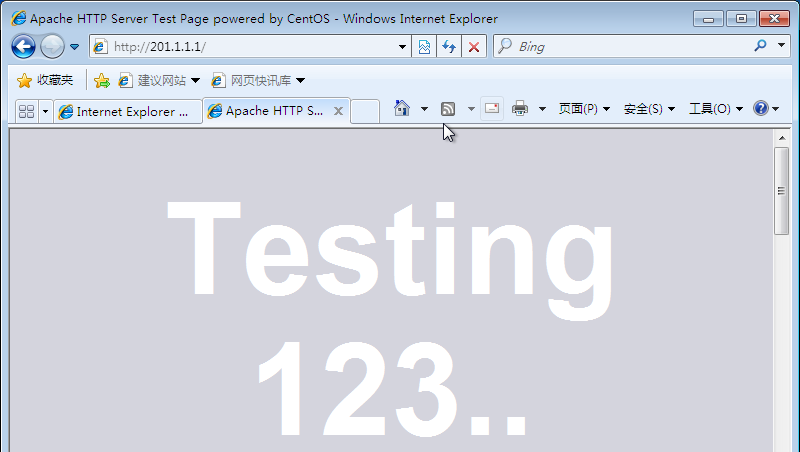

在外网PC的浏览器上输入网关服务器的外网IP地址,发现可以访问Web服务器。

注意:外网PC不能设置网关。

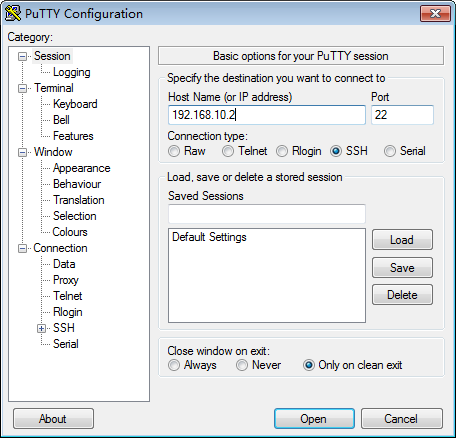

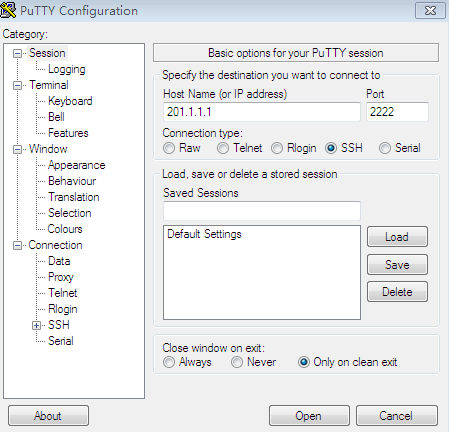

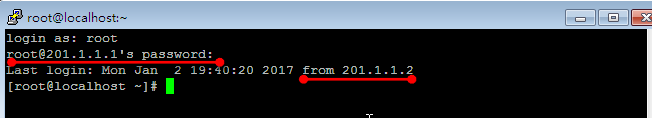

使用ssh远程登录,IP地址为201.1.1.1,端口为2222,连接成功,现在就可以远程管理web服务器了。

转载于:https://blog.51cto.com/fengjicheng/1888404

405

405

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?