×××的简介

虚拟专用网络(Virtual Private Network ,简称×××)指的是在公用网络上建立专用网络的技术。其之所以称为虚拟网,主要是因为整个×××网络的任意两个节点之间的连接并没有传统专网所需的端到端的物理链路,而是架构在公用网络服务商所提供的网络平台,如Internet、ATM(异步传输模式〉、Frame Relay (帧中继)等之上的逻辑网络,用户数据在逻辑链路中传输。它涵盖了跨共享网络或公共网络的封装、加密和身份验证链接的专用网络的扩展

1. ×××的特点

×××与传统网络不同,它并不实际存在,而是利用现有公共网络,通过资源

配置而成的虚拟网络,是一种逻辑上的网络。×××只为特定的企业或用户群体所专用。从×××用户角度看来,使用×××与传统专网没有区别。×××作为私有专网,一方面与底层承载网络之间保持资源独立性,即在一般情况下,×××资源不会被承载网络中的其它×××或非该×××用户的网络成员所使用;另一方面,×××提供足够安全性,确保 ×××内部信息不受外部的侵扰。×××不是一种简单的高层业务。该业务建立专网用户之间的网络互联,包括建立×××内部的网络拓扑、路由计算、成员的加入与退出等,因此×××技术就比各种普通的点对点的应用机制要复杂得多。

2. ×××的优势

在远端用户、子分支机构、合作伙伴、供应商与公司总部之间建立可靠的安全连

接,保证数据传输的安全性。这一优势对于实现电子商务或金融网络与通讯网络的融合将有特别重要的意义。利用公共网络进行信息通讯,一方面使企业以明显更低的成本连接远地办事机构、出差人员和业务伙伴,另一方面极大的提高了网络的资源利用率,有助于增加ISP (Internet Service Provider ,Internet 服务提供商)的收益。只需要通过软件配置就可以增加、删除×××用户,无需改动硬件设施。这使得×××的应用具有很大灵活性。

3.×××的分类

1. 按照实现方式划分

×××按照实现的方式可以分为基于用户端CPE设备的×××和基于运营商网络的×××。当一个企业用户要建立一个虚拟专用网络时,既可以由用户端来实现,也可以由网络运营商来实现,甚至可以由网络运营商和用户共同来实现,这就是所谓的×××实现的分类。

① 基于用户端CPE设备的×××

基于用户端CPE的×××是指用户自己设置并维护×××网关设备,在各个分支机构和公司总部之间建立×××连接,并且可以采用加密技术以保障数据传输的安全性。连接的建立与用户的管理完全由用户自己负责,网络运营商不必调整或改变网络的结构与性能就可以提供对这种×××功能的基本支持。这种实现方式的特点是,×××的实现对网络运营商透明,网络运营商不需要任何设备投资。同时,网络运营商由于没有提供增值服务,除了可以获得更多的专线接入或拨号接入用户以外,无法得到额外的收入。

② 基于运营商网络的×××

基于网络运营商网络的×××方式是指网络运营商的公共数据网络上设置×××网关设备,用于接入企业的专线用户或远程拨号接入用户。利用该网关设备,可以在全网范围内,根据具体的×××网络需求,通过隧道封装或虚拟路由以及MPLS等技术,建立完全的或不完全的×××网络结构,并且也可以采用加密技术以保障数据传输的安全性。×××连接的建立完全由网络运营商负责,对用户透明。用户的管理可以灵活地由用户和网络运营商共同管理。运营商要根据具体的需要调整或改变网络结构与设备性能来支持这种×××的实现。网络运营商提供×××增值服务,可以得到额外的收入,例如用户管理和增加的专线或拨号接入租费等。另外,由于网关设备由网络运营商提供并管理,可以同时为多个企业用户提供×××服务。

③ 网络运营商同用户共同实现的×××

对于网络运营商同用户共同实现×××的方式是指在网络运营商的公共网络上以及用户端可以根据需要灵活地设置×××网关设备。×××连接的建立可以是分别从用户端或网络运营商的×××网关设备开始,并且可以分别终结到用户端或网络运营商的×××网关设备。用户的管理也可以灵活地由用户和网络运营商联合管理。用户和网络运营商要根据具体的需要调整或改变网络结构与设备性能。这种实现方式的特点是,×××的实现根据具体情况而定,灵活方便。由于网络运营商提供×××服务需要较大的设备与管理投资,可以首先在×××业务需求较多的地市配置×××网关设备,对于个别的×××用户,可以采用用户端实现的方式或采用配置较低的网关设备。目前还有一种经济可行的方法就是利用宽带接入服务器。宽带接入服务器是典型的运营商网络和用户端设备综合的×××模式。它由于采用标准的隧道技术,所以既可以从网络端发起隧道,也可以终结由用户端设备发起的隧道,从而实现这种网络和用户端设备综合的×××模式。

2. 按隧道所属的层次划分

(1) 第二层隧道协议 pptp l2F L2TP

(2) 第三层隧道协议

GRE(Generic Routing Encapsulation)协议:这是通用路由封装协议,用于实现任意一种网络层协议在另一种网络层协议上的封装。

IPSec (IP Security )协议:IPSec 协议不是一个单独的协议,它给出了 IP 网络上数据安全的一整套体系结构。包括AH(Authentication Header)、ESP(Encapsulating Security Payload )、IKE (Internet Key Exchange )等协议。GRE和IPSec 主要用于实现专线 ×××业务。

第三层隧道与第二层隧道相比,优势在于它的安全性、可扩展性与可靠性。

从安全性的角度看,由于第二层隧道一般终止在用户侧设备上,对用户网的安全及防火墙技术提出十分严峻的挑战;而第三层隧道一般终止在ISP 网关上,因此不会对用户

网的安全构成威胁。

从扩展性的角度看,第二层IP 隧道内封装了整个 PPP帧,这可能产生传输效率问题。其次,PPP会话贯穿整个隧道并终止在用户侧设备上,导致用户侧网关必须要保存大量PPP 会话状态与信息,这将对系统负荷产生较大的影响,也会影响到系统的扩展性。此外,由于PPP的LCP 及NCP协商都对时间非常敏感,这样IP 隧道的效率会造成PPP 对话超时等等一系列问题。相反,第三层隧道终止在ISP 的网关内,PPP会话终止在 NAS处,用户侧网关无需管理和维护每个 PPP 对话的状态,从而减轻了系统负荷。

一般地,第二层隧道协议和第三层隧道协议都是独立使用的,如果合理地将这两层

协议结合起来使用,将可能为用户提供更好的安全性(如将L2TP 和IPSec 协议配合使用)和更佳的性能。

3. 按业务用途划分

(1) Intranet ×××(用于组建跨地区的企业内部互联网络)

(2) Access ××× (远程接入虚拟专网)

(3) Extranet ××× (用于企业与客户、合作伙伴之间建立互联网络)

4. 按组网模型划分

(1) 虚拟租用线(VLL )

2) 虚拟专用拨号网络(VPDN )

(3) 虚拟专用LAN 网段(VPLS)业务

(4) 虚拟专用路由网(VPRN )业务

4、×××的应用模式

×××技术用于组建企业网络,大致可以划分为远程接入、网络互联和内部安全等3种应用模式。

1、远程访问

目前×××比较广泛的应用是提供廉价可靠的远程用户接入,这是一种替代传统远程访问的解决方案。这种方案充分利用了公共基础设施和ISP,远程用户通过ISP接入Internet,再穿过Internet连接与Internet相连(通常通过ISP来连接)的企业×××服务器,来访问位于×××服务器后面的内部网络。一旦接入×××服务器,就在远程用户与×××服务器之间建立一条穿越Internet 的专用隧道连接。这样,远程客户到当地ISP的连接和×××服务器到当地ISP的连接都是本地网内通信,虽然Internet不够安全,但是由于采用加密技术,远程客户到V这种模式具有以下优点:

(1)简化网络配置,在配置远程访问服务器时省去调制解调器和电话线路,远程访问客户端可灵活选择通信线路,如模拟拨号、ISDN、ADSL和移动IP等ISP支持的任何接入方式。

(2)通过本地接入来代替长途接入,节省通信费用。

(3)便于扩展,同时接入的用户不受线路限制。

这种模式能够安全地连接移动用户、远程工作者或分支机构。如果企业的内部人员移动办公或有远程办公的需要,或者商家要提供B2C的安全访问服务,就可以考虑使用远程接入×××。特别是近年来迅速发展的宽带网接入业务,为基于×××的远程访问提供了廉价、高速的解决方案。×××客户和×××服务器都可通过本地宽带网接入Internet。

2、远程网络互联

网络互联是最主要的×××应用模式。基于×××的网络互联已成为一种热门的新型WAN技术,它利用专用隧道取代长途线路来降低成本,提高效率。两端的内部网络通过×××服务器接入本地网内的ISP,通过Internet建立虚拟的专用连接,如图2所示。特别是宽带网业务的发展,为基于×××的远程网络提供了廉价、高速的解决方案。这种互联网络拥有与本地互联局域网相同的管理性和可靠性。

这种模式具有以下优点:节省WAN带宽的费用;通过本地连接来代替长途连接,节省通信费用;便于扩展,同时接入的用户不受线路限制。

3、网络内部安全

GRE协议简介和工作原理

1.GRE协议简介

GRE(Generic Routing Encapsulation,通用路由封装)协议是对某些网络层协议(如IP 和IPX)的数据报进行封装,使这些被封装的数据报能够在另一个网络层协议(如IP)中传输。GRE 是×××(Virtual Private Network)的第三层隧道协议,在协议层之间采用了一种被称之为Tunnel(隧道)的技术。Tunnel是一个虚拟的点对点的连接,在实际中可以看成仅支持点对点连接的虚拟接口,这个接口提供了一条通路使封装的数据报能够在这个通路上传输,并且在一个Tunnel的两端分别对数据报进行封装及解封装。

GRE 规定了如何用一种网络协议去封装另一种网络协议的方法。GRE的隧道由两端的源IP地址和目的IP地址来定义,允许用户使用IP包封装IP、IPX、 AppleTalk包,并支持全部的路由协议(如RIP2、OSPF等)。通过GRE,用户可以利用公共IP网络连接IPX网络、AppleTalk网 络,还可以使用保留地址进行网络互连,或者对公网隐藏企业网的IP地址。GRE只提供了数据包的封装,它并没有加密功能来防止网络侦听和***。所以在实际环境中它常和IPsec在一起使用,由IPsec提供用户数据的加密,从而给用户提供更好的安全性。

GRE协议的主要用途有两个:企业内部协议封装和私有地址封装。在国内,由于企业网几乎全部采用的是TCP/IP协议,因此在中国建立隧道时没有对企业 内部协议封装的市场需求。企业使用GRE的唯一理由应该是对内部地址的封装。当运营商向多个用户提供这种方式的×××业务时会存在地址冲突的可能性。

一个报文要想在Tunnel中传输,必须要经过加封装与解封装两个过程

(1) 加封装过程

连接Novell Group1的接口收到IPX数据报后首先交由IPX 协议处理,IPX 协议检查IPX 报头中的目的地址域来确定如何路由此包。若报文的目的地址被发现要路由经过网号为1f 的网络(Tunnel 的虚拟网号),则将此报文发给网号为1f 的Tunnel端口。Tunnel 口收到此包后进行GRE 封装,封装完成后交给IP 模块处理,在封装IP 报文头后,根据此包的目的地址及路由表交由相应的网络接口处理。

(2) 解封装的过程

解封装过程和加封装的过程相反。从Tunnel 接口收到的IP 报文,通过检查目的地址,当发现目的地就是此路由器时,系统剥掉此报文的IP 报头,交给GRE 协议模块处理(进行检验密钥、检查校验和及报文的序列号等);GRE 协议模块完成相应的处理后,剥掉GRE 报头,再交由IPX 协议模块处理,IPX 协议模块象对待一般数据报一样对此数据报进行处理。

系统收到一个需要封装和路由的数据报,称之为净荷(payload),这个净荷首先被加上GRE 封装,成为GRE 报文;再被封装在IP 报文中,这样就可完全由IP 层负责此报文的向前传输(forwarded)。人们常把这个负责向前传输IP 协议称为传输协议(delivery protocol 或者transport protocol)。

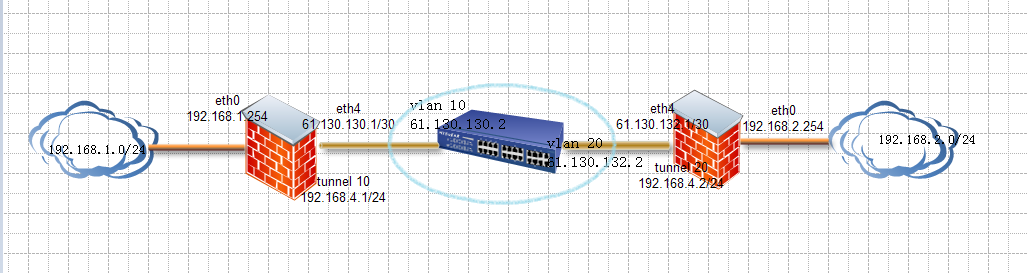

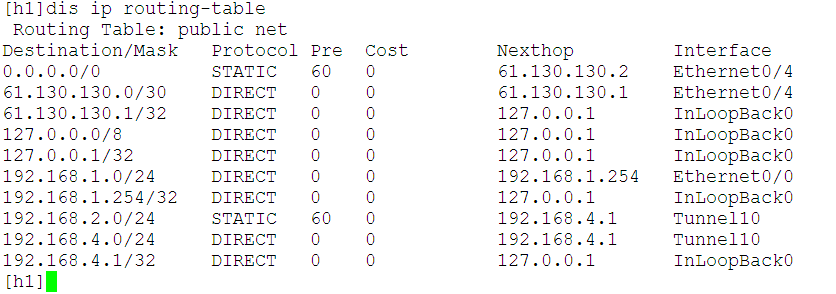

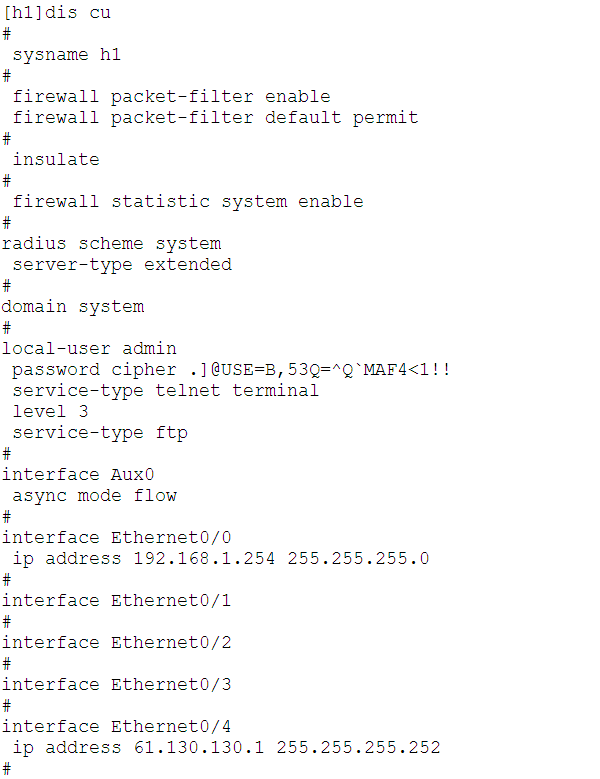

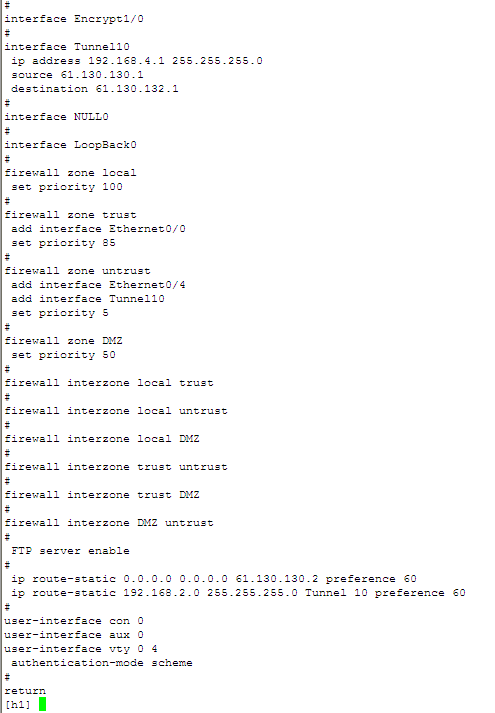

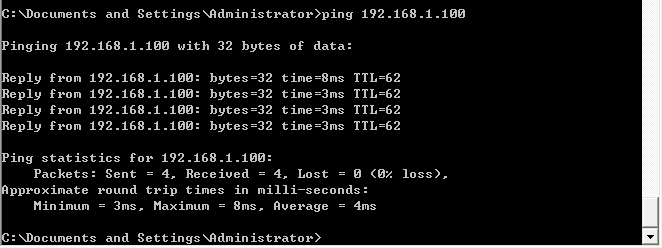

通过上面的介绍,下面通过一个华为设备的案例来对×××的GRE协议做进一步的理解

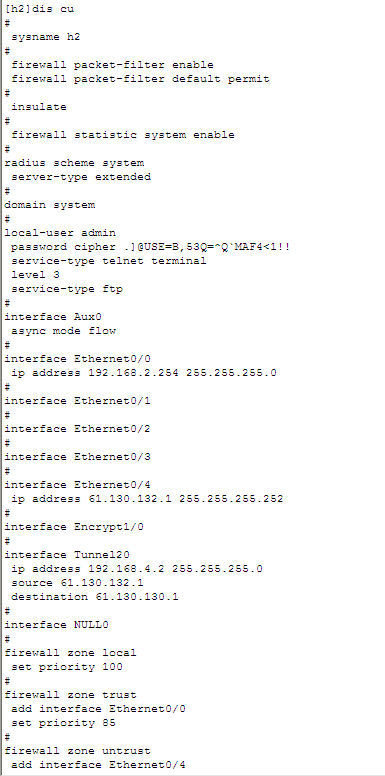

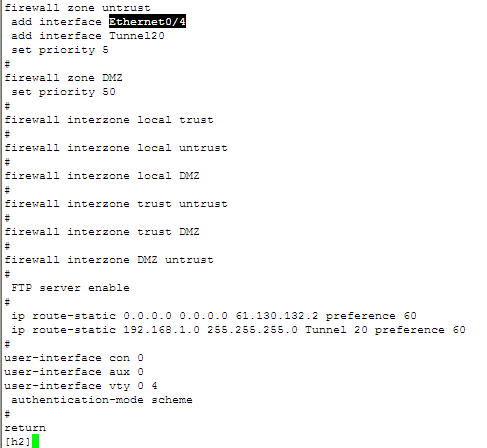

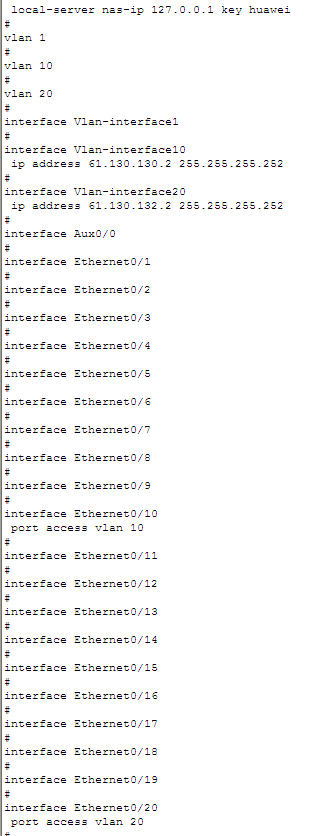

配置信息:

ISP

转载于:https://blog.51cto.com/6320172/1180095

5176

5176

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?