phpMyadmin提权那些事

引言:在渗透测试过程中获知到phpMyadmin的账号密码,如何进行提权呢?往下看,我今天和你说说phpMyadmin提权那些事。

0x00 定义

phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,让管理者可用Web接口管理MySQL数据库。

0x01 环境准备目标: Windows Server 2003 Enterprise x64 Edition 192.168.17.137

攻击机: window7 192.168.17.132

Php:5.45

Mysql: 5.5.53

Apache: 2.4

0x02 开始渗透

我们经过弱口令,爆破,目录泄露等途径已经获知PhpMyadmin的账号密码是root root。接下来我们就通过phpMyadmin来提权,尽可能贴近真实,多讲思路。

a 收集有用信息

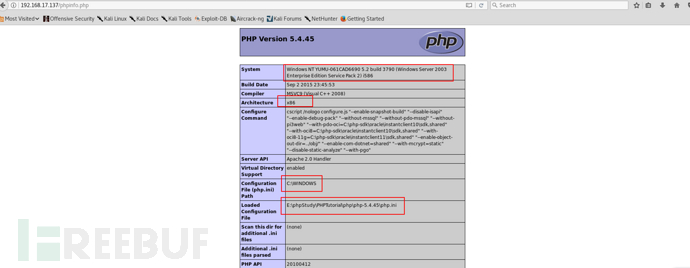

如上图所示,我们可以获取到以下有用信息。1.操作系统是windows server 2003 x86

2.服务器是Apache 2.4.32

3.网站默认路径是 E:\phpStudy\PHPTutorial\WWW

4.PHP版本是 5.45

5.mysql版本是 5.5.53

b 检测插入条件

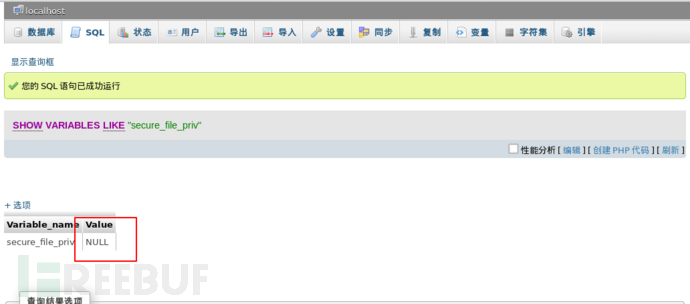

在上面我们已经获知了网站默认的路径是E:\phpstudy\PHPTutorial\WWW,这个时候我们肯定想插入一句话后门文件或者是导出shell。那如果我们需要使用以上两种思路中的一种必须满足一个前提条件“secure_file_priv”对应的值不能为空且必须为默认网站的路径,所以我们必须提前检测一下“secure_file_priv”的值。

phpMyadmin执行以下命令:SHOW VARIABLES LIKE "secure_file_priv";

结果如图所示:

从上图得知值为空,如果我们这时导入一句话,肯定会失败的,不信啊,那我们试试。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1170

1170

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?